文件上传

客户端check

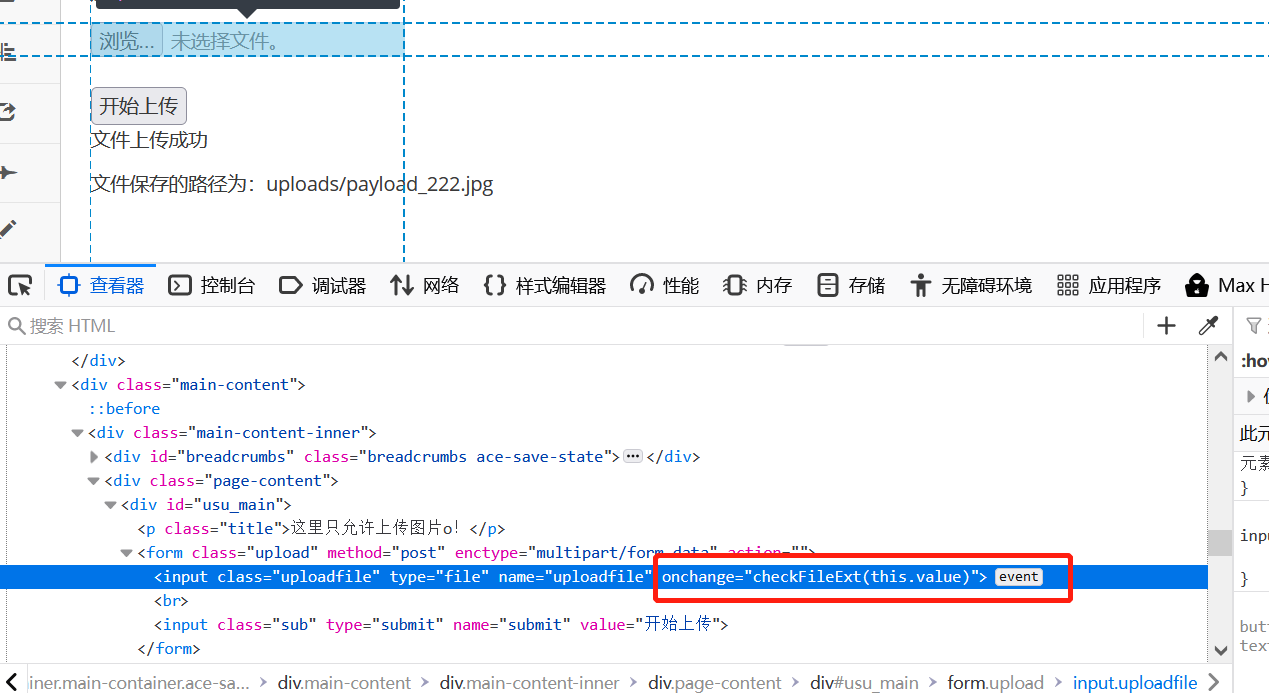

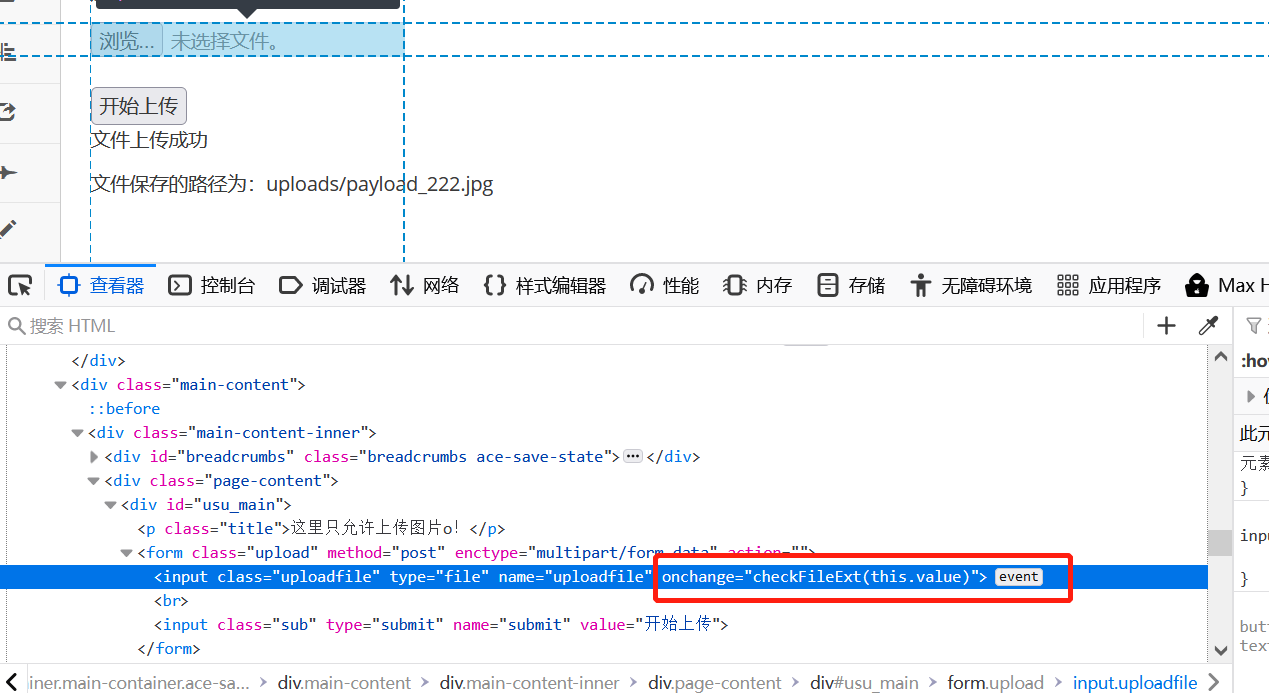

们可以看到,刚把文件上传,还没有点击“开始上传”就已将弹出了警示框,没有交互就已经检测了文件的类型,说明他是在前端进行校验的。

那么我们看一下代码:

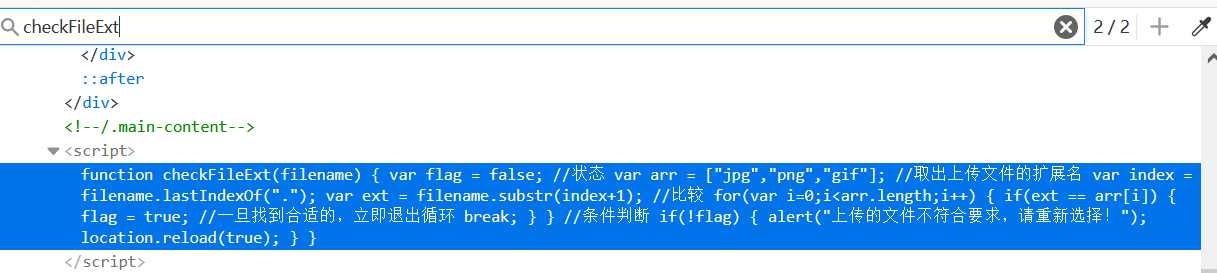

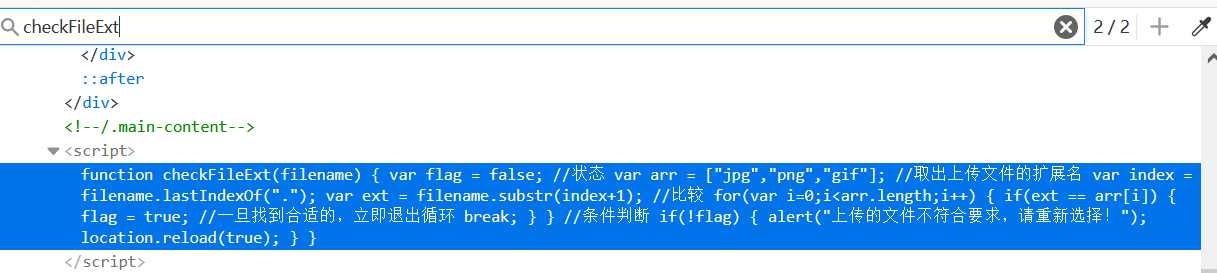

选择浏览,可以看到代码中有一个checkfiletxt()的函数:

我们尝试看一下这个函数,果然是他,然后把onchange值改为空,将这个函数删除:

再次尝试上传php文件,发现成功上传。(但是只要重新刷新页面,代码就会恢复。)

服务端check

尝试上传php文件,点击上传发现禁止上传,提示只能是图片格

们可以看到,刚把文件上传,还没有点击“开始上传”就已将弹出了警示框,没有交互就已经检测了文件的类型,说明他是在前端进行校验的。

那么我们看一下代码:

选择浏览,可以看到代码中有一个checkfiletxt()的函数:

我们尝试看一下这个函数,果然是他,然后把onchange值改为空,将这个函数删除:

再次尝试上传php文件,发现成功上传。(但是只要重新刷新页面,代码就会恢复。)

服务端check

尝试上传php文件,点击上传发现禁止上传,提示只能是图片格

425

425

3699

3699

1582

1582

545

545

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?