Vulnhub靶场渗透测试系列DC-2(wpscan使用和git提权)

靶机地址:https://www.five86.com/dc-2.html

下载靶机将其导入到VMware,然后设置网络模式为NAT模式,开启虚拟机

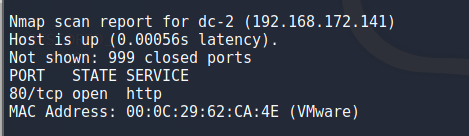

首先在kali机使用nmap扫描发现主机来获取靶机IP地址,如果扫不到的话需要对靶机进行一些网络设置,参考文章https://blog.youkuaiyun.com/qq_45722813/article/details/121324686

使用命令nmap -Pn 192.168.172.1/24,主机发现的扫描工具很多,我使用的nmap,我这里扫出来如下:

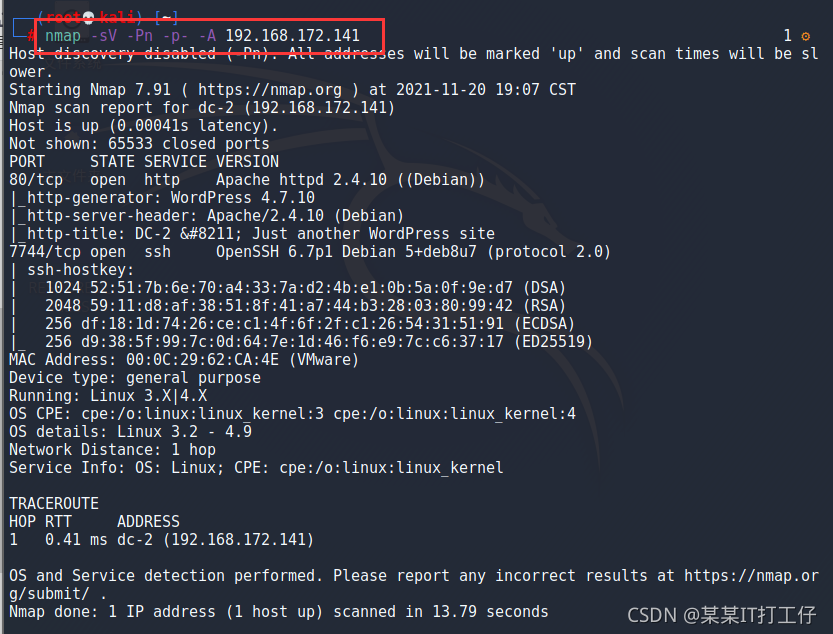

命令nmap -sV -Pn -p- -A 192.168.172.141扫描靶机操作系统,开放端口和对应服务等

发现靶机开启80端口对应Apache的http服务,还有个7744端口的ssh服务

然后在kali打开浏览器地址栏输入http://192.168.172.141访问网页

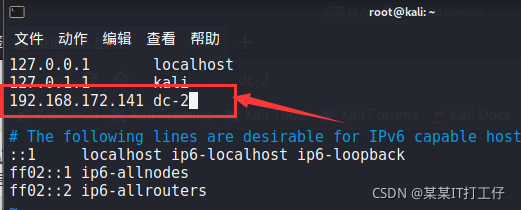

访问失败,因为本地对其域名不能进行解析,所以要修改hosts文件,命令vim /etc/hosts编辑hosts文件,将标记出来的这行加进去,IP是你靶机的IP地址,保存退出

再次访问靶机网页,可以打开,并发现了flag1

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

354

354

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?