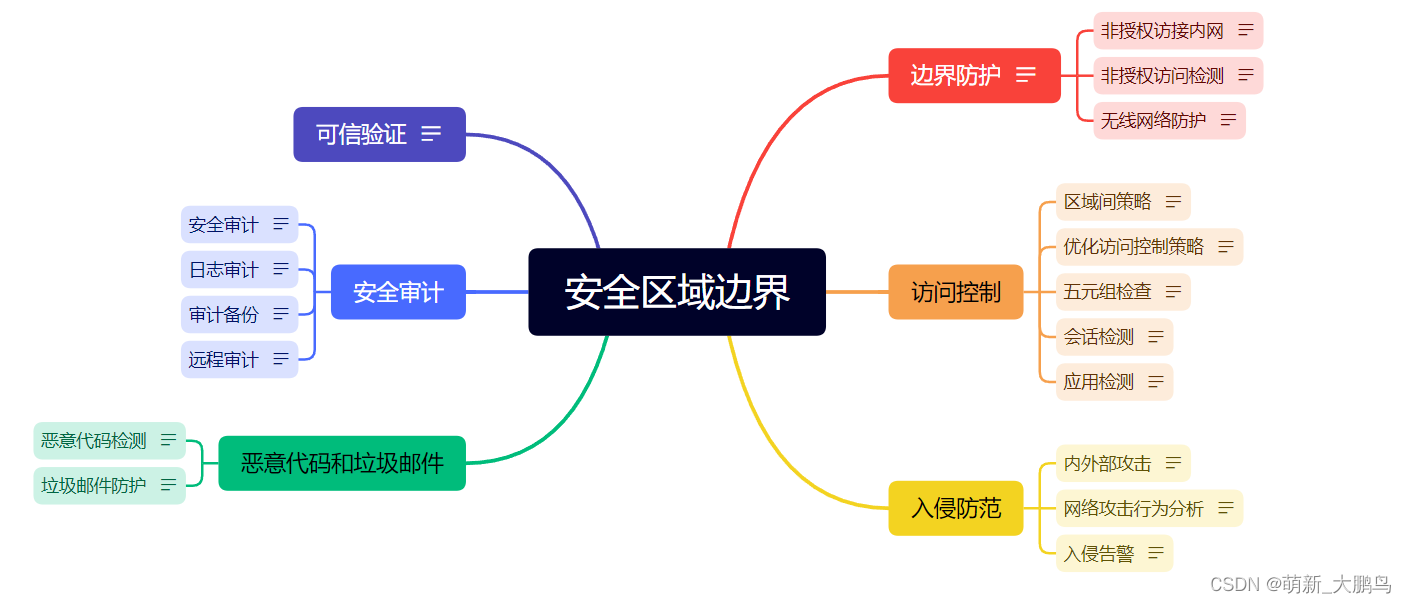

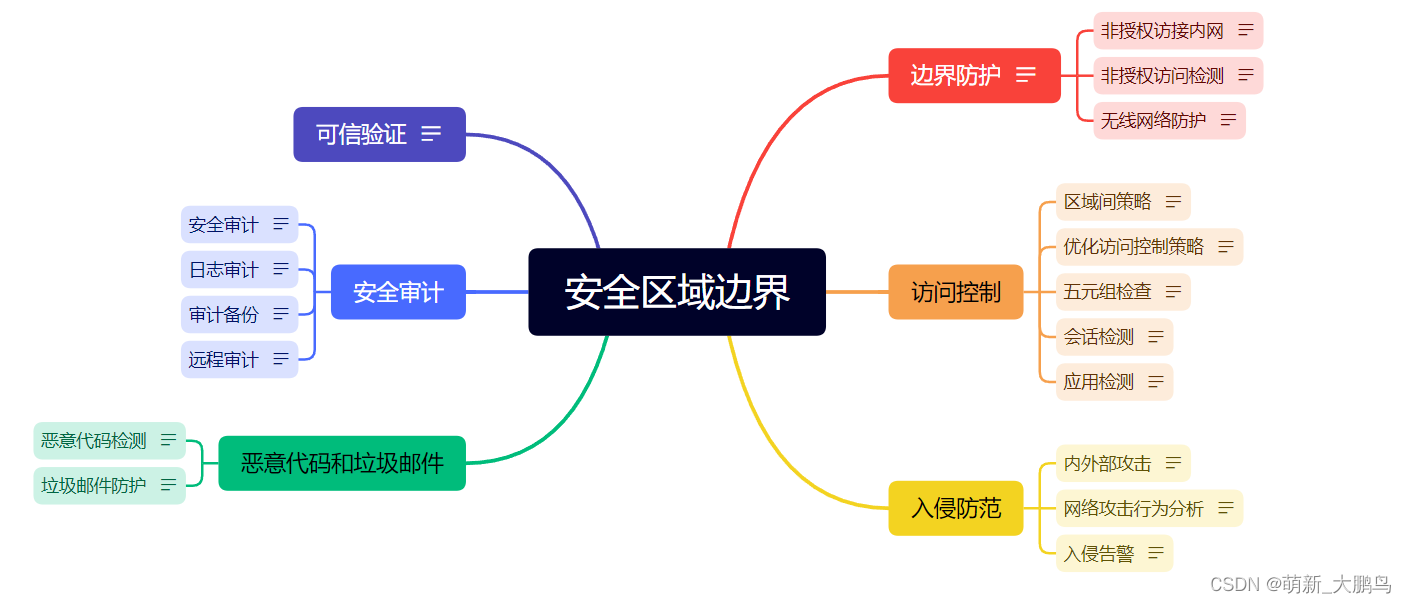

安全区域边界

边界防护

安全要求

两个边界之间的访问需要通过受控接口进行通信

要求解读

为了保障数据通过受控接口,明确哪些是网络边界设备和物理端口,网络外连链路仅能通过指定端口进行数据通信

测评方法

检查网络拓扑与实际的网络拓扑是否一致,是否明确了网络边界,明确边界设备的端口

检查路由配置信息,以及边界设备配置信息,确认边界之间的访问是否通过指定的端口通信

核查是否私接路由器,是否可以绕过受控设备进行访问

非授权访接内网

安全要求

对非授权设备接入内网进行检查或限制

要求解读

明确非授权设备接入的技术防控措施

核查验证该控制技术是否有效

测评方法

检查交换机路由器的未使用端口是否被关闭

访谈是否对未授权设备进行控制,是否部署安全准入控制设备,终端管理设备,IP-MAC绑定等

如果部署了安全准入设备,核查验证是否有效,同时核查告警阻拦等信息。对非授权设备进行阻断定位。

非授权访问检测

安全要求

能够对内部用户非授权连接外网的行为进行检查或限制

要求解读

明确业务终端和系统管理终端所属的网络区域

核查验证如果终端违规外联,监控设备的功能是否有效

测评方法

检查内网是否采用了安全管理系统或其他技术手段,对内部用户非授权连接外网的行为进行限制和检查

检查是否限制终端设备相关端口的使用,如禁用双网卡,USB接口,无线网络等,防止内部用户非授权外连

无线网络防护

安全要求

限制无线网络的使用,保证无线网络通过受控边界设备接入内网

要求解读

明确无线的组网方式(单独组网,系统内部无线网络)

明确无线与内网在边界处是否有防护措施

测评方法

访谈无线组网方式,是否部署了无线接入网关,无线网络控制器等设备。核查配置是否合理,信道功率,口令强度,是否加密

核查边界设备的访问控制策略,物理接口,vlan划分,路由策略等配置信息。是否通过指定端口进行数据交互

通过无线嗅探器未发现非授权无线设备

访问控制

区域间策略

安全要求

需要在区域间部署访问控制策略,默认情况下只允许受控接口访问,其他所有接口全部拒绝

要求解读

区域间部署网闸,防火墙,路由器,交换机无线接入网关等具有限制访问的设备或组件,规则设置白名单

测评方法

检查在网络边界或区域之间是否部署访问控制设备,是否启用访问控制策略

检查设备的访问控制策略是否为白名单,仅允许授权用户访问网络资源,禁止其他所有的网络访问行为

核查访问控制策略是否应用在相应的进出接口方向

优化访问控制策略

安全要求

删除多余或无效的访问控制策略,优化ACL列表,保证acl数量的最小化

安全解读

根据业务需求配置acl,仅开放必须端口,禁止配置全通策略,保证边界访问设备策略的有效性。

测评方法

检查访问控制策略是否禁止了全放通策略,通配符掩码过小的情况

检查设备不同访问控制策略之间的逻辑关系是否合理

查看防火墙的acl配置是否合理,是否存在多余或过期的acl

五元组检查

安全要求

需要对五元组进行检查,以允许/拒绝数据包进出

要求解读

需要对网络中的设备或相关组件进行检查五元组

测评方法

检查ACL中是否包含了五元组信息等配置参数

核查设备是否配置五元组,通过登录设备具体查看,如果缺少某一个元祖,根据业务需求具体分析,是否合理

验证ACL的有效性,使用未在五元组中的规则进行测试发包,检查数据包是否可以通过访问控制设备

会话检测

安全要求

根据会话状态信息对进出的数据包提供明确的允许/拒绝访问能力

要求解读

防火墙需要根据数据包的五元组信息进行控制,而且记录防火墙的连接状态,直接处理数据包。跟踪会话

测评方法

访谈;了解网络边界部署了哪些安全设备以及措施

检查防火墙的访问控制策略是否明确了五元组信息

应用检测

安全要求

对进出的数据包基于应用层进行访问控制

要求解读

在网络边界处部署NGFW或waf对应用层内容进行访问控制

测评方法

是否在网络关键节点部署了访问控制设备

访问控制设备是否配置了相应的安全策略,对应用协议,应用内容进行访问控制,对安全策略的有效性进行测试

访谈是否在边界处部署安全设备进行防范控制

核查配置是否合理有效,具体开了哪些防护例如SQL注入,XSS等另外需要确认规则防护动作进行拦截

渗透测试保证不能被绕过(绕waf)

对QQ聊天工具,视频内容,web服务,FTP服务进行管控

入侵防范

内外部攻击

安全要求

在关键节点处检测,防止或限制内到外,外到内的网络攻击行为

要求解读

需要在网络节点部署安全防护设备,IPS,IDS,

测评方法

核查网络边界处是否部署入侵防御设备(IPS)

核查内部网络是否部署入侵检测系统(IDS)

查看安全设备的特征库是否更新到最新版本

测试相关的安全策略是否生效

网络攻击行为分析

安全要求

需要对网络行为进行分析,特别是新型网络攻击

要求解读

部署网络回溯系统或抗APT攻击系统对新型网络攻击行为进行检测和分析

测评方法

访谈管理员是否部署了新型网络攻击行为的分析设备,例如抗APT攻击系统,网络回溯系统,威胁情报检测系统

核查相关防护系统或组件的检测策略是否开启。针对的APT攻击,漏洞攻击,DDOS,钓鱼等。蜜罐沙箱进行溯源

相关设备个系统的规则库是否更新到最新版本

入侵告警

安全要求

检测到攻击行为时,记录攻击的源IP,攻击类型,攻击目标,攻击时间,发生入侵时及时报警

要求解读

发生攻击事件时提供日志记录,通过日志进行审计分析。发生入侵需要通过邮件短信的方式告警

测评方法

访谈网络边界处是否部署了入侵检测的一些设备,如果部署查看对应的日志记录,是否包含了上述的几个要求,并且采用何种

方式进行报警

测试相关系统和设备的报警策略是否有效

登录相关安全防护产品或组件,查看安全日志记录的是否全面。

明确发生严重安全事件时,是否通过邮件短信等方式进行报警

恶意代码和垃圾邮件

恶意代码检测

安全要求

在关键节点对恶意代码进行检测和清除,维护恶意代码防护机制的升级和更新

测评方法

访谈是否在网络关键节点部署防恶意代码产品,查看是否启用恶意代码检测及阻断功能,日志是否有记录

核查产品特征库是否及时更新,未更新时间不宜超过一个月

测试验证相关系统或设备的安全策略是否有效

垃圾邮件防护

安全要求

在网络关键节点部署垃圾邮件检测,维护垃圾邮件防护机制的升级和更新

测评方法(邮件网关可拦截多数恶意邮件)

检查在网络关键节点处是否部署了防垃圾邮件设备或系统

检查防垃圾邮件设备运行是否正常,规则库是否更新到最新版本

测试验证相关系统或设备的安全策略是否有效

安全审计

安全审计

安全要求

在网络边界,重要网络节点进行安全审计,覆盖每个用户,对重要用户的行为和安全事件进行审计

测评方法

核查是否部署了综合安全审计系统或类似功能的系统平台

访谈确定被测系统的网络边界,重要网络节点

检查设备的审计数据,判断是否含有重要用户的行为以及安全事件

是否部署了安全审计设备,例如网络流量分析设备,网络安全审计设备,IPS,IDS,态感,waf,了解其部署方式

日志审计

审计记录需要包括事件的日期,时间,事件类型,事件是否成功或其他审计相关的信息

测评要求

交换机和路由器只需开启日志审计功能即可,防火墙的访问控制策略命中日志是否启用

核查设备的审计记录是否包含了以上的一些重要要素

审计备份

基本要求

对审计记录进行保护,定期备份,避免破坏或修改覆盖

测评要求

检查是否采取了措施对审计记录进行保护

核查审计记录的备份机制和备份策略是否合理

是否对审计记录进行定期备份,核查备份策略

是否有专门的管理员对审计记录进行管理,非授权用户无法对审计记录进行操作

审计记录是否及时发送到日志服务器上

审计记录保存6个月以上

远程审计

安全要求

对远程访问的用户行为,访问互联网的用户行为单独进行行为审计和数据分析

测评方法

访谈确定被测系统是否含有远程访问的行为

核查安全设备的审计记录,审计中是否包含了远程用户访问的行为,确保审计策略正常运行

管理员是否定期对远程访问的用户行为进行单独的行为审计和数据分析

可信验证

安全要求

可基于可信根对通信设备的系统引导程序、系统程序、重要配置参数和通信应用程序等进行可信验证,并在应用程序的关

键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心。

安全解读

边界设备指的是实现边界防护作用的设备,可能包括网闸、防火墙、交换机、路由器等。通过设备的启动过程和运行过程中

对预装软件的完整性验证或检测,确保对系统引导程序、系统程序、重要配置参数和关键应用程序的篡改行为能被发现,

并报警以便于后续的处置动作。

测评方法

应访谈系统管理员及安全管理员,了解系统使用了何种可信验证架构及可信根,可信计算验证级别为静态度量还是动态验证,

针对通信设备的可信验证是否为硬件实现(如TCM安全芯片等)

查看可信验证相关策略丰富度是否满足本级提出的要求,并检查度量策略是否能够在触发后与相关系统(如:安全管理中心)

进行告警并进一步联动。

本文详细阐述了网络安全的多个方面,包括边界防护、访问控制、非授权访问检测、无线网络防护、会话检测、应用检测、入侵防范、日志审计、恶意代码检测和垃圾邮件防护。各项要求涉及网络设备配置、策略制定、安全设备部署和审计记录管理,旨在确保网络区域间通信安全,防止非授权访问,监测和防御内外部攻击,并实施有效的日志管理和安全审计。

本文详细阐述了网络安全的多个方面,包括边界防护、访问控制、非授权访问检测、无线网络防护、会话检测、应用检测、入侵防范、日志审计、恶意代码检测和垃圾邮件防护。各项要求涉及网络设备配置、策略制定、安全设备部署和审计记录管理,旨在确保网络区域间通信安全,防止非授权访问,监测和防御内外部攻击,并实施有效的日志管理和安全审计。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?