将level0文件拖入Ubuntu桌面

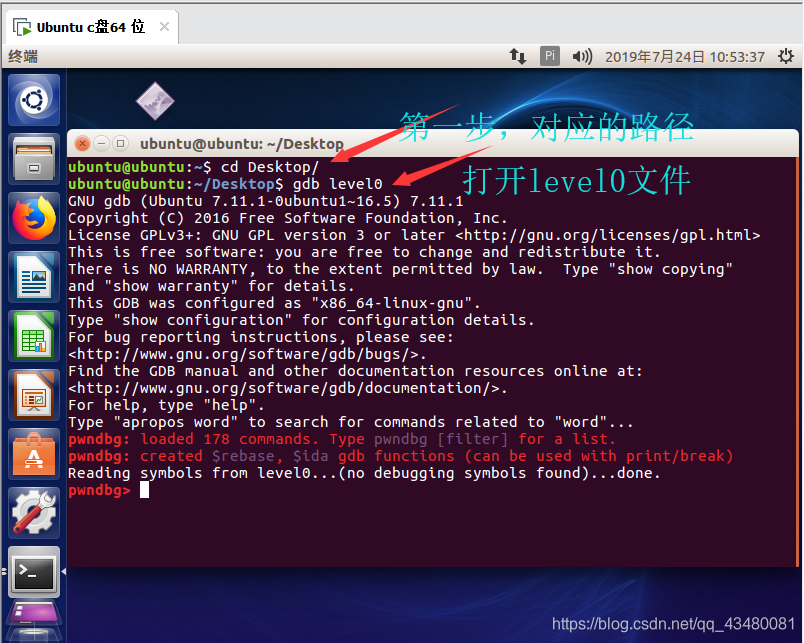

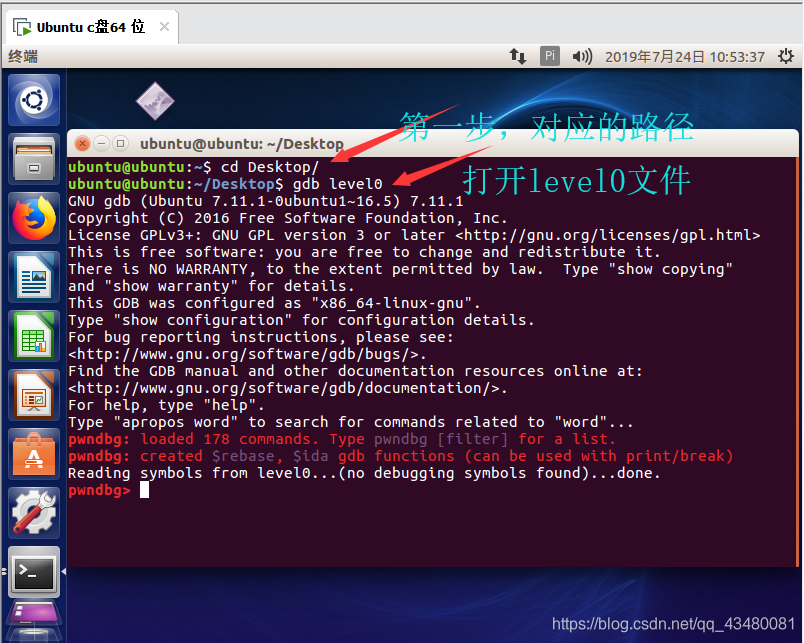

打开终端:输入cd DESKtop/

打开终端:输入cd DESKtop/

gdb level0

开始运行

开始运行

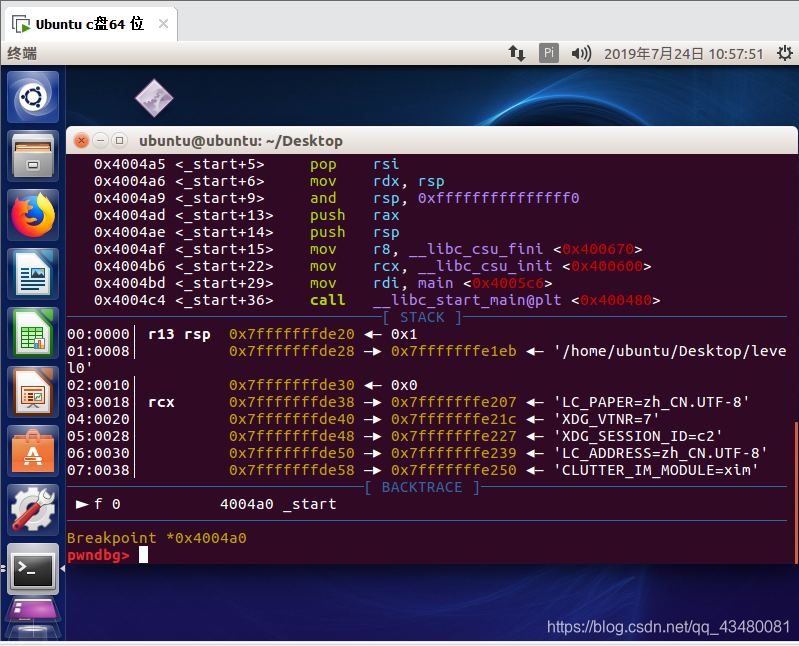

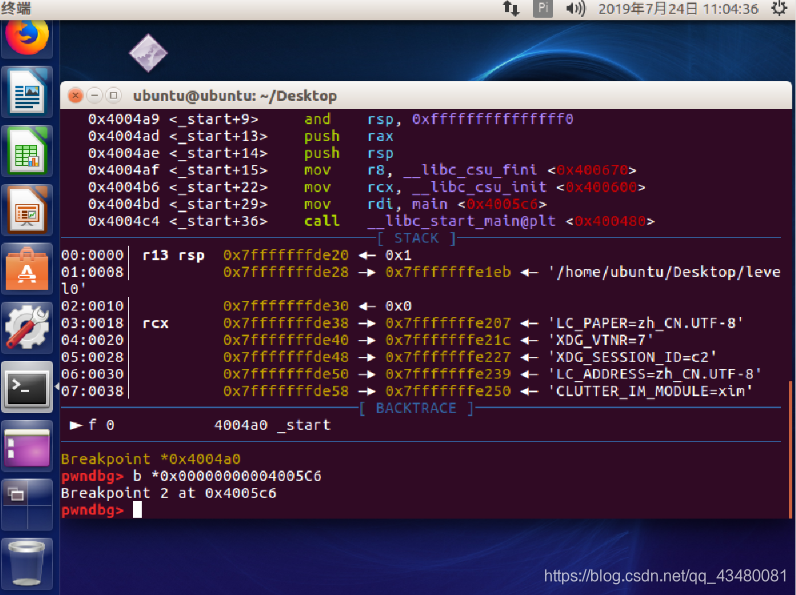

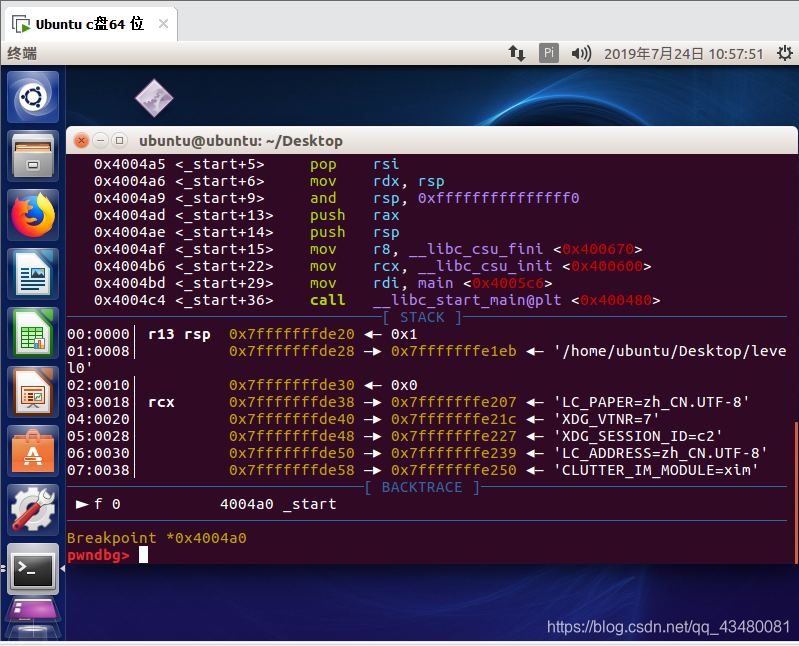

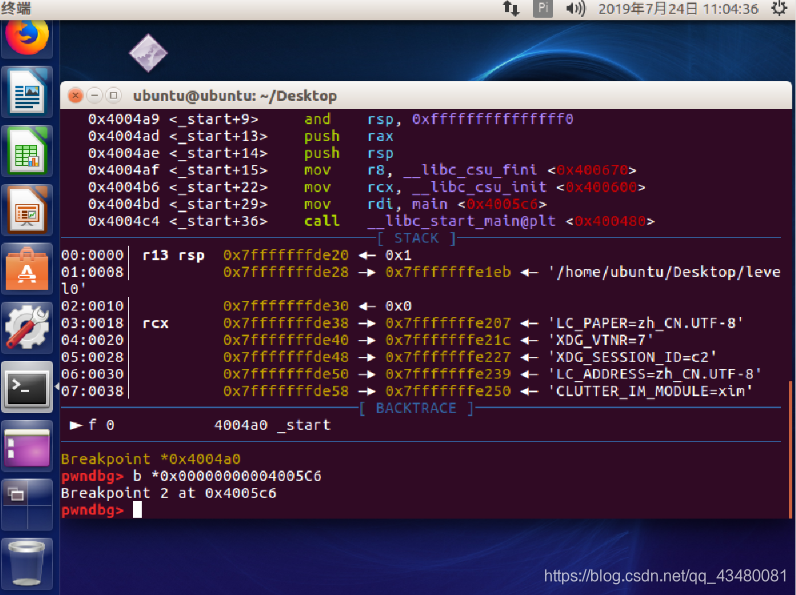

start

得到如图所示

断点调试

断点调试

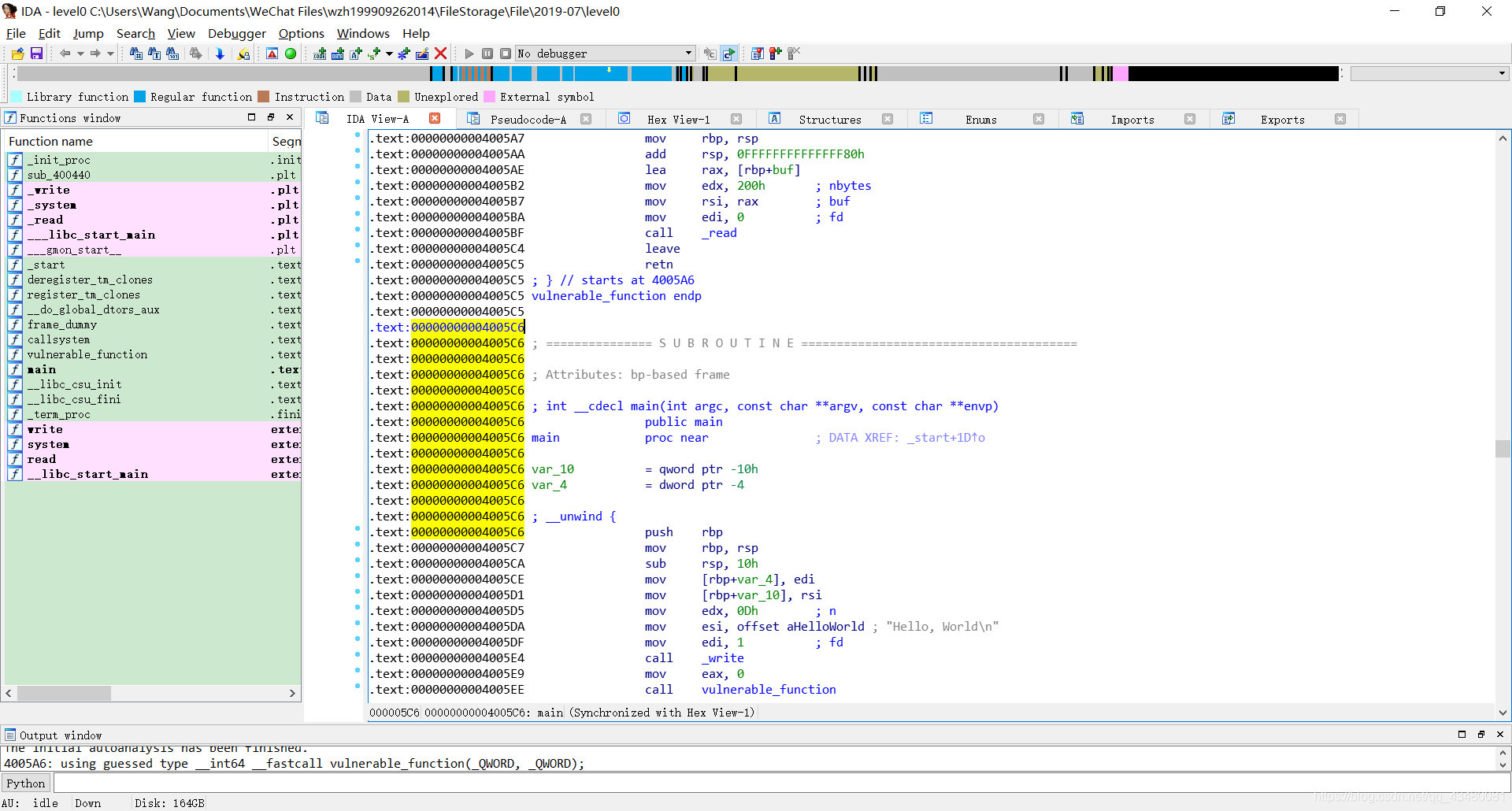

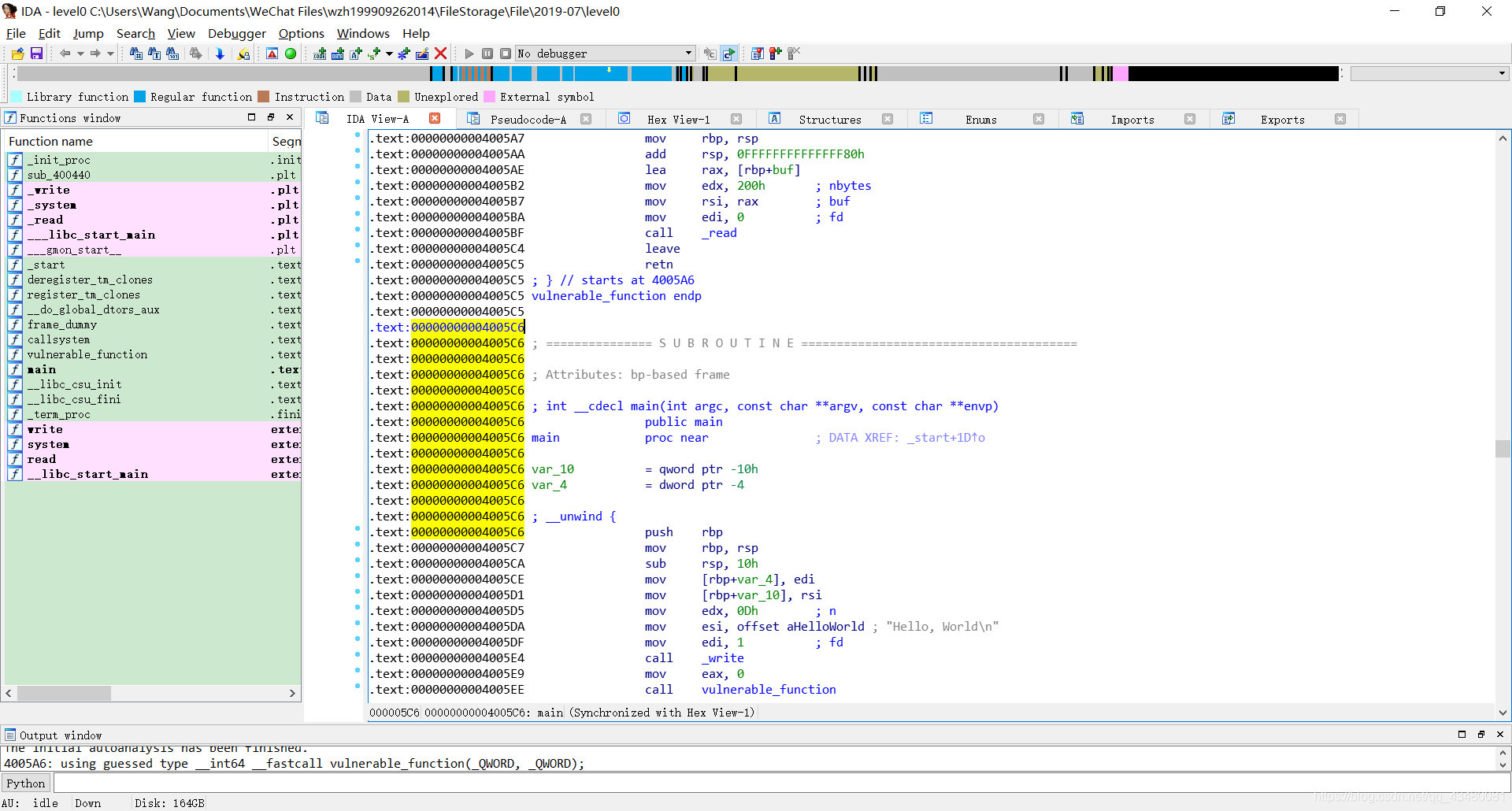

切换到Windows系统,用ida64打开level0

找到main函数的地址,复制

在Ubuntu终端下执行命令:b *0x+刚复制的地址

执行结果如图:

执行结果如图:

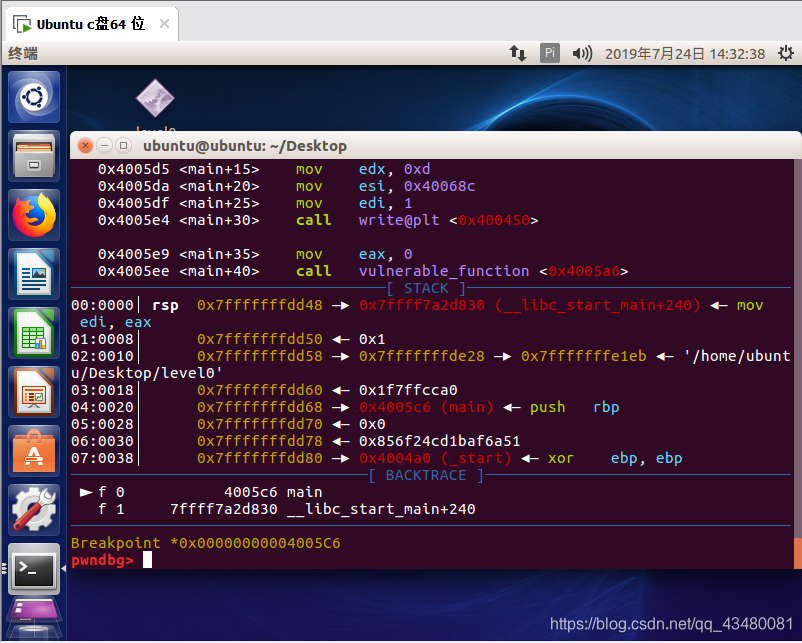

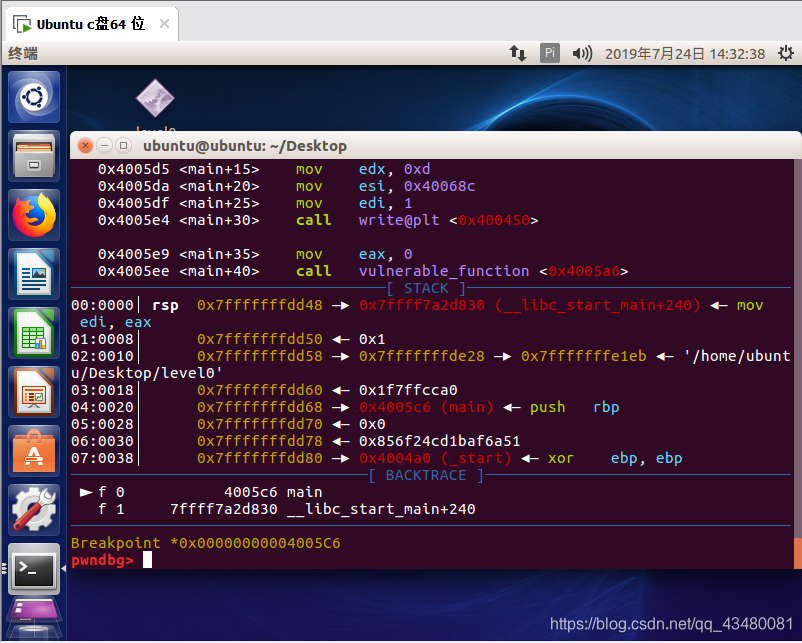

按r运行至断点处

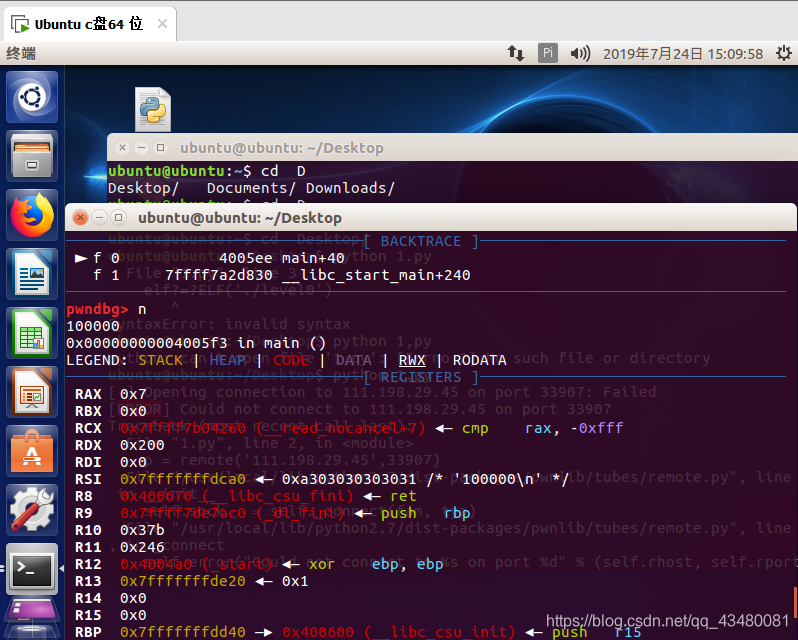

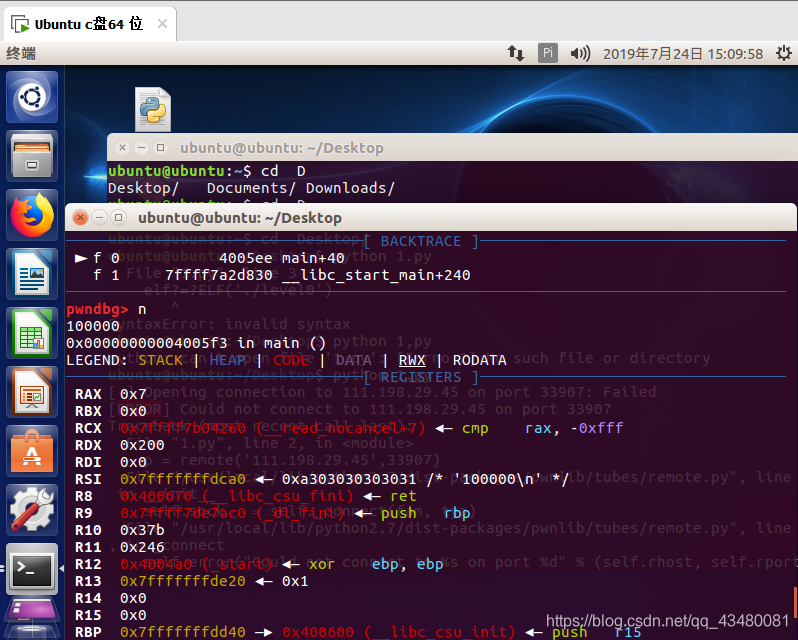

多次使用 n 这个命令直至让输入内容

之后可以x/+输入内容对用的地址来查看

之后可以x/+输入内容对用的地址来查看

没截图,想起来再补图,嘿嘿嘿嘿

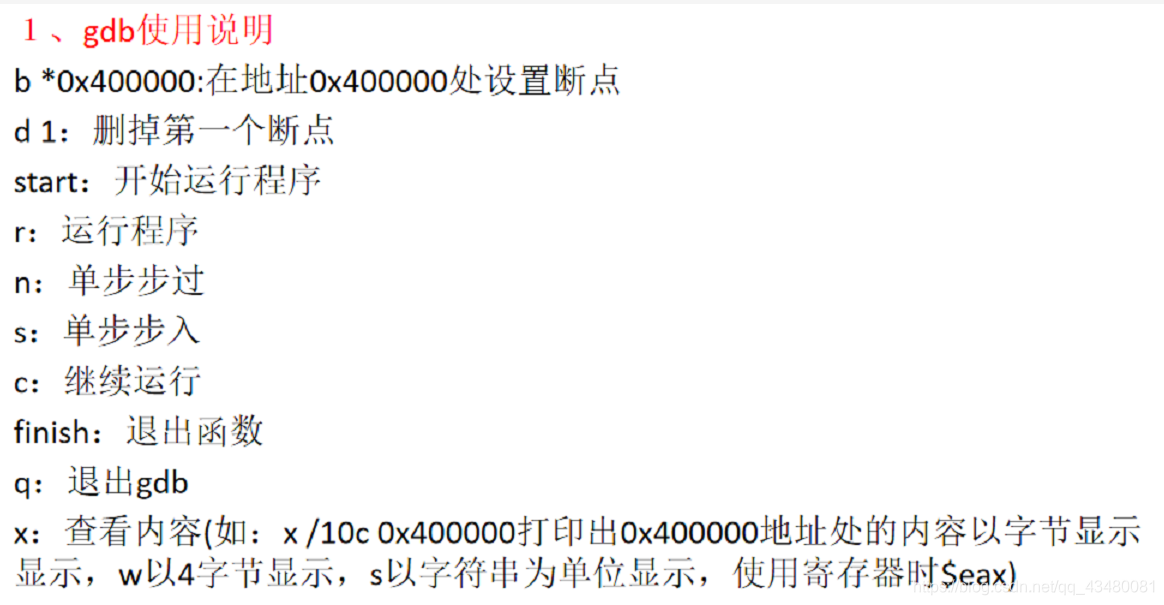

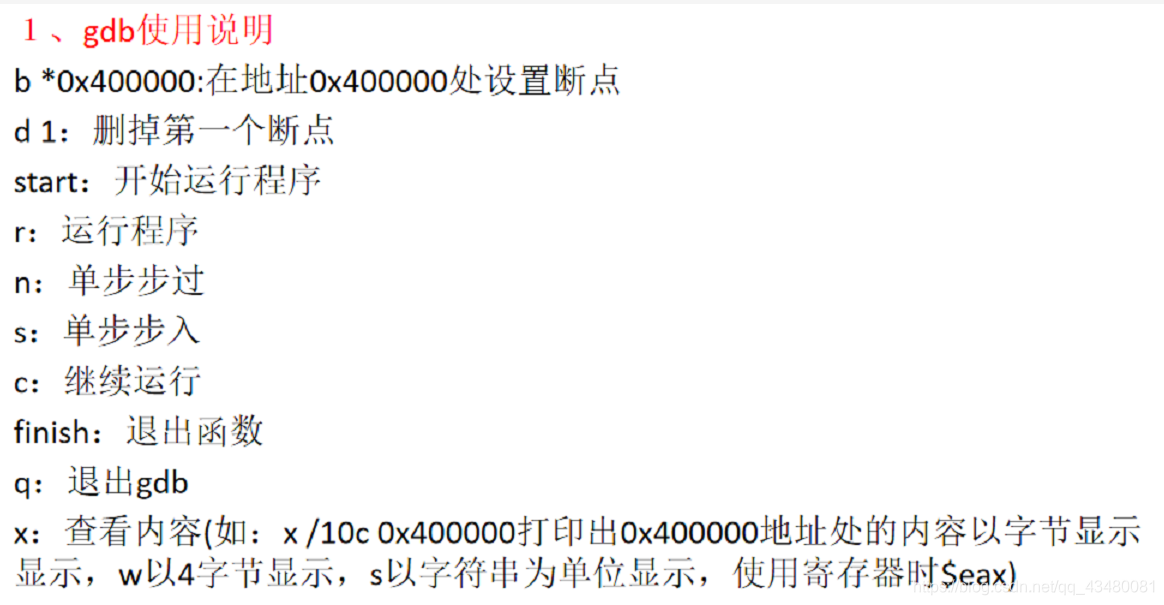

其他命令

将level0文件拖入Ubuntu桌面

打开终端:输入cd DESKtop/

打开终端:输入cd DESKtop/

gdb level0

开始运行

开始运行

start

得到如图所示

断点调试

断点调试

切换到Windows系统,用ida64打开level0

找到main函数的地址,复制

在Ubuntu终端下执行命令:b *0x+刚复制的地址

执行结果如图:

执行结果如图:

按r运行至断点处

多次使用 n 这个命令直至让输入内容

之后可以x/+输入内容对用的地址来查看

之后可以x/+输入内容对用的地址来查看

没截图,想起来再补图,嘿嘿嘿嘿

其他命令

248

248

1591

1591

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?