一、简介

Weblogic(基于javaEE框架的中间件)管理端未经授权的两个页面存在任意文件上传(jsp)漏洞,进而获取服务器的权限。这两个页面分别为:/ws_utc/begin.do、/ws_utc/config.do。- Oracle 7月的更新中,修复了

Weblogic中的一处任意文件上传漏洞。Web Service Test Page在“生产模式”下(生产模式:该模式关闭自动部署)默认不开启,所以该漏洞有一定的限制。 - 利用该漏洞可以

上传任意jsp文件,进而获取服务器权限。

二、漏洞环境准备

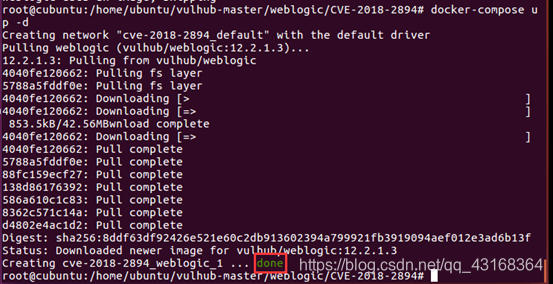

命令:docker-compose build ; docker-compose up -d

done之后访问http://192.168.15.148:7001/console即可到登录界面

在docker环境运行的靶机中执行:docker-compose logs | grep password<

本文详细介绍了Weblogic的CVE-2018-2894漏洞,包括漏洞简介、环境准备、漏洞复现步骤,以及可利用的Weblogic版本。通过漏洞,攻击者可实现任意文件上传并获取服务器权限。在复现过程中,涉及利用BP(Burp Suite)拦截回包中的时间戳来完成文件上传。

本文详细介绍了Weblogic的CVE-2018-2894漏洞,包括漏洞简介、环境准备、漏洞复现步骤,以及可利用的Weblogic版本。通过漏洞,攻击者可实现任意文件上传并获取服务器权限。在复现过程中,涉及利用BP(Burp Suite)拦截回包中的时间戳来完成文件上传。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1262

1262

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?