<?php

if(eregi("hackerDJ",$_GET[id])) {

echo("

not allowed!

");

exit();

}

$_GET[id] = urldecode($_GET[id]);

if($_GET[id] == "hackerDJ")

{

echo "

Access granted!

";

echo "

flag

";

}

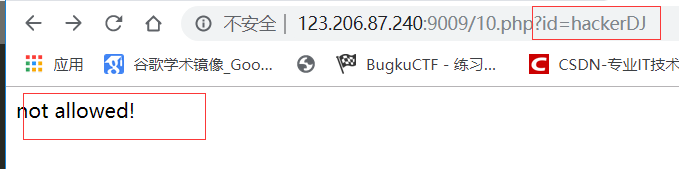

?>题目已经提示了 urldecode二次编码绕过

看这个语句

$_GET[id] = urldecode($_GET[id]);

if($_GET[id] == "hackerDJ")

尝试直接相等可不可以

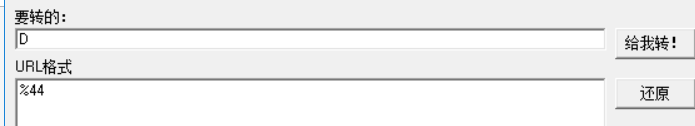

那么我们进行 url编码 (对哪一个进行url二次编码都可以的)

我们对D进行 D的url编码为%44

那么试一下

?id=hacker%44J

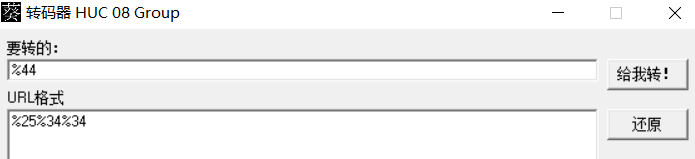

还是不行 那么对 %44在进行url编码 得到 %25%34%34

本文详细介绍了如何利用URL解码的二次编码绕过题目中的条件检查,通过编码 `%44` 为 `%25%34%34` 成功触发条件,获取到flag`flag{bugku__daimasj-1t2}`。

本文详细介绍了如何利用URL解码的二次编码绕过题目中的条件检查,通过编码 `%44` 为 `%25%34%34` 成功触发条件,获取到flag`flag{bugku__daimasj-1t2}`。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

974

974

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?