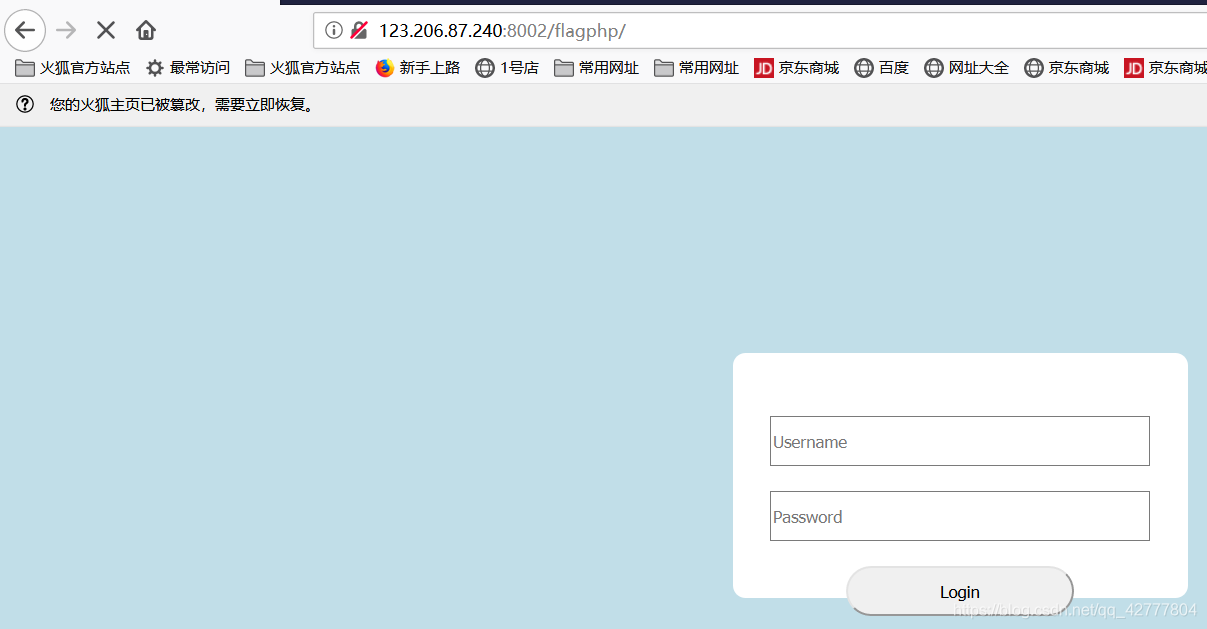

打开之后

提示 hint那么访问他

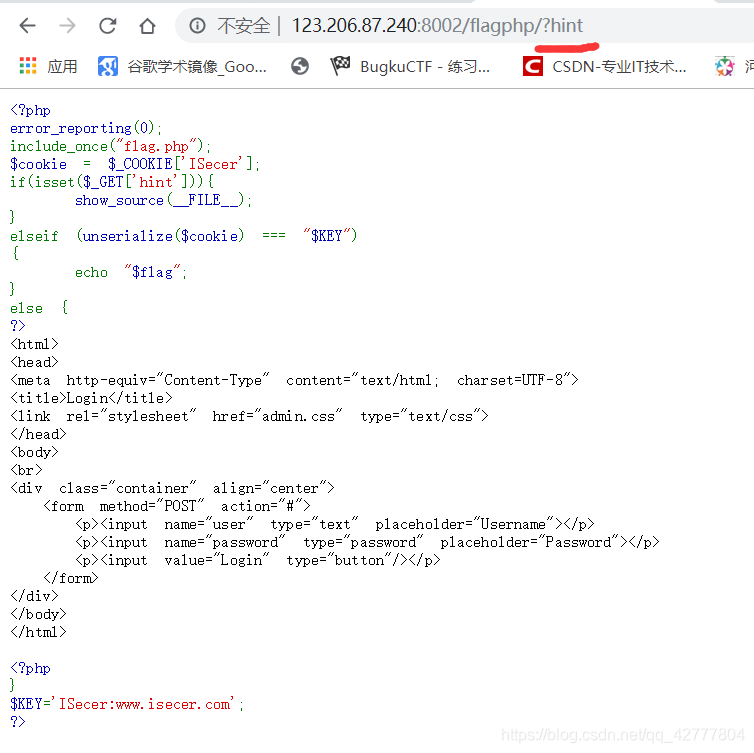

是源码

<?php

error_reporting(0);

include_once("flag.php");

$cookie = $_COOKIE['ISecer'];

if(isset($_GET['hint'])){

show_source(__FILE__);

}

elseif (unserialize($cookie) === "$KEY")

{

echo "$flag";

}

else {

?>

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=UTF-8">

<title>Login</title>

<link rel="stylesheet" href="admin.css" type="text/css">

</head>

<body>

<br>

<div class="

本文介绍了在Bugku CTF中遇到的一个挑战,通过源码审计发现提示,利用验证代码的特性,当提交的Cookie值为空字符串时可以获取到flag。使用Burp Suite抓包并修改Cookie,成功揭示隐藏的flag。

本文介绍了在Bugku CTF中遇到的一个挑战,通过源码审计发现提示,利用验证代码的特性,当提交的Cookie值为空字符串时可以获取到flag。使用Burp Suite抓包并修改Cookie,成功揭示隐藏的flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

713

713

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?