怕自己遗忘知识,记录下

理解中的框架,主要思路:首先為連接數據庫的操作,其次是SQLServer數據庫訪問基礎類,然後是數據庫的語句邏輯,其次為整個WF調用數據庫語句,數據庫語句調用基本的數據庫邏輯。

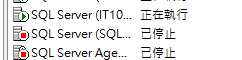

数据库的链接,从网上找过,有vs里直接用tools链接库,也可以去直接用代码链接,我公司用的是框架,写好的,就一直是代码链接,就是一个链接的类改变其数据库地址就OK的,这里需要注意,有时候你的本地库是没有打开的,需要去打开 ,打开第二个配置文件,然后看到服务里面

,打开第二个配置文件,然后看到服务里面 有这个,你打开就行了。

有这个,你打开就行了。

首先是數據庫的語句如何在C#里能調用,簡單的說是直接把數據庫語句,用C#某種寫法,去間接調用,期主要格式為 string sql = " SELECT * FROM TRIO_ScanRecordList with(nolock) where No='" + No + "' ";

DataTable dtbl = new DataTable();

dtbl = DBHelper.InitDBHelperSQL.ExecuteDataTable(sql);這裡的 ExecuteDataTable(sql) 這個方法是SQLServer數據庫訪問基礎類里的基礎類,SQL是你可以任意改的數據庫語句,這個方法的返回數據,可以是datatable或者bool,string各種,滿足于你所需的要求。而直接写数据库语句是无法调用到数据库的,提供这种写法是因为本身就封装好了真正在干活的类,接下来是 ExecuteDataTable(sql)的来处。

贴代码有点多,贴上重点的一个示例,这个语句存在,往后你就可以直接传string ,string是sql的语句,这是封装好的。

/// <summary>

/// 执行一条计算查询结果语句,返回列表第一行第一列查询结果(object)。

/// </summary>

/// <param name="SQLString">计算查询结果语句</param>

/// <returns>查询结果(object)</returns>

public static object GetSingle(string SQLString, params SqlParameter[] cmdParms)

{

using (SqlConnection connection = new SqlConnection(connectionString))

{

using (SqlCommand cmd = new SqlCommand())

{

try

{

PrepareCommand(cmd, connection, null, SQLString, cmdParms);

object obj = cmd.ExecuteScalar();

cmd.Parameters.Clear();

if ((Object.Equals(obj, null)) || (Object.Equals(obj, System.DBNull.Value)))

{

return null;

}

else

{

return obj;

}

}

catch (System.Data.SqlClient.SqlException e)

{

throw new Exception(e.Message);

}

}

}

}

/// <summary>

/// 执行查询语句,返回列表SqlDataReader

/// </summary>

/// <param name="strSQL">查询语句</param>

/// <returns>SqlDataReader</returns>

public static SqlDataReader ExecuteReader(string SQLString, params SqlParameter[] cmdParms)

{

SqlConnection connection = new SqlConnection(connectionString);

SqlCommand cmd = new SqlCommand();

try

{

PrepareCommand(cmd, connection, null, SQLString, cmdParms);

SqlDataReader myReader = cmd.ExecuteReader();

cmd.Parameters.Clear();

return myReader;

}

catch (System.Data.SqlClient.SqlException e)

{

throw new Exception(e.Message);

}

}

以上这个例子是其中两个,一般来说增删改查写齐全,然后加每个的可以传递参数的方法,就可以,当然如果是游戏方面的数据库用到的方法就不是这样,理解中socket制定协议传给服务的,服务的接受拆分好做处理,也有说通过PHP连库的,但是这种方法维护起来需要会两种类型的代码

本文详细介绍了使用C#进行数据库操作的方法,包括连接数据库、执行SQL语句、使用DataTable接收结果等关键步骤,并提供了具体的代码示例。

本文详细介绍了使用C#进行数据库操作的方法,包括连接数据库、执行SQL语句、使用DataTable接收结果等关键步骤,并提供了具体的代码示例。

735

735

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?