1、漏洞概述

Oracle官方发布了2021年7月份安全更新通告,通告中披露了WebLogic组件存在高危漏洞,攻击者可以在未授权的情况下通过IIOP、T3协议对存在漏洞的WebLogic Server组件进行攻击。成功利用该漏洞的攻击者可以接管WebLogic Server。

这是一个二次反序列化漏洞,是CVE-2020-14756和CVE-2020-14825的调用链相结合组成一条新的调用链来绕过weblogic黑名单列表。

2、影响范围

Oracle WebLogic Server 10.3.6.0.0

Oracle WebLogic Server 12.1.3.0.0

Oracle WebLogic Server 12.2.1.3.0

Oracle WebLogic Server 12.2.1.4.0

Oracle WebLogic Server 14.1.1.0.0

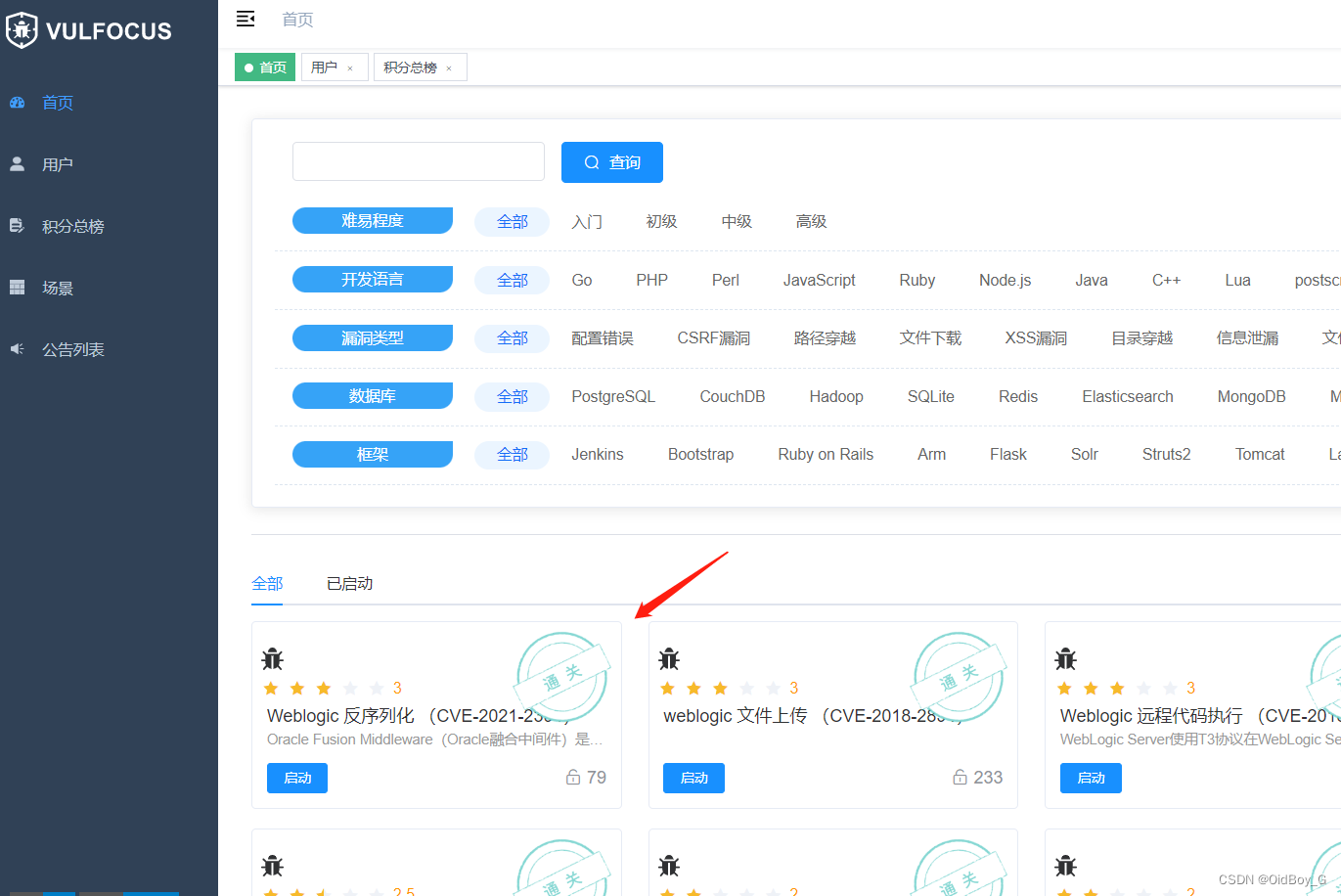

3、复现环境

vulfocus在线靶场

4、漏洞复现

复现所需以下工具:

JDNI注入:

本文详细介绍了Oracle WebLogic组件存在的高危反序列化漏洞CVE-2021-2394,包括漏洞概述、影响范围、复现环境和步骤。攻击者可借此未授权接管WebLogic Server。文章提供了复现漏洞所需的工具和利用过程,同时给出了补丁更新和临时缓解措施。

本文详细介绍了Oracle WebLogic组件存在的高危反序列化漏洞CVE-2021-2394,包括漏洞概述、影响范围、复现环境和步骤。攻击者可借此未授权接管WebLogic Server。文章提供了复现漏洞所需的工具和利用过程,同时给出了补丁更新和临时缓解措施。

订阅专栏 解锁全文

订阅专栏 解锁全文

1314

1314

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?