forensics:

table-tennis

给了一个流量包,使用wireshark打开,通过查找字符串和跟踪TCP数据流并没有发现什么,以我的水平,基本上到这里就结束了。

后面查看了其他人写的writeup,跟着复现了一下。

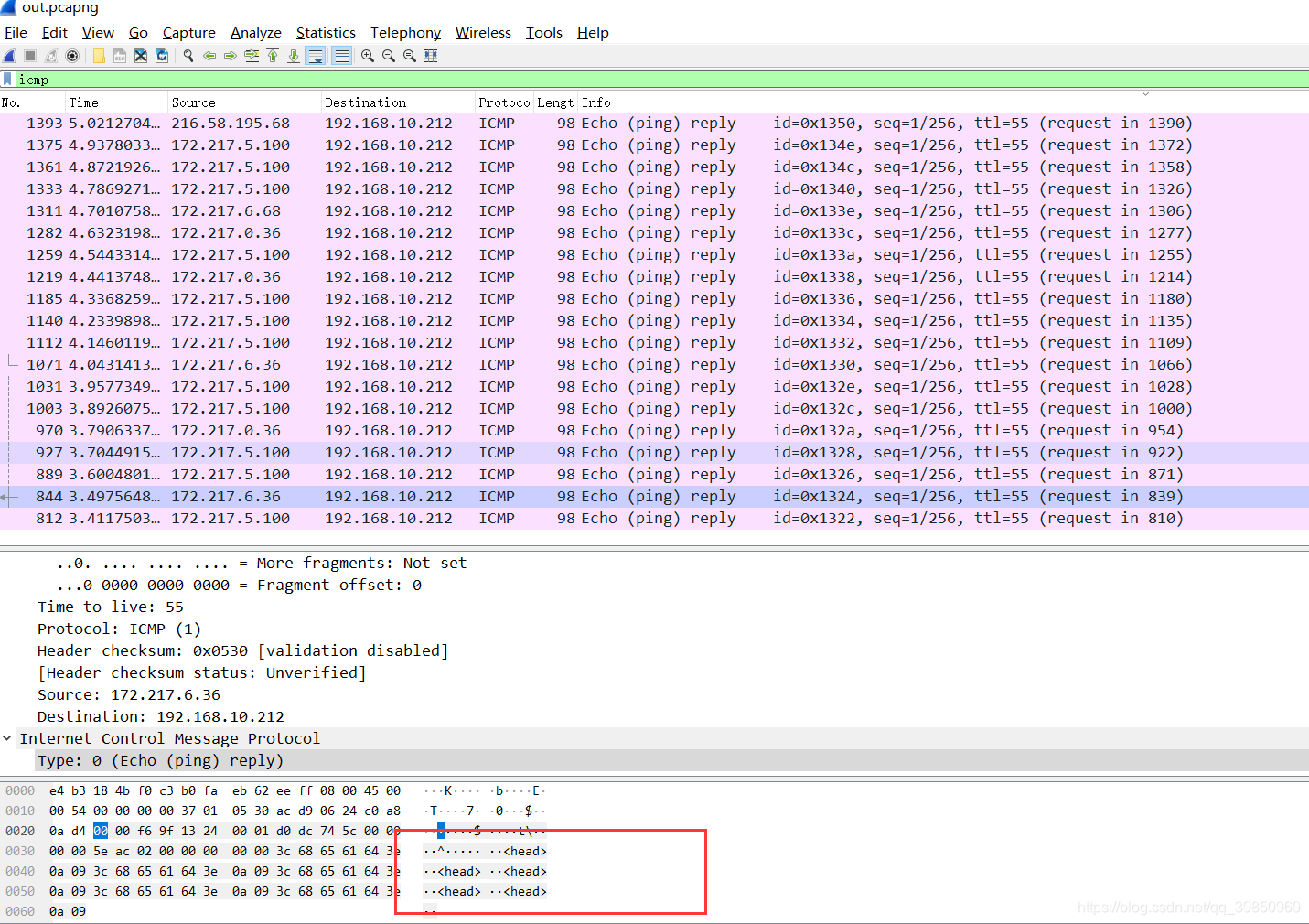

这个流量包中除了大量的加密的TLS和TCP数据流,还有一些ICMP数据包,发现里面有HTML数据。

这里要将这些HTML数据提取出来,照着大佬使用python scapy模块写的脚本提取数据,我也依样画瓢谢了一下并且理解了脚本的意思,脚本比较简单:

from scapy.all import *

packets = rdpcap('out.pcapng') #rdpcap()读取pcapng文件

for packet in packets: #遍历每一个数据包

if packet.haslayer(ICMP): #haslayer()判断数据包的类型,此处为ICMP

if packet[ICMP].type == 0: #每一个ICMP的type值为0的包

本文介绍了参与BSidesSF 2019网络安全活动的解题过程,涉及forensics、table-tennis和Zippy三个部分。在forensics中,通过Wireshark分析加密TLS流量,发现隐藏的HTML数据;table-tennis解密过程中,利用python scapy模块提取并解密base64数据;Zippy环节,从pcapng文件中找到加密zip数据流,用特定密码解压获取flag。

本文介绍了参与BSidesSF 2019网络安全活动的解题过程,涉及forensics、table-tennis和Zippy三个部分。在forensics中,通过Wireshark分析加密TLS流量,发现隐藏的HTML数据;table-tennis解密过程中,利用python scapy模块提取并解密base64数据;Zippy环节,从pcapng文件中找到加密zip数据流,用特定密码解压获取flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

612

612

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?