背景介绍

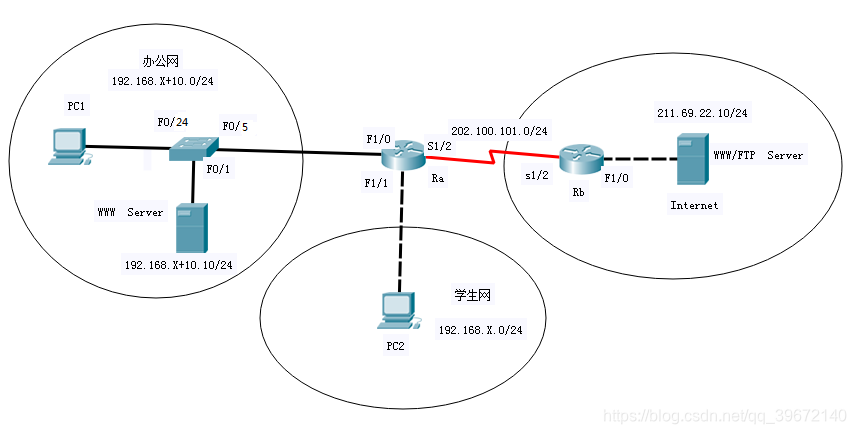

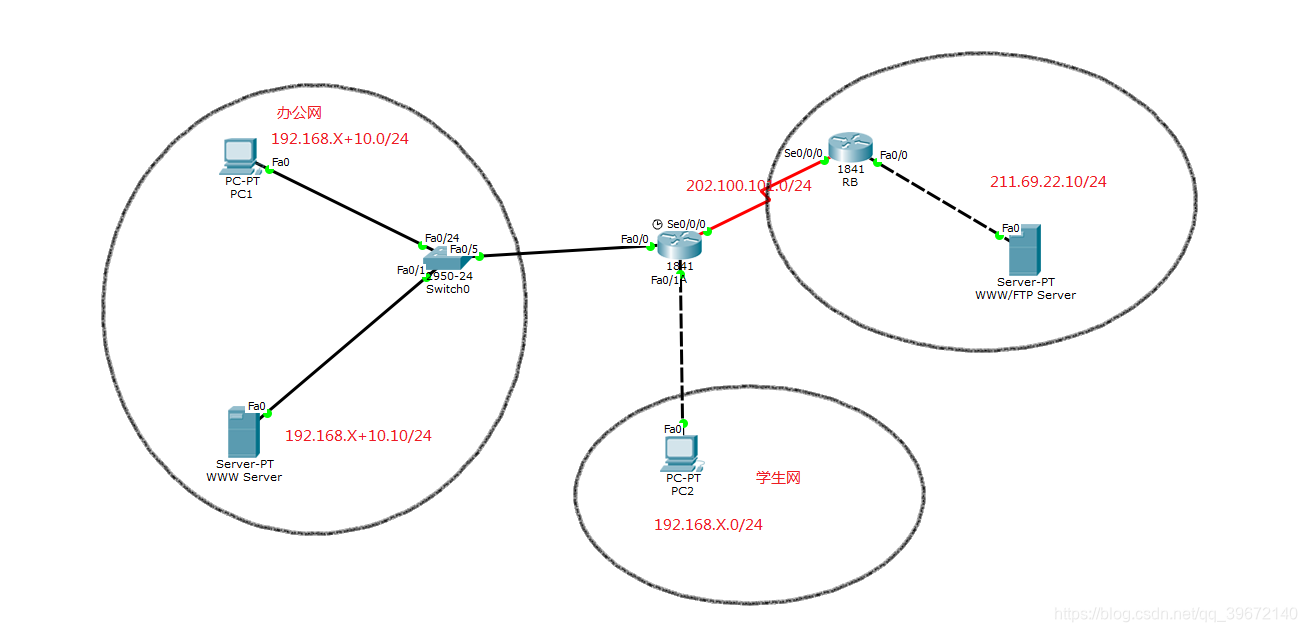

下图为某学校网络拓扑模拟图,两个接入层设备采用S2126G交换机,分别连接着办公网和学生网,办公网和学生网通过路由器Ra实现隔离,Ra同时又是单位的出口路由器,承担着内部办公网和学生网接入Internet的任务, Ra通过广域网口和Internet路由器Rb相连。Rb的以太网口连接一台WWW/FTP服务器。Ra和Rb路由器通过默认路由,实现全网的互通。

测试要求

一、按实验拓扑对设备进行实物连接(10分)

二、IP地址规划(5分)

要求:IP地址中的X为学号后两位

三、配置要求(85分)

- 路由器Ra和Rb通过V.35线缆连接,在S1/2口封装PPP协议,并采用CHAP验证方式实现Ra对Rb身份的验证。(15分)

- 配置办公网交换机的端口安全功能(20分)

- 在办公网S2126交换机上设置F0/5为安全端口,安全地址最大数为4个,违例策略设置为shutdown;

- 在办公网S2126交换机上设置F0/24为安全端口,安全地址最大数为1个,同时在f0/1接口绑定办公网中的WWW服务器的MAC地址;

- 在Ra上配置安全策略(30分)

- 学生网不可以访问服务器211.69.22.10的FTP服务;

- 学生网可以访问其他网络的任何资源;

- 对办公网的任何访问不做限制。

- 在路由器上做NAT和NAPT(20分)

- 使得办公网和学生网内所有主机都能用公网地址202.100.101.1/24访问外网。

- 办公网内的WWW服务器不但能被内部网络访问,同时也能被公共互联网通过IP地址202.100.101.5访问到。

【实验拓扑图】

实验配置:

1:s0/0/0封装PPP协议,并采用CHAP验证方式实现Ra对Rb身份的验证

RA(路由):

Router>

Router>en

Router#

Router#configure terminal

Router(config)#

Router(config)#hostname RA

RA(config)#interface serial 0/0/0

RA(config-if)#encapsulation ppp

RA(config)#username RB password 123

RA(config)#interface serial 0/0/0

RA(config-if)#ip address 202.100.101.1 255.255.255.0

RA(config-if)#clock rate 64000

RA(config-if)#encapsulation ppp

RA(config-if)#ppp authentication CHAP

RA(config-if)#no shutdown

RA(config-if)#exit

RA(config)#interface fastEthernet 0/0

RA(config-if)#ip address 192.168.24.1 255.255.255.0

RA(config-if)#no shutdown

RA(config-if)#exit

RA(config)#interface fastEthernet 0/1

RA(config-if)#ip address 192.168.14.1 255.255.255.0

RA(config-if)#no shutdown

RA(config-if)#exit

RB(路由):

Router>

Router>en

Router#

Router#configure terminal

Router(config)#

Router(config)#hostname RB

RB(config)#username RA password 123

RB(config)#interface serial 0/0/0

RB(config-if)#ip address 202.100.101.2 255.255.255.0

RB(config-if)#encapsulation ppp

RB(config-if)#ppp authentication CHAP

RB(config-if)#no shutdown

RB(config-if)#exit

RB(config)#interface fastEthernet 0/0

RB(config-if)#ip address 211.69.22.1 255.255.255.0

RB(config-if)#no shutdown

RB(config-if)#exit

RB(config)#

RB(config)#interface serial 0/0/0

RB(config-if)#ip address 202.100.101.2 255.255.255.0

RB(config-if)#no shutdown

RB(config-if)#exit

2.配置办公网交换机的端口安全功能

Switch>

Switch>en

Switch#

Switch#configure terminal

Switch(config)#

Switch(config)#interface fastEthernet 0/24

Switch(config-if)#switchport mode access

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security maximum 1

Switch(config-if)#exit

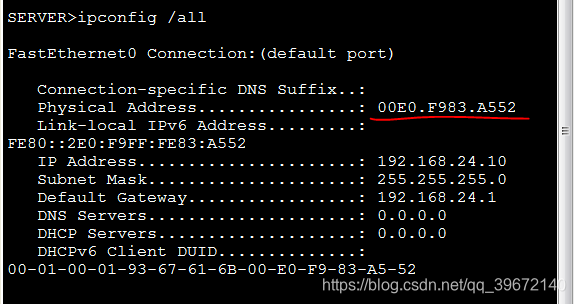

查看办公网中的WWW服务器的MAC地址:

Switch(config)#

Switch(config)#interface fastEthernet 0/1

Switch(config-if)#switchport mode access

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security mac-address 00E0.F983.A552

Switch(config-if)#exit

Switch(config)#

Switch(config)#interface fastEthernet 0/5

Switch(config-if)#switchport mode access

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security maximum 4

Switch(config-if)#switchport port-security violation shutdown

Switch(config-if)#exit

Switch(config)#

3.在Ra上配置安全策略

先使全网互通

OSPF协议(方法一):

RA:

RA(config)#router ospf 7

RA(config-router)#network 192.168.24.0 0.0.0.255 area 1

RA(config-router)#network 192.168.14.0 0.0.0.255 area 1

RA(config-router)#network 202.100.101.0 0.0.0.255 area 1

RB:

RB(config)#

RB(config)#router ospf 7

RB(config-router)#network 202.100.101.0 0.0.0.255 area 1

RB(config-router)#network 211.69.22.0 0.0.0.255 area 1

RB(config-router)#

默认路由协议(方法二):

RA(config)#ip route 0.0.0.0 0.0.0.0 202.100.101.2

RB(config)#ip route 0.0.0.0 0.0.0.0 202.100.101.1

//学生网不可以访问服务器211.69.22.10的FTP服务

//学生网可以访问其他网络的任何资源

RA#

RA#configure terminal

RA(config)#access-list 100 deny tcp 192.168.14.0 0.0.0.255 host 211.69.22.10 eq 20

RA(config)#access-list 100 deny tcp 192.168.14.0 0.0.0.255 host 211.69.22.10 eq 21

RA(config)#access-list 100 permit ip any any

RA(config)#interface fastEthernet 0/1

RA(config-if)#ip access-group 100 in

RA(config-if)#

4.在路由器上做NAT和NAPT

//动态配置

//办公网和学生网内所有主机都能用公网地址202.100.101.1/24访问外网

RA(config)#

RA(config)#access-list 10 permit 192.168.24.0 0.0.0.255

RA(config)#access-list 10 permit 192.168.14.0 0.0.0.255

RA(config)#ip nat pool abc 202.100.101.1 202.100.101.1 netmask 255.255.255.0

RA(config)#ip nat inside source list 10 pool abc overload

RA(config)#

//静态配置

//办公网内的WWW服务器不但能被内部网络访问,同时也能被公共互联网通过IP地址202.100.101.5访问到

RA(config)#ip nat inside source static 192.168.24.10 202.100.101.5

RA(config)#access-list 100 permit ip 202.100.101.0 0.0.0.255 any

验证:

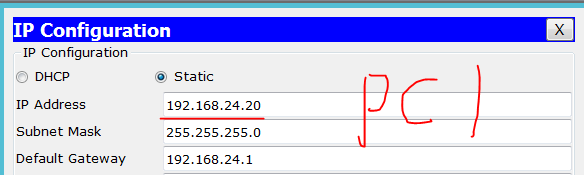

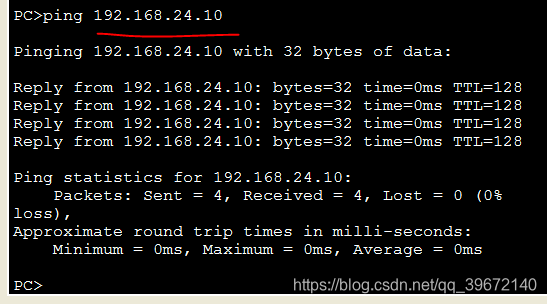

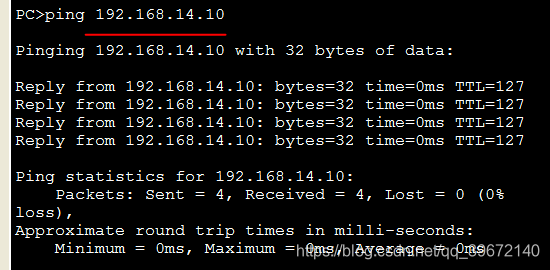

PC1(192.168.24.20)ping 内外网服务器以及学生网主机

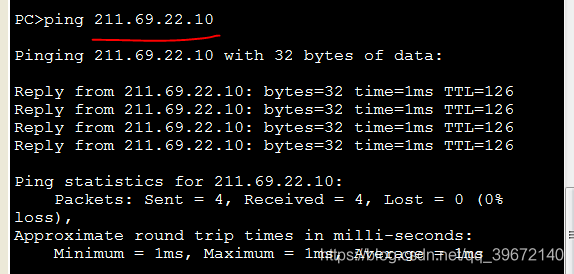

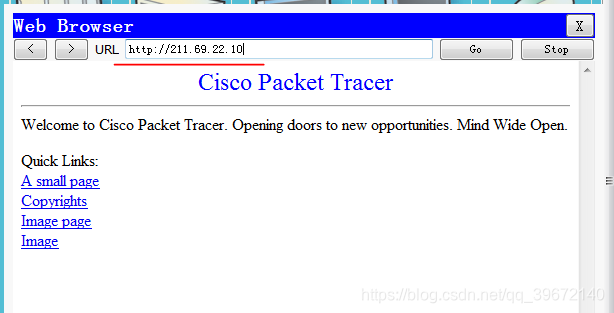

访问服务器:

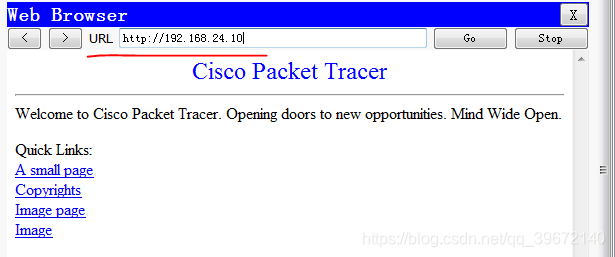

PC1访问外网服务器

访问内网

细节较多,这里不一一验证!

4791

4791

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?