注意:

1、这里对XSS(Stored)关卡不熟悉的可以从这里去看http://t.csdn.cn/ggQDK

2、把难度设置成 Medium

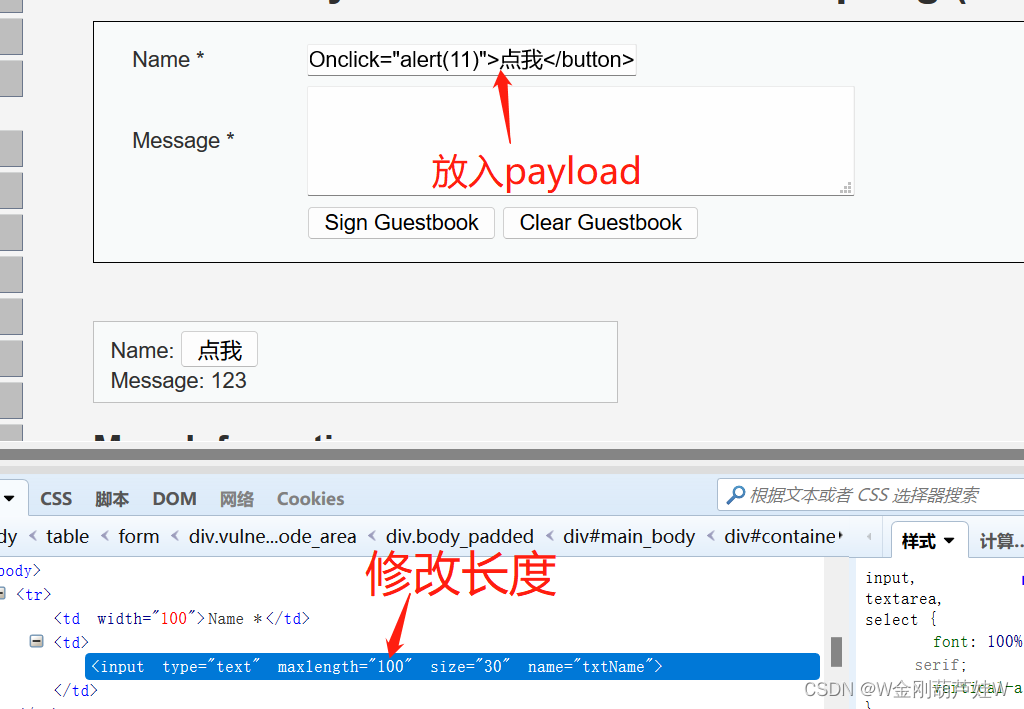

一、这一关同样我们需要埋下伏笔,诱使用户点击来提交,首先从XSS(Stored)入手。

注意:在前面介绍过如何进行XSS注入,这里就不再讲解。http://t.csdn.cn/gs8xX

二、在上low难度中,我们直接使用<a>标签来包裹修改密码的请求。但这一关<a>标签被过滤了。

所以,我们使用的是button标签来提交修改密码的链接。

<button Onclick="alert(11)">点我</button>

简单查看效果,可以触发

该文章详细介绍了如何在面临XSS(Stored)和过滤问题时,利用button标签和JavaScript来构造跨站请求伪造(CSRF)攻击,绕过长度限制和referer检查,从而实现修改密码的目标。

该文章详细介绍了如何在面临XSS(Stored)和过滤问题时,利用button标签和JavaScript来构造跨站请求伪造(CSRF)攻击,绕过长度限制和referer检查,从而实现修改密码的目标。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5547

5547

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?