Misc文件类型

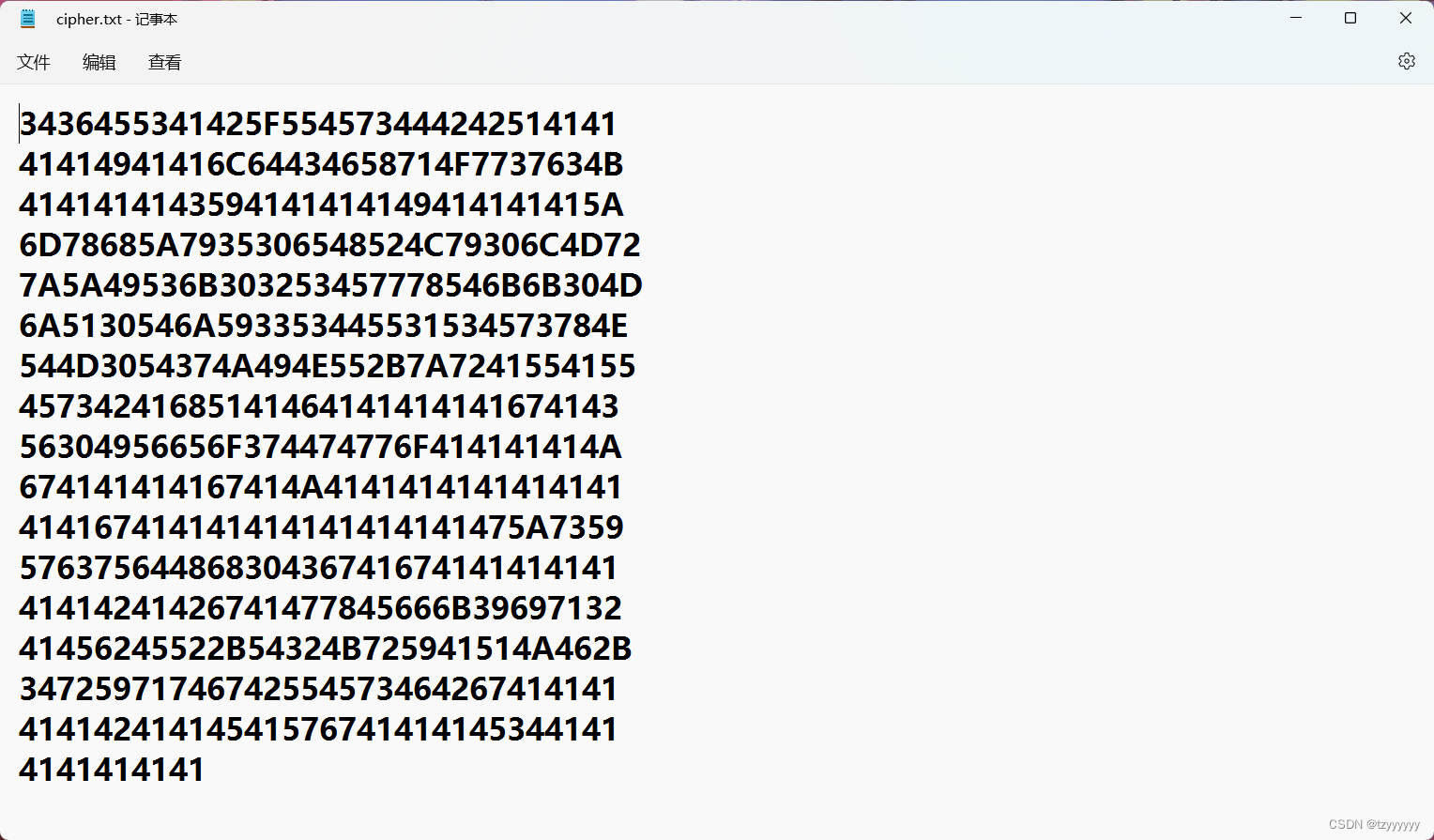

文件下载后发现一大字符串

一开始放进winhex里面各种对照文件头 修改后缀名 但发现都没有效果

后来看了wp才知道一开始拿到的是一串密文(被题目误导了) 需要进行解码

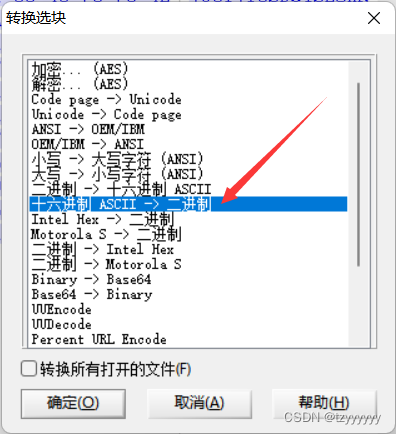

放入winhex里 转换为base64

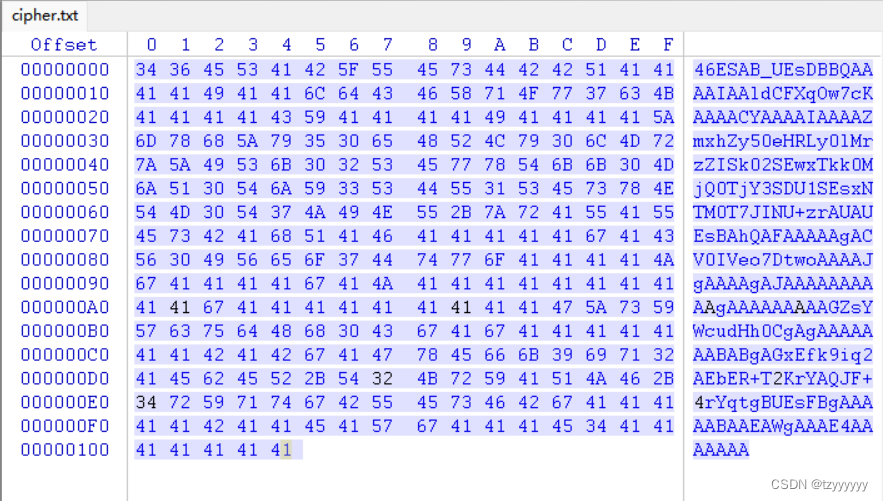

得到一串字符

UEsDBBQAAAAIAAldCFXqOw7cKAAAACYAAAAIAAAAZmxhZy50eHRLy0lMrzZISk02SEwxTkk0MjQ0TjY3SDU1SEsxNTM0T7JINU+zrAUAUEsBAhQAFAAAAAgACV0IVeo7DtwoAAAAJgAAAAgAJAAAAAAAAAAgAAAAAAAAAGZsYWcudHh0CgAgAAAAAAABABgAGxEfk9iq2AEbER+T2KrYAQJF+4rYqtgBUEsFBgAAAAABAAEAWgAAAE4AAAAAAA仔细观察 开头的46ESAB 取反一下就是BASE64

说明这段密文是base64加密的

因为我们需要获取到文件的原始数据 通过原始数据中的文件头部分判断文件类型 而原始数据是以十六进制保存的 所以要将这段密文转换为十六进制

本文讲述了如何处理Misc文件类型,从识别加密的Base64字符串开始,通过转换为十六进制,再到识别文件头确定文件类型(ZIP),最后使用Python脚本处理数据并用Winhex工具创建解密后的ZIP文件,成功解压得到flag。

本文讲述了如何处理Misc文件类型,从识别加密的Base64字符串开始,通过转换为十六进制,再到识别文件头确定文件类型(ZIP),最后使用Python脚本处理数据并用Winhex工具创建解密后的ZIP文件,成功解压得到flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1698

1698

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?