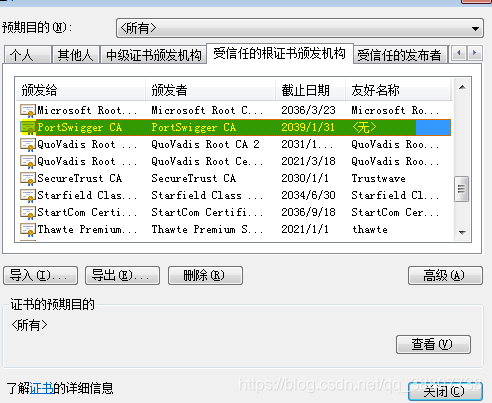

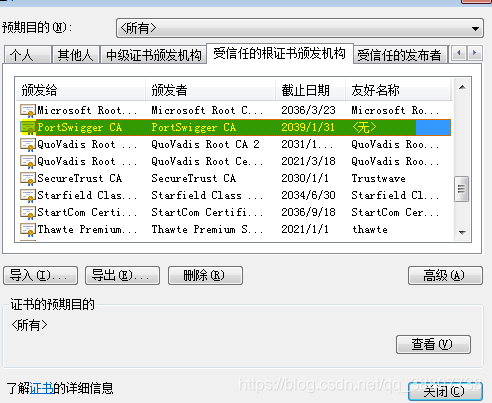

很简单,下载证书后导入到受信任根目录

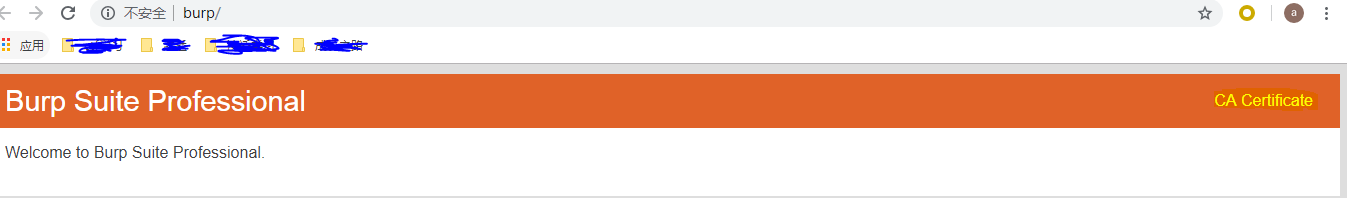

证书下载,直接在代理状态浏览器访问burp

点击CA就可以下载了

设置该证书全部信任,,

switchyomega 设置如下即可

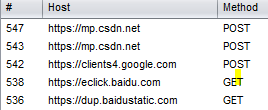

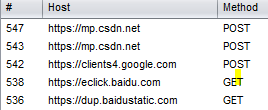

就可以抓https的包了

本文介绍了一种通过导入证书到受信任根目录来实现HTTPS抓包的方法。用户只需下载证书并导入,然后在SwitchyOmega中进行相应设置,即可开始抓取HTTPS数据包。

本文介绍了一种通过导入证书到受信任根目录来实现HTTPS抓包的方法。用户只需下载证书并导入,然后在SwitchyOmega中进行相应设置,即可开始抓取HTTPS数据包。

很简单,下载证书后导入到受信任根目录

证书下载,直接在代理状态浏览器访问burp

点击CA就可以下载了

设置该证书全部信任,,

switchyomega 设置如下即可

就可以抓https的包了

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?