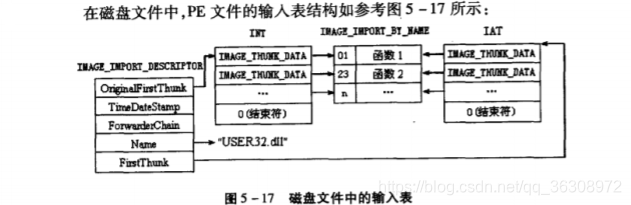

PE文件运行时,Windows系统加载器首先搜索OriginalFirstThunk,如果存在,装载程序迭代搜索数组中的每个指针,找到IMAGE_IMPORT_BY_NAME结构所指向的输入函数的地址,然后用函数入口地址来替代由FirstThunk指向 的IMAGE_THUNK_DATA数组里的元素值(即用真实的函数地址填充到IAT里)

**如果程序加壳了,那么壳自己模仿Windows装载器的工作来填充IAT中相关的数据。**通常只有一个IAT表,其他部分不存在(并不是所有的都这样)

ImpREC可以用于恢复输入表的结构

本文深入探讨PE文件运行时,Windows系统加载器如何通过OriginalFirstThunk和FirstThunk填充IAT,实现输入函数地址的定位。特别关注加壳程序如何模仿此过程及ImpREC在恢复输入表结构中的应用。

本文深入探讨PE文件运行时,Windows系统加载器如何通过OriginalFirstThunk和FirstThunk填充IAT,实现输入函数地址的定位。特别关注加壳程序如何模仿此过程及ImpREC在恢复输入表结构中的应用。

1074

1074

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?