域名被恶意指向

题材:

一家名为abc的公司域名为www1.leo.net的公司,域名被恶意指向,现通过www.leo.net也能访问到www1.leo.net的网站。

实验环境:

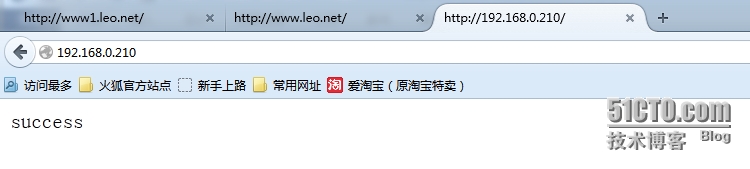

一台centos6.4虚拟机,安装apache服务,ip地址192.168.0.210,由于没有dns解析;在本地C:\Windows\System32\drivers\etc\hosts添加主记录

www1.leo.net 192.168.0.210

www.leo.net 192.168.0.210

实验目的:

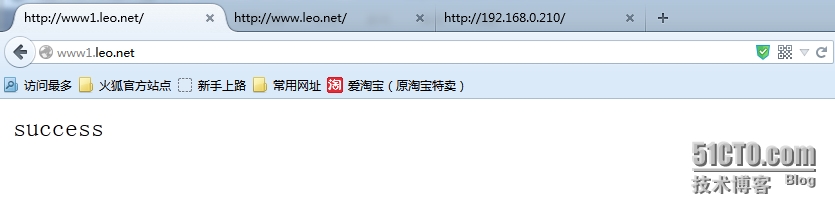

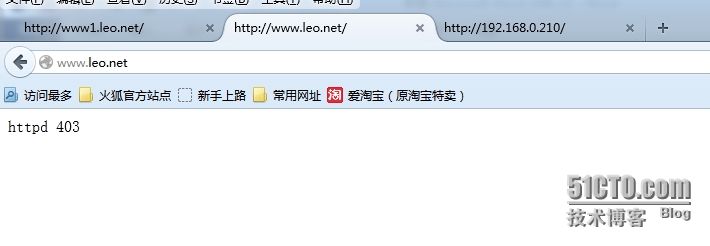

当输入www.leo.net 会跳到自己设置的一个报错页面。

实验步骤:

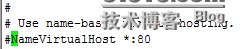

1、 先在虚拟机上面安装httpd服务,修改主配置文件/etc/httpd/conf/httpd.conf

[root@hui ~]# vi /etc/httpd/conf/httpd.conf

去掉Name前面的#表示启用虚拟主机

去掉Name前面的#表示启用虚拟主机

<VirtualHost *:80>

ServerAdmin webmaster@dummy-host.example.com

DocumentRoot /var/www/html 存放网页的目录

ServerName 192.168.0.210 可以写IP地址或域名www1.leo.net

ErrorLog logs/dummy-host.example.com-error_log

CustomLog logs/dummy-host.example.com-access_log common

</VirtualHost>

<VirtualHost *:80>

ServerAdmin webmaster@dummy-host.example.com

DocumentRoot /var/www/error 恶意域名访问到的目录

ServerName www.leo.net 恶意域名的地址

ErrorLog logs/dummy-host.example.com-error_log

CustomLog logs/dummy-host.example.com-access_log common

</VirtualHost>

2、 重启服务

#Service httpd restart

3、 用客户端访问

本次试验到这圆满结束!!!!

736

736

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?