【BugkuCTF】Web--web基础$_POST

最新推荐文章于 2025-07-08 16:14:17 发布

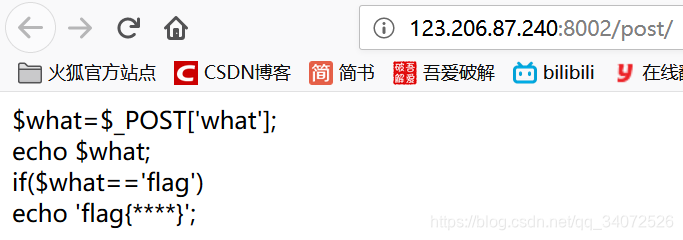

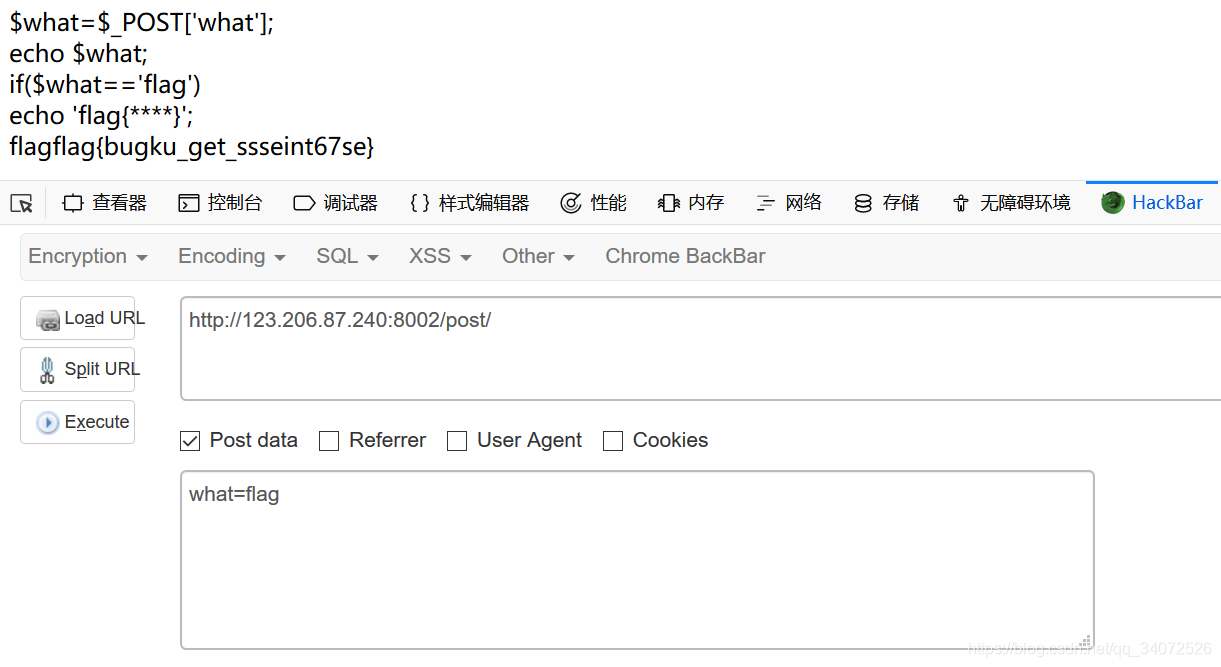

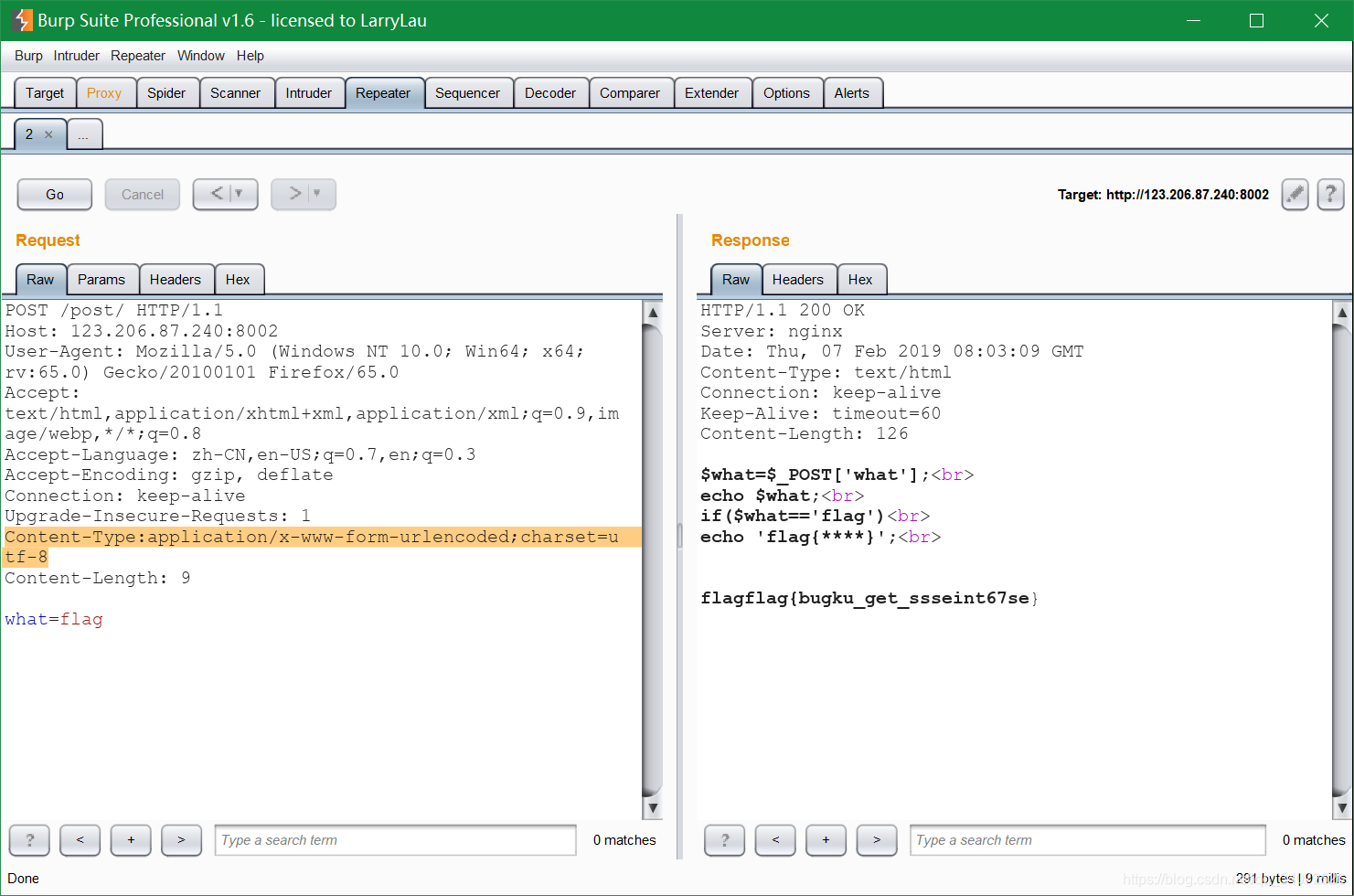

本文探讨了使用Hackbar和BurpSuite工具进行POST参数传输的方法,这两种工具在渗透测试中用于模拟POST请求,通过修改请求头中的Content-Type字段,可以有效地进行参数传递。

本文探讨了使用Hackbar和BurpSuite工具进行POST参数传输的方法,这两种工具在渗透测试中用于模拟POST请求,通过修改请求头中的Content-Type字段,可以有效地进行参数传递。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?