朋友做毕设购买了一个百度云服务器,偶然间登录上发现负载较高,购买的是低配版的虚拟服务器单核2G内存,想着答辩完后就释放掉

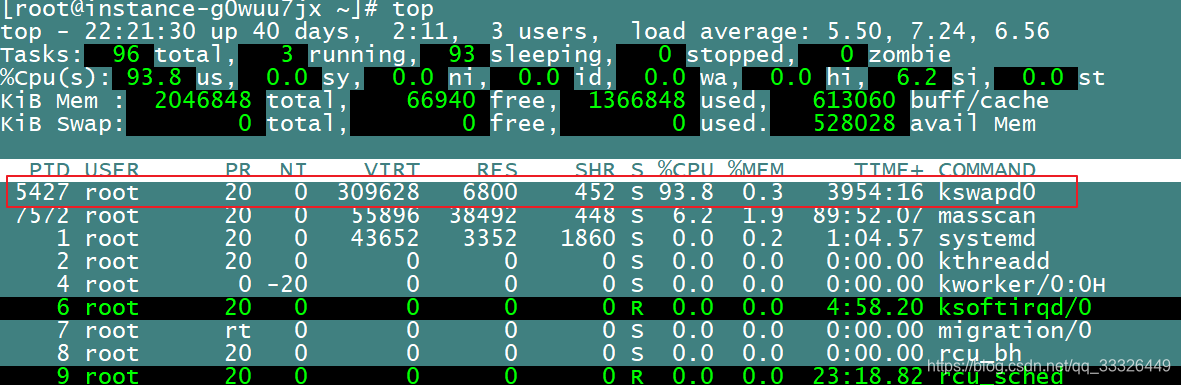

top看了下资源的使用情况发现有个进程使用率过高,猜想是中了木马

netstat -antpl 查看一下异常的进程

[root@instance-g0wuu7jx ~]# netstat -antlp|grep -e kswapd0 -e rsync

tcp 0 0 172.16.0.4:43804 45.9.148.59:443 ESTABLISHED 5427/./kswapd0

tcp 0 0 172.16.0.4:57244 45.9.148.99:443 ESTABLISHED 5420/rsync 发现有个国外的网站45.9.148.59捣的鬼

通过进程id看下这个进程做了什么,查了网上的文章发现是挖矿的程序,简直醉了

[root@instance-xxxxx ~]# ls -l /proc/5427/exe

lrwxrwxrwx 1 root root 0 May 6 22:13 /proc/5427/exe -> /root/.configrc/a/kswapd0

[root@instance-xxxxx ~]# ls -a

. .bash_history .bashrc .config dir.dir .mysql_secret .tcshrc

.. .bash_logout .cache .configrc git .pki .viminfo

1 .bash_profile CentOS-Base-New.repo .cshrc .mysql_history .ssh

[root@instance-xxxxx ~]# cd .configrc/

[root@instance-xxxxx .configrc]# ls

a b cron.d dir2.dir

[root@instance-xxxxx .configrc]# ll

total 16

drwxr-xr-x 2 root root 4096 May 3 05:03 a

drwxr-xr-x 2 root root 4096 May 3 05:03 b

-rw-r--r-- 1 root root 250 May 3 05:03 cron.d

-rw-r--r-- 1 root root 16 May 3 05:03 dir2.dir

[root@instance-xxxxx .configrc]# cat cron.d

1 1 */2 * * /root/.configrc/a/upd>/dev/null 2>&1

@reboot /root/.configrc/a/upd>/dev/null 2>&1

5 8 * * 0 /root/.configrc/b/sync>/dev/null 2>&1

@reboot /root/.configrc/b/sync>/dev/null 2>&1

0 0 */3 * * /tmp/.X25-unix/.rsync/c/aptitude>/dev/null 2>&1

[root@instance-xxxxx .configrc]# crontab -l

1 1 */2 * * /root/.configrc/a/upd>/dev/null 2>&1

@reboot /root/.configrc/a/upd>/dev/null 2>&1

5 8 * * 0 /root/.configrc/b/sync>/dev/null 2>&1

@reboot /root/.configrc/b/sync>/dev/null 2>&1

0 0 */3 * * /tmp/.X25-unix/.rsync/c/aptitude>/dev/null 2>&1

[root@instance-xxxxx .configrc]# 解决方案

- 杀掉病毒进程,直接kill掉即可

- 删除可疑文件,这次分析中病毒将自己隐藏在用户文件夹中的

.configrc中,直接删除即可 - 另外一些博主发现在

/tmp目录中有可能也会存在一些异常的程序,比如名叫test的程序 - 删除病毒创建的计划任务 可以使用

crontab -l -u user_name查看某个用户的计划任务,如果发现可以任务可以通过crontab -e -u user_name删除。以下是该病毒创建的计划任务示例:

方式一:干掉后台进程 kill -9 5420 5427

方式二:干掉定时器 crontab -e

此时负载会立马降下来

方式三:想删除/tmp目录下的程序,发现是个dota3的压缩包,之前在另外一篇博主的文章有看到,感觉是被同一个黑客给搞了。

[root@instance-g0wuu7jx .X25-unix]# ls

dota3.tar.gz

[root@instance-g0wuu7jx .X25-unix]# pwd

/tmp/.X25-unix

方式四:更改root密码

本文描述了一位用户发现其百度云服务器负载过高,经排查发现服务器被植入了挖矿程序。该程序通过进程kswapd0伪装,并在.configrc目录下创建了相关文件和计划任务。解决方案包括:杀掉恶意进程,删除相关文件,清理计划任务,检查并删除/tmp目录下的可疑程序,以及修改root密码以确保安全。

本文描述了一位用户发现其百度云服务器负载过高,经排查发现服务器被植入了挖矿程序。该程序通过进程kswapd0伪装,并在.configrc目录下创建了相关文件和计划任务。解决方案包括:杀掉恶意进程,删除相关文件,清理计划任务,检查并删除/tmp目录下的可疑程序,以及修改root密码以确保安全。

1512

1512

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?