创作日期:2024-12-18

那天看到就顺手做了下,今天翻到记录。顺手发一下。恰好好久没更新了.

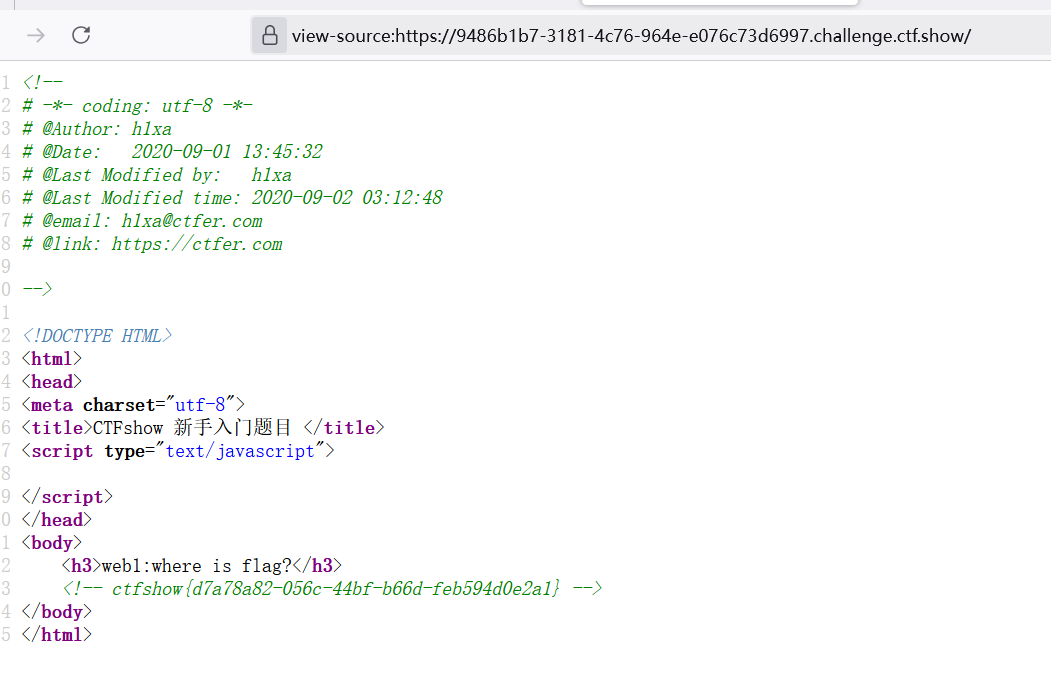

源码泄露

直接看到 flag

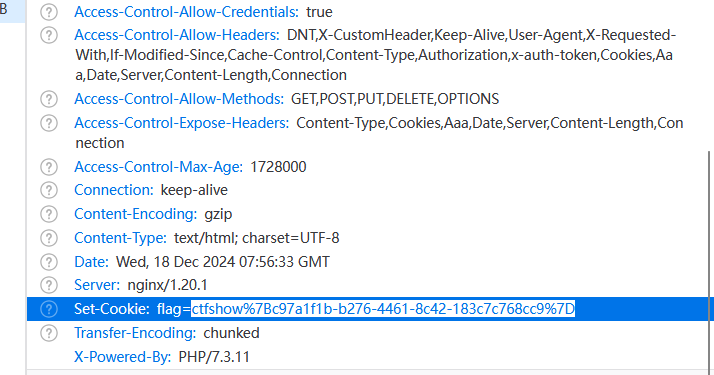

cookie 信息泄露

在响应头泄露 flag 信息.

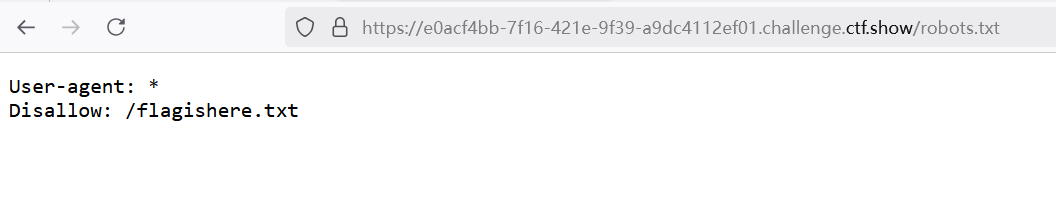

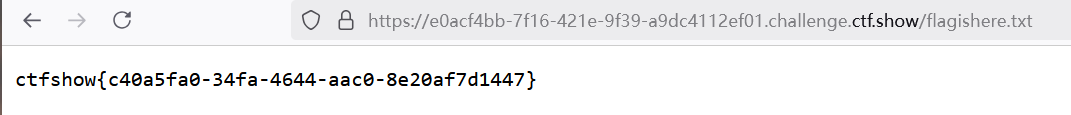

robots 信息泄露

robots.txt

robots.txt是一个纯文本文件,在这个文件中网站管理者可以声明该网站中不想被robots访问的部分,或者指定搜索引擎只收录指定的内容。

当一个搜索机器人(有的叫搜索蜘蛛)访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在,搜索机器人就会按照该文件中的内容来确定访问的范围;如果该文件不存在,那么搜索机器人就沿着链接抓取。

另外,robots.txt必须放置在一个站点的根目录下,而且文件名必须全部小写。

该题目在 robots.txt 泄露 flag 文件。

除此之外,可能还会存在爆破密码、后台地址 等等。

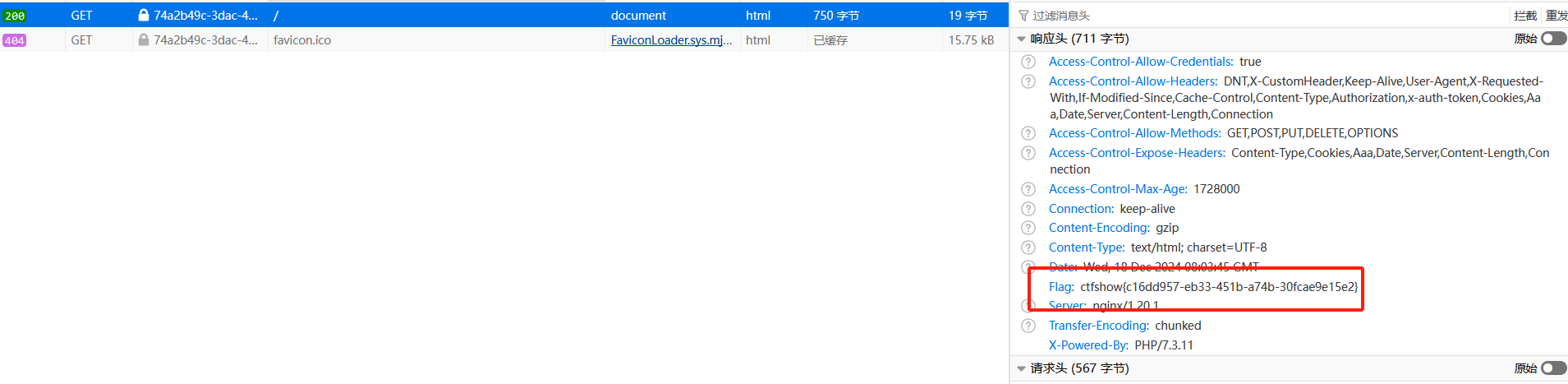

协议头信息泄露

和 cookie 差不多,cookie 也是协议头的一部分,除此之外,管理员也可自主添加.如 token、auth 等信息。

探针泄露

一些程序在安装时,会 携带 测试探针页面.以及管理员在测试时可能会忘记删除。

常规做题思路是通过目录扫描.得到文件路径.从而访问,发现敏感信息,flag、password 等内容。

查看 phpinfo

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

768

768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?