关注微信公众号获取更多资讯,第一时间学习最新前沿渗透技术!

0x01 前言

在测试APP的时候有时候会遇到参数加密的情况,这样就会导致不能修改请求参数,很多漏洞都测试不了了。一般常用的方法是把APP放到jadx中脱出源码,然后在源码中找到对应的加密算法,这种方法遇到没加壳的APP还好,但是遇到加密的APP或者代码混淆的APP就很头痛了。Xserver的应用场景就是免脱壳,将明文数据先代理到Burp中,然后在传输到APP中进行加密(应该是这样吧,不是很懂哈哈哈)

下载地址:https://github.com/monkeylord/XServer

0x02 应用

环境:雷电模拟器3.90.0

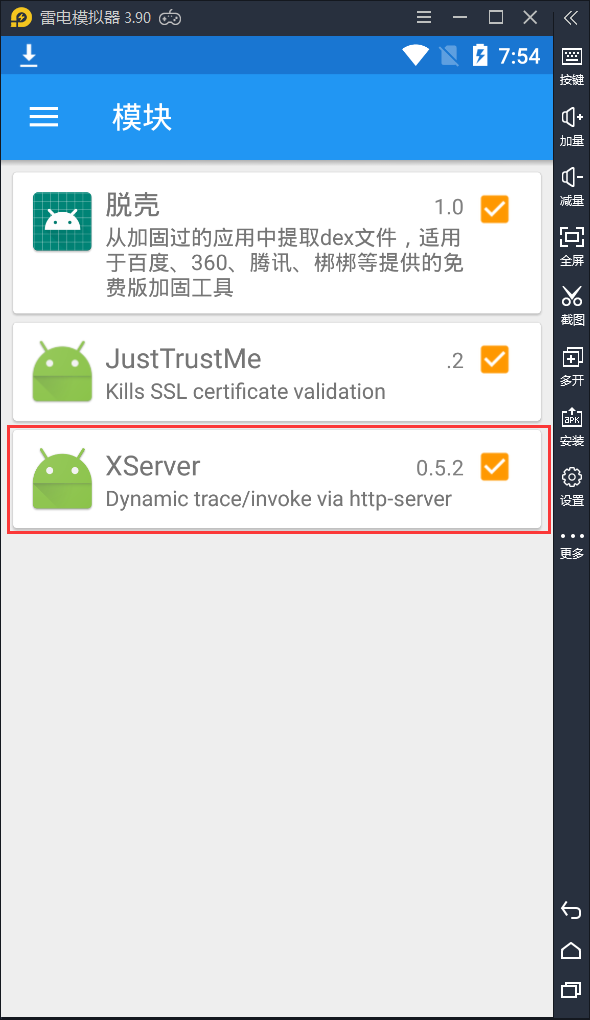

安装Xposed+Xserver然后模块中激活Xserver

原始的APP请求数据

本文介绍了如何使用XServer工具在遇到APP参数加密时,通过免脱壳技术绕过加密,将明文数据转发到Burp进行分析和修改请求参数的过程。作者演示了在雷电模拟器环境中安装Xposed和XServer,以及如何Hook加密方法并解密数据的操作步骤。

本文介绍了如何使用XServer工具在遇到APP参数加密时,通过免脱壳技术绕过加密,将明文数据转发到Burp进行分析和修改请求参数的过程。作者演示了在雷电模拟器环境中安装Xposed和XServer,以及如何Hook加密方法并解密数据的操作步骤。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4292

4292

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?