前一篇文章,我们主要对openvas进行了解,这一篇,我们介绍一下openvas如何使用,在前一篇的官网链接里面是有两种安装方式的:源码编译和docker安装,我是使用的centos8 + docker的方式,照着官网步骤来就行,很简单,所以关于安装我们就不作介绍了!

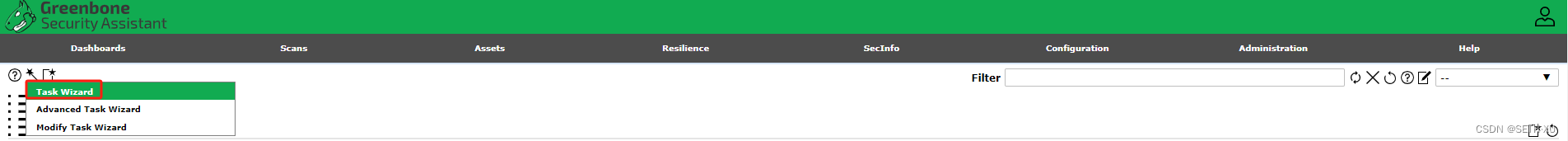

任务创建方式:

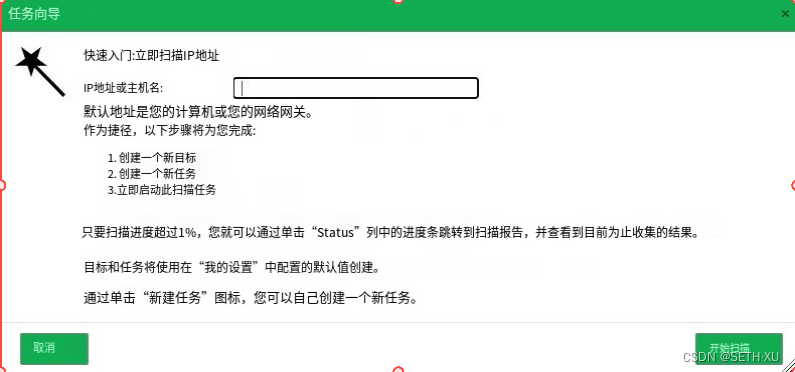

一、快速任务创建

快速创建方式,只需要指定扫描主机的IP地址或者主机名即可,其他扫描配置由系统自动填充,默认填充:scan config(full and fast),target自动生成,port list(all iana assigned tcp),alive test(scan config default)

二、高级任务创建

二、高级任务创建

高级创建方式,在快速创建的基础上,支

本文介绍了如何在CentOS8系统中使用Docker安装OpenVAS,重点讲解了快速、高级和自定义任务创建方法,包括扫描配置细节。同时提到了资产结果和漏洞结果的查看方式,以及深入使用时的注意事项和文档资源链接。

本文介绍了如何在CentOS8系统中使用Docker安装OpenVAS,重点讲解了快速、高级和自定义任务创建方法,包括扫描配置细节。同时提到了资产结果和漏洞结果的查看方式,以及深入使用时的注意事项和文档资源链接。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2077

2077

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?