最近在了解一款漏洞扫描的开源项目:openvas,刚开始乱搜一堆,后来找到了背景介绍,才逐渐有了一些方向,因此以背景介绍开始第一篇记录 。

历史:

2005年,漏洞扫描程序Nessus的开发者决定停止开源许可下的工作,转而采用专有的商业模式。

此时,来自Intervation和DN-Systems(这两家公司后来成立了Greenbone AG)的开发人员已经在为Nessus提供开发,专注于客户端工具。这些工作主要由德国联邦信息安全办公室(BSI)支持。

2006年,为了响应开源解决方案的终止,Nessus的几个分支被创建。在这些分支中,只有一个继续显示活动:OpenVAS(开放漏洞评估系统)。OpenVAS作为一个项目在Software in the Public Interest, Inc.注册,以持有和保护域名“openvas.org”。

2006年和2007年,除了清理现状之外,几乎没有什么活动。但在2008年底,总部位于德国奥斯纳布尔<e:1>克的Greenbone AG成立,旨在推动OpenVAS的发展。从本质上讲,Greenbone的商业计划包括三个基石:

1. 超越简单的漏洞扫描,实现全面的漏洞管理解决方案。

2. 为企业用户打造整体的应用解决方案产品。

3. 继续开源概念,创建透明的安全技术。

同样在2008年,又有两家公司活跃起来:印度的Secpod和加拿大的Security Space。他们都专注于提供漏洞测试,并与Greenbone合作开始生成可靠且最新的漏洞测试feed。首先要删除许可证不清晰或不兼容的源代码和漏洞测试。为了获得一个干净的起点,消除了数千个漏洞测试。不久之后,feed的内容得到了快速稳定的增长。

2009年,Greenbone添加了第一个额外的模块来构建漏洞管理解决方案。WEB界面和中央管理服务是从零开始开发的,通用协议被定义为它们的API。与此同时,OpenVAS扫描仪经过精心改进,很快就失去了与祖先的兼容性。所有的开源作品都标记为“OpenVAS”。第一个“Greenbone Security Manager”应用产品于2010年春季进入市场。

2010年至2016年,商业产品进行了系统的改进和扩展,开源模块也是如此。漏洞管理已扩展到包括每日更新的安全公告,这些公告由德国 CERT DFN-CERT 和 BSI 下属部门 CERT-Bund 通过 GPL 兼容许可证向公众提供。

2017 年 3 月,OpenVAS 框架达到了第 9版。在发布周期中添加了许多新模块和大量功能。生成了数十万行代码,并且不断壮大的开发团队几乎每天都会发布一些代码改进。

2017年标志着一个新时代的开始:Greenbone通过引入几项命名更改,成为OpenVAS背后的驱动力。这包括多项活动,其中最重要的一项活动使用了术语“Greenbone Vulnerability Management”(GVM),而不是“OpenVAS框架”。从那时起,OpenVAS扫描器只是众多模块中的一个。这导致“GVM-10”成为“OpenVAS-9”的继承者。不过许可证没有变更,所有模块仍然是免费和开源软件。

2017年的第二个重大变化涉及feed服务。除了品牌混乱之外,还有几家公司将这项技术和feed结合起来,将其作为自己的工作,或声称以更优惠的价格替代 Greenbone 产品。他们中只有少数人对项目做出了贡献,并正确地遵守了GPL许可证。他们都没有与 Greenbone 进行商业合作。为了实现更好的可见性,减少误解以及更好地区别于其他基于 OpenVAS 的产品,公共 feed 更名为Greenbone Community Feed,并将feed开发内部化。此外,发布方案由延迟14天改为每日发布,并且不包含企业产品的漏洞测试。

新时代的第三个重大变化是向现代基础设施的过渡,即GitHub和社区论坛。整个转型于2018年完成,提高了生产力和社区活动。

与GVM-10一起发布的OpenVAS扫描仪进行了许多性能优化,以应对越来越多的漏洞测试扫描规模和异构性不断增加的目标网络的挑战。

GVM-11 引入了重大的架构变化:以前的服务openvassd变成了命令行工具openvas,它由服务层ospd-openvas控制。从本质上取代了旧的有状态的、永久的、专有的OTP (OpenVAS传输协议),取而代之的是新的无状态的、基于请求-响应xml的通用OSP(开放扫描协议)。

在 GVM 20.08 中,发布版本控制更改为日历版本控制,此版本中最重要的变化是支持推送并同步由报告格式、端口列表、策略和扫描配置组成的gvmd 对象数据(Greenbone Community gvmd Data Feed)。

除了删除 GMP 扫描仪等旧功能外,21.4 版本还支持 CVSSv3/CVSSv3.1。

22.4 版本添加了 Notus 扫描仪。

架构:

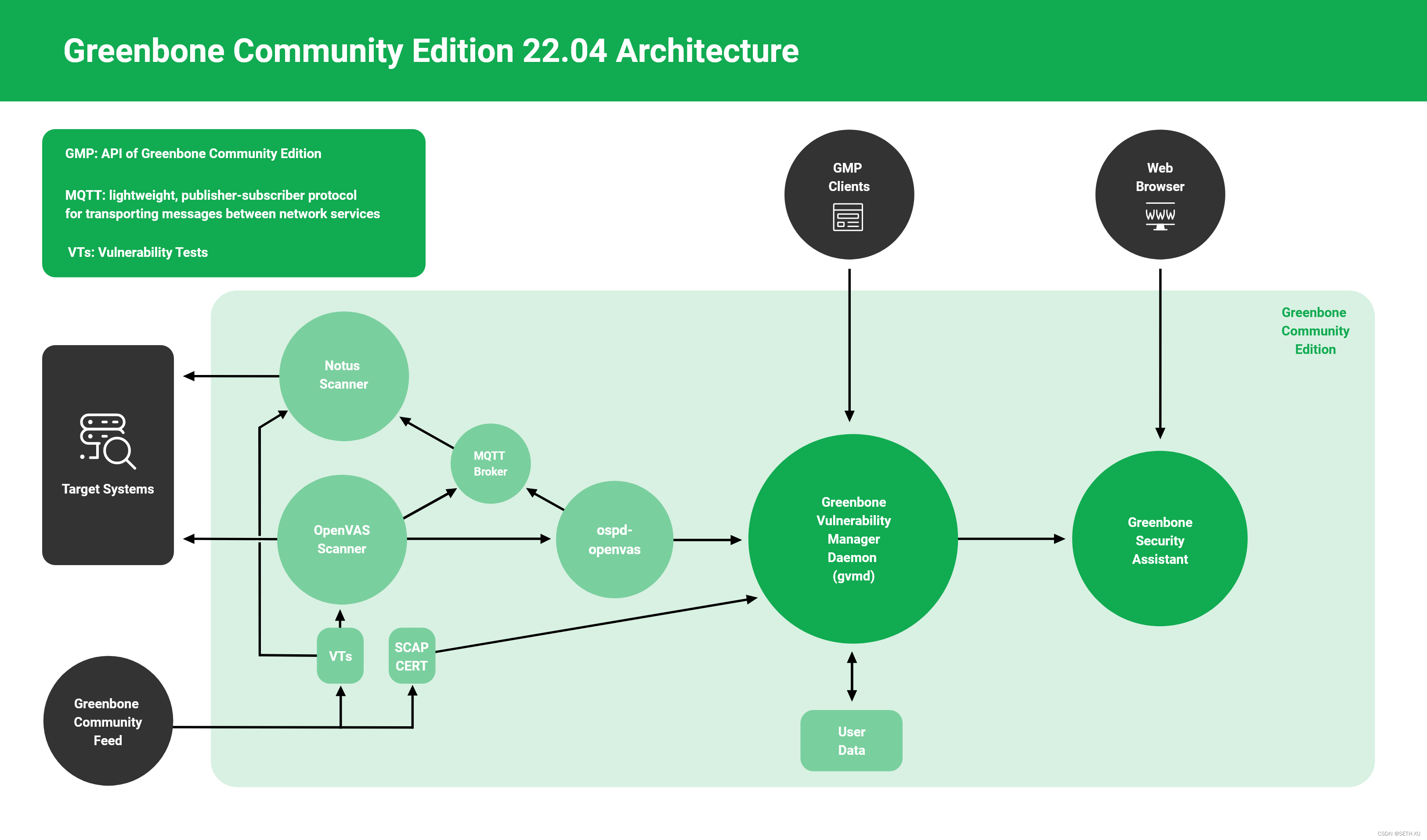

Greenbone 社区版由一个包含多项服务的框架组成,它是作为商业版产品线的一部分而开发的。是在开源许可下发布的,通过使用它,Linux发行版可以以安装包的形式创建和提供软件组件。

Greenbone 社区版的架构分为三个主要部分:

1. 针对目标系统运行漏洞测试(VT)的可执行扫描器应用程序。

2. Greenbone漏洞管理器守护程序gvmd(Greenbone Vulnerability Manager Daemon)

3. Greenbone Security Assistant(GSA)与Greenbone Security Assistant守护程序(gsad)

简单来说就是:

扫描器(scanner) + 管理器(gvmd) + 浏览器访问(web application + web server)

Greenbone Vulnerability Manager Daemon (gvmd) :

Greenbone漏洞管理器(gvmd)是将普通漏洞扫描整合到完整漏洞管理解决方案中的中心服务,其实就是总控制器。gvmd通过开放扫描协议(OSP)控制OpenVAS扫描程序。

服务本身提供基于xml的无状态Greenbone管理协议(GMP)。gvmd还控制一个SQL数据库(PostgreSQL),其中集中存储所有配置和扫描结果数据。此外,gvmd还处理用户管理,包括对组和角色的权限控制。最后,该服务具有用于计划任务和其他事件的内部运行系统。

Greenbone Security Assistant (GSA) :

GSA (Greenbone Security Assistant)是用户控制扫描和访问漏洞信息的web界面。它是用户的主要接触点。它通过web服务器Greenbone Security Assistant Daemon (gsad)连接到gvmd,为漏洞管理提供全功能的web应用程序。他使用Greenbone管理协议(GMP)与gvmd通信。

OpenVAS Scanner :

OpenVAS扫描器是一个全功能的扫描引擎,针对目标系统执行漏洞测试(VTs)。为此,它使用每日更新并且内容全面的feed,有前面的背景介绍,我们知道feed分两个:收费的企业(Enterprise)版本或免费的社区(Community)版本。

该扫描器由ospd-openvas 和 openvas-scanner 组件组成。OpenVAS扫描器通过OSP协议控制。OpenVAS扫描器的OSP守护进程(ospd-openvas)通过OSP协议与gvmd通信:收集VT数据,启动和停止扫描,扫描结果通过ospd传递给gvmd。

Notus Scanner:

Notus扫描器在每次常规扫描之后进行扫描,因此不需要用户交互。由于系统资源消耗更少,因此扫描速度更快,因此它提供了更好的性能。

Notus扫描器取代了所有基于NASL的本地安全检查(LSCs)潜在的逻辑。将主机上安装的软件与已知易受攻击的软件列表进行比较,而不是为每个LSC运行VT脚本。

常规的OpenVAS扫描器单独加载每个NASL LSC,并在每个主机上逐个执行它。然后将单个已知漏洞与已安装的软件进行比较。所有的LSCs都要重复这个过程。

使用Notus扫描器,已安装软件列表以相同的方式加载,但直接与扫描主机操作系统的所有已知易受攻击的软件进行比较。这消除了运行LSC的需要,因为关于已知易受攻击软件的信息收集在一个单独的列表中,而不是分布在单独的 NASL 脚本中。

Greenbone Vulnerability Management Tools(gvm-tools):

GVM漏洞管理工具(gvm-tools)是一组工具,有助于访问GMP协议和OSP协议。该模块由交互式和非交互式客户端组成。交互式脚本直接支持编程语言Python。但也在非交互模式下不用Python编程就发出远程GMP/OSP命令。

有两个文档在我的资源里面,大家可以下载:一个是工具使用,一个是python api接口

以上我们通过背景以及架构对Greenbone Openvas做了简单的介绍,大家可以点击下方链接阅读官方资料,分别是:背景、词汇表、docker安装、源码安装。

Background - Greenbone Community Documentation

Glossary - Greenbone Community Documentation

Greenbone Community Containers 22.4 - Greenbone Community Documentation

Building 22.4 from Source - Greenbone Community Documentation

OpenVAS是一个开源的漏洞评估系统,起源于Nessus停止开源后由GreenboneAG推动发展。它包括扫描器、漏洞管理器gvmd和Web界面GSA,提供全面的漏洞管理解决方案。OpenVAS使用OSP协议,而GVM-11引入了架构变化,如ospd-openvas和OSP。Notus扫描器提高了扫描效率,减少了资源消耗。Greenbone社区版提供开源组件,但也有商业产品提供额外服务。

OpenVAS是一个开源的漏洞评估系统,起源于Nessus停止开源后由GreenboneAG推动发展。它包括扫描器、漏洞管理器gvmd和Web界面GSA,提供全面的漏洞管理解决方案。OpenVAS使用OSP协议,而GVM-11引入了架构变化,如ospd-openvas和OSP。Notus扫描器提高了扫描效率,减少了资源消耗。Greenbone社区版提供开源组件,但也有商业产品提供额外服务。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?